目录

一、简简单单通个关

看标题以为是什么高深莫测的东西,没想到,居然是。。。越权漏洞。。。

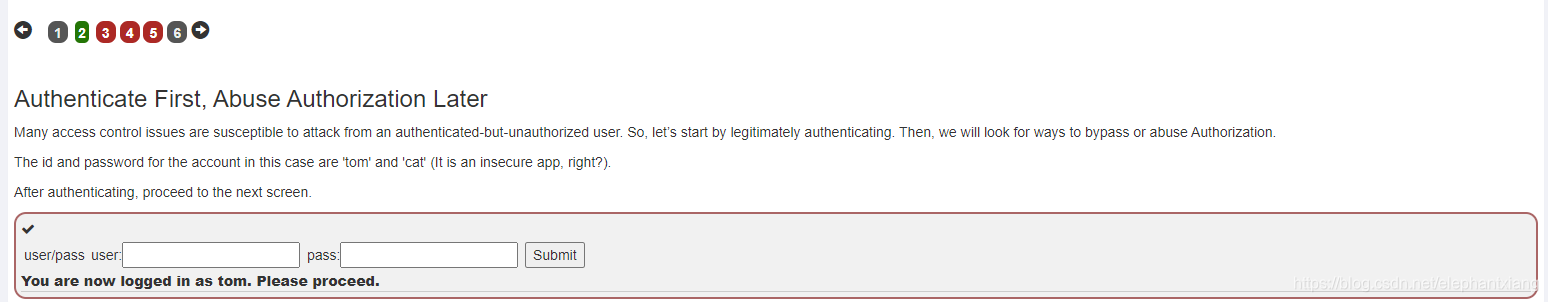

第2页

这一页只需要以用户名tom,密码cat登录,以便后续操作。

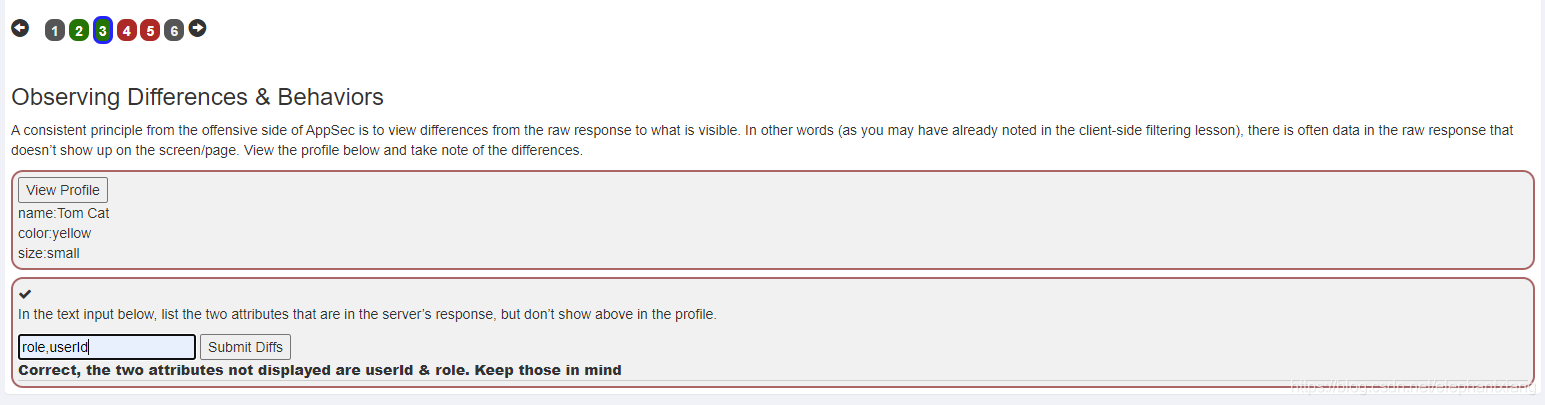

第3页

这题要求找出response报文中未显示在网页上的属性。

只要按下View Profile之后对比网页显示的内容和burpsuite抓到的response报文就行

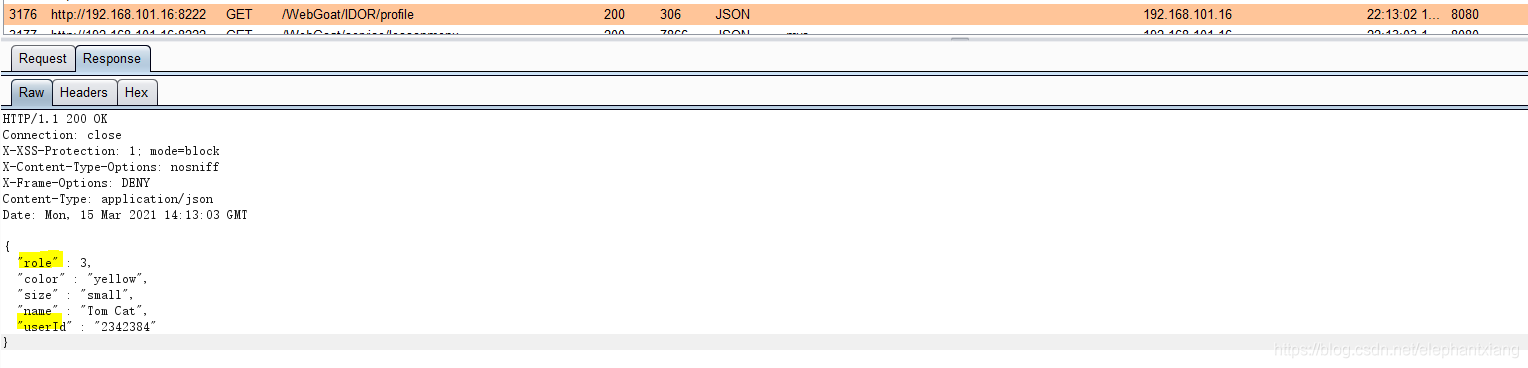

第4页

这一页要求用直接对象引用的方式来查看自己的profile。

从上一轮的burpsuite抓包可知,profile的路径是/WebGoat/IDOR/profile,而userId为2342384

试了WebGoat/ID

本文通过实战案例,详细解析了一种常见的安全问题——越权漏洞。包括如何利用该漏洞查看及修改其他用户的资料,并提供了具体步骤和技术细节。

本文通过实战案例,详细解析了一种常见的安全问题——越权漏洞。包括如何利用该漏洞查看及修改其他用户的资料,并提供了具体步骤和技术细节。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2413

2413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?