前言

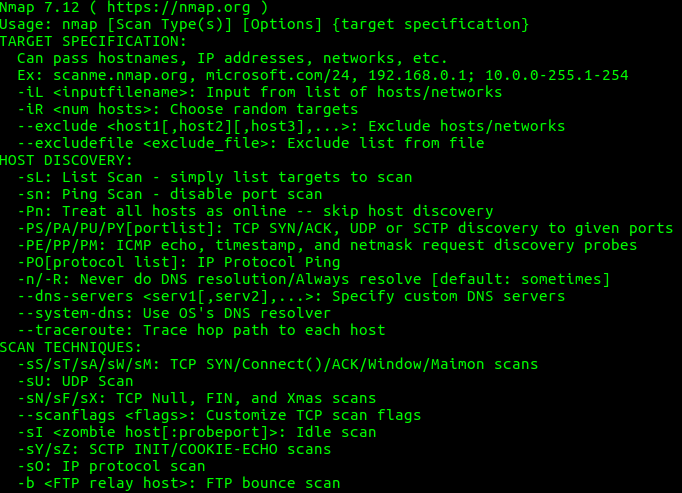

由上图中可以看出,Nmap的命令行使用主要分为四个部分:应用程序名称、扫描类型、选项和目标。

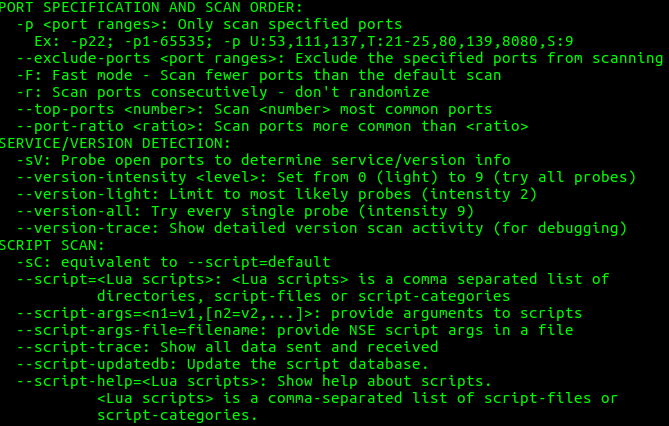

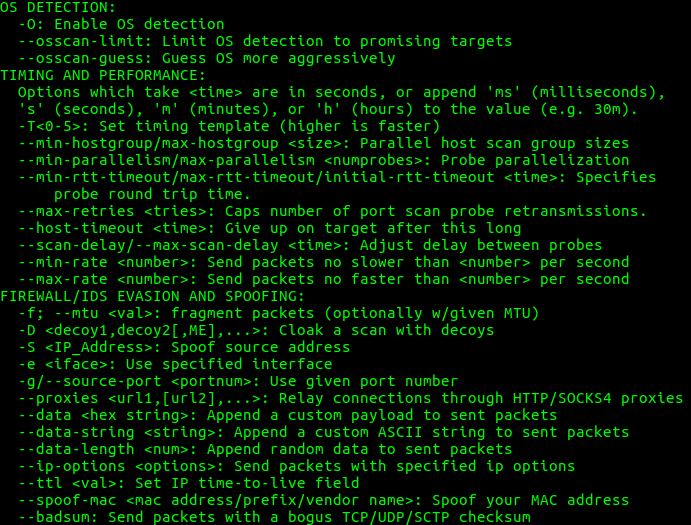

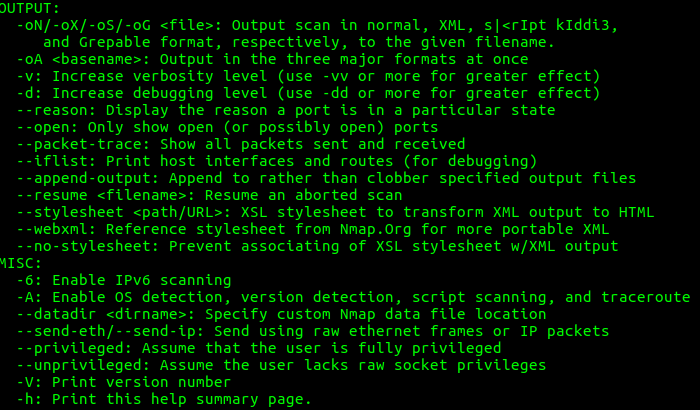

由上图中可以看出,在命令行参数中,除了目标和应用程序名称,扫描相关的参数主要分为11个部分,按照图,顺序依次为目标确定参数、主机发现参数、扫描类型类型参数、端口扫描参数、服务及版本发现参数、扫描脚本参数、操作系统发现参数、时间参数、防火墙/入侵检测系统欺骗参数、输出参数及杂项。

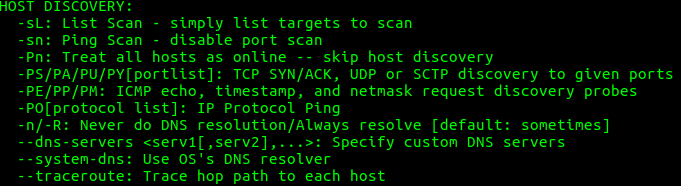

0x01 主机发现

本文中,-表示参数,--表示选项。

-sL 这个参数单独使用时,实际并不会向目标发送任何的探测包,仅仅列举一下某一个IP段的列表。(可以用来生成IP列表,然后用awk、cut等文本处理工具生成相应的IP文本,方便重复使用IP地址,而不需要每次都输入)

-sn 这个参数只是进行PING扫描,而不进行端口扫描

-Pn 这个参数认为所有的目标都认为是活跃的,直接跳过活跃主机发现环节

-PS/PA/PU/PY[portlist] 这些参数分别使用TCP SYN/ACK、UDP 或 SCTP方式向指定的端口发送包,来探测主机是否活跃

-PE/PP/PM 这些参数分别使用ICMP echo、timestamp 或 netmask方式发送探测包,来探测主机是否活跃

-PO[protocol list] 这个参数使用IP协协PING的方式来探测方主机是否活跃,其中IP协议都有相应的数字来对应,详见

本文详细介绍了NMAP的使用,包括主机发现、端口扫描、操作系统扫描、应用和服务版本发现以及其他扫描选项。重点讲解了各种参数的用法,如-sL, -sn, -Pn, -p, -sV等,帮助读者理解和掌握NMAP在网络扫描中的应用。"

112869598,10540946,VINS-Fusion:多传感器状态估计器,"['ROS', '视觉惯性导航', 'VIO', '状态估计', '机器人定位']

本文详细介绍了NMAP的使用,包括主机发现、端口扫描、操作系统扫描、应用和服务版本发现以及其他扫描选项。重点讲解了各种参数的用法,如-sL, -sn, -Pn, -p, -sV等,帮助读者理解和掌握NMAP在网络扫描中的应用。"

112869598,10540946,VINS-Fusion:多传感器状态估计器,"['ROS', '视觉惯性导航', 'VIO', '状态估计', '机器人定位']

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2336

2336

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?