计算机网络

第一章:计算机网络概述

第二章:物理层

第三章:数据链路层

第四章:网络层

第五章:传输层

第六章:应用层

第七章:网络安全

第八章:Internet上的音频视

第九章:无线网络

osi模型

1)物理层

功能:

通过物理设备将数据进行传送,将基带信号转换成带通信号传输;

物理层设备:

集线器,共享带宽,可以扩展100米距离;

发送报文:

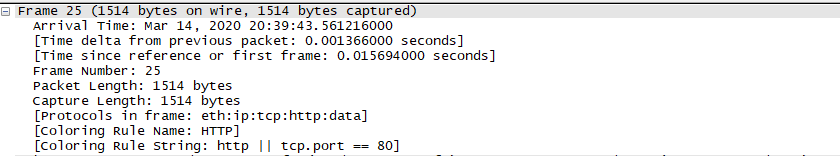

Arrival Time: 捕获日期和时间

Time delta from previous captured frame: 此包与前一包时间间隔

Time since reference or first frame: 此包与第一个帧的时间间隔

Frame Number: 帧序号

Frame Length: 帧长度

Capture Length: 捕获帧长度

Frame is marked: False 此帧是否做了标记:否

Coloring Rule Name: TCP 用不同颜色的染色标记的协议名称:TCP

2)数据链路层

功能:

基于mac地址进行跳转

1.封装成针:

拼接mac地址等数据

2.透明传输:

使用转义字符达到透明传输

差错校验:crc循环冗余校验

数据链路层设备

交换机:有网桥功能,它可以记录mac地址,第一次交互通过广播交互本网段所有计算机后记录mac地址,再次交互不用发送广播直接交互目标mac地址的计算机。

发送报文:

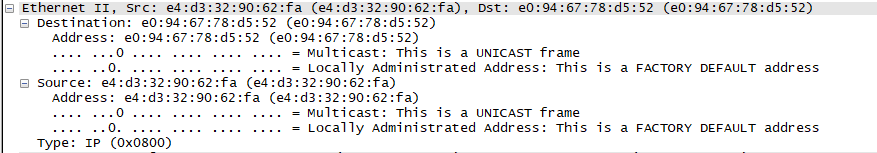

Destination:目标mac地址

Source:原目标地址

类型:协议类型

数据:网络层拼接获得

FCS提供了一种错误检测机制,用来验证帧在传输过程中的完整性

3)网络层

功能:

在不同网络中基于ip传输数据包

分片:传输层包支持65535个字节,网络层只支持1500个字节,所以要在网络层将包分片发送的数据每个包只最多为1480个字节,将数据分成指定大小的包

泪滴攻击:利用分片重组漏洞来来攻击,发送损坏的数据包

网络层设备:

路由器

路由跳转:

1.静态路由

规定好了路由跳转地址,其中有一路由器坏了就不能用了

需要在路由器中配置路由表

配置路由表:ip route 目标地址ip 子网掩码 下一跳ip地址

查看路由

2.动态路由

会选择好的,能通的路径进行传输数据

网络层协议:

arp协议:

第一次传输数据前发送广播通过ip来解析出mac地址(广播只能在一个网段中发送)

查看本网段ip和mac地址对应关系命令 arp -a

设置ip和mac地址绑定命令 arp -s ip地址 mac地址

arp欺骗

可以达到本网段中任意两台计算机是否能通讯 (缓存的mac地址错误)

可以控制本网段任意计算机是否可以上网(目标机器的网关ip地址错误则上不了网)

可以将本网段任意两台计算机交互数据截获

(a发送给b数据,c给a设置b的mac地址为c的,c收到数据再修改mac地址发给a)

可以使用网络执法官来进行欺骗,被欺骗后每次开机都要执行一次绑定原mac地址才能防止欺骗

ip

子网掩码

用来划分子网

A类网络缺省子网掩码:255.0.0.0 192.xx.xx.xx 在同一网段

B类网络缺省子网掩码:255.255.0.0 192.168.xx.xx在同一网段

C类网络缺省子网掩码:255.255.255.0 192.168.1.xx 在同一网段

特殊的几个地址

本地地址 127.0.0.1

保留的私网地址 169.254.0.0 10.0.0.0,172.16.0.0–172.31.0.0,192.168.0.0–192.168.255.0

icmp

主要体现在ping命令的使用

ping /?

ping ip –t 持续ping 看是否网络不稳定导致丢包

ping ip -l 200 发送大小为200的包

ping ip -i 2 设置经过的最高的路由器个数

(使用这个命令会看到哪个路由器拒绝你的传输,间接得到路径中的每个路由器)

ttl 代表 每经过一个路由器ttl会减1

ttl系统值,可以通过ttl值粗约判断系统,不准确Linux64 window 128 unix255

pathping ip 命令 可以看到跳转情况和丢包情况

可以按顺序看到路由转发丢包率 链路中丢包(线上)

tracert ip 看到跳转中的网关

igmp 协议

组播 多播

rip协议 通过跳转路有个数选择路由跳转路经

ospf协议 通过带宽选择路由跳转路径

发送报文:

固定部分占20个字节

版本 (4位,值为4为ip4,值为6为ip6)

首部长度(4位 ip数据包的首部长度)

区分服务(1个字节 是否是优先传输)

总长度(2个字节 ip包的大小,最大为2的16次方-1)

标识(2个字节,相同的数据报片的标识相同)

标志 (3位,表示是一个完整的数据包还是一个数据包片)

片偏移 (13位,表示这个数据包片在整个数据包的位置)

生存时间(ttl 每次经过一个路由器都会减一)

协议 (协议号 icmp1 igmp2 tcp6 udp17 )

首部检验和 (校验规则)

原地址 ip (32位)

目标地址 ip (32位)

可变部分:用来填充头部信息

网络排错

查看那里网速堵塞了,可以通过ping命令看网络延时

网通代表网络层通,如果不能浏览网页可能是dns问题

当交换机中连接了多台电脑,有一台不停发广播怎么知道是哪台计算机

使用抓包工具,随便ping一个电脑然后抓包,当ping时网络不通时看当时的包是谁发的

4)传输层

功能:

为应用提供逻辑通讯

使用场景

tcp 用于可靠传输,要建立会话,消耗资源,文件分段传输(分成包),流量控制

qq传输文件

udp 大多用于一个包的传输或不在乎接收者是否接收到,不用建立会话

例如 qq发送消息,如果一秒后没有收到回复就再发送一次

dns域名解析

广播 屏幕控制等

3 查看当前计算机会话状态

netstat –n

协议:

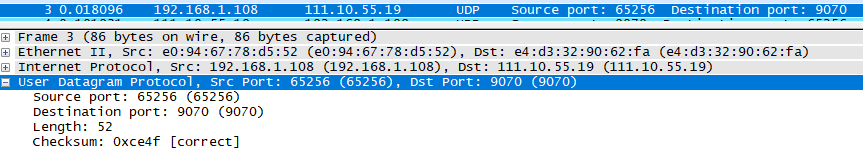

udp

udp在传输层给数据包添加了udp头部,共八个字节,详细信息如下

原端口(2字节) 目标端口 (2字节)长度 (2字节)校验和(2字节)

长度:udp头部占8个字节+ 传输数据字节数

校验和:用到网络层拼装数据和udp头部数据和发送数据用二进制反码求和得出

tcp

特点

只能点对点传输,面向字节流,全双工通信

tcp 传输数据阶段

1.建立回话

三次握手

a——->b

a<——b

a——>b

(用来确认发送大小,如果没有第三次握手 当网络延时发送两次第一次握手,b会认为是要再创建一次会话)

2.传输数据

在不可靠网络上实现可靠传输

超时重传(超过固定时间再次发送),确认丢包(再次发送)

每发一次包时间都计算 超时重传时间=(1–1/8)旧的往返时间+1/8新的往返时间

信道利用率=发送时间/发送时间+数据包往返时间+接收包确认时间

确认时间可以忽略,所以采用连续发送数据包来提高信道利用率

流量监控(通过规定发送缓存中的发送窗口和接收缓存的接收窗口)

网络拥塞(使用慢开始算法)随着流量增加总速度达到最高点不下降

第一次传输速度从1到16之间是翻倍增长,之后累加增长

直到网络拥塞后,当前值除2得到x,传输速度值恢复为1

第二次从1到x是翻倍增长,之后累加增长

直到网络拥塞后,当前值除2得到x,传输速度值恢复为1

3.关闭连接

四次挥手

a——->b

a<——b 发送收到通知

b给a发送没有发送完的数据

a<——b 发送传输完成。fin值为1

a——>b 回复接收到了确认关闭,b收到消息立刻关闭,a等待超过超时重传时间后关闭

3 tcp报文段首部格式(一般固定为20个字节)

原端口 (2字节)

目标端口(2字节)

序号(四个字节,本包中数据的第一个字节是整个要传输文件的第多少个字节)

确认号(四个字节,告诉发送者下次从多少个字节开始发)

数据偏移()

urg (用于优先传输的标志位)比如结束传输,就要优先传输

ack (当值为1时确认号有效,当创建会话时ack为0)

psh (当值为1时发送的包要优先显示)

rst (当值为1时代表连接错误,要重新建立会话)比如中断正在加载的网页

syn (当建立会话时syn等于1,其他时为0)

fin (当传输完成时发送的包为1)

窗口(4个字节,发送缓存字节数,接收缓存字节数)

tcp攻击

syn攻击 又称洪水攻击 通过创建大量的虚假地址,发起syn为1的创建tcp会话的连接

land攻击 让被攻击机器自己发起tcp连接来连接自己

5)会话层,表现层,应用层

ftp 协议

1 使用ftp要使用两个tcp连接 1个用来连接 1个用来传输数据

2 ftp服务器负责设置端口的开放

客户端负责设置主动模式还是被动模式

3 客户端连接ftp服务器分为主动模式和被动模式 默认使用被动模式

主动模式 使用21端口进行连接 自己仅使用20端口用来传输数据

需要ftp服务器20和21端口开放

这种方法利于ftp服务器,不利于客户端(客户端20端口可能被占用)

被动模式 使用21端口进行连接 自己使用一个新的端口传输数据(多次传输使用不同端口)

需要ftp服务器打开防火墙(需要开放端口)

这种方法ftp需要开启一定范围内的端口

4 使用主动模式连接ftp服务器只开启20和21端口即可

使用被动模式连接ftp服务器需要开启21端口和一定范围内的端口

dhcp协议

1 通过mac地址来获得ip地址

2 一台计算机要接入局域网中,就要将网段设置相同 同时ip不能重复

3 设置地址分为两种

静态设置地址

一般网段不变,电脑不移动,一般自己手动设置地址

比如 数据库ip,dhcp服务器,(在机器断电重启后不会分配新的地址)

动态分配地址(dhcp)

通过dhcp服务器会分配ip地址,

每台机器多长时间不使用某个ip地址,这个ip地址会分配另给一个电脑(时间可以设置)

4 dhcp服务器必须要设置成静态设置ip地址(路由器可以充当dhcp服务器)

5命令使用

ipconfig /all 可以查看当前使用的dhcp服务器地址 和ip生效时间

ipconfig /release 清空当前分配的ip

ipconfig /renew 分配一个ip地址

6 客户端windows 上有一个dhcp服务要开启,不然不会分配ip地址

7 一个dhcp服务器可以为局域网中不同网段的计算机分配地址,但是要为

不同网段中有要分配ip地址电脑的路由器 中设置 dhcp服务器的地址

8 dhcp 协议通过广播交互,不能越过本网段传输,在本网段路由器路由不到dhcp服务器

在路由器上设置

ip iphelper-adress dhcp的IP地址(即可找到不同网段的dhcp服务器)

dns协议

1 将域名解析成IP地址(域名要唯一 防止网站重名)

2 多个域名可以对应一个服务器(一个服务器上部署了多个网站)

多个服务器可以对应一个域名(负载均衡,但是解析完会有记忆功能)

3 域名 www.love.lizhiyu.com

com 顶级域名

lizhiyu 二级域名

love 三级域名

4 域名解析过程

首先去本地文件中寻找域名所对应的IP地址 C:\Windows\System32\drivers\etc下的hosts文件

然后上局域网中配置的dns服务器中找对应ip

然后上网络中的dns服务器寻找(在网络中获得ip后会缓存到局域网中的dns服务器中)

222.222.222.222

8. 8. 8. 8

5 查看域名解析地址所用的服务器

nslookup 可以看到dns解析服务器地址,然后再输入域名可以看到对应的ip地址

telnet 远程终端协议

telnet命令有两个作用

一 测试端口通不通 telnet ip 端口

二 telnet可以远程控制对方电脑

telnet ip 然后输入用户名和密码 即可控制对方电脑

被控制电脑需要开启23端口 和telnet服务器服务

控制电脑需要开启telnet客户端服务

使用telnet 命令创建用户然后将用户添加到管理员组 然后使用用户登陆

就可以不被用户察觉的操作它的电脑了(他打开用户管理器会看到进程)

rdp 远程桌面协议 使用tcp 和3389端口

被操作电脑看不到你的操作(如果对方是单用户操作系统你会把他挤下去 单用户操作系统只能有一个人操作例如 xp)

多用户操作系统允许做多两个人同时远程登陆一台电脑 (window server)

网络安全

代理服务器

1 如果我想访问一个外国网站

经过路由跳转 路由器发现要访问外国的这个网站,会进行拦截

那么可以访问外国的代理服务器,不会拦截(相当于跳过了防火墙)

然后外国的代理服务器再帮我访问我想要上的网站

2 如果想要做一些不好的事

也可以通过先访问代理服务器再去访问目标网站(这样追踪不易)

即使你的ip会改变 adsl 电信也会查到地址

3 代理服务器有缓存功能 节省带宽

4 使用代理服务器访问网站 在同网段中不用配置dns 和 网关也能上网

5 如果一个公司只有一台电脑能上网

可以将这台能上网的电脑安装设成代理服务器

这样公司所有的电脑都能通过这台电脑上网了

计算机面临四种威胁

截获 截获发送的数据

中断 中断数据传输

篡改 修改访问数据

伪造 传输伪造数据

1)截获

可以使用cain软件来截获用户的登录名和密码

通过arp 欺骗来实现手段,首先要和目标计算机处在同一个网段,

获取mac地址时 将黑客电脑欺骗成网关mac地址 发送的数据都会经过网关

2)篡改

可以使用cain软件来篡改dns的域名解析,使其跳转到你想要让它去的网站

比如钓鱼网站 和 真实网站一样

3)伪造

一个网站只有固定ip可以访问,可以当固定ip的电脑关机时进行修改ip然后访问

4)中断(dos 拒绝访问)ddos 使用一台计算机控制了多台计算机去攻击

例如在本网段中使用arp欺骗设置本网段中那些计算机能通信

例如phpddos软件可以扫描出使用php做出来的网站进行扫描,然后让其对指定机器发送大量数据包

恶意程序

1 计算机病毒 修改内部程序 ,只能重做系统 例如熊猫烧香

2 计算机蠕虫 使计算机内存增高,然后死机

3 特洛伊木马 肉鸡安装木马程序后被控制。 例如 灰鸽子软件

(木马需要黑客电脑和肉鸡交互,黑客电脑需要开启防火墙,因需端口和肉鸡交互)

4 逻辑炸弹 在指定时间进行某些操作

加密

对称加密

两台计算机使用同一个私钥进行加密

(可以通过加密算法和秘钥,使用普遍加密算法即可,安全程度取决于秘钥)

缺点:相互交流使用的秘钥量大,同时秘钥不建议网上传输 用光盘copy走路传递

优点:效率高

数据加密标准des

非对称加密

使用公钥加密,私钥解密,公钥不能通过计算得到私钥,公钥可以随便给

b c d 使用相同公钥加密,a使用秘钥解密

缺点:时间慢

可以对称加密 和 非对称加密联合使用

对称加密 秘钥a

非对称加密 秘钥 b 公钥c

发送方(加密方) 使用c加密a获得d,使用a加密发送数据获得加密数据

接收方 (解密方) 接收到了d和加密后的数据,使用b对d解密获得a,通过a对加密数据进行解密

数字签名

防止抵赖 防止信息被修改

1 场景一

发送端

发送数据方将发送信息通过散列函数得到文件指纹(一个128位的数 也可以称为摘要),

通过私钥对文件指纹加密,得到加密后的摘要

发送明文(原始内容),公钥,加密后的摘要

接收端

使用公钥 解密加密后的摘要得到摘要

将明文通过散列函数得到摘要(文件指纹)

对比摘要

场景

数据不怕别人知道,但是注重文件内容是否被修改 注重是否是真正的发送方

2 场景二

由于公钥是由发送端发送的,接收端怕被欺骗,引入了证书颁发机构ca

使用时要保证和ca的网络畅通

3 https 443

在ca上认证

证书 对外部可见,接收者使用它和公钥在ca上验证发送者,证书时效

私钥 用来加密

公钥 用来解密,会发送给接收者,接收者用来解密

4 ssl 安全套接层

https的安全基础是ssl,它用于应用层和传输层之间加密

3659

3659

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?