我会不定时更新bugku的题目,和大家共同学习,披荆斩棘。日拱一卒,你的付出,终将使你强大。希望大家喜欢,多多点赞收藏谢谢。

一、题目

点击下载后为一个名伪config.bin的文件如下图。

二、思路

- 无论做任何事,要冷静多思,细致入微。以bin为结尾的文件是什么文件呢?

bin文件:

二进制文件,其用途依系统或应用而定。一种文件格式binary的缩写。一个后缀名为".bin"的文件,只是表明它是binary格式。比如虚拟光驱文件常用".bin"作为后缀,但并不意味着所有的bin文件都是虚拟光驱文件。一般来讲是机器代码,汇编语言编译后的结果(磁盘操作系统下汇编语言编译后与".com"文件相类似),用debug、WINHEX,U_EDIT等软件可以打开(通常不一定能看得懂是些什么除非学习过汇编语言)。

综上所述,那么bin文件时应用系统而定的,是一个二进制文件,例如虚拟光驱文件、路由器配置文件等等。

- 题目提示为宽带信息泄露,那么可能就和路由器配置文件些许有点关联了。

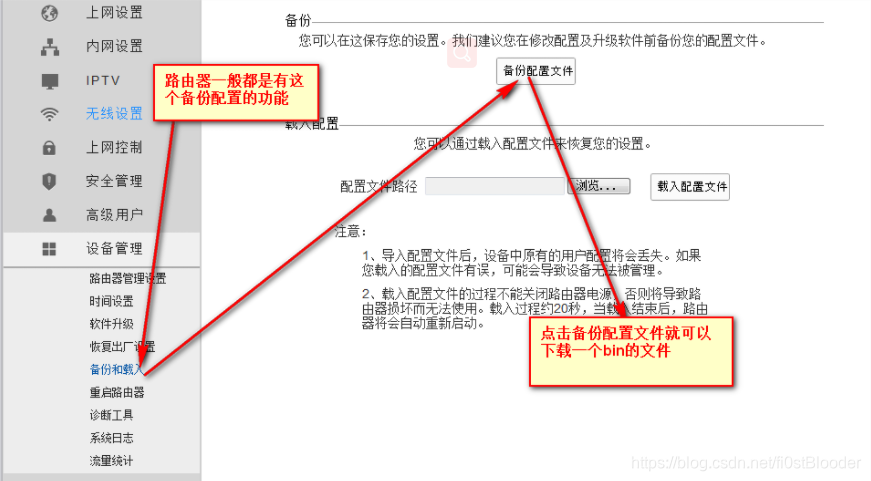

俗话说知己知彼百战不殆。那么路由器的bin文件是怎么产生的呢。请看下图。其实bin文件的备份,就是因为想要查看路由器的账号和密码,通过备份配置文件而借助某种工具来进行查看。

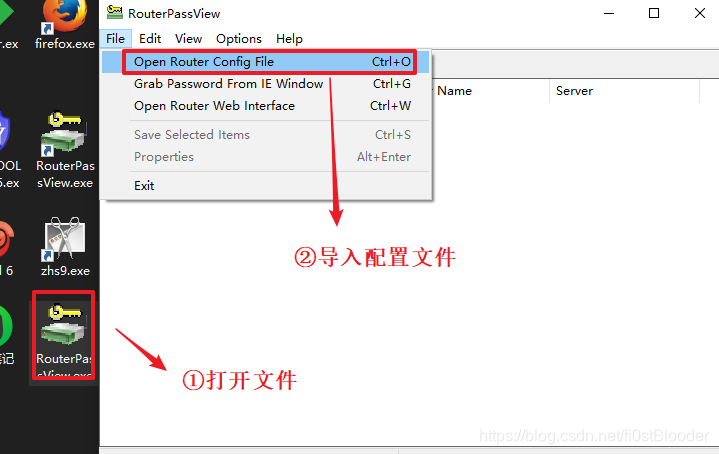

- 这种查看路由器配置文件的工具叫做RouterPassView。这是路由器宽带密码查看恢复软件,它能够帮助你找出路由器里保存的宽带拨号帐号密码 (PPPoe拨号)、路由器的管理密码、WiFi连接密码等等,在一些特定的情况下非常实用!

- 那我们使用routerpassview来对这个conf.bin文件进行恢复读取。

三、复现

- 打开routerpassview,将配置文件导入。

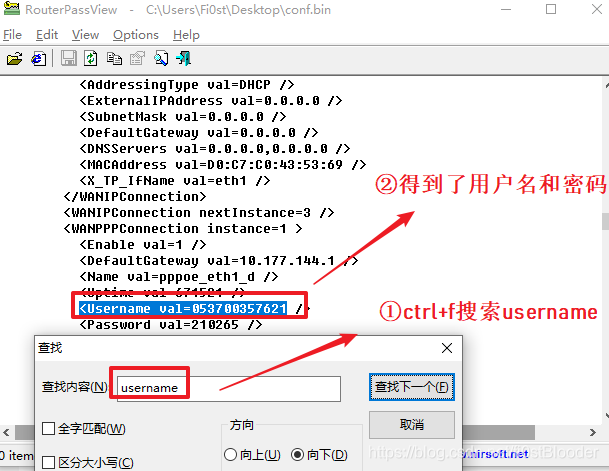

- 题目给定flag为宽带用户账号信息,那么我们使用ctrl+F快捷键搜索关键字usernme,后发现了用户名和密码。

- flag为flag{053700357621}

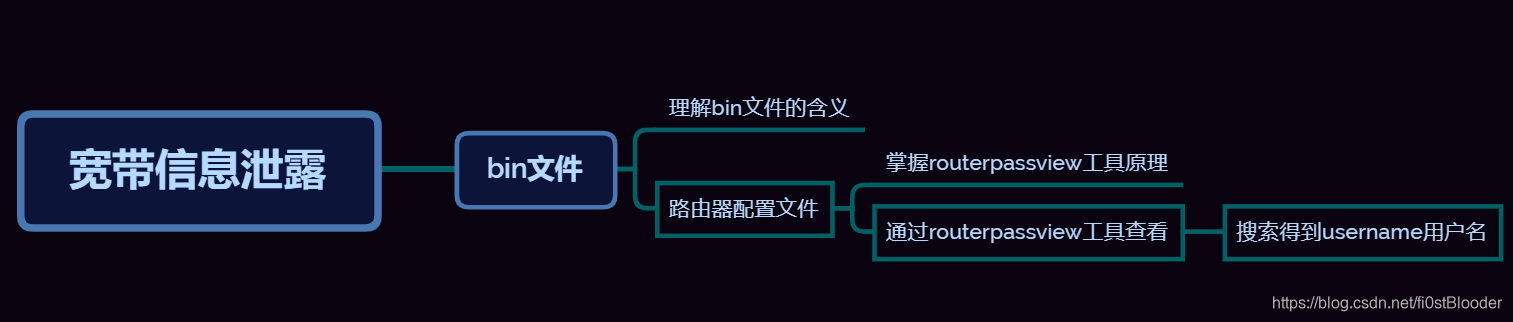

四、总结

通过脑图,回忆这道题所学到的知识点。

我会不定时更新bugku的题目,和大家共同学习,披荆斩棘。日拱一卒,你的付出,终将使你强大。希望大家喜欢,多多点赞收藏谢谢。

"本文解析了如何通过分析config.bin文件,利用RouterPassView工具揭示宽带信息,展示了从二进制文件理解、路由器配置文件背景到实际操作复现的过程,最终揭示了flag:flag{053700357621}

"本文解析了如何通过分析config.bin文件,利用RouterPassView工具揭示宽带信息,展示了从二进制文件理解、路由器配置文件背景到实际操作复现的过程,最终揭示了flag:flag{053700357621}

809

809

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?