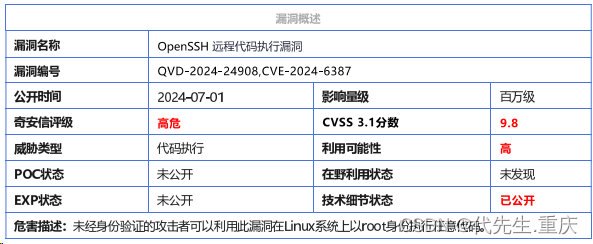

近日,奇安信CERT监测到官方修复OpenSSH 远程代码执行洞(CVE-2024-6387),该洞是由于OpenSSH服务器(sshd)中的信号处理程序竞争问题,未经身份验证的攻击者可以利用此漏洞在Linux系统上以root身份执行任意代码。目前该漏洞技术细节已在互联网上公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

以下为本人编译的openssh9.8p1包

一、适用openeuler2203和openeuler2203 sp*系列(含BClinux对应系列):

20240703编译openssh9.8P1 for openeuler2203 and openeuler2203 sp*

解决(CVE-2024-6387)安全漏洞,包含以下文件:

openssh-clients-9.8p1-1.oe2203.x86_64.rpm

openssh-debugsource-9.8p1-1.oe2203.x86_64.rpm

openssh-server-9.8p1-1.oe2203.x86_64.rpm

openssh-9.8p1-1.oe2203.x86_64.rpm

openssh-debuginfo-9.8p1-1.oe2203.x86_64.rpm

二、适用于BCLinux21.10(含openeuler对应系列)

20240703编译openssh9.8P1 for BCLinux21.10,x86架构rpm包

解决(CVE-2024-6387)安全漏洞,包含以下文件:

openssh-debugsource-9.8p1-1.oe1.bclinux.x86_64.rpm

openssh-server-9.8p1-1.oe1.bclinux.x86_64.rpm

openssh-clients-9.8p1-1.oe1.bclinux.x86_64.rpm

openssh-9.8p1-1.oe1.bclinux.x86_64.rpm

openssh-debuginfo-9.8p1-1.oe1.bclinux.x86_64.rpm

三、适用于centos8.*及其龙蜥8U*和BCLinux8U*系列

20240703编译centos8.*及其龙蜥8U*和BCLinux8U*的openssh9.7P1,x86架构rpm包

解决(CVE-2024-6387)安全漏洞,包含以下文件:

openssh-clients-debuginfo-9.8p1-1.el8.x86_64.rpm

openssh-server-debuginfo-9.8p1-1.el8.x86_64.rpm

openssh-server-9.8p1-1.el8.x86_64.rpm

openssh-clients-9.8p1-1.el8.x86_64.rpm

openssh-9.8p1-1.el8.x86_64.rpm

四、适用于于CentOS7.*和redhat el7系列

20240703编译openssh9.8P1,适用于CentOS7.*和redhat el7系列,x86架构rpm包

解决(CVE-2024-6387)安全漏洞,包含以下文件:

openssh-debuginfo-9.8p1-1.el7.x86_64.rpm

openssh-server-9.8p1-1.el7.x86_64.rpm

openssh-clients-9.8p1-1.el7.x86_64.rpm

openssh-9.8p1-1.el7.x86_64.rpm

五、 适用于CentOS6.*和redhat el6系列

20240703编译openssh9.8P1,适用于CentOS6.*和redhat el6系列,x86架构rpm

解决(CVE-2024-6387)安全漏洞,包含以下文件:

openssh-debuginfo-9.8p1-1.el6.x86_64.rpm

openssh-server-9.8p1-1.el6.x86_64.rpm

openssh-clients-9.8p1-1.el6.x86_64.rpm

openssh-9.8p1-1.el6.x86_64.rpm

六、版本信息

各个操作系统rpm包OpenSSH均为9.8p1版本,OpenSSL为内嵌编译,版本为1.1.1w:

# ssh -V

OpenSSH_9.8p1, OpenSSL 1.1.1w 11 Sep 2023

# sshd -V

OpenSSH_9.8p1, OpenSSL 1.1.1w 11 Sep 2023鉴于近期CSDN审批下载很慢,现临时提供网盘下载,需要的请自取(有效期至8月15日):

链接:https://pan.baidu.com/s/1RkXm2-jgw8gmWNgXLi5MOg

提取码:jk9b

1372

1372

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?