原题是这样的,给了一张图片:皮卡丘。一开始不知道怎么做,就一直在那里纠结。

好吧,接下来就介绍一下整个过程吧,我写的是最最具体的,不用你去思考下一步跟上一步是什么关系,

照着做就可以做出来,至于如何理解大家就上网找资料咯。

首先拿到一张图:

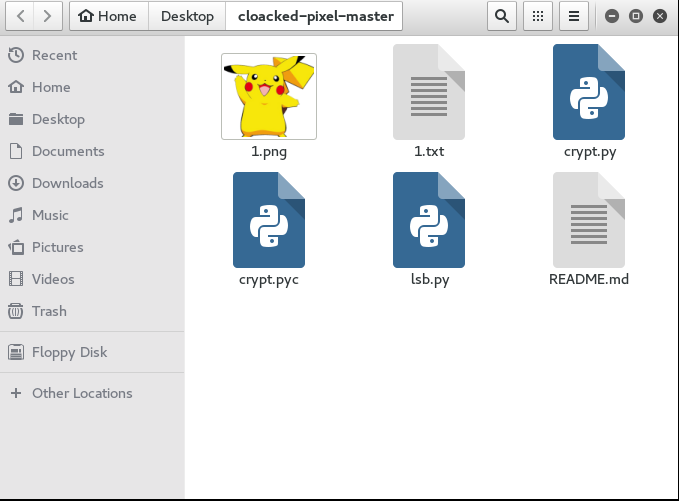

先分析一下:

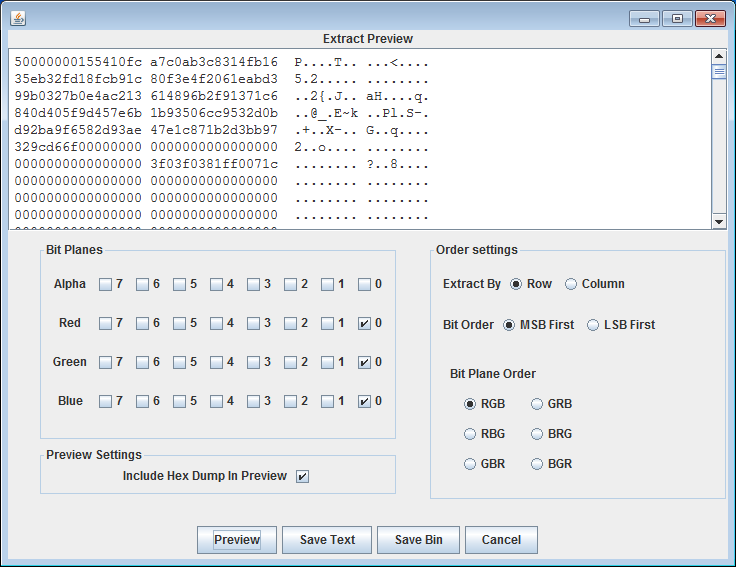

对于LSB隐写,可使用Stegsolve辅助分析

1. 打开加密图片后,选择Analyse-DataExtract

2. Bit Planes 选中Reg、Green、Blue的第0位

3. Bit Order选中LSBFirst

4. Bit Plane Order选中RGB

可以看到加密形式的payload,如图

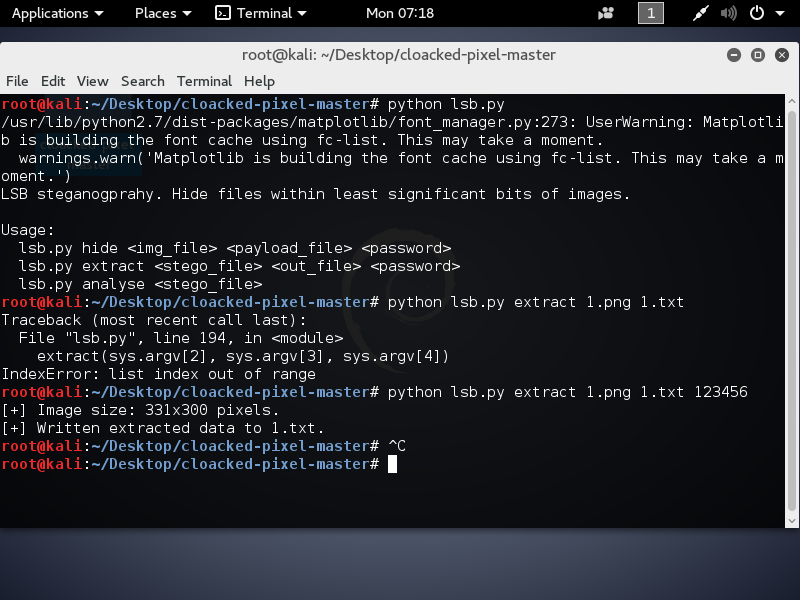

由此我们就大概可以判断一下是lsb加密。这里我们使用一个github上一个工具来处理-cloacked-pixel(具体用法见https://github.com/cyberinc/cloacked-pixel)。我是在kali下进行测试的。先将文件解压,并将png文件放进去,在命令行下进入到该文件夹。

然后使用命令python lsb.py extract 1.png 1.txt 123456可以得到隐写的文件1.txt。

ps:extract指的是提取 1.png指的是导入文件名

1.txt指的是导出文件名 123456指的是密码(此处根据提示弱密码猜测)

最后打开1.txt即可得到flag

1749

1749

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?