一、shiro 概念

shiro是apache的一个开源框架,是一个权限管理的框架,实现 用户认证、用户授权。

spring中有spring security (原名Acegi),是一个权限框架,它和spring依赖过于紧密,没有shiro使用简单。

shiro不依赖于spring,shiro不仅可以实现 web应用的权限管理,还可以实现c/s系统,分布式系统权限管理,shiro属于轻量框架,越来越多企业项目开始使用shiro。

使用shiro实现系统 的权限管理,有效提高开发效率,从而降低开发成本。

subject:主体,可以是用户也可以是程序,主体要访问系统,系统需要对主体进行认证、授权。

securityManager:安全管理器,主体进行认证和授权都 是通过securityManager进行。

authenticator:认证器,主体进行认证最终通过authenticator进行的。

authorizer:授权器,主体进行授权最终通过authorizer进行的。

sessionManager:web应用中一般是用web容器对session进行管理,shiro也提供一套session管理的方式。

SessionDao: 通过SessionDao管理session数据,针对个性化的session数据存储需要使用sessionDao。

cache Manager:缓存管理器,主要对session和授权数据进行缓存,比如将授权数据通过cacheManager进行缓存管理,和ehcache整合对缓存数据进行管理。

realm:域,领域,相当于数据源,通过realm存取认证、授权相关数据

注意:在realm中存储授权和认证的逻辑。

cryptography:密码管理,提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。

比如 md5散列算法。

二、认证核心代码

/ 用户登陆和退出

@Test

public void testLoginAndLogout() {

// 创建securityManager工厂,通过ini配置文件创建securityManager工厂

Factory<SecurityManager> factory = new IniSecurityManagerFactory(

"classpath:shiro-first.ini");

//创建SecurityManager

SecurityManager securityManager = factory.getInstance();

//将securityManager设置当前的运行环境中

SecurityUtils.setSecurityManager(securityManager);

//从SecurityUtils里边创建一个subject

Subject subject = SecurityUtils.getSubject();

//在认证提交前准备token(令牌)

UsernamePasswordToken token = new UsernamePasswordToken("zhangsan", "111111");

try {

//执行认证提交

subject.login(token);

} catch (AuthenticationException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

//是否认证通过

boolean isAuthenticated = subject.isAuthenticated();

System.out.println("是否认证通过:" + isAuthenticated);

//退出操作

subject.logout();

//是否认证通过

isAuthenticated = subject.isAuthenticated();

System.out.println("是否认证通过:" + isAuthenticated);

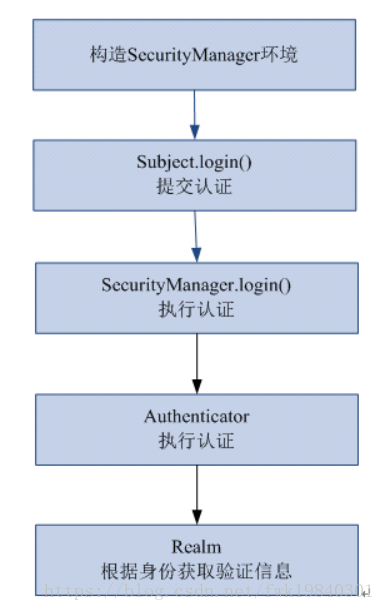

}执行流程

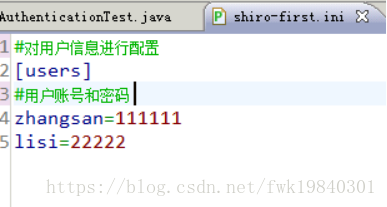

1、通过ini配置文件创建securityManager

2、调用subject.login方法主体提交认证,提交的token

3、securityManager进行认证,securityManager最终由ModularRealmAuthenticator进行认证。

4、ModularRealmAuthenticator调用IniRealm(给realm传入token) 去ini配置文件中查询用户信息

5、IniRealm根据输入的token(UsernamePasswordToken)从 shiro-first.ini查询用户信息,根据账号查询用户信息(账号和密码)

如果查询到用户信息,就给ModularRealmAuthenticator返回用户信息(账号和密码)

如果查询不到,就给ModularRealmAuthenticator返回null

6、ModularRealmAuthenticator接收IniRealm返回Authentication认证信息

如果返回的认证信息是null,ModularRealmAuthenticator抛出异常(org.apache.shiro.authc.UnknownAccountException)

如果返回的认证信息不是null(说明inirealm找到了用户),对IniRealm返回用户密码 (在ini文件中存在)和 token中的密码 进行对比,如果不一致抛出异常(org.apache.shiro.authc.IncorrectCredentialsException

ModularRealmAuthenticator作用进行认证,需要调用realm查询用户信息(在数据库中存在用户信息)

ModularRealmAuthenticator进行密码对比(认证过程)。

realm:需要根据token中的身份信息去查询数据库(入门程序使用ini配置文件),如果查到用户返回认证信息,如果查询不到返回null。

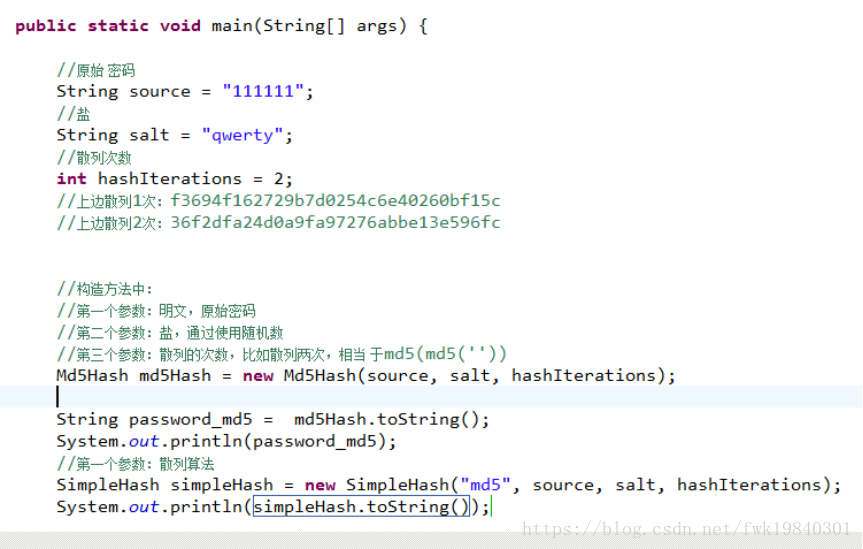

散列算法

通常需要对密码 进行散列,常用的有md5、sha,

对md5密码,如果知道散列后的值可以通过穷举算法,得到md5密码对应的明文。

建议对md5进行散列时加salt(盐),进行加密相当 于对原始密码+盐进行散列。

正常使用时散列方法:

在程序中对原始密码+盐进行散列,将散列值存储到数据库中,并且还要将盐也要存储在数据库中。

如果进行密码对比时,使用相同 方法,将原始密码+盐进行散列,进行比对。

三、授权的核心代码

三种授权方法

Shiro 支持三种方式的授权:

n 编程式:通过写if/else 授权代码块完成:

Subject subject = SecurityUtils.getSubject();

if(subject.hasRole(“admin”)) {

//有权限

} else {

//无权限

}

n 注解式:通过在执行的Java方法上放置相应的注解完成:

@RequiresRoles("admin")

public void hello() {

//有权限

}

n JSP/GSP 标签:在JSP/GSP 页面通过相应的标签完成:

<shiro:hasRole name="admin">

<!— 有权限—>

</shiro:hasRole>

shiro-permission.ini

shiro-permission.ini里边的内容相当于在数据库。

#用户

[users]

#用户zhang的密码是123,此用户具有role1和role2两个角色

zhang=123,role1,role2

wang=123,role2

#权限

[roles]

#角色role1对资源user拥有create、update权限

role1=user:create,user:update

#角色role2对资源user拥有create、delete权限

role2=user:create,user:delete

#角色role3对资源user拥有create权限

role3=user:create

权限标识符号规则:资源:操作:实例(中间使用半角:分隔)

user:create:01 表示对用户资源的01实例进行create操作。

user:create:表示对用户资源进行create操作,相当于user:create:*,对所有用户资源实例进行create操作。

user:*:01 表示对用户资源实例01进行所有操作。

实际开发中从数据库中获取权限数据。就需要自定义realm,由realm从数据库查询权限数据。

realm根据用户身份查询权限数据,将权限数据返回给authorizer(授权器)。

shiro-realm.ini

在shiro-realm.ini中配置自定义的realm,将realm设置到securityManager中。

[main]

#自定义 realm

customRealm=cn.itcast.shiro.realm.CustomRealm

#将realm设置到securityManager,相当 于spring中注入

securityManager.realms=$customRealm

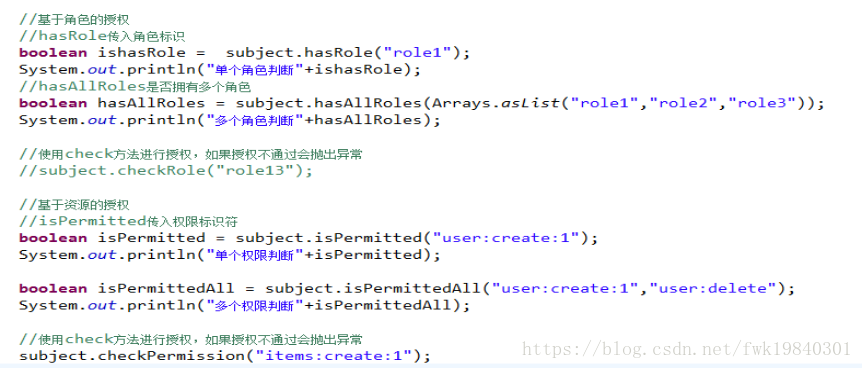

测试程序

// 自定义realm进行资源授权测试

@Test

public void testAuthorizationCustomRealm() {

// 创建SecurityManager工厂

Factory<SecurityManager> factory = new IniSecurityManagerFactory(

"classpath:shiro-realm.ini");

// 创建SecurityManager

SecurityManager securityManager = factory.getInstance();

// 将SecurityManager设置到系统运行环境,和spring后将SecurityManager配置spring容器中,一般单例管理

SecurityUtils.setSecurityManager(securityManager);

// 创建subject

Subject subject = SecurityUtils.getSubject();

// 创建token令牌

UsernamePasswordToken token = new UsernamePasswordToken("zhangsan",

"111111");

// 执行认证

try {

subject.login(token);

} catch (AuthenticationException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

System.out.println("认证状态:" + subject.isAuthenticated());

// 认证通过后执行授权

// 基于资源的授权,调用isPermitted方法会调用CustomRealm从数据库查询正确权限数据

// isPermitted传入权限标识符,判断user:create:1是否在CustomRealm查询到权限数据之内

boolean isPermitted = subject.isPermitted("user:create:1");

System.out.println("单个权限判断" + isPermitted);

boolean isPermittedAll = subject.isPermittedAll("user:create:1",

"user:create");

System.out.println("多个权限判断" + isPermittedAll);

// 使用check方法进行授权,如果授权不通过会抛出异常

subject.checkPermission("items:add:1");

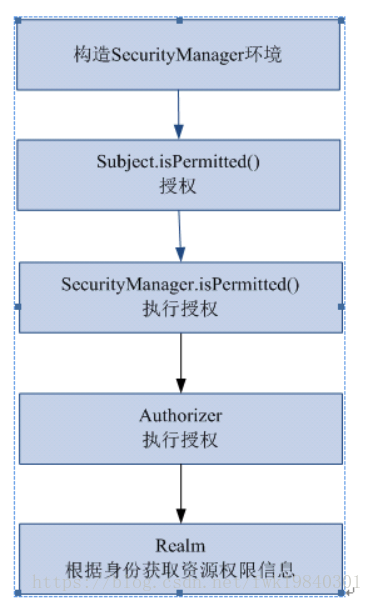

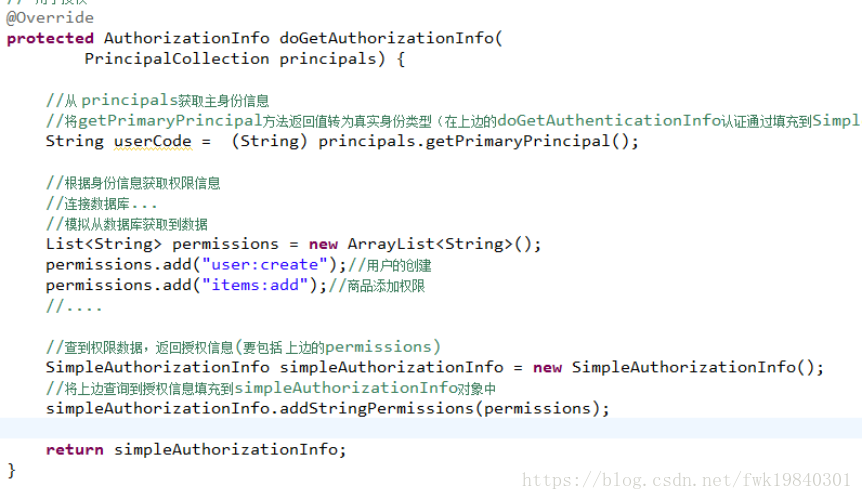

}授权流程

1、对subject进行授权,调用方法isPermitted("permission串")

2、SecurityManager执行授权,通过ModularRealmAuthorizer执行授权

3、ModularRealmAuthorizer执行realm(自定义的CustomRealm)从数据库查询权限数据

调用realm的授权方法:doGetAuthorizationInfo

4、realm从数据库查询权限数据,返回ModularRealmAuthorizer

5、ModularRealmAuthorizer调用PermissionResolver进行权限串比对

6、如果比对后,isPermitted中"permission串"在realm查询到权限数据中,说明用户访问permission串有权限,否则 没有权限,抛出异常。

287

287

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?