概述

HackTheBox 网站CTF靶场Web相关题目baby nginxatsu,题目地址https://app.hackthebox.com/challenges/baby-nginxatsu,主要漏洞利用点为敏感信息泄露。

题目

题目概述

开启程序实例后,提示访问178.62.4.31:30572

访问http://178.62.4.31:30572跳转到http://178.62.4.31:30572/auth/login

题目解法

通过注册功能,注册账号1,邮件1@1.com,密码1

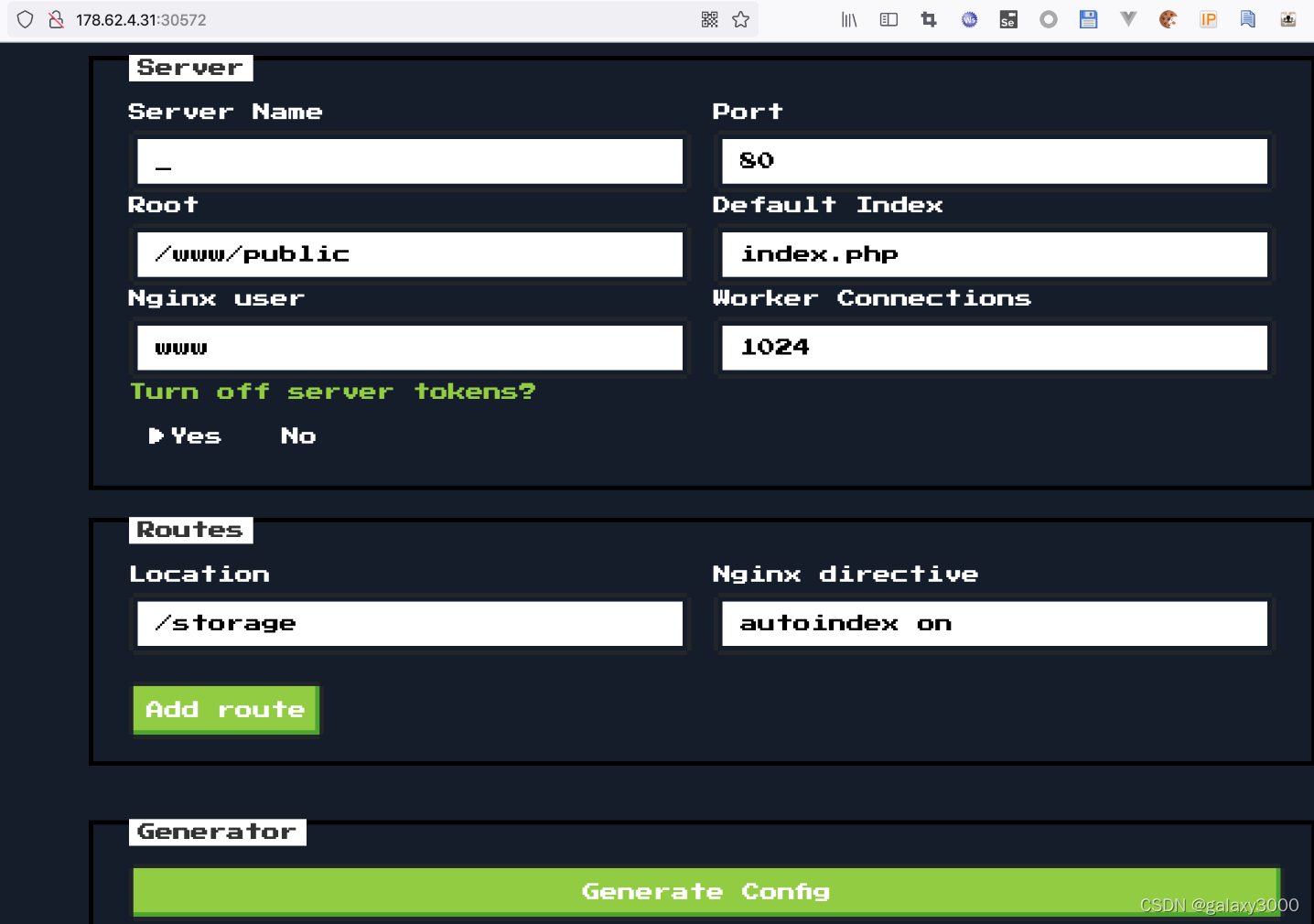

登录后界面为

发现/storage路径

访问http://178.62.4.31:30572/storage/,发现v1_db_backup_1604123342.tar.gz

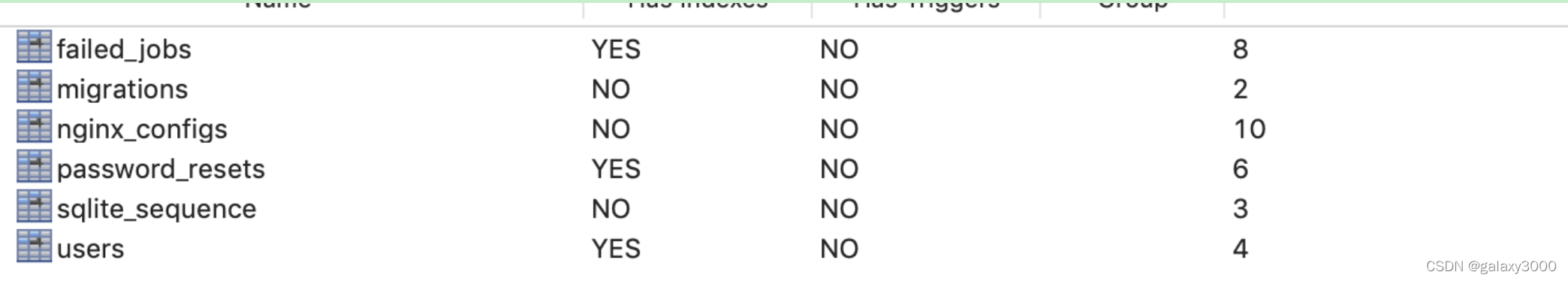

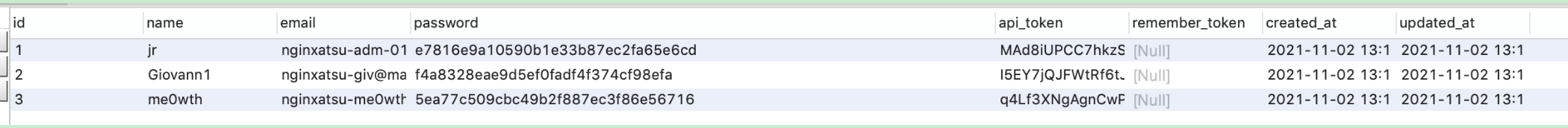

使用wget http://178.62.4.31:30572/storage/v1_db_backup_1604123342.tar.gz下载,解压得到database.sqlite,打开得到

在users表中得到账号,密码hash和邮箱

使用hashcat破解hash

sudo hashcat user.txt /home/kali/tmp/rockyou.txt --status --force

sudo hashcat user.txt /home/kali/tmp/rockyou.txt --status --show

e7816e9a10590b1e33b87ec2fa65e6cd:adminadmin1

得到用户jr的密码adminadmin1,同时从数据库读出jr的邮箱nginxatsu-adm-01@makelarid.es,以jr的身份登录得到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?