工具下载地址

https://github.com/makoto56/cobaltstrike-4.2-cn

为什么说是踩坑,首先下载完成之后

我把kali当成服务机,win10系统当成攻击机,进行环境搭建。

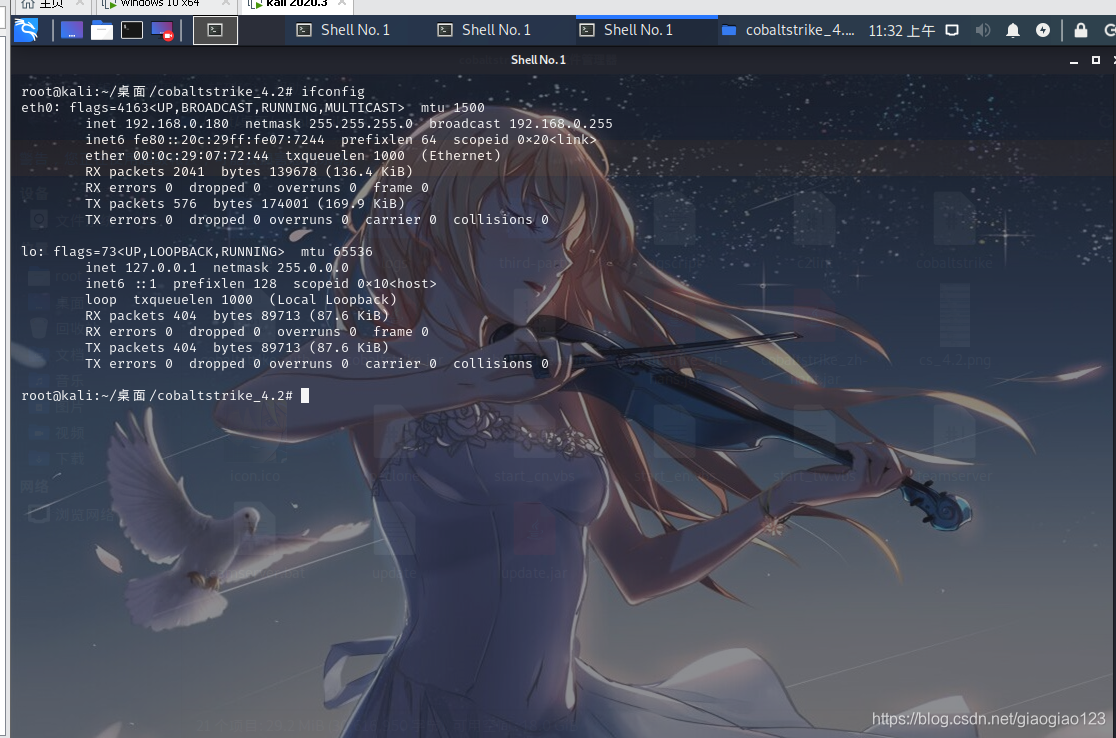

kali服务机(ifconfig)-192.168.0.180

**

**

第一个坑

**,授权问题

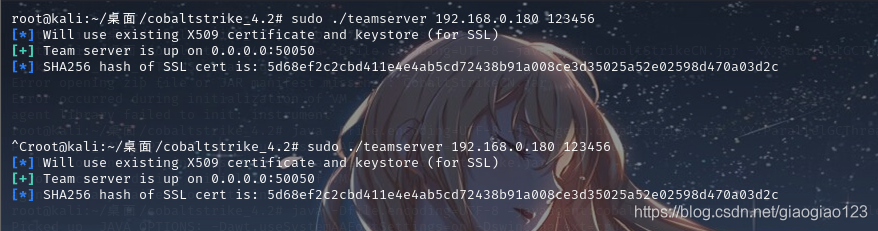

先进入目录执行命令,密码随便设,笔者设为123456

sudo ./teamserver 192.168.0.180 123456

发现没有权限,执行

chmod 777 teamserver 进行授权

之后在进行

sudo ./teamserver 192.168.0.180 123456

开启命令之后,后面跟网上的命令就不一样了,首先是我的win10上面执行bat文件不管用

开启命令之后,后面跟网上的命令就不一样了,首先是我的win10上面执行bat文件不管用

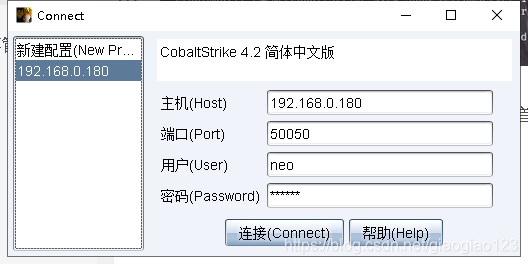

按道理来讲,剩下来就是win10点击bat文件运行,然后填ip地址密码123456

**

注意第二个坑

**

这个密码登陆时

需要先手动删除,然后填123456,第二个坑。

**

第三个坑

**

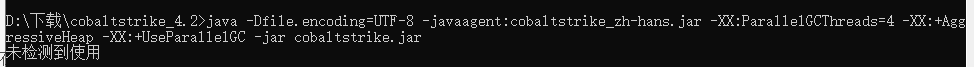

当你bat文件无法在win10运行时,就要使用cmd进行运行,(不能用powershell!!!)

后面会讲为什么不能使用

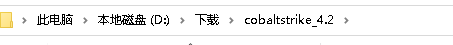

在你cobaltstrike目录下进入cmd,很简单

在这个目录下删除前面的,直接输入cmd

在这个目录下删除前面的,直接输入cmd

执行命令

java -Dfile.encoding=UTF-8 -javaagent:CobaltstrikeCN.jar -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -jar cobaltstrike.jar

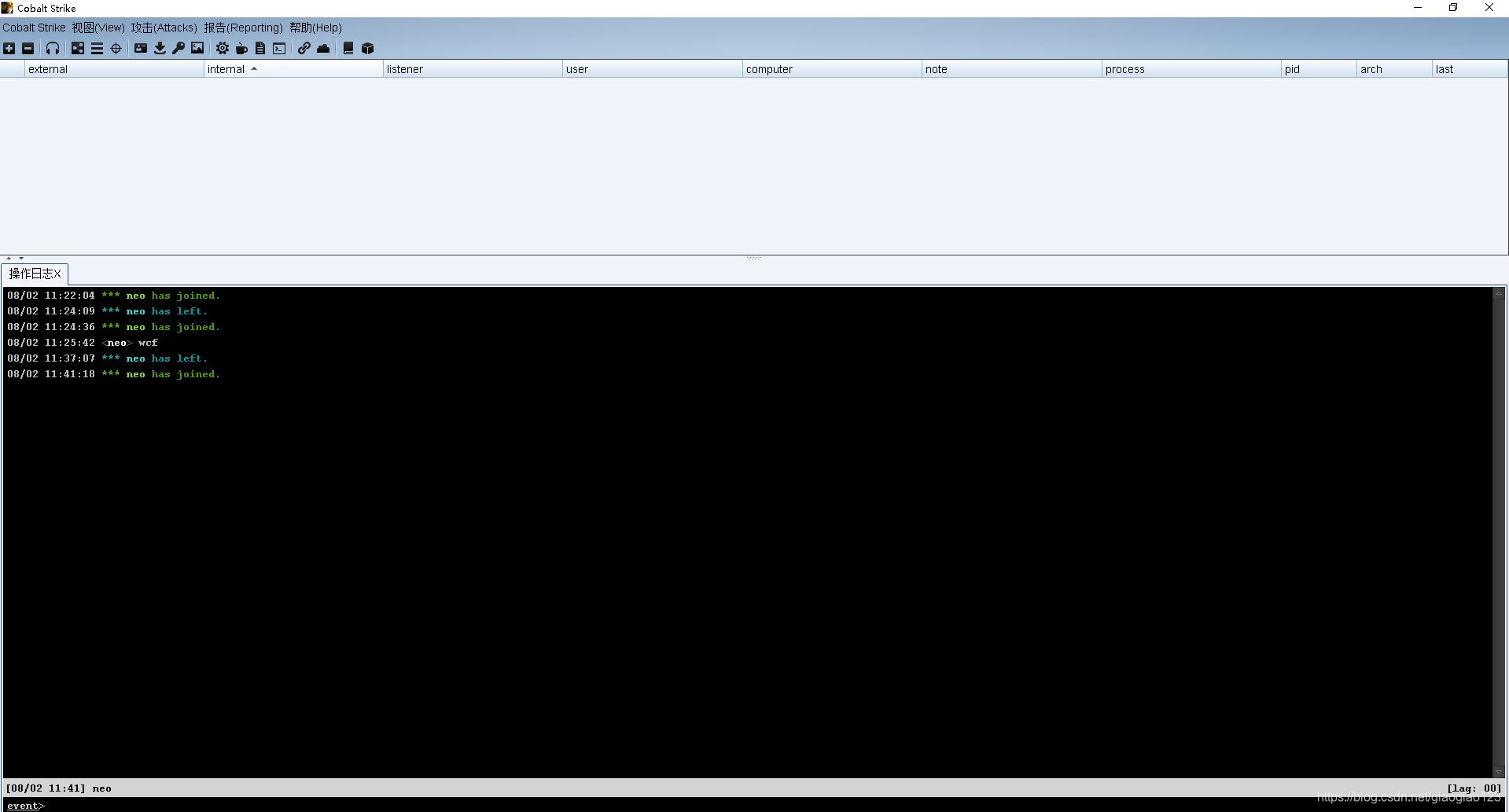

进入图形化界面

**

第四个坑

**

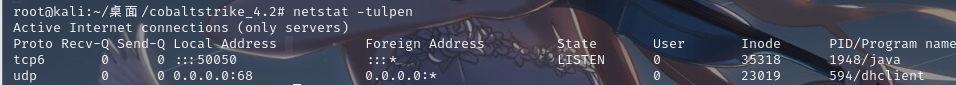

有时候连不上kali,需要看一看你的50050端口是否开启,开启命令

一、首先需要安装ufw命令

apt-get install ufw

二、ufw命令使用实例如下:

检查防火墙的状态(默认 inactive) # ufw status

防火墙版本 # ufw version

启动ufw防火墙 # ufw enable

关闭ufw防火墙 # ufw disable

默认禁止访问所有 # ufw default deny

开放22/TCP端口 # ufw allow 22/tcp

开放53端口(tcp/udp) # ufw allow 53

禁止外部访问 # ufw deny 3306

删除已经添加过的规则 # ufw delete allow 22

允许此IP访问所有的本机端口 # ufw allow from 192.168.1.100

删除上面的规则 # ufw delete allow from 192.168.1.100

查看规则,显示行号 # ufw status numbered

删除第三条规则 # ufw delete 3

关闭ufw # ufw disable

禁止对8888端口的访问 # ufw deny 8888

然后使用这个命令

netstat -tulpen

进行检测

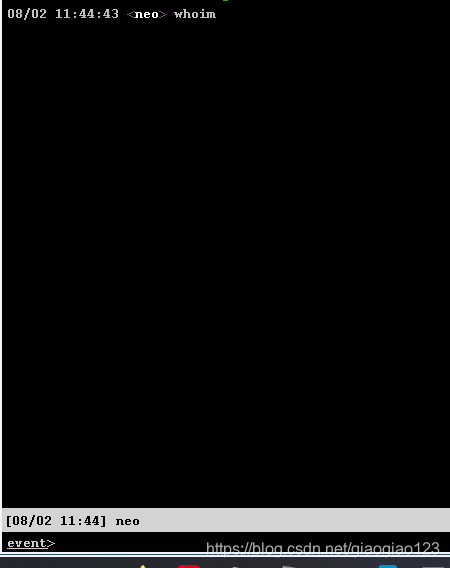

如果之前的都弄好,进行最后测试,发出一段命令

通了说明搭建完成。可以快乐的渗透测试了~~~

最后为什么不能使用powershell执行命令

https://blog.csdn.net/weixin_45590909/article/details/107192594

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?