1、内容过滤:包含文件内容过滤和应用内容过滤

文件内容过滤:上传和下载文件内容中的关键字

应用内容过滤是对应用协议中包含的关键字进行过滤

文件过滤技术处理流程顺序:安全策略->应用识别->协议解码->文件类型识别->文件过滤

a、文件损坏时动作:无法进行文件过滤,内容过滤,反病毒检测

b、文件拓展名不匹配时动作:文件类型与文件拓展名不一致,如果动作为允许或告警,按照文件类型进行文件过滤,内容过滤和反病毒检测。

c、文件类型损坏无法识别:不进行文件过滤,内容过滤和反病毒检测

2、信息安全是对信息和信息系统进行保护,防止未授权的访问、使用、泄露、中断、修改、破坏并以此提供保密性、完整性、可用性

3、

ddos攻击防范配置流程:系统启动流量统计 流量超过设定阈值 系统启动攻击防范 系统执行防范动作

synflood:解决方法:tcp代理,防火墙跟攻击者进行三次握手后续包直接发给客户端 (适用于来回路径一致) tcp源探测:防火墙回应一个带有错误ack的报文 认证通过就信任此源

udpflood:解决方法:指纹学习 或者暴力限流 指纹学习对udp报文的载荷前四个字节和后四个字节进行学习,相同特征频烦出现就会被判定为攻击报文

dnsflood:连续一段时间收到同一目的地址就会启动源认证 会以tcp报文发送dns请求

httpflood:重定向url

IP fragment攻击:处理方法:检查IP报文中 与分片有关的字段(DF、MF、片偏置量、总长度)

若发现以下矛盾:DF为1 MF为1 或 fragmen offset 不为0

DF为0 而fragment offset+length> 65535

cc攻击:利用大量代理服务器对目标计算机发起大量链接,导致目标服务器资源枯竭造成拒绝服务(和DDOS区别在于cc攻击针对web页面)解决方法:发现客户端在一定时间发起非正常的页面请求次数,将该客户锁定黑名单一定时间。

Tcp flag:TCP六个标志位 :UGR、ACK、PSH、RST、SYN、FIN不同的系统对这些标志位组合的应答不同 出现以下任意情况直接丢弃:1、六个标志位全零或全一 2、syn和fin标志位同时为一;syn和rst同时为1 3、fin和urg同时为一;rst和fin同时为一

Teardrop:利用TCP/IP堆栈中信任IP分片报文头所含信息实现 解决方法:缓存分片信息,每一个源地址目的地址分片id相同的为一组,最大支持缓存10000组分片信息

3、云时代的安全防护体系:事前:白帽众测 漏洞情报

事中:纵深防御,攻防态势

事后:反击黑客

云沙箱是指将沙箱部署在云端并为租户提供远程检测服务,其过程为 上报可疑文件 云端沙箱进行检测 防火墙联动防御 回溯攻击事件

4、入侵检测系统包括:事件提取、入侵分析、入侵响应、远程管理

5、URPF:单薄逆向路径转发,基于源地址欺骗网络攻击行为

严格模式(路由对称环境):表项和接口都要检查

松散模式(路由不匹配):只检查表项

IPv6网络执行命令:ipv6 urpf loose allow-default-route acl6 acl-number

6、sql注入步骤:判断网页是否存在漏洞 判断数据库类型 获取数据库中的数据 提权

7、回注方法用:二层回注,静态路由,策略路由,GRE,MPLS LSP。

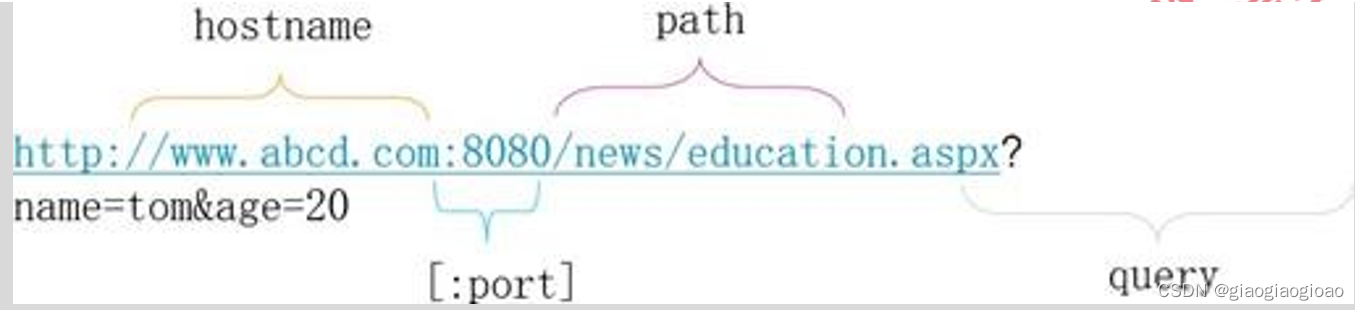

8、URL

9、特殊报文攻击:超大icmp icmp重定向 icmp不可达 带路由记录的项的IP报文攻击 带源路由选项的IP报文哦那估计 tracert报文攻击 带时间戳选项的ip报文攻击

10、 HTTP行为控制项:POST操作 浏览网页 代理上网 文件上传 文件下载

11、反病毒策略没有生效原因:安全策略没有引用反病毒配置文件 反病毒配置文件配制错误 病毒特征库版本较旧

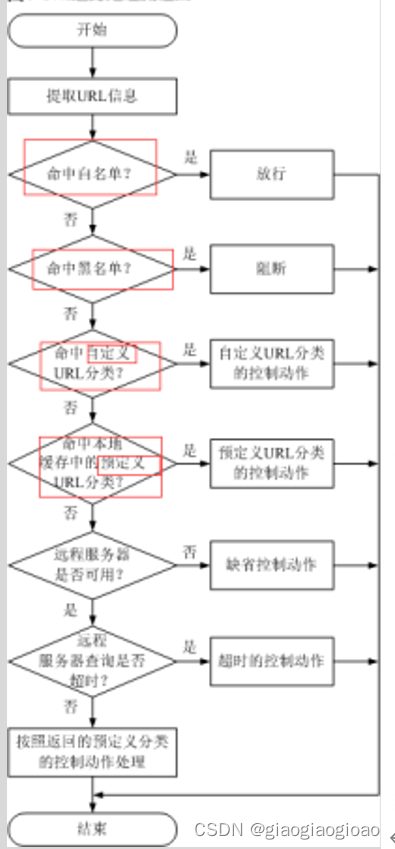

12、URL过滤处理流程图

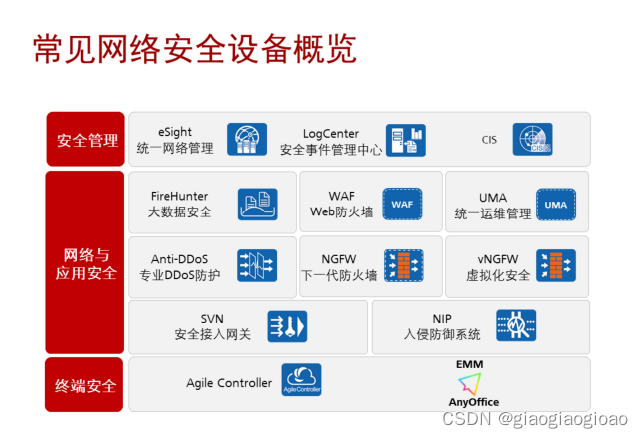

13、vas及其功能

| 实行负载分担,将外部流量负载到多个内部vm | vLb |

| 实现IPSec VPN、NAT、LB和状态检测的基础功能 | vFW |

| 实现文本流量代理,基于会话的web安全检测 | vwaf |

14、HISec-insight组件及功能

| 检测未知威胁 | 沙箱 |

| 联动Hisec insight进行未知协议阻断 | vNGFW |

| 采集流量,生成流量日志,用于发现异常流量 | 流探针 |

15、木马,蠕虫,病毒

16、

17、

18、基于代理的反病毒网关可以进行更多的解压,脱壳等高级操作,检测率高,但是由于进行了文件全缓存,其性能、系统开销将会比较大。基于流扫描的反病毒网关性能更高,开销小,但该方式检测率有限

19、云数据中心场景下USG6000v的应用和部署方式:

(1)作为VXLAN的网关,实现vpc流量隔离。由于vpc之间存在网络重叠,当多个租户使用同一台USG6000v时,创建虚拟系统

(2)作为安全控制点,实现南北向边界安全,和vpc之间的边界防护,作为实现IPSecVPN,NAT、LB、状态检测基础功能,并按需开启入侵防御,AV等高级功能。

(3)使用双机热备的组网

(4)支持部署在多种虚拟化平台上,如XEN、KVM、FusiSphere,支持灵活的扩缩容。开放netconf和restconf两种api北向接口,易集成,易管理

(5)对性能要求比较高的场景,usg6000v支持直接部署在x86服务器上、独占cpu、内存和物理网卡

20、pop3下载删除 imap不下载

21、入侵防御功能,在报文来回路径不一致的组网环境中需要在fw配置如下命令

undo firewall session link-state check 关闭链路检测功能

undo fragment-reassemble enable 关闭报文分片重组

stream-reassemble session-cache 0

22、开启av功能的断点续传功能后,分块传输不再扫描,直接通过,av功能不支持http协议

23、病毒程序结构:感染标记 感染程序模块 破坏程序模块 触发程序模块

1363

1363

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?