一、任意文件读取漏洞的修复

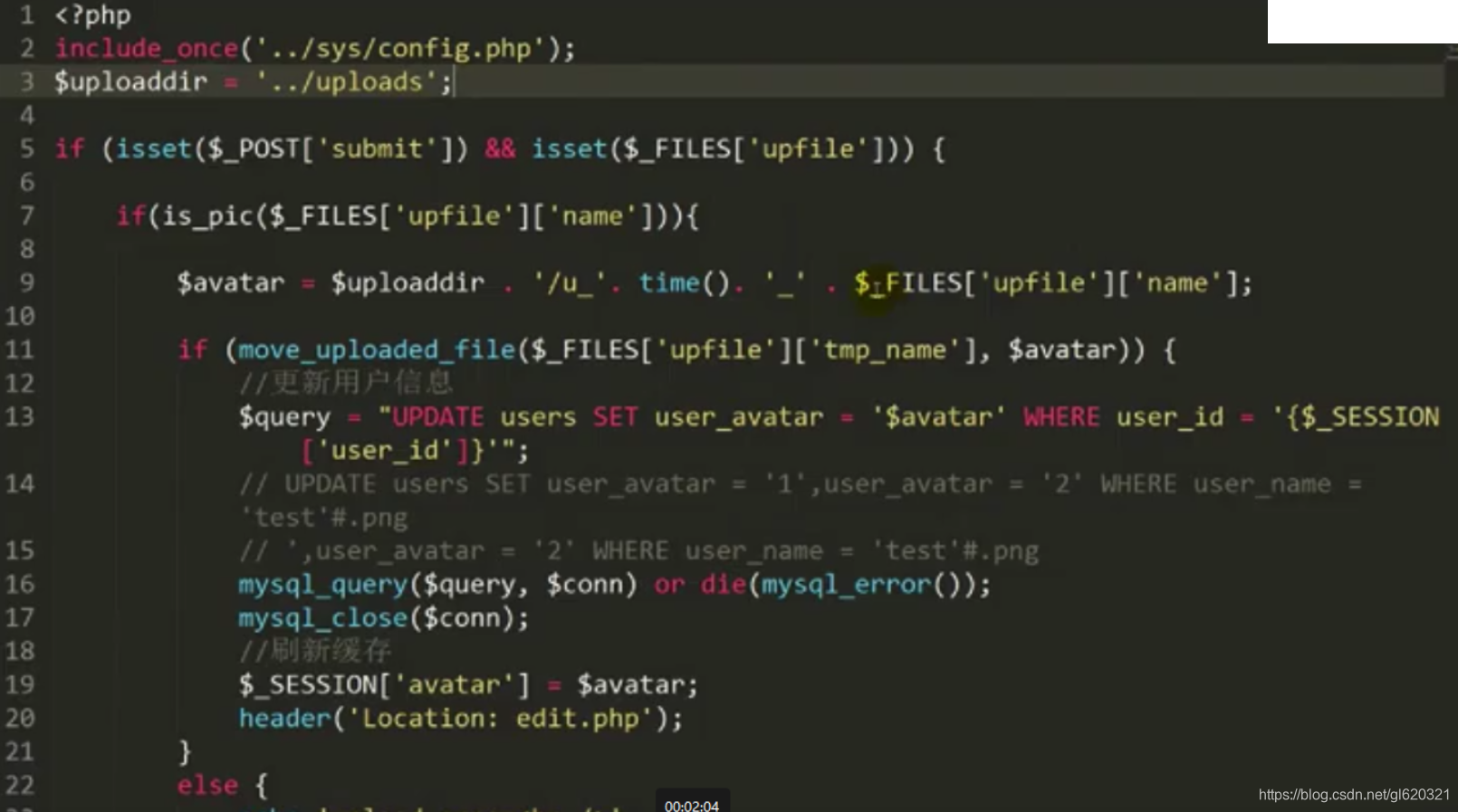

漏洞出现的原因:files这个变量没有经过滤,直接拼接代入SQL语句

有些人会过滤这样一个函数

但上面的这个是不行的,会导致出现一些错误,演示过滤前后的变化

过滤之前:

过滤之后

测试一下注入语句执行它。

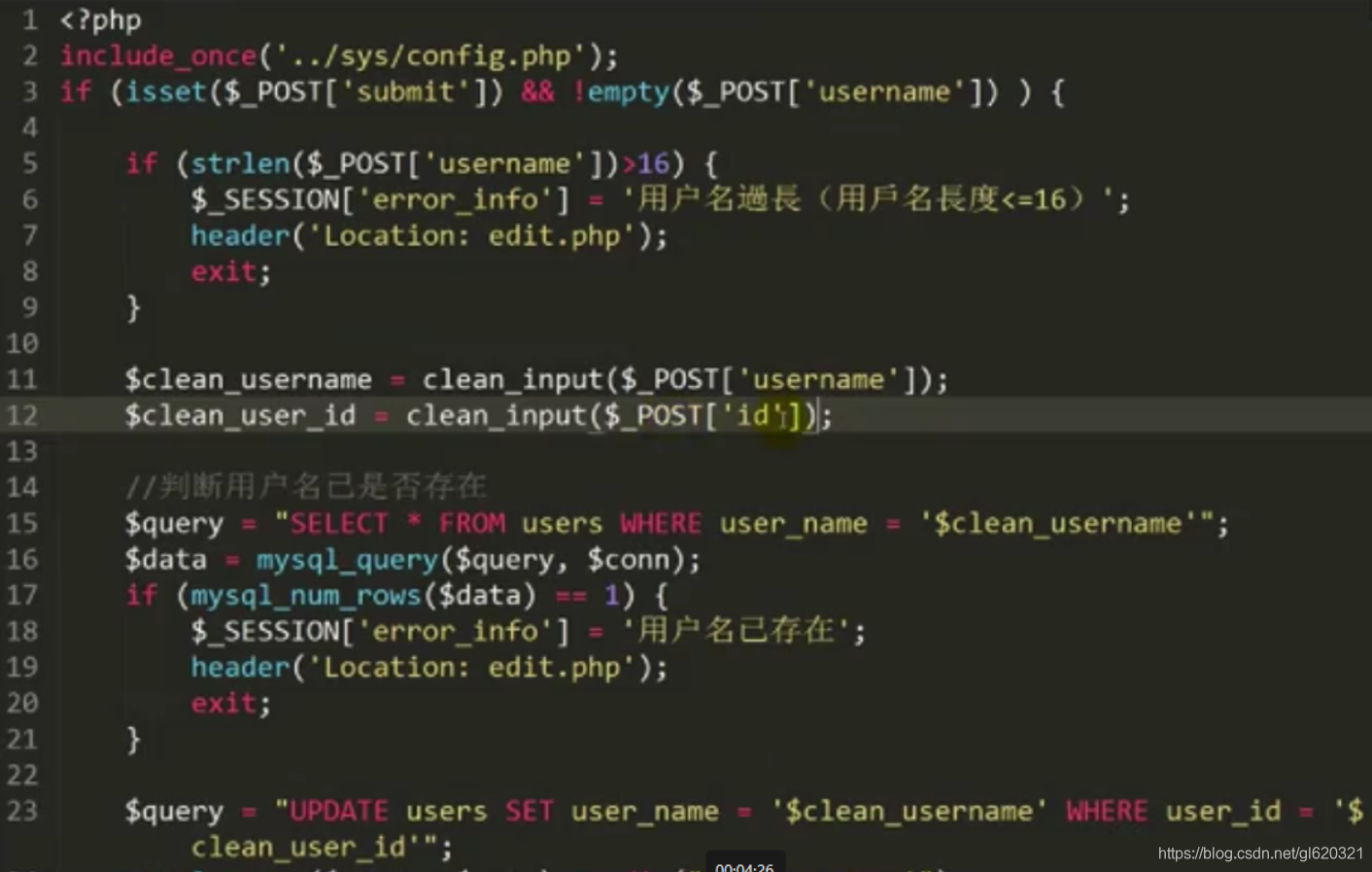

二、越权问题

越权问题并不复杂,仅仅是开发者的粗心大意,没有严格控制账户体系,导致可以操作(查看、修改、删除)其他用户的信息。

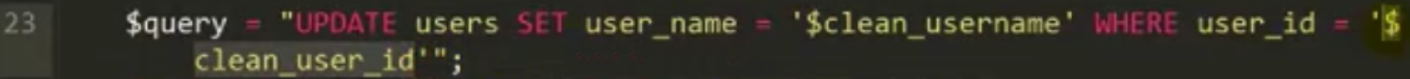

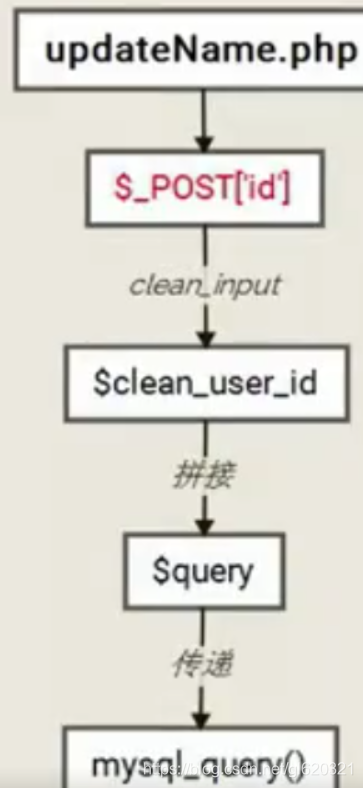

此处用的post设置的ID可控的,会导致任意的修改用户名

二、审计思路展现

越权操作(文件读取漏洞)

最新推荐文章于 2023-03-14 21:21:44 发布

2740

2740

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?