第一关中,页面内并没有直接输入的控件,导致无法通过一般的输入框来进行xss攻击。

但我们发现,网址中存在一个参数name,它传入的值为test,并在页面中显示了出来,于是我们尝试在链接处直接构造一个payload:

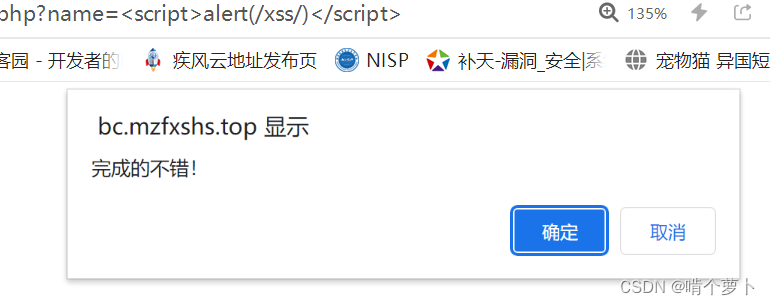

http://bc.mzfxshs.top/xss/level1.php?name=<script>alert(/xss/)

此时我们便成功执行了代码:

第一关中,页面内并没有直接输入的控件,导致无法通过一般的输入框来进行xss攻击。

但我们发现,网址中存在一个参数name,它传入的值为test,并在页面中显示了出来,于是我们尝试在链接处直接构造一个payload:

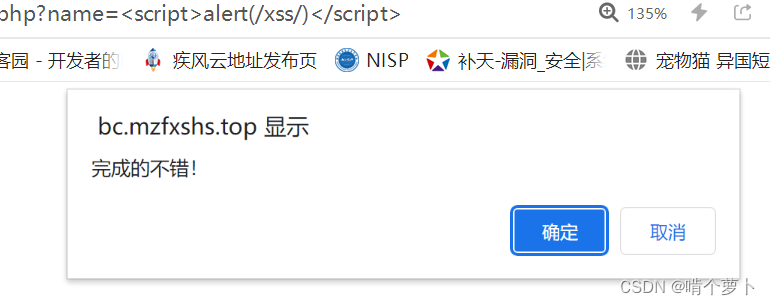

http://bc.mzfxshs.top/xss/level1.php?name=<script>alert(/xss/)

此时我们便成功执行了代码:

582

582

497

497

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?