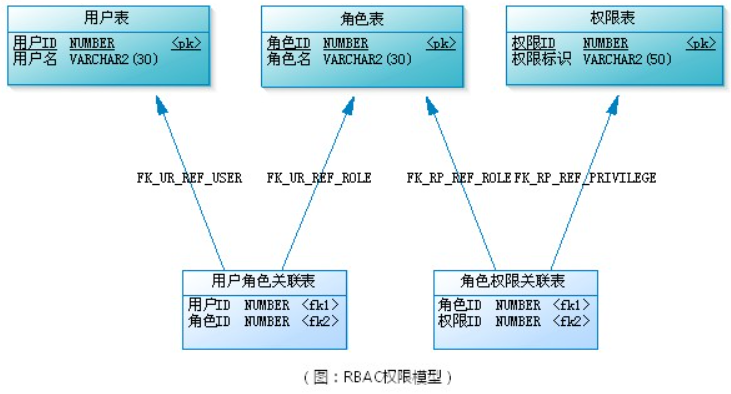

RBAC模型简介

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色达到与权限进行关联的目的。简单地说,一个用户拥有若干角色,每一个角色拥有若干权限。这样,就构造成“用户-角色-权限”的授权模型。在这种模型中,用户与角色之间,角色与权限之间,一般者是多对多的关系。

角色可以理解为一定数量的权限的集合,它是权限的载体。如:一个系统,“超级管理员”、“普通管理员”、“运维层”、“管理层”都是角色,运维人员可管理机器、可管理服务等,这些是权限。要给某个用户授予这些权限,不需要直接将权限授予用户,可将“运维层”这个角色赋予该用户。

权限对应了系统功能模块的操作,对应到某些实体对象的增删改查,菜单的访问,甚至是页面上某个按钮、某个图片的可见性控制,都可属于权限的范畴。

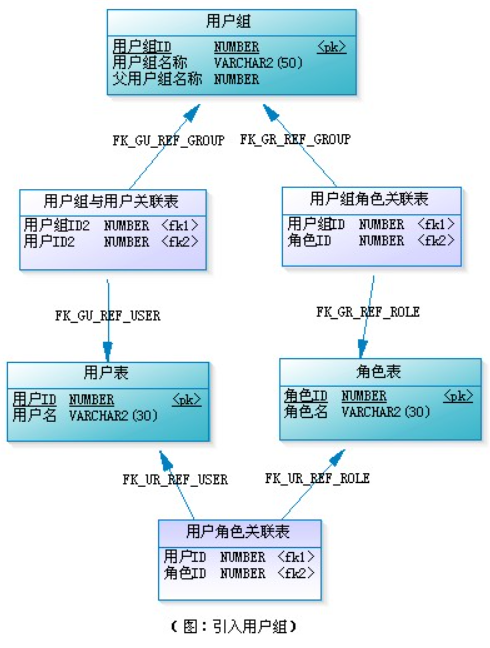

引入用户组

当用户的数量非常大时,要给每个用户逐一授权(授角色),是件非常烦琐的事情。这时,就需要给用户分组,每个用户组内有多个用户。除了可给用户授权外,还可以给用户组授权。这样一来,用户拥有的所有权限,就是用户个人拥有的权限与该用户所在用户组拥有的权限之和。

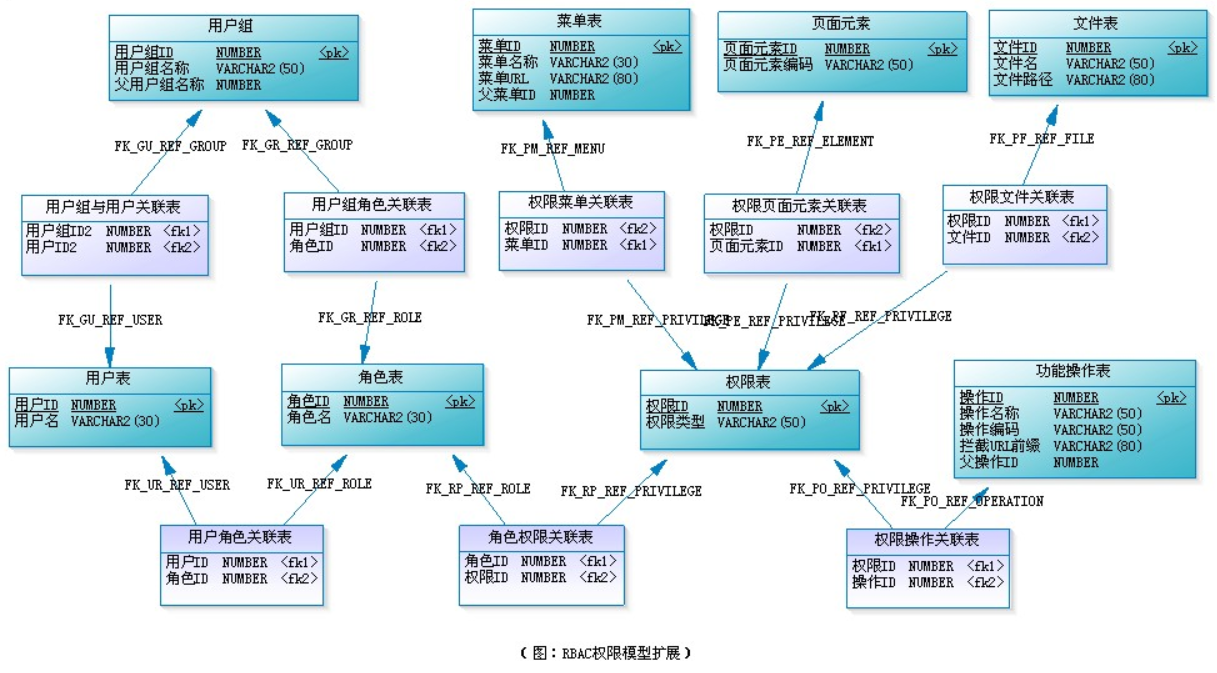

将功能和资源分开

有些权限设计,会把功能操作作为功能类权限,而把菜单、页面元素等作为资源类权限,这样构成“用户-角色-权限-资源”的授权模型。而在做数据表建模时,可把功能操作和资源统一管理,也就是都直接与权限表进行关联,这样可能更具便捷性和易扩展性。实际上,有时候也不好区分,如菜单,把它理解为资源呢还是功能模块权限呢?但是这样更便于扩展,当系统要对新的东西进行权限控制时,我只需要建立一个新的关联表“权限XX关联表”,并确定这类权限的权限类型字符串。

请留意权限表中有一列“权限类型”,我们根据它的取值来区分是哪一类权限,如“MENU”表示菜单的访问权限、“OPERATION”表示功能模块的操作权限、“FILE”表示文件的修改权限、“ELEMENT”表示页面元素的可见性控制等。权限表与权限菜单关联表、权限菜单关联表与菜单表都是一对一的关系。(文件、页面权限点、功能操作等同理)。也就是每添加一个菜单,就得同时往这三个表中各插入一条记录。这样,可以不需要权限菜单关联表,让权限表与菜单表直接关联,此时,须在权限表中新增一列用来保存菜单的ID,权限表通过“权限类型”和这个ID来区分是种类型下的哪条记录。

【以上:来自互联网,主要为了学习进行记录】

2217

2217

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?