车载以太网相关知识记录

- VHR相关知识点

- 以太网知识全解

- T1物理层相关规范与测试内容

- 以太网帧大小规范

- IP相关知识

- 网络指令集&使用实例

- 本地链路地址(也称为链路本地地址,Link-Local Address)的启用时机

- 本地链路地址分配ARP过程时间参数

- IPV4相关知识点

- TCP相关知识点

- TCP拥塞处理机制

- 流量控制

- 窗口关闭的问题

- 糊涂窗口综合症

- 拥塞控制

- 重发类型与处理方式

- 相关问题汇总(问答式)

- 为什么会发RST报文

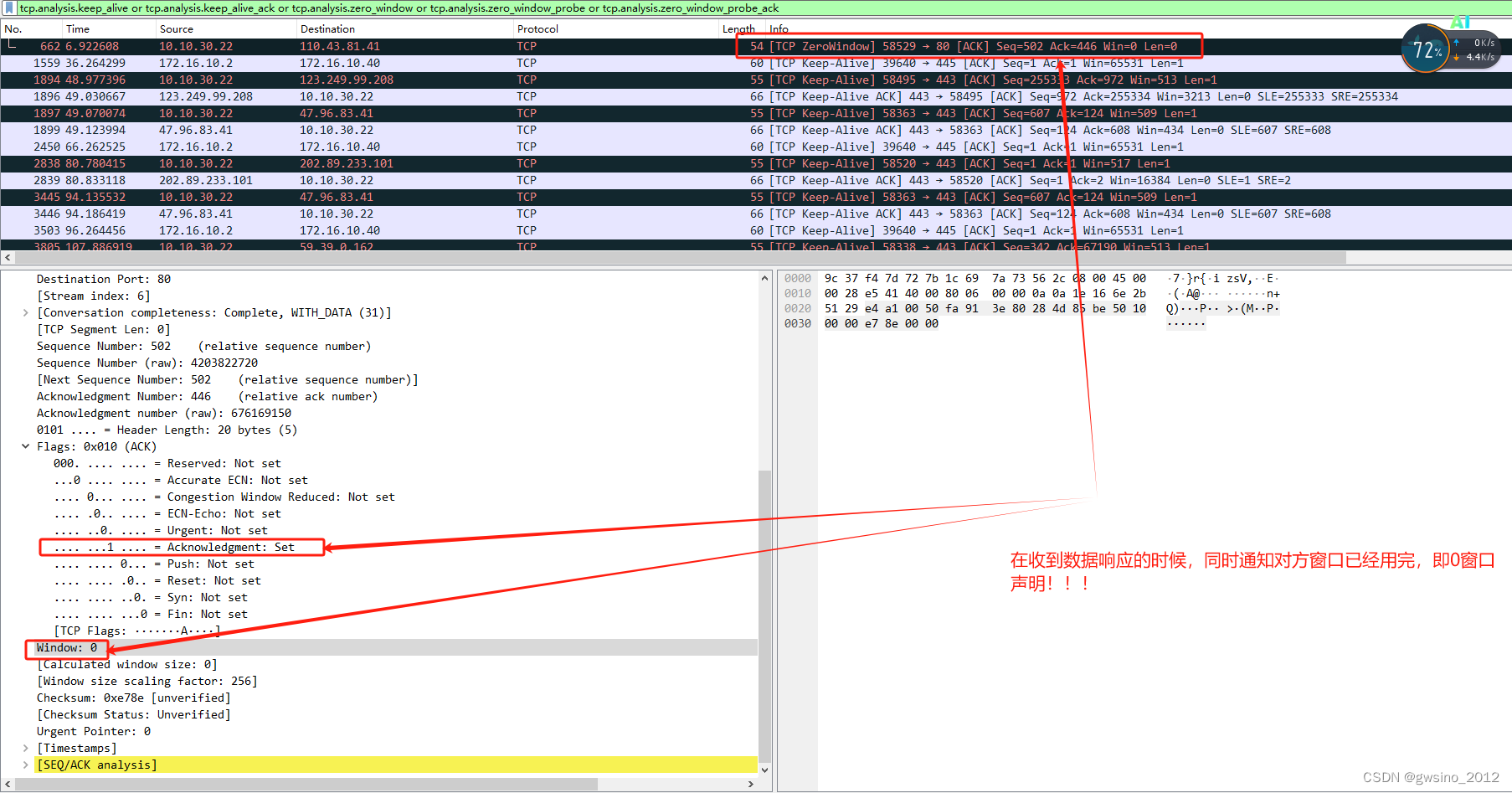

- 零窗口控制报文ACK响应报文结构&处理机制

- 检测接收窗口状态:

- 防止死循环:

- TCP零窗口探测的实现方式

- 零窗口探测报文格式

- 当处于CLOSED状态时候对请求的处理方式

- TCP 状态机各种状态如何识别

- 如何检测TCP连接进入CLOSED状态

- 关于Stream of full-sized segments 满大小数据段的ACK响应机制

- 关于全尽寸的数据流的确认机制:每第二个流需要确认

- 如何确认当前状态为【TIME_WAIT】

- 针对已经建立连接,重复发起连接请求情况

- RST重置报文段的SEQ如何设置

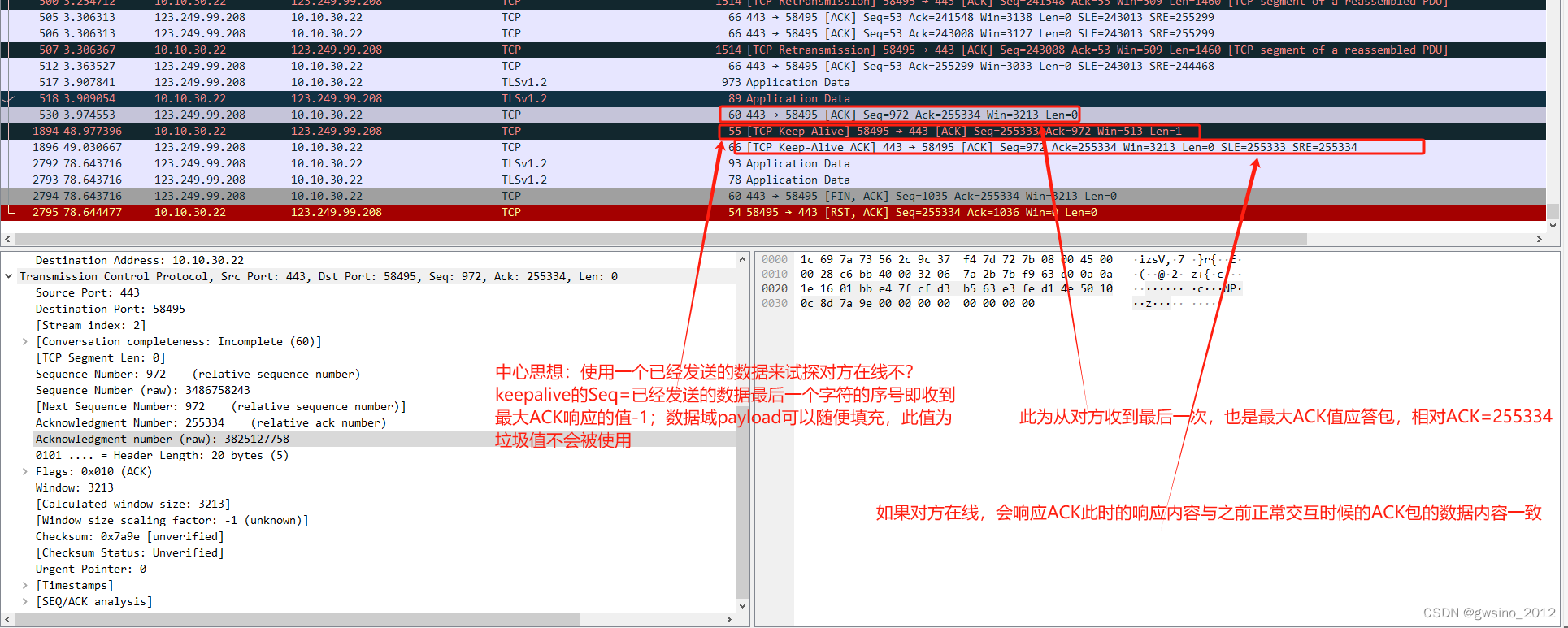

- 维活报文格式&应用

- 零窗口声明&零窗口通报

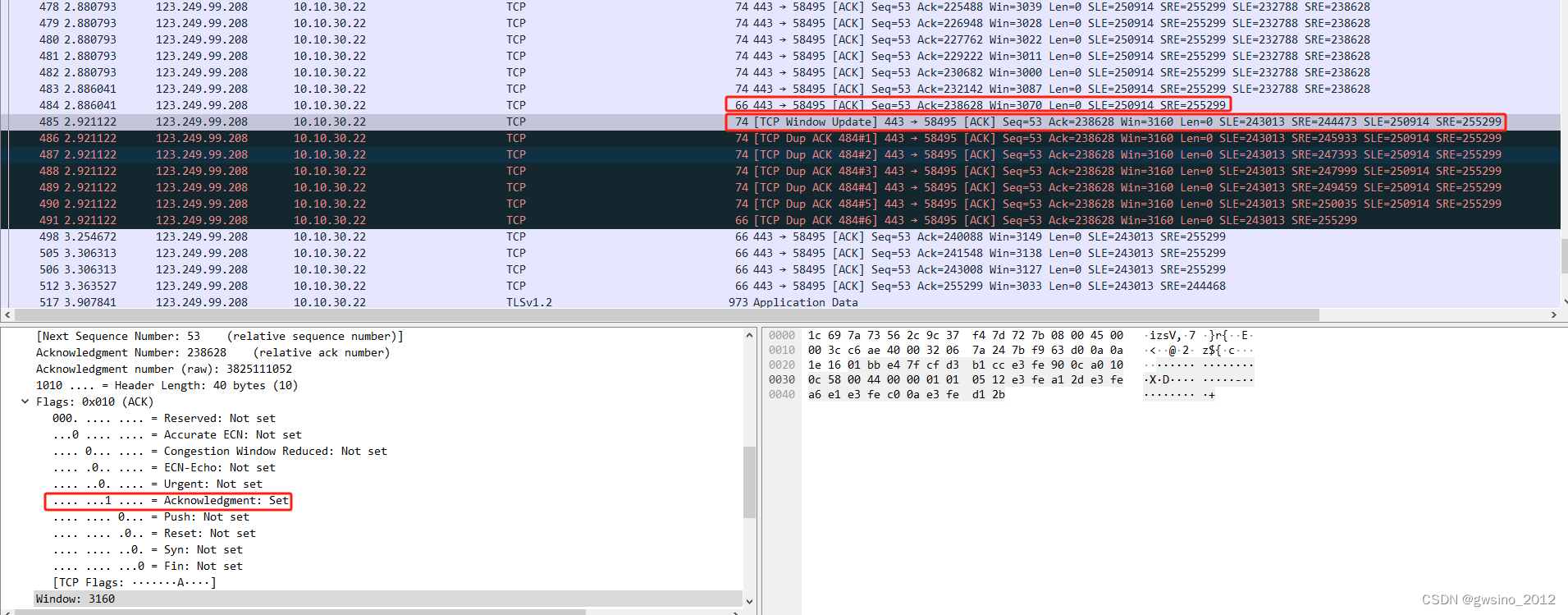

- TCP 窗口更新声明

- TCP状态机各状态如果识别与确认

- 何时以何种格式发送RST重置报文段

- 哪些阶段应用层的读取调用可以返回数据至应用层

- ACK挑战报文段格式与发送时机

- 如何判断总线出现拥塞

- ARP基本应用场景

- ARP相关知识点记录

- CAPL网络脚本设计

- VLAN TC2测试相关内容与知识点

- 最小报文数:假设每个报文都是最小帧大小(64字节),则每秒能传输的报文数为: 每秒报文数(最小)= 64 字节×8 位/字节 100 Mbps

- 最大报文数:假设每个报文都是最大帧大小(1500字节),则每秒能传输的报文数为: 每秒报文数(最大)= 1500 字节×8 位/字节 100 Mbps

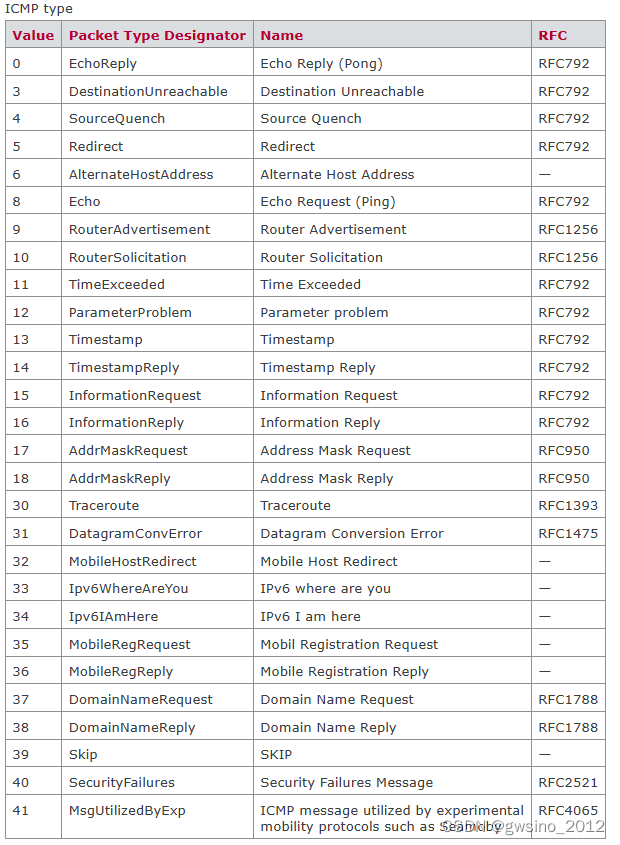

- ICMP相关知识点

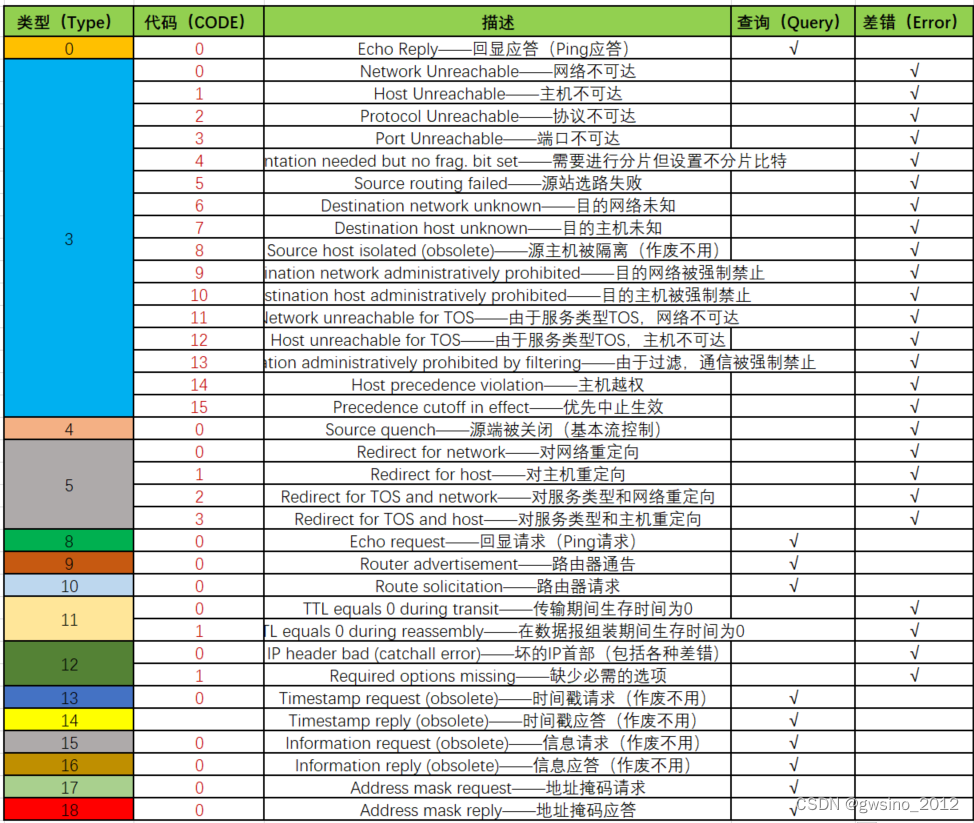

- ICMP报文分类:差错控制报文&查询报文

- ICMP协议

- ICMPv4 InternetControl Message Protocol Version 4

- ICMP不会响应的场景

- ICMP报文包括以下类型

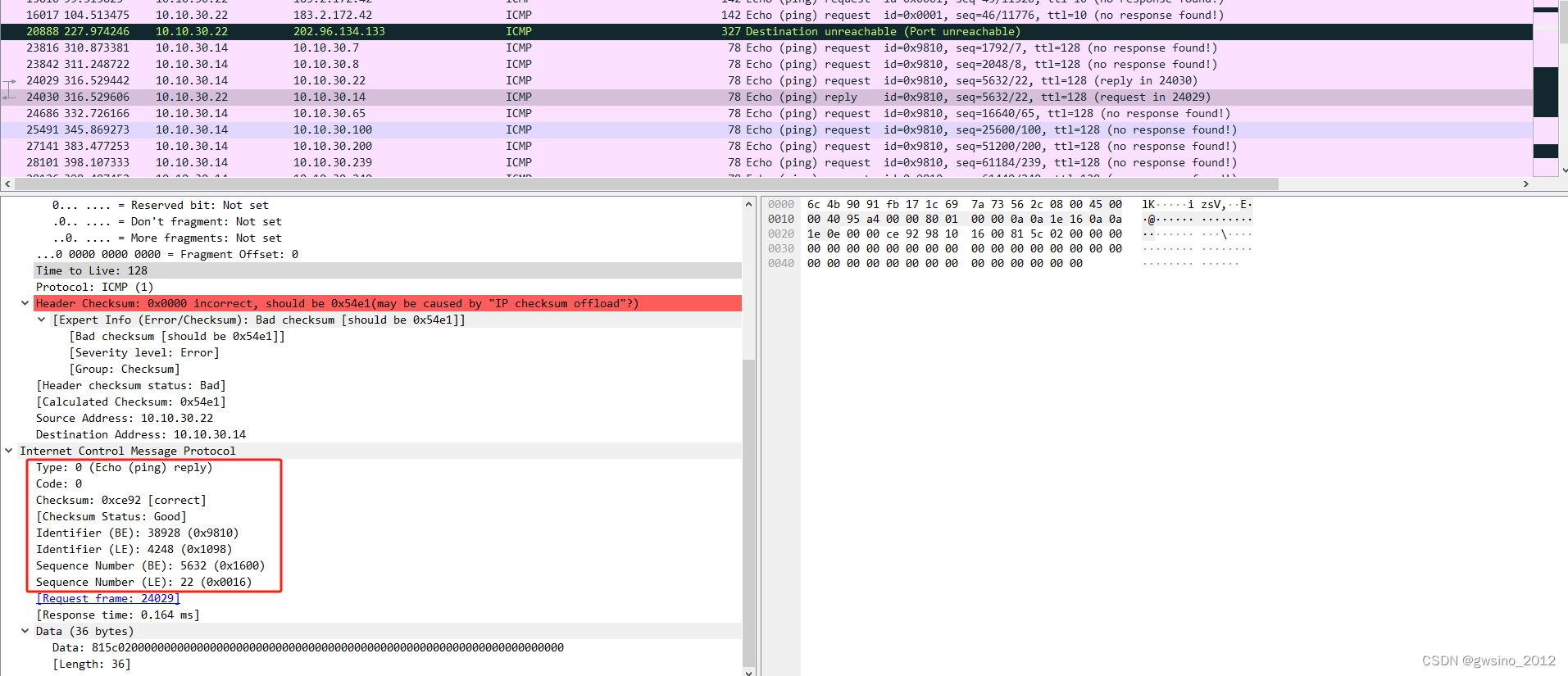

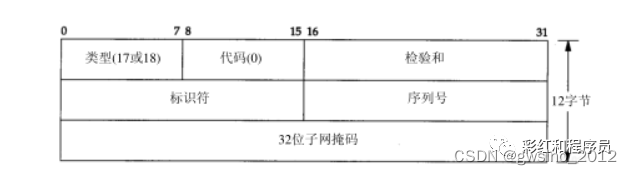

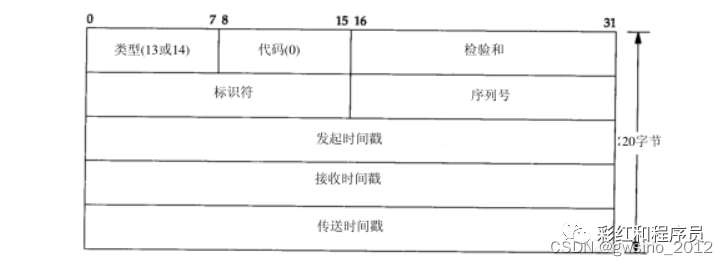

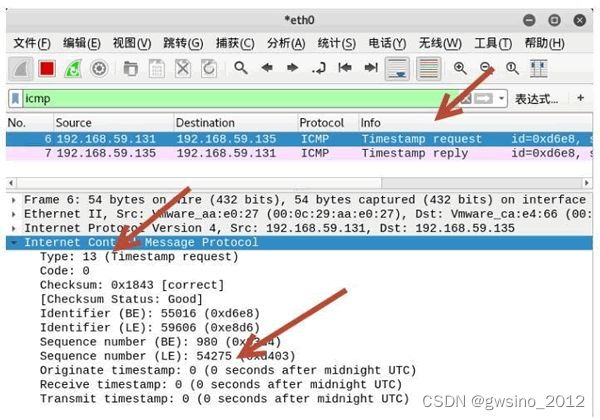

- 每种差错报文&查询报文类型报文结构

- DHCP动态主机配置协议

- DHCP地址分配类型

- DHCP消息格式

- 各字段填充要求

- magic Cookie字段意义

- DHCP服务器配置界面

- IP地址获取失败处理方式

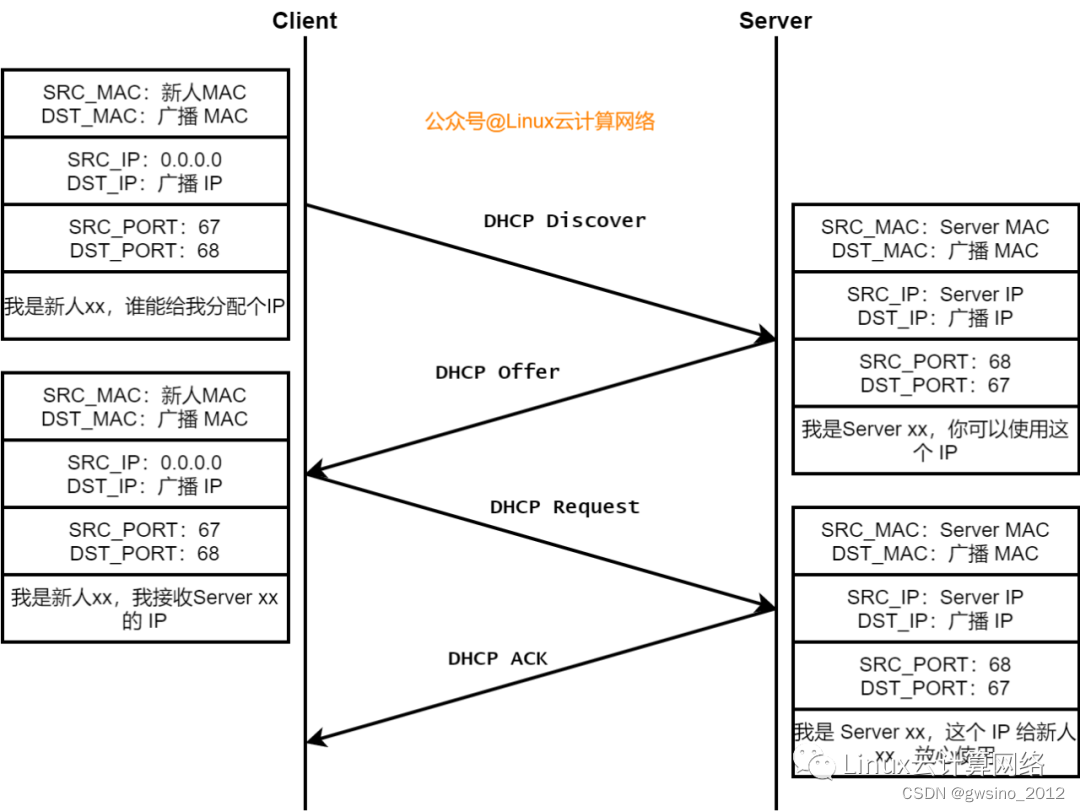

- DHCP 如何分配地址(消息交互流程)

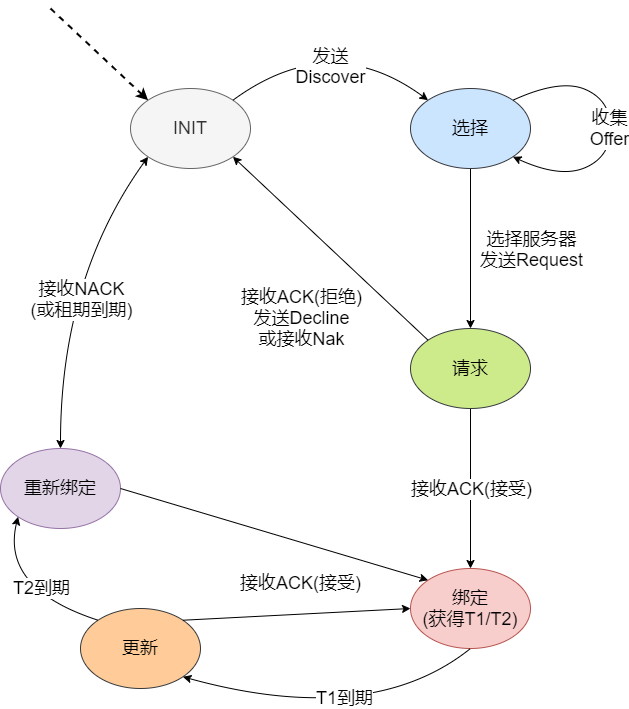

- DHCP状态机

- DHCP&BOOTP区别

- DHCP作用及特点

- DHCP服务器IP分配三种方式

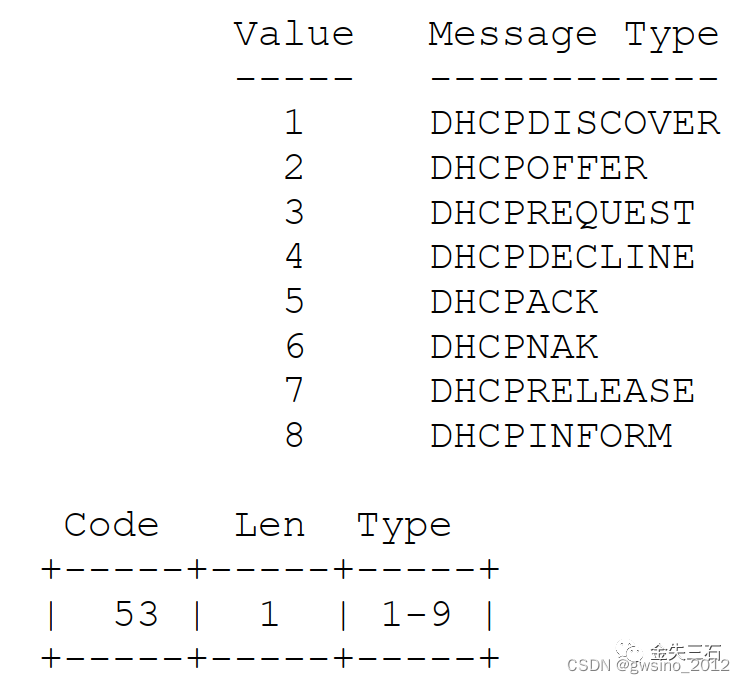

- DHCP协议报文类型

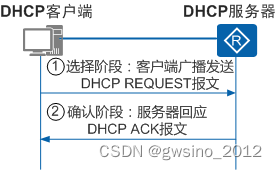

- DHCP客户端重用曾经使用过的地址的工作原理(重启等场景)

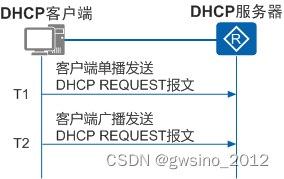

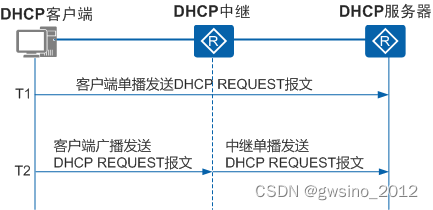

- DHCP客户端更新租期示意图

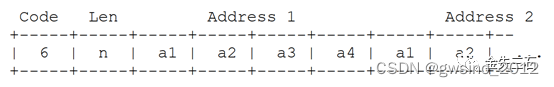

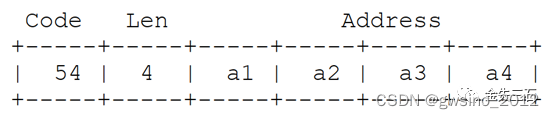

- 填充选项&结束选项域名Code=1

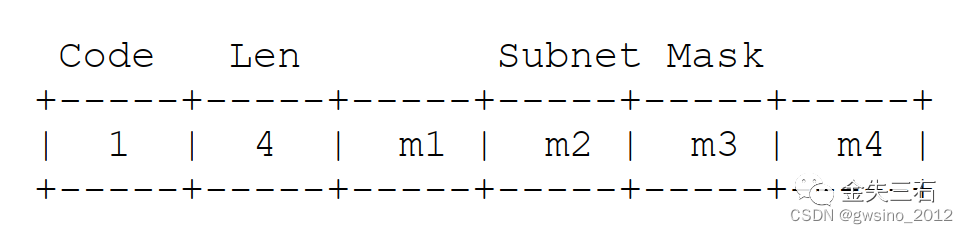

- 子网掩码

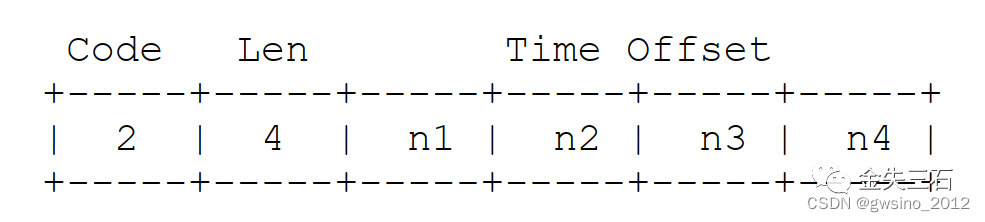

- 时间偏移域名Code=2

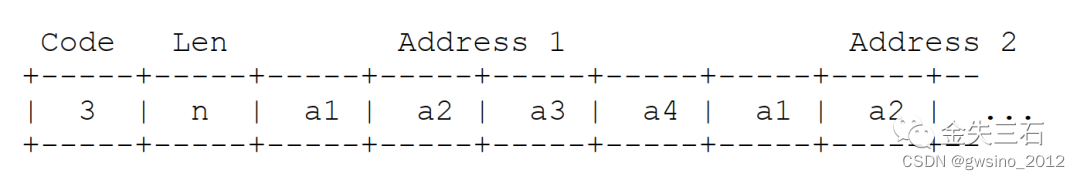

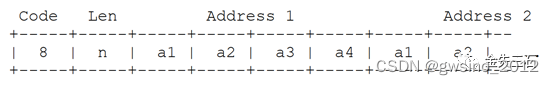

- 路由器选项实际即为网关的IP地址域名Code=3

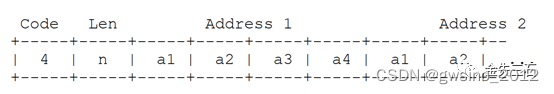

- 时间服务器选项域名Code=4

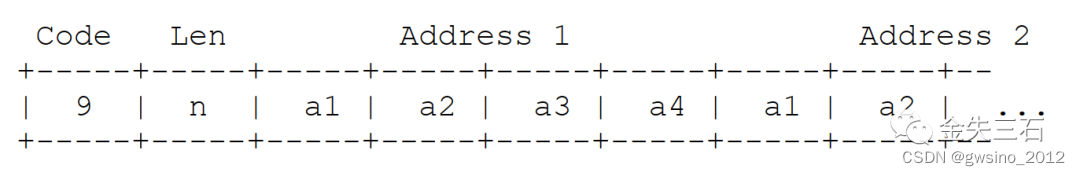

- 域名服务器选项域名Code=6

- 日志服务器选项域名Code=7

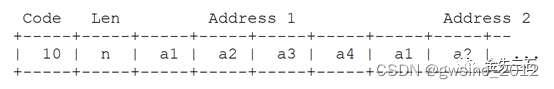

- Cookie 服务器选项域名Code=8

- LPR 服务器选项域名Code=9

- Impress服务器选项域名Code=10

- 资源位置服务器选项域名Code=11

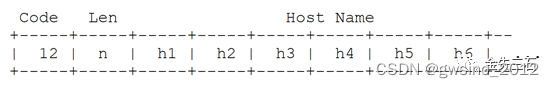

- 主机名选项域名Code=12

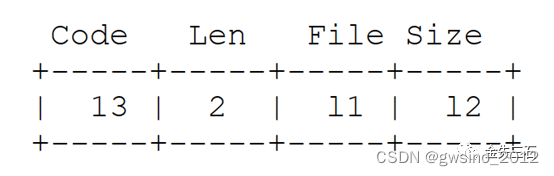

- 启动文件大小选项域名Code=13

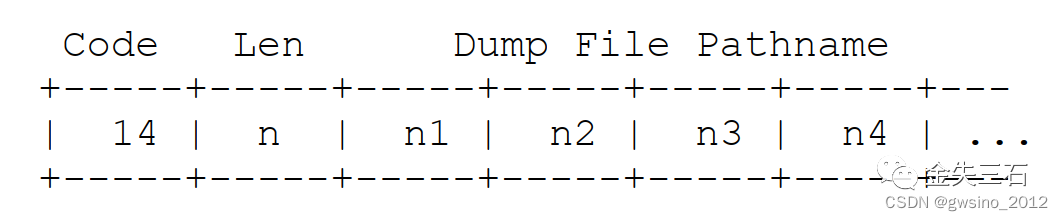

- 优点转储文件域名Code=14

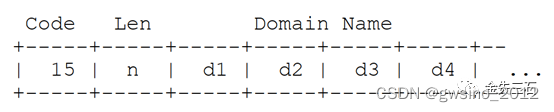

- 域名Code=15

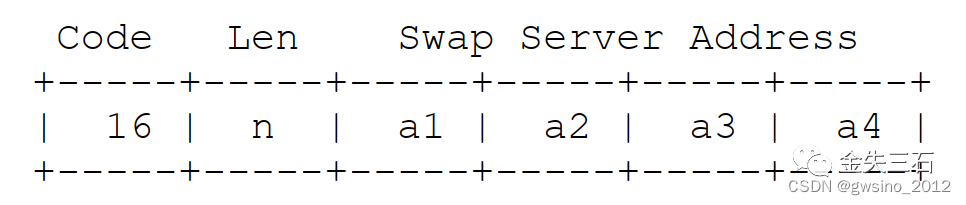

- 交换服务器Code=16

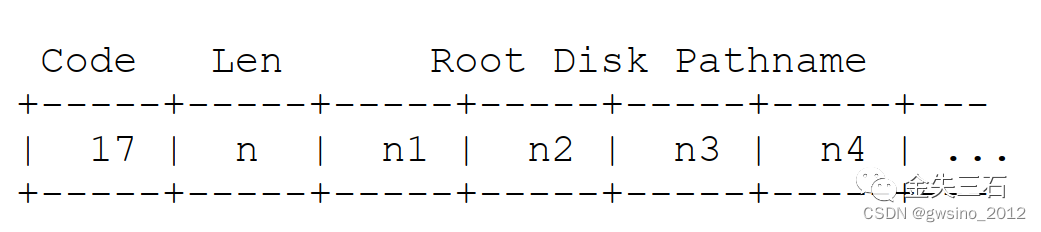

- 根路径Code=17

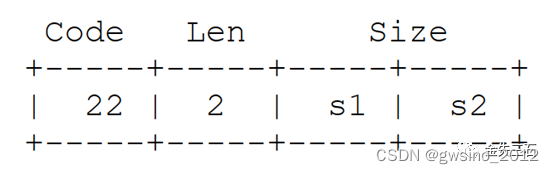

- 最大数据报重组大小根路径Code=22

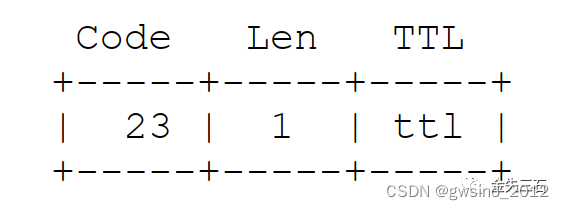

- 默认 IP 生存时间Code=23

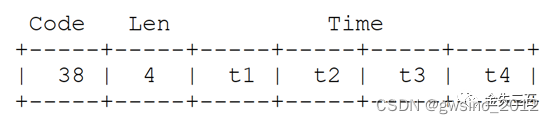

- 路径 MTU 老化超时选项

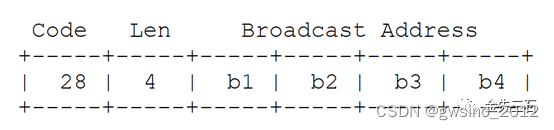

- 广播地址选项

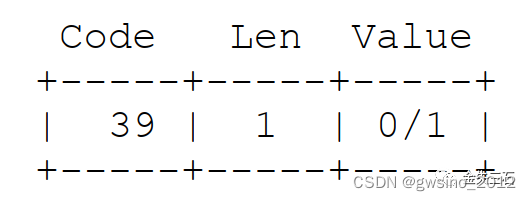

- 执行掩码发现选项

- TCP 保活间隔选项

- TCP Keepalive 垃圾选项

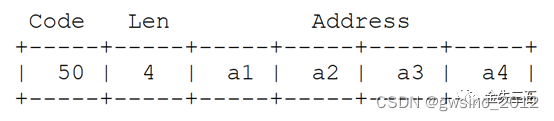

- 请求的 IP 地址

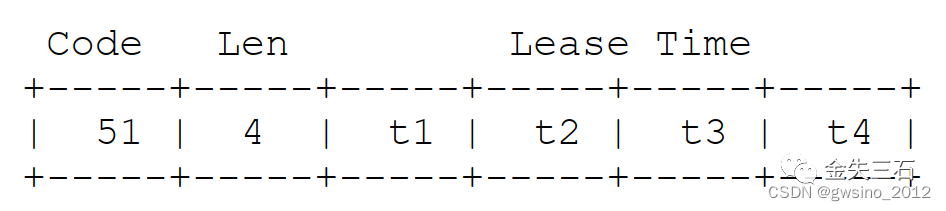

- IP地址租用时间

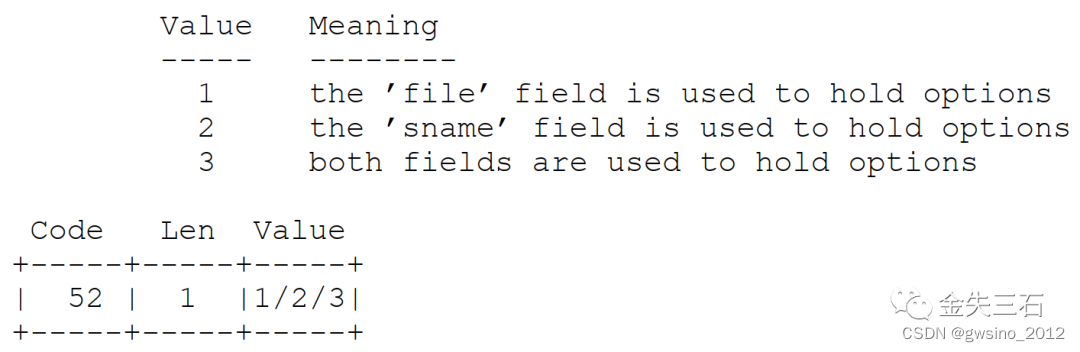

- 选项过载

- DHCP 消息类型

- 服务器标识符

- 参数请求列表

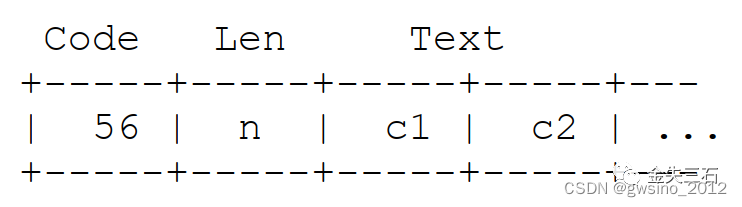

- 消息

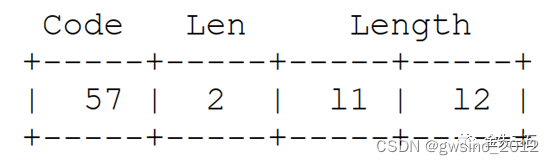

- 最大 DHCP 消息大小

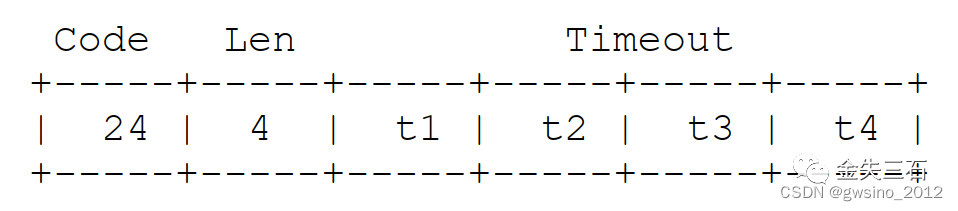

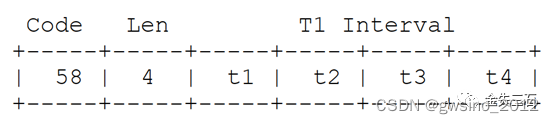

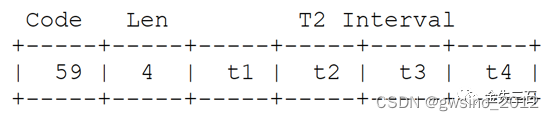

- 续订 (T1) 时间值

- 新绑定 (T2) 时间值

- 厂商类别标识符

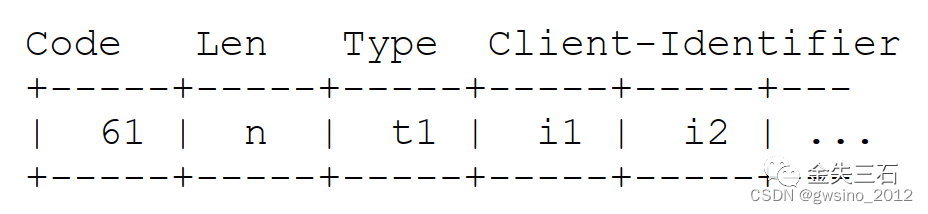

- 客户标识符

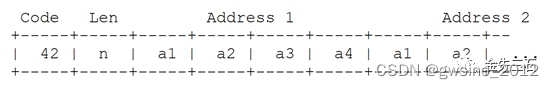

- 网络时间协议服务器选项

- 交换机工作原理

- 二层交换机的优点和缺点

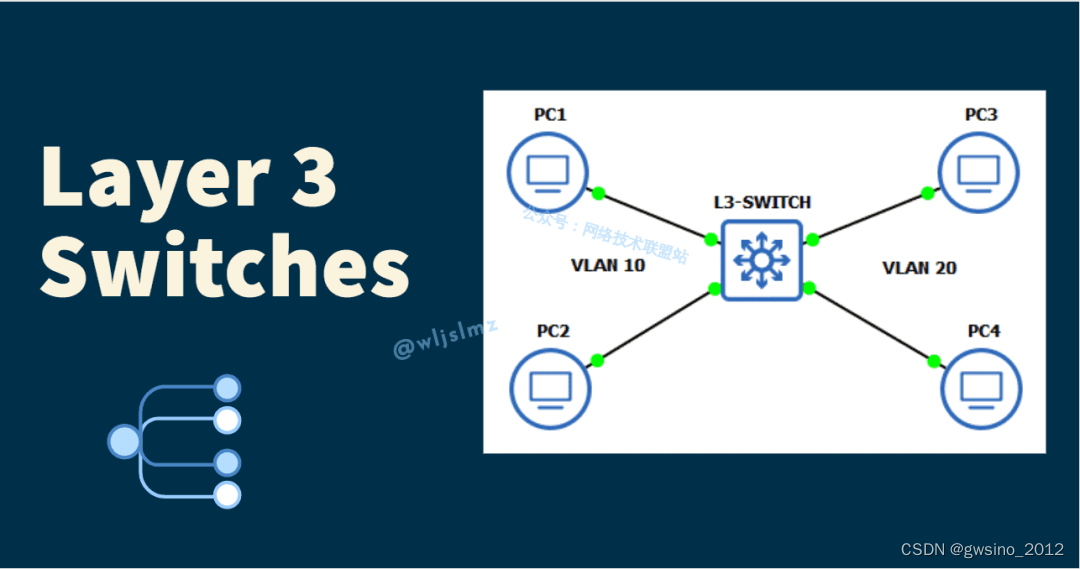

- 三层交换机

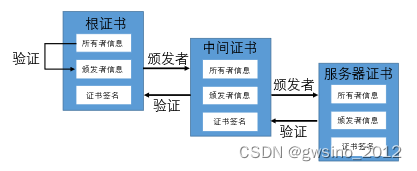

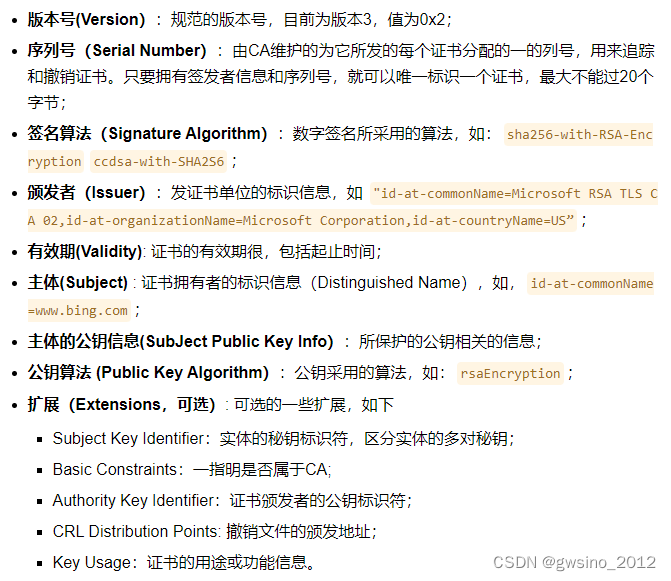

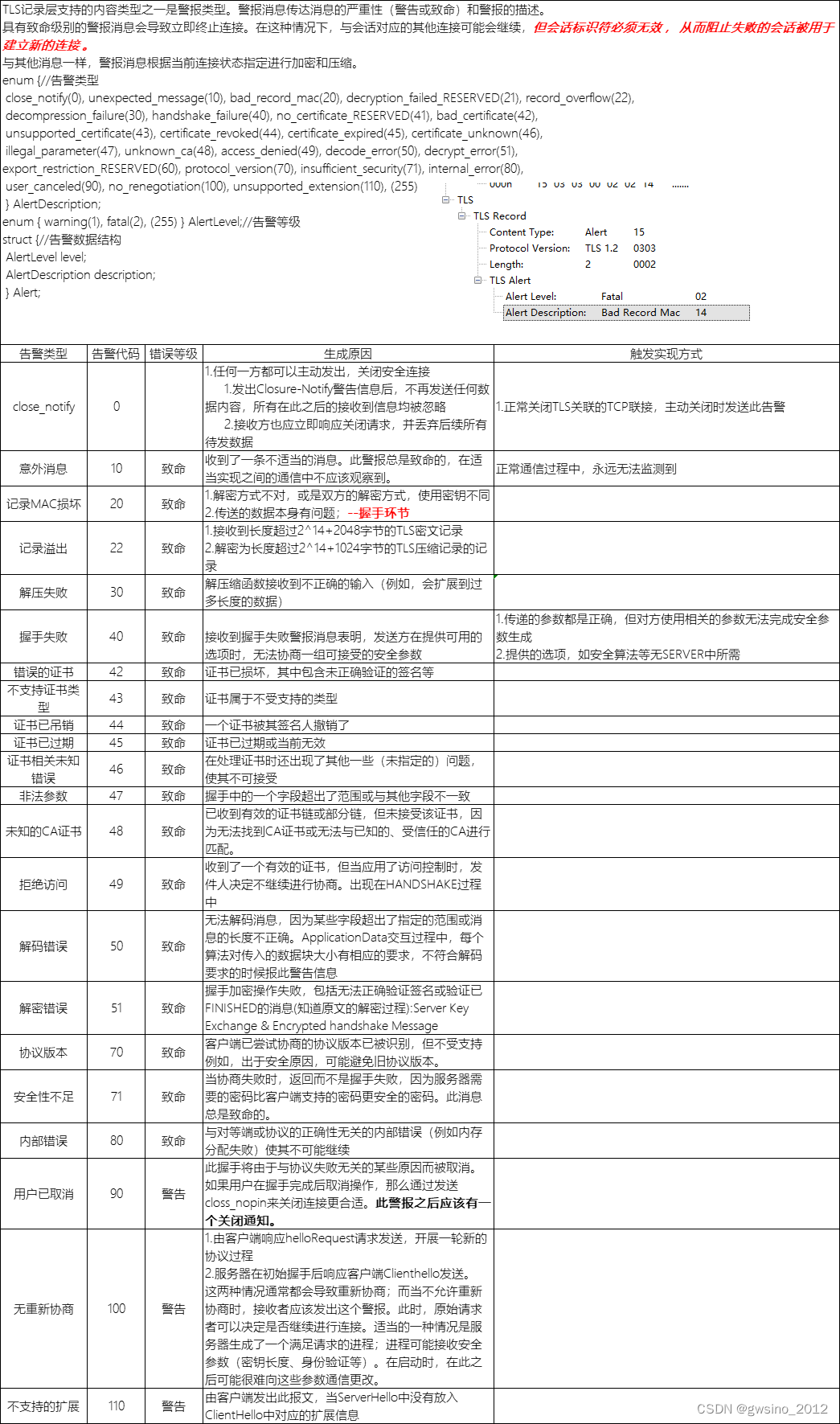

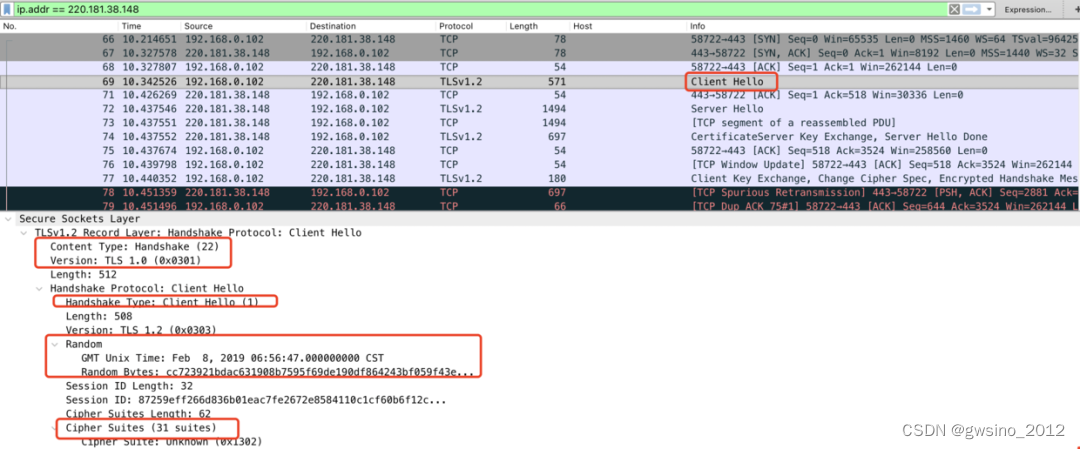

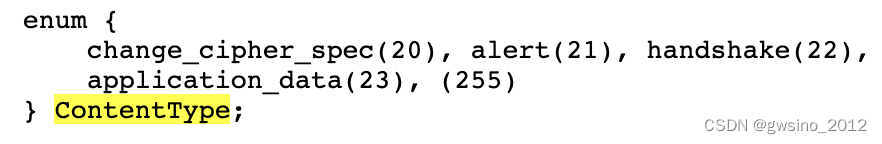

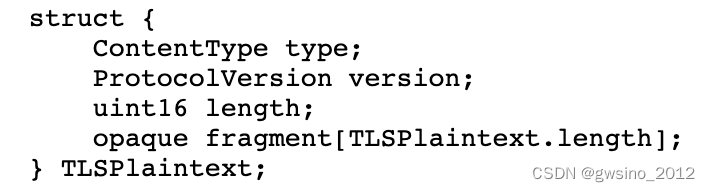

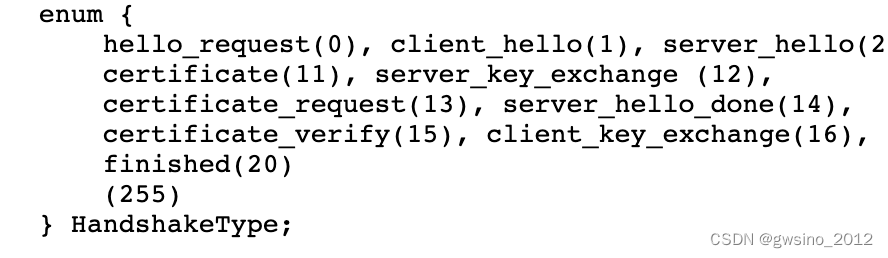

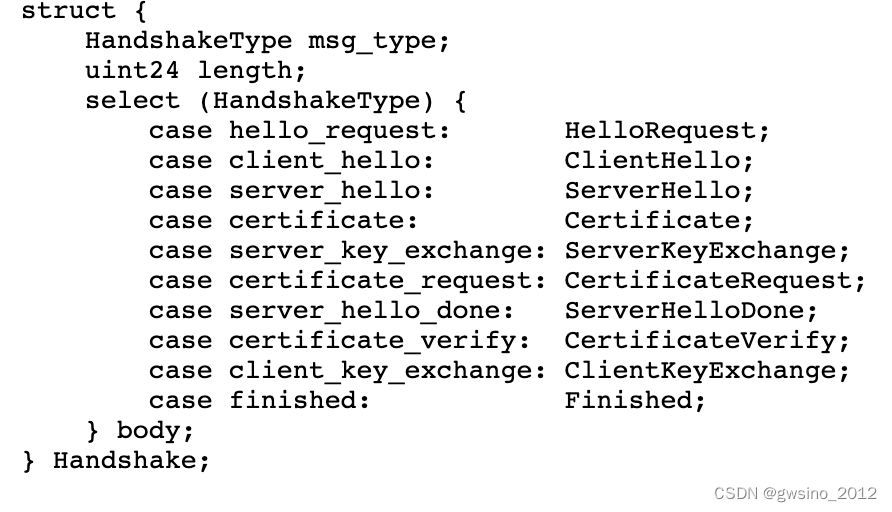

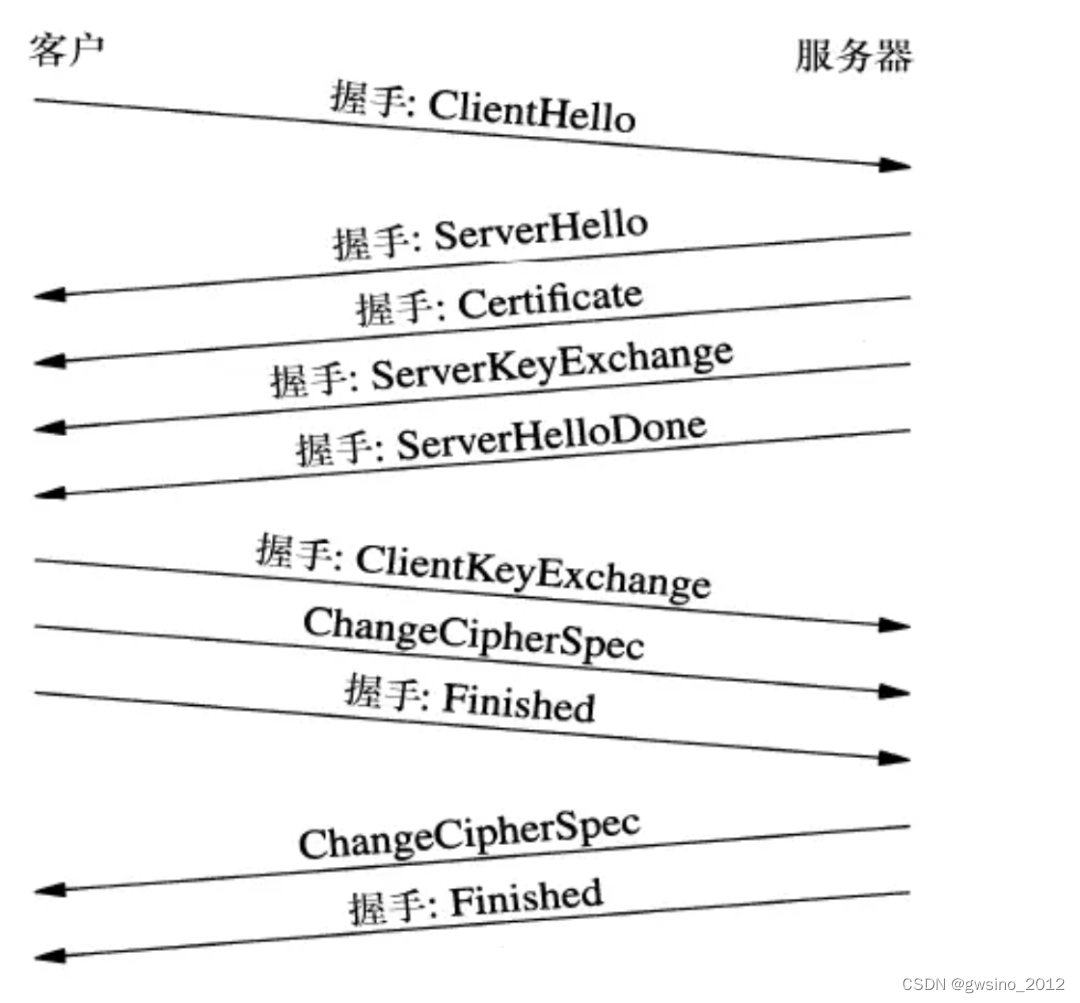

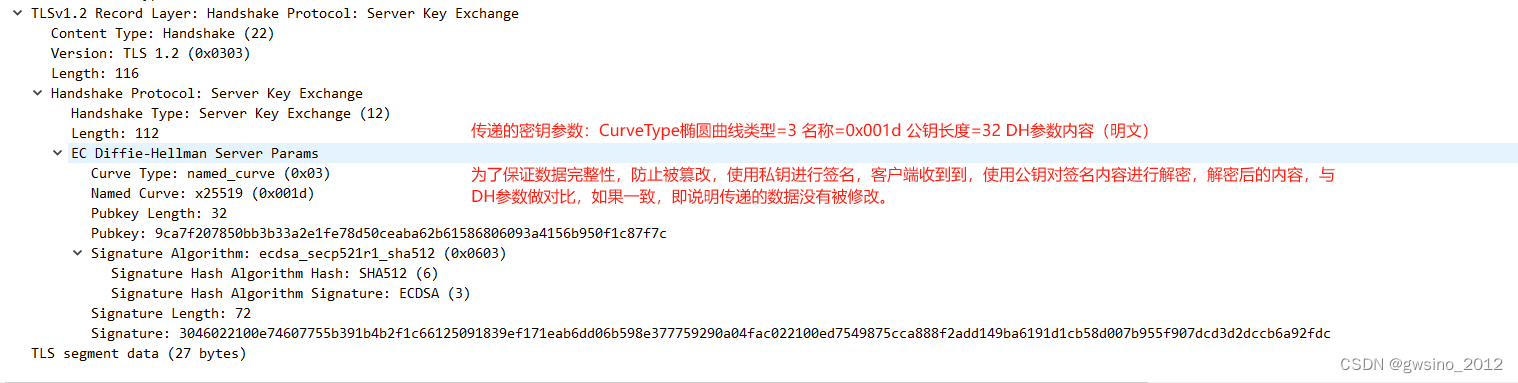

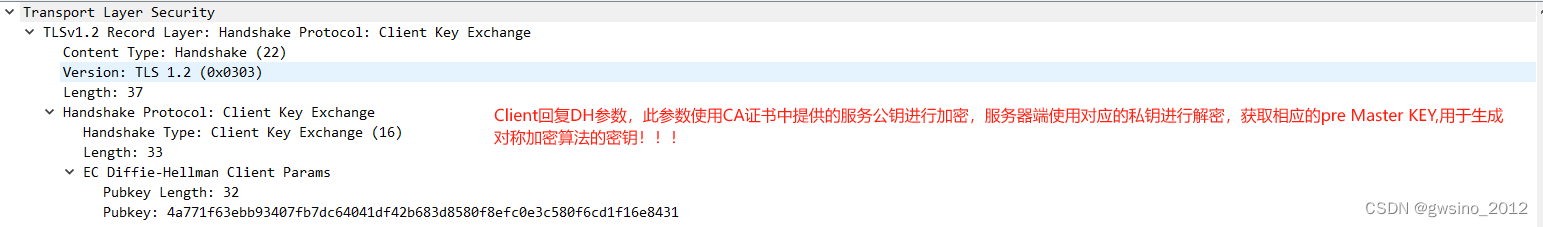

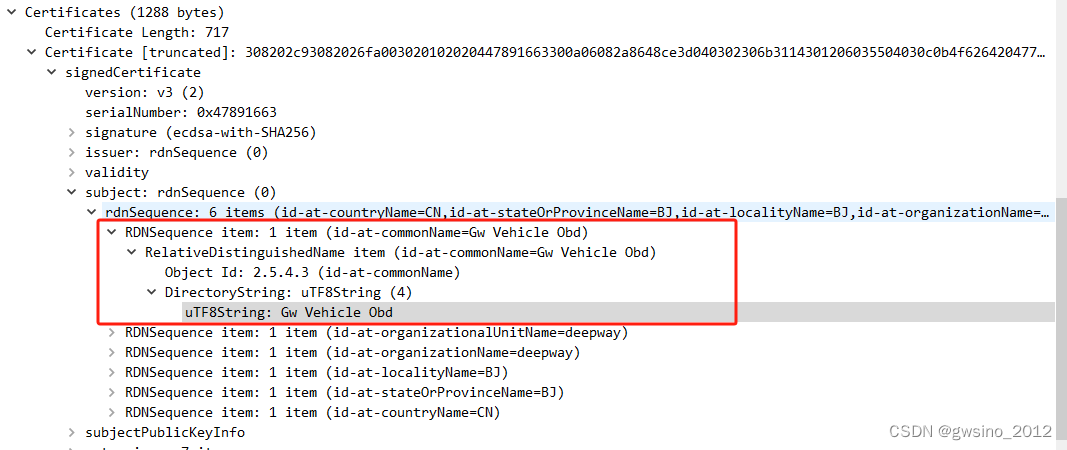

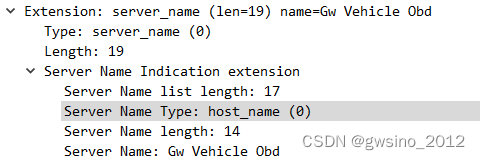

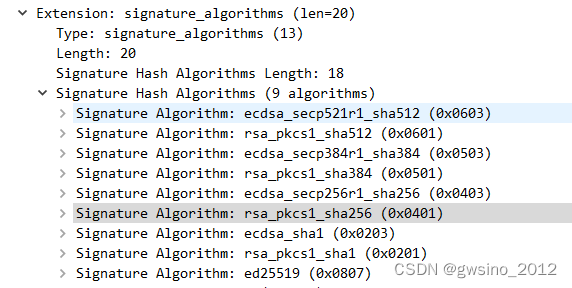

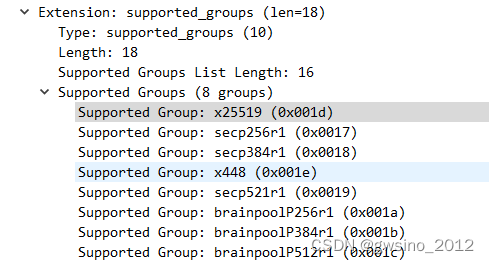

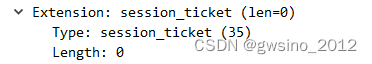

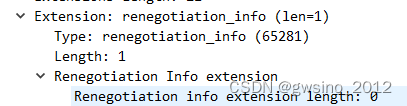

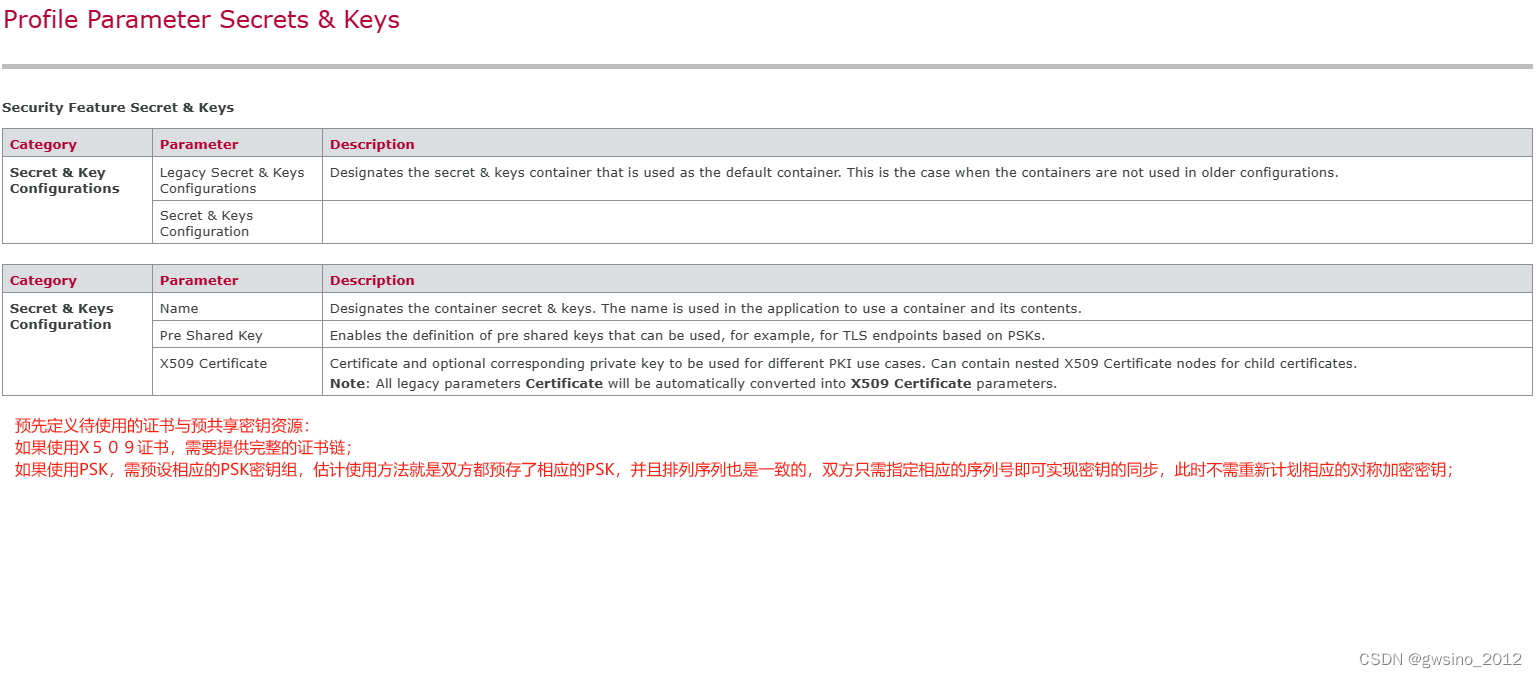

- TLS规范&问题汇总(基于CANOE的开发过程)

- CAPL实现TLS过程

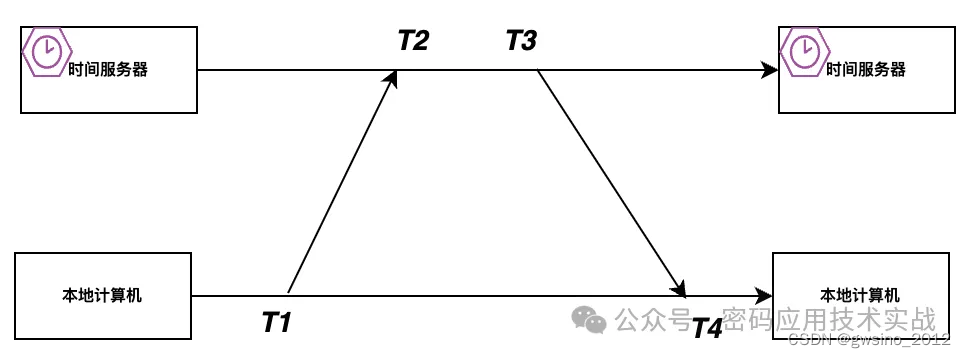

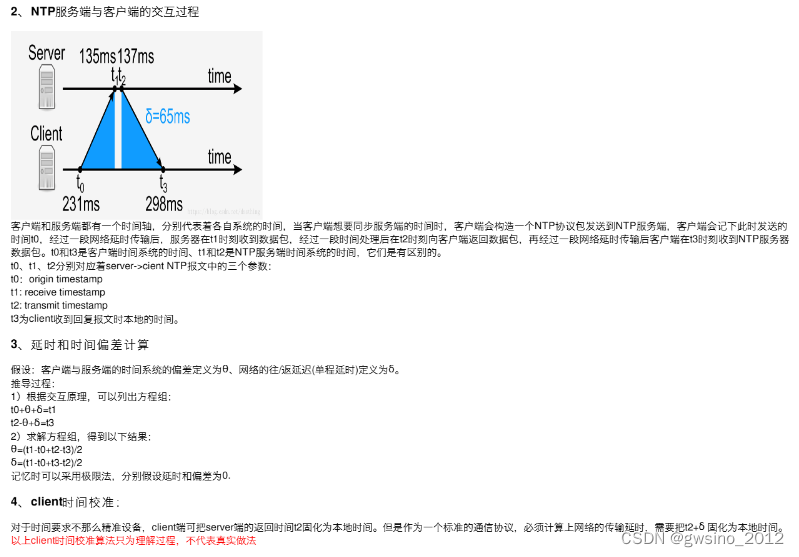

- NTP协议原理与实现

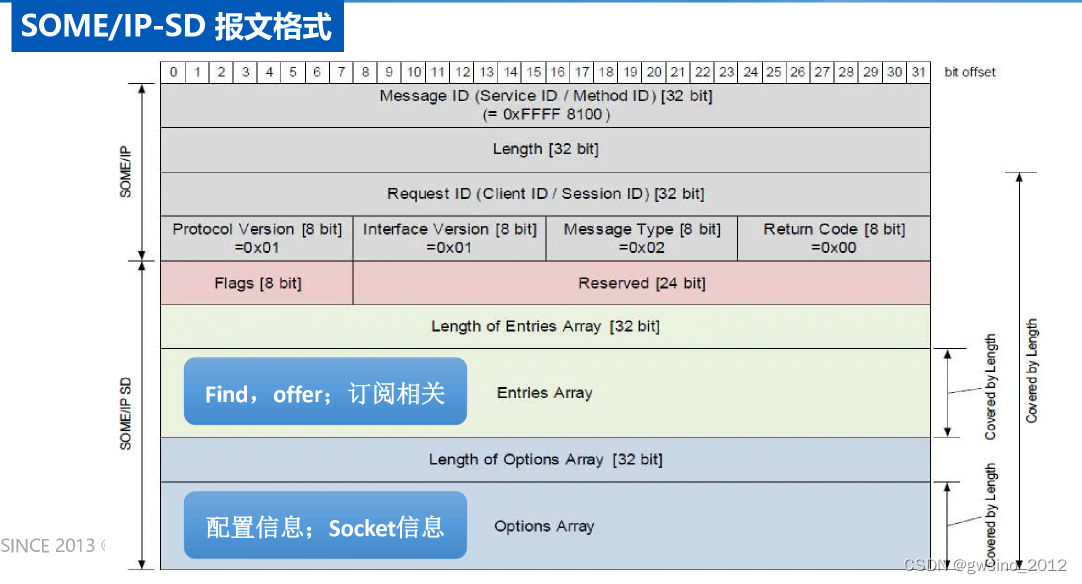

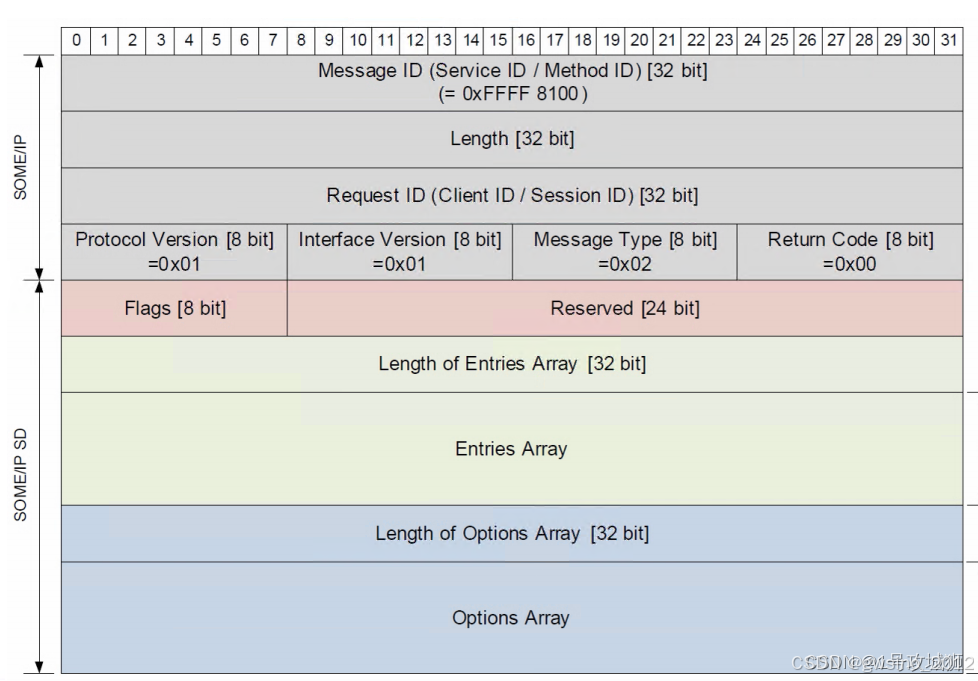

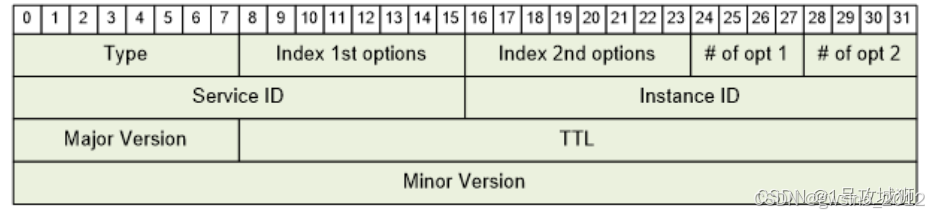

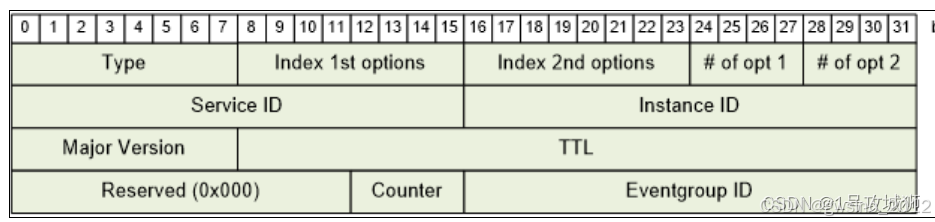

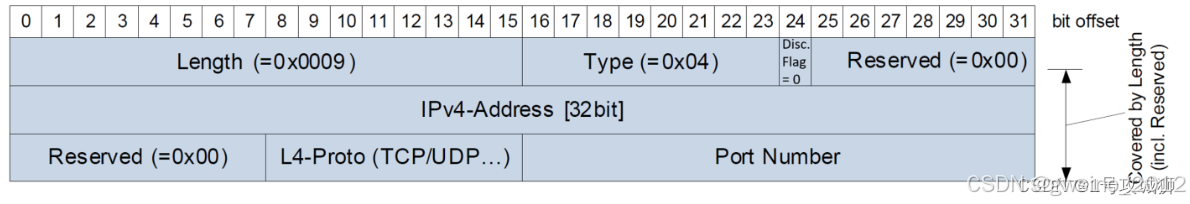

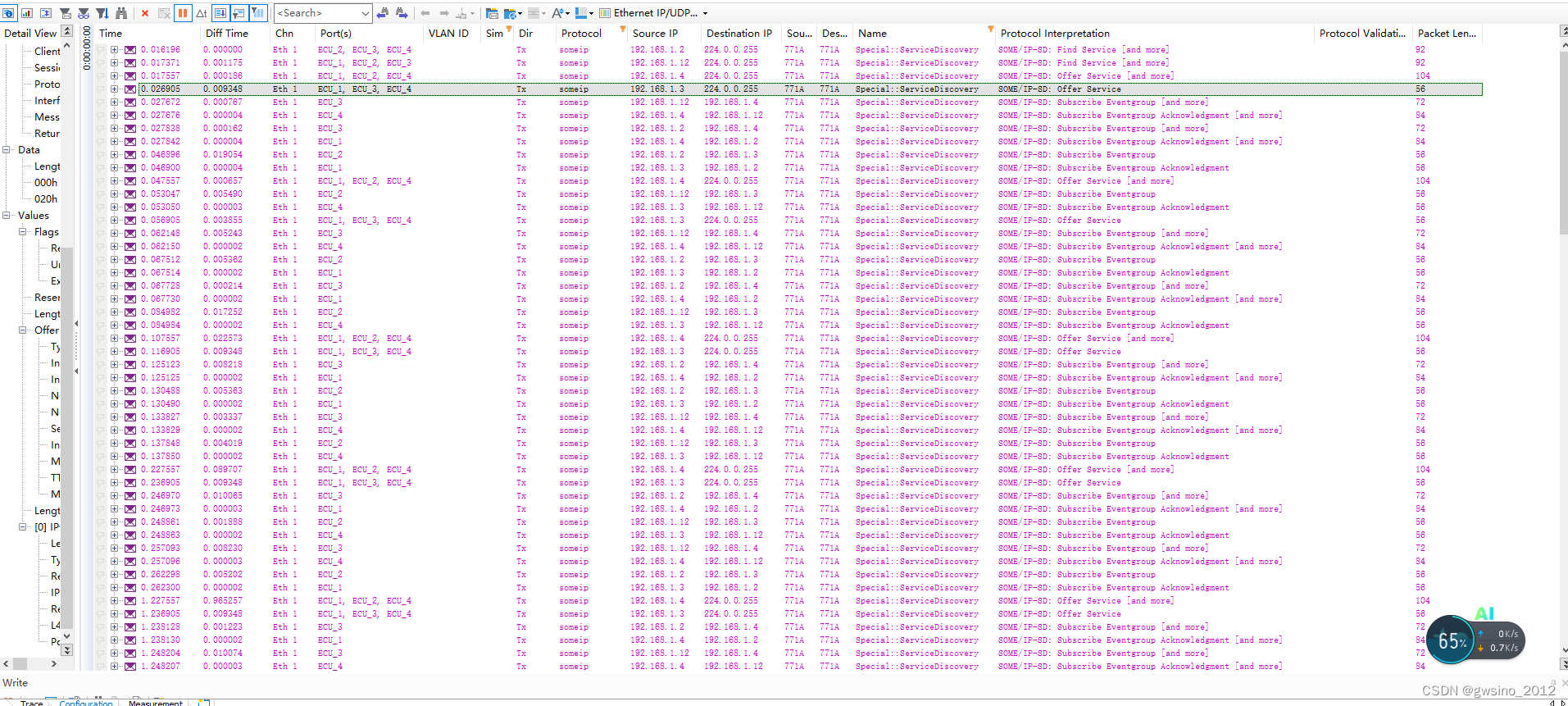

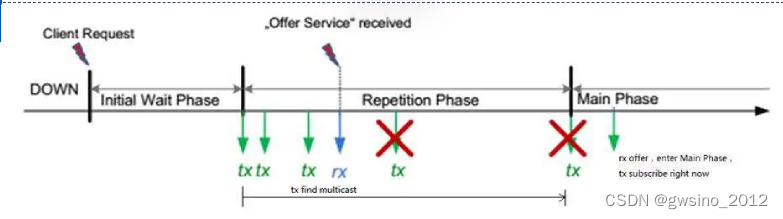

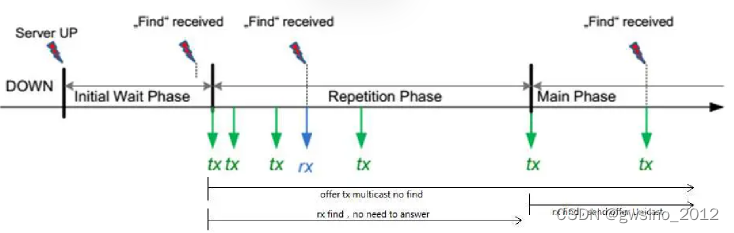

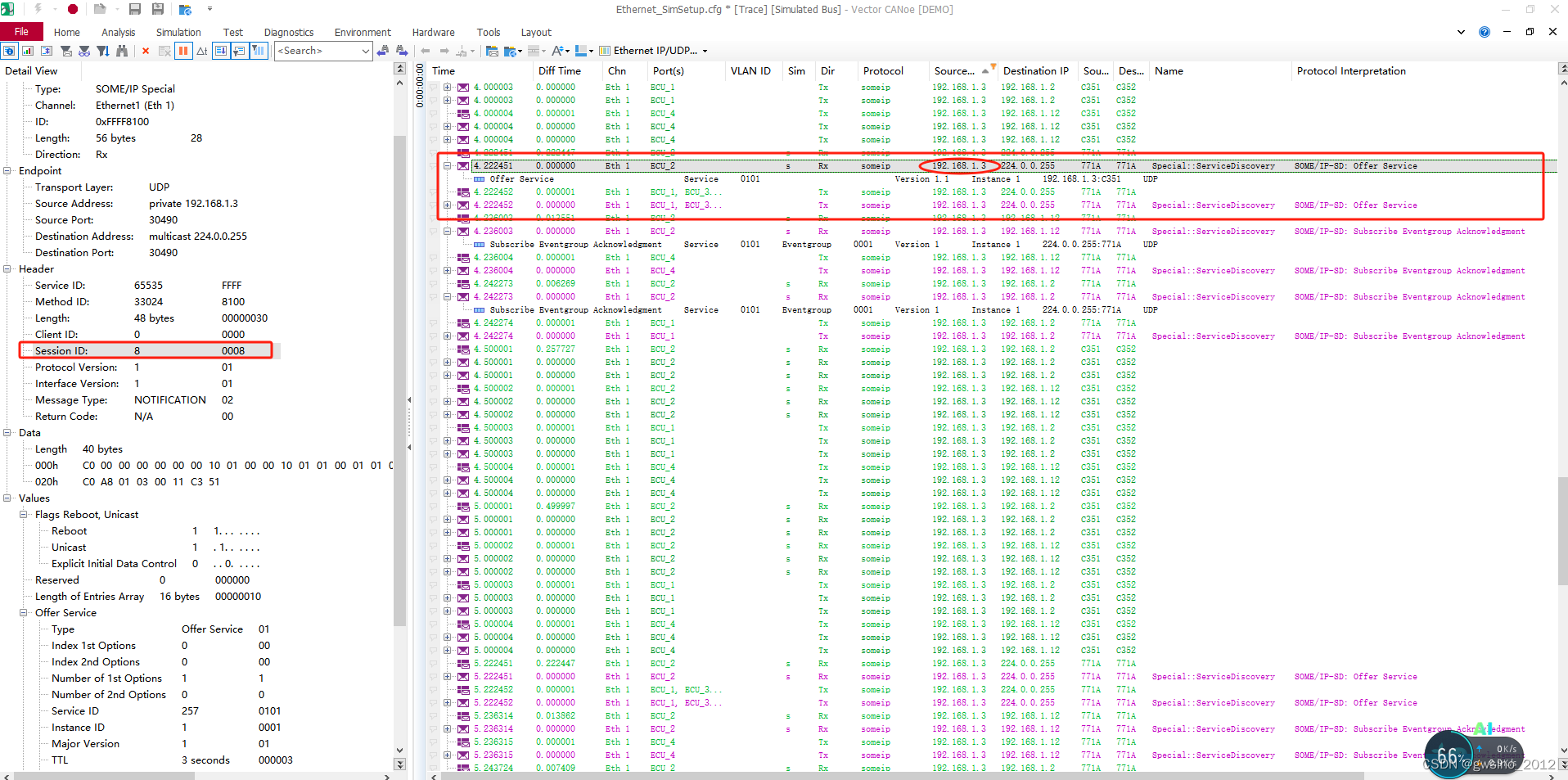

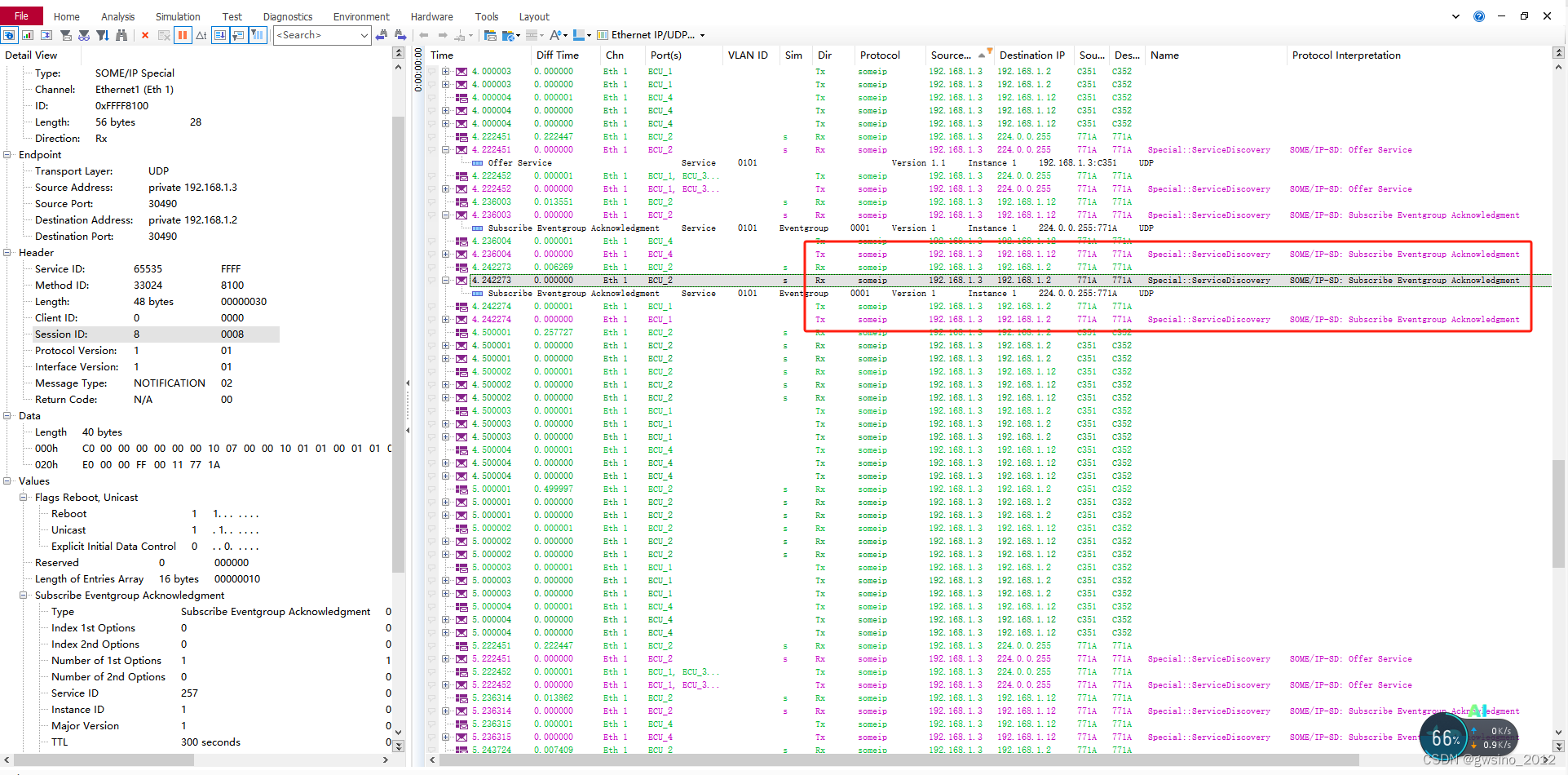

- SOMEIP协议规范与测试规范

VHR相关知识点

https://mp.weixin.qq.com/s/xnCmp-Y-qqvsPBYMBH7b4A

以太网知识全解

T1物理层相关规范与测试内容

https://blog.csdn.net/Dotrust2013/article/details/136938683物理层测试概念

为什么要分主从

工业PHY是不需要指定PHY的master/slave角色的,两个PHY可以自己协商确定角色。但是在汽车PHY中,角色需要静态配置,一个PHY事先设定为slave,另一个为master,这么做的主要目的是减小link up的时间,因为汽车对启动时间有要求。

两个千兆电口对接时,一端要工作在master模式,另一端则工作在slave模式。Slave一端不使用自己的时钟,而是从接收到的信号中恢复时钟,自己发送信号时就使用恢复出来的时钟。这样,可以有效保证双方的同步。为了提高链路建立的速度,主、从属性必须预先配置,不能自动协商。

编码技术

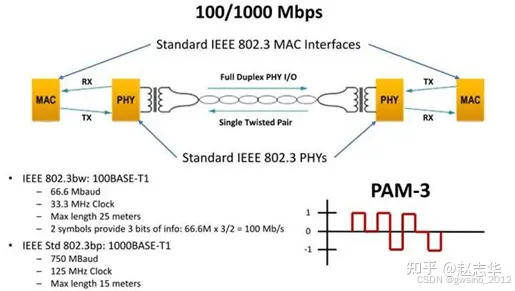

假设我们使用的是MII接口,通信速率是100Mb,数据宽度是4bit,速率是25M。为了匹配25MHz * 4bit = 100Mbit/s的速率,PHY从MII接口收到数据后,会首先进行一个4B3B的转换,并将时钟频率提高到33.33333MHz,以保持100 Mbps的位速率。

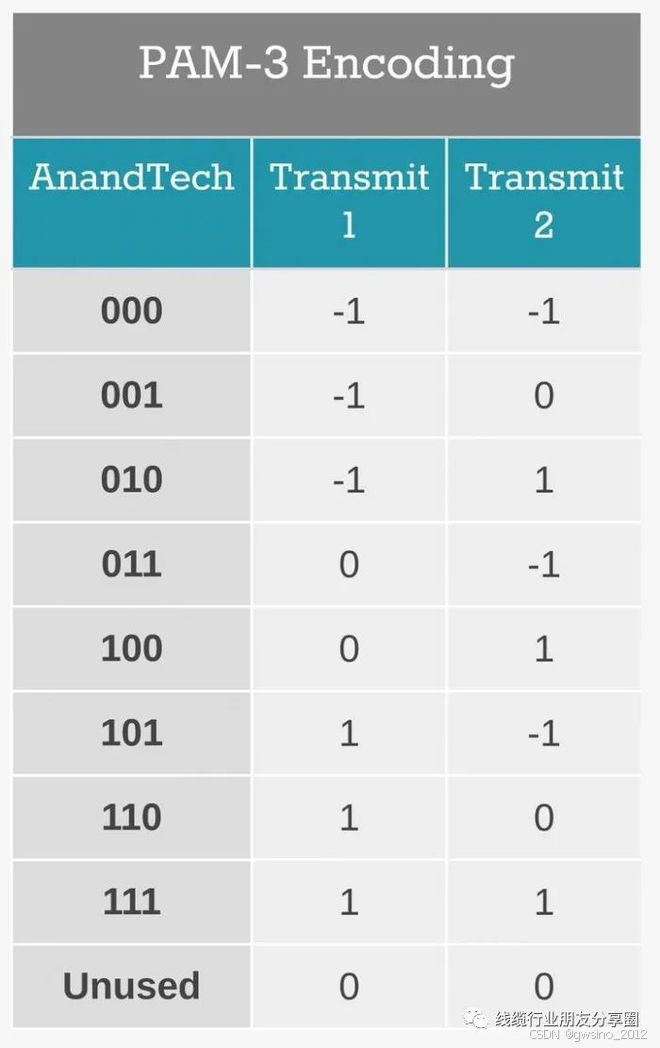

之后PHY要再进行3B2T的操作,将每次接收到的3个bit转化为2个三进制电平值(取值范围是-1,0,1),具体的对应关系如上图中的表所示。3个bit有8种组合(即2的三次方),两个电平值有9种组成(即3的平方),所以后者可以覆盖前者。此时时钟周期仍然是33.333M,但是每个时钟周期中的两个电平就能够表示3个 bit了,所以此时的数据速率仍然是100Mbit/s,每个电平实际上包含了1.5bit信息。3B2T的转换关系如下表

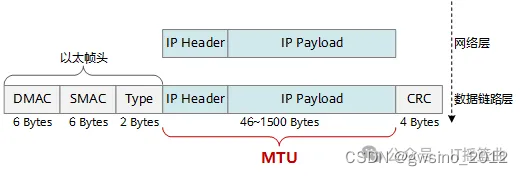

以太网帧大小规范

- 以太网帧MTU一般为1500个字节,加上头部MAC与类型/长度字段,尾部的FCS,即最大一次传输1518,最小一次传输64个字节,因为18个字节是固定的,故实际数据内容为【46-1500】,如果发送数据负载量不足于最小帧的时候,会在尾部用0填充,如果超MTU后,将分片发送

字段:

D.MAC:目标 MAC 地址,占用 6 Byte,常用 12 个十六进制数加上 2/5 个冒号或中线符号平均分开,如FF:FF:FF:FF:FF:FF,FF-FF-FF-FF-FF-FF,FFFF-FFFF-FFFF,FFFF:FFFF:FFFF;

S.MAC:源 MAC 地址,占用 6 Byte;

Type:类型,占用 2 Byte,可表示的数值范围为 0-4096,用于区分帧封装格式(以及标识上层协议,如0x0800,表示上层协议为 IP;0x86dd 表示上层协议为 IPv6;0x0806 表示上层协议为 ARP;0x8847 表示上层协议为 MPLS;0x8864 表示上层协议为 PPPoE);

不同的 Type 字段值可以用来区分两种帧类型:

当 Type 字段值≤1500 时,帧使用的是 IEEE 802.3 格式(因为该格式的改字段表示的是帧长度,而以太网帧 MTU 值为 1500);

当Type 字段值≥1536 时,帧使用的是 Ethernet II 格式。

FCS:Checksum校验和,占用 4 Byte,校验不通过,则该帧被认为传输不完整或遭到篡改,将直接丢弃处理。

MTU

MTU(Maximum Transmission Unit,最大传输单元),属于数据链路层的概念,用于在数据链路层对数据帧长度进行限制,是指网络能够传输的最大数据包大小,以字节 Byte 为单位。以太网帧的默认 MTU 值为 1500.

基于对网络时延、传输效率等因素的综合考虑,不同链路介质类型的网络有不同的默认 MTU 值,以下是一些常见网络的默认值:

IP相关知识

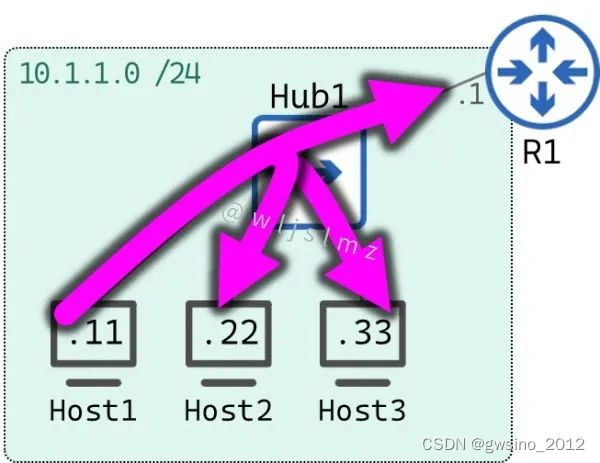

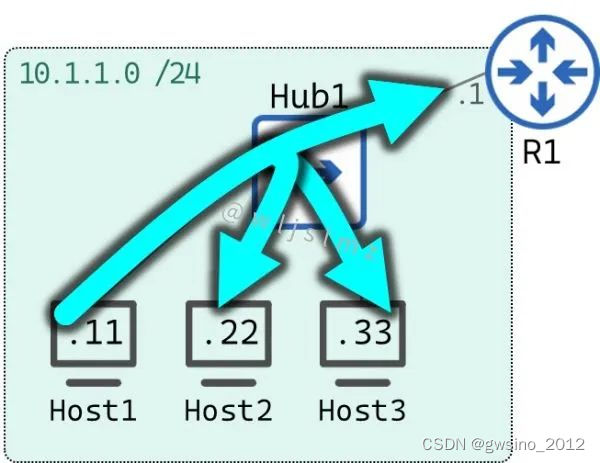

第 2 层广播是目标 MAC 地址为的帧为FFFF.FFFF.FFFF。

这是专门为广播帧保留的 MAC 地址,它有时也显示为ff:ff:ff:ff:ff:ff或ff-ff-ff-ff-ff-ff这些都是显示“所有 F 的”MAC 地址的相同方式。

任何网络上的任何节点都可以简单地使用此目标 MAC 地址创建 L2 标头,以便将帧发送给本地网络上的每个人。

交换机知道,如果他们看到这个目标 MAC 地址,他们应该自动将帧溢出所有接口(接收帧的接口除外)。

请记住,设置目标 MAC 地址的是帧的发送方,因此,帧的发送者决定了将特定帧传递给本地网络上的每个人还是传递给网络上的单个节点。

本地广播&定向广播

本地广播 IP地址是:255.255.255.255

无论特定主机位于何种 IP 网络上,该主机始终可以使用该 IP 地址向本地网络上的每个节点发送数据包。

在我们的拓扑中,主机 1 可以向 IP 地址发送一条消息,以便255.255.255.255与其本地网络上的其他人通话。

请注意,这也包括路由器,由于 R1 在10.1.1.0/24网络中有一个 IP 地址,因此它是主机 1 的本地网络的成员。这个广播对应MAC也为L2地址即全FF,但是不会被路由,即只能在本地网络传播

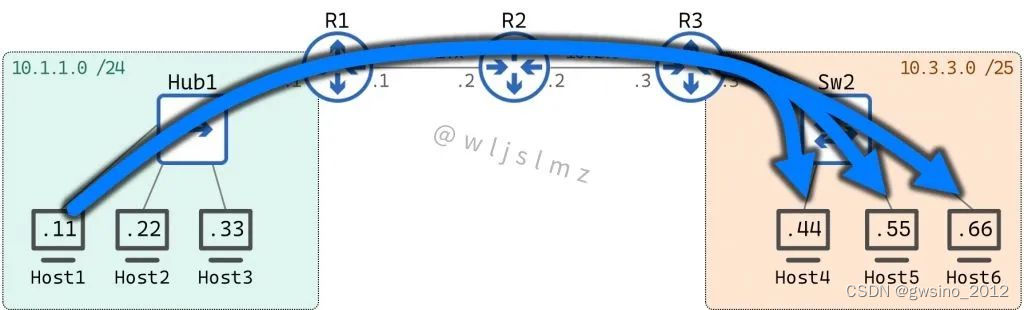

定向广播 IP 地址

就是所谓的每个子网的广播 IP,要找到这个 IP 地址,您必须进行一些子网划分。

与上述本地广播非常相似,任何主机都可以使用定向广播 IP 与其本地网络上的每个主机通话。

主机 1 具有网络10.1.1.11上的 IP 地址10.1.1.0/24,因此,此 IP 子网的广播 IP 地址为10.1.1.255。

主机 1 可以使用此 IP 地址向其本地网络上的其他所有人发送消息,就像上面的本地广播一样:

每个 IP 网络都有自己的广播 IP。因此,主机可以使用外部网络的广播 IP 地址将广播定向到该外部网络中的每个节点,因此,术语定向广播(或有时有针对性的广播)。

在我们的拓扑中,主机 1 可以使用 IP 地址与网络10.3.3.127中的每台主机10.3.3.0/25通信:

图片

Host1# ping 10.3.3.127

PING 10.3.3.127 (10.3.3.127): 56 data bytes

64 bytes from 10.2.3.3: seq=0 ttl=253 time=1.171 ms

64 bytes from 10.3.3.66: seq=0 ttl=61 time=3.683 ms (DUP!)

64 bytes from 10.3.3.55: seq=0 ttl=61 time=7.340 ms (DUP!)

64 bytes from 10.3.3.44: seq=0 ttl=61 time=9.838 ms (DUP!)

--- 10.3.3.127 ping statistics ---

1 packets transmitted, 1 packets received, 3 duplicates, 0% packet loss

round-trip min/avg/max = 1.171/5.508/9.838 ms

有线广播

如果一个IP地址的二进制数都是1,那你就会得到255.255.255.255这个IP地址。

所以,255.255.255.255作为IPv4中最大的数字,它就被定义为“整个互联网”。如果0.0.0.0代表啥都不是,255.255.255.255就代表我啥都有。

255.255.255.255作为特殊的IP地址,属于有线广播。它不被路由,反而会被送到相同物理网络段上的所有主机中去,所以也被很多人称为“广播”功能。

啥东西找不到了,咱们就通过“广播”嚎一嗓子,是不是最快找到东西的办法?DHCP给设备配置IP地址也是这么个道理。

所以,我们现在就能绕回来说DHCP和0.0.0.0还有255.255.255.255这三者的关系了。这样,你也就明白这俩IP地址最简单的用途。

IP地址0.0.0.0

####对服务器(本机)而言

当socket绑定的IP地址0.0.0.0时, 表示监听本机上的所有IP地址, 也就是接收本机所有网卡发到本进程端口的请求。

如果一个主机有两个IP地址,它们分别是192.168.250.250 和10.128.100.100,并且该主机上的一个nginx服务监听的地址是0.0.0.0和端口 8069,那么通过这两个ip地址:8069都能够访问该服务。

如果有多个IP地址的时候,如果涉及发送的话,需要bind一个特定的IP才能完成发送操作

对网络(路由)而言

0.0.0.0表示整个网络中的所有主机,当数据包在路由器之间转发时, 在路由表中如果找不到目的IP所在的网段, 就会发到目标IP为0.0.0.0的网关处,也就是0.0.0.0表示的是默认路由。

C:\Users\QIYOU>route print

IPv4 路由表

===========================================================================

活动路由:

网络目标 网络掩码 网关 接口 跃点数

0.0.0.0 0.0.0.0 10.129.10.254 10.129.10.43 35

10.129.10.0 255.255.255.0 在链路上 10.129.10.43 291

10.129.10.43 255.255.255.255 在链路上 10.129.10.43 291

10.129.10.255 255.255.255.255 在链路上 10.129.10.43 291

127.0.0.0 255.0.0.0 在链路上 127.0.0.1 331

127.0.0.1 255.255.255.255 在链路上 127.0.0.1 331

127.255.255.255 255.255.255.255 在链路上 127.0.0.1 331

192.168.19.0 255.255.255.0 在链路上 192.168.19.1 291

192.168.19.1 255.255.255.255 在链路上 192.168.19.1 291

192.168.19.255 255.255.255.255 在链路上 192.168.19.1 291

192.168.56.0 255.255.255.0 在链路上 192.168.56.1 281

192.168.56.1 255.255.255.255 在链路上 192.168.56.1 281

192.168.56.255 255.255.255.255 在链路上 192.168.56.1 281

192.168.137.0 255.255.255.0 在链路上 192.168.137.1 281

192.168.137.1 255.255.255.255 在链路上 192.168.137.1 281

192.168.137.255 255.255.255.255 在链路上 192.168.137.1 281

192.168.145.0 255.255.255.0 在链路上 192.168.145.1 291

192.168.145.1 255.255.255.255 在链路上 192.168.145.1 291

192.168.145.255 255.255.255.255 在链路上 192.168.145.1 291

224.0.0.0 240.0.0.0 在链路上 127.0.0.1 331

224.0.0.0 240.0.0.0 在链路上 10.129.10.43 291

224.0.0.0 240.0.0.0 在链路上 192.168.137.1 281

224.0.0.0 240.0.0.0 在链路上 192.168.56.1 281

224.0.0.0 240.0.0.0 在链路上 192.168.19.1 291

224.0.0.0 240.0.0.0 在链路上 192.168.145.1 291

255.255.255.255 255.255.255.255 在链路上 127.0.0.1 331

255.255.255.255 255.255.255.255 在链路上 10.129.10.43 291

255.255.255.255 255.255.255.255 在链路上 192.168.137.1 281

255.255.255.255 255.255.255.255 在链路上 192.168.56.1 281

255.255.255.255 255.255.255.255 在链路上 192.168.19.1 291

255.255.255.255 255.255.255.255 在链路上 192.168.145.1 291

===========================================================================

有限广播地址255.255.255.255

如果一个IP地址的网络号和主机号全为1,也就是255.255.255.255,这代表本网广播,所以也称受限广播地址,又称本地广播地址。也就是向本网络上所有主机广播信息,本网络上所有主机都会收到。路由器阻挡该分组通过,将其广播限制在本网内部。

它的作用是通常计算机启动时,希望从网络IP地址服务器DHCP处获得一个IP地址。

定向广播地址192.168.250.255

如果一个IP地址只有主机号是全1,代表的是在某网段内的定向广播,也叫广播地址,比如192.168.250.255,这是一个C类地址,最后的255是全1主机号,这就代表只在192.168.250.0这个网段上广播;再比如172.16.255.255,这是一个B类地址,最后的255.255是全1主机号,这就代表在172.16.0.0这个网段上广播。

路由器在目标网络处将IP直接广播地址映射为物理网络的广播地址,以太网的广播地址为6个字节的全“1”二进制位,即:**ff:ff:ff:ff:ff:ff **

回环地址127.0.0.1

这个主要用于测试本机协议配置是否正确。

用汉语表示,就是我自己。在Windows系统中,这个地址有一个别名Localhost。寻址这样一个地址,是不能把它发到网络接口的。除非出错,否则在传输介质上永远不应该出现目的地址为127.0.0.1的数据包。

组播地址224.0.0.1

从224.0.0.0到239.255.255.255都是组播地址的范围。

组播指有确定的源和加入了组播组的特定的设备,信息源与特定接收者之间一对多的通信。

常用组播地址如下:

224.0.0.0 是保留地址

224.0.0.1指所有主机与路由器

224.0.0.2指所有组播路由器

224.0.0.5指用于OSPF发送路由信息

224.0.0.6指用于OSPF选举DR

224.0.0.9 指运行RIPv2路由协议的路由器

224.0.0.10指用于EIGRP

224.0.0.11指移动IP中的移动代理

224.0.0.12指用于DHCP中继

224.0.0.13指用于PIMv2路由器

224.0.0.18指用于VRRP

224.0.0.22指开启IGMPv3的路由器

224.0.0.25指表示所有的交换机

224.0.0.251指路由协议预留地址

224.0.0.252指路由协议预留地址

与广播地址的区别是他们传递的范围不相同,相同组播地址的都会接收,不同组播地址的就不会接收,主要看组播地址是否一致。

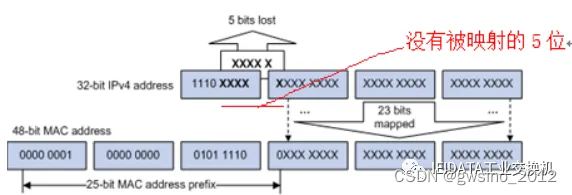

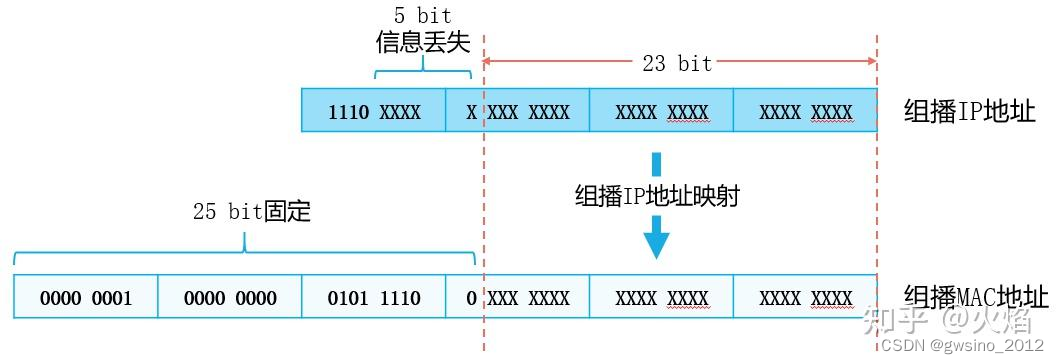

组播的MAC生成

V4组播的MAC地址供48位

协议规定,V4组播MAC地址的高24位为0X01005E,第25位为0,低23位为IPv4组播地址的低23位,IPV4组播地址与MAC地址的映射关系如下图所示。

即三个字节为0x01005E + 后三个字节直接映射IP的后23位

组播IP划分

- 224.0.0.0~224.0.0.255 为预留的组播地址(永久组地址),地址224.0.0.0保留不做分配,其它地址供路由协议使用;

224.0.1.0~224.0.1.255 是公用组播地址,可以用于Internet;欲使用需申请。

224.0.2.0~238.255.255.255 为用户可用的组播地址(临时组地址),全网范围内有效;

组播mac地址(组播IP地址映射而来)

前25bit固定不变01005e0

后23bit直接由组播IP地址后23位映射而来

例如组播组地址224.0.1.1对应的组播MAC地址为01-00-5e-00-01-01。

一个组播mac地址会对应32个组播IP地址

IPv4组播地址的前4位是固定的1110,对应组播MAC地址的高25位,后28位中只有23位被映射到MAC地址,因此丢失了5位的地址信息,直接结果是有32个IPv4组播地址映射到同一MAC地址上。例如IP地址为224.0.1.1、224.128.1.1、225.0.1.1、239.128.1.1等组播组的组播MAC地址都为01-00-5e-00-01-01。网络管理员在分配地址时必须考虑这种情况

网络指令集&使用实例

本地链路地址(也称为链路本地地址,Link-Local Address)的启用时机

主要依赖于网络协议(如IPv4或IPv6)以及具体的网络环境和配置。以下是对IPv4和IPv6中本地链路地址启用时机的详细分析:

IPv4中的本地链路地址(也称为APIPA地址)

自动启用:

在IPv4中,当网络接口无法从外部(如DHCP服务器)获取到有状态的IP地址时,主机会自动在169.254.0.0/16范围内随机选择一个地址(除两端的地址用作保留),并进行冲突地址检测(ACD)。一旦找到一个不冲突的随机地址,该地址就会被用作本地链路地址。

这种自动分配机制被称为自动专用IP寻址(APIPA),它允许设备在没有DHCP服务或其他地址配置方法的情况下,自我配置一个可用的IP地址。

配置条件:

主机在启动时会检查其网络接口是否已配置有有效的IP地址。

如果没有,且无法从外部源(如DHCP服务器)获取地址,则会自动启用APIPA地址。

本地链路地址分配ARP过程时间参数

在本地链路地址(特别是IPv4链路本地地址,即169.254/16地址块)的分配和冲突处理过程中,ANNOUNCE_WAIT、ANNOUNCE_INTERVAL和DEFEND_INTERVAL是三个重要的时间参数。以下是对这些参数的详细解释:

1. ANNOUNCE_WAIT

定义:

ANNOUNCE_WAIT是设备在发送完ARP探测包后,等待ARP回应的延时时间。在这个时间段内,设备会等待网络中其他设备对探测包的回应,以判断所选择的IP地址是否已被占用。

作用:

确保设备有足够的时间来接收并处理其他设备对ARP探测包的回应。

减少因网络延迟或冲突而导致的地址配置错误。

默认值:

根据RFC 3927等标准文档,ANNOUNCE_WAIT的默认值通常为2秒。

2. ANNOUNCE_INTERVAL

定义:

ANNOUNCE_INTERVAL是设备在发送多个公告(Announce)包时,相邻两个公告包之间的时间间隔。这些公告包用于向网络中的其他设备宣告设备已占用的IP地址。

作用:

确保网络中的其他设备能够接收到设备宣告的IP地址信息。

减少因公告包发送过于频繁而导致的网络拥塞。

默认值:

同样根据RFC 3927等标准文档,ANNOUNCE_INTERVAL的默认值也通常为2秒。此外,公告包的数量(ANNOUNCE_NUM)一般也有规定,如发送两个公告包。

3. DEFEND_INTERVAL

定义:

DEFEND_INTERVAL是设备在地址探测时未发现冲突,但在地址绑定后(即设备开始使用该地址进行通信后)发现冲突时,重复发送ARP包以确认冲突情况的时间间隔。

作用:

在地址绑定后,为设备提供一段时间来检测和响应地址冲突。

如果在DEFEND_INTERVAL时间内多次检测到冲突,则设备会重新配置一个新的链路本地地址。

默认值:

根据RFC 3927等标准文档,DEFEND_INTERVAL的默认值通常为10秒。这个值允许设备在发现冲突后有足够的时间来重新配置地址,同时避免了因频繁更换地址而导致的网络不稳定。

总结

这三个时间参数在本地链路地址的分配和冲突处理过程中起着关键作用。它们共同确保了设备能够高效地配置和使用链路本地地址,同时减少了因地址冲突而导致的网络问题。在实际应用中,这些参数的默认值通常足以满足大多数网络环境的需求,但在特定情况下也可以根据需要进行调整。

IPV4相关知识点

QOS(TOS)解读

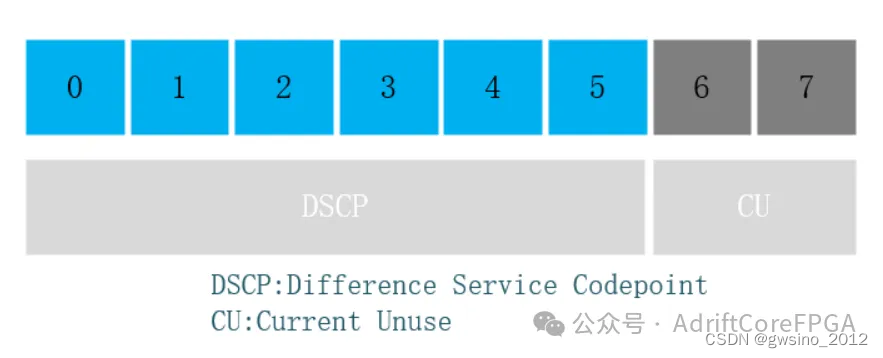

DS=defferentiated Services Codepoint(服务区分代码点)占用TOS的高6位 CU位不使用的二个位值

PHB(Per-Hop Behavior每一跳行为)是一种在网络中定义每个节点(或每一跳)对数据包进行处理的规范或策略。PHB定义了一个数据包在通过网络的每个节点时应该接受的处理方式,包括转发、排队、丢弃等。PHB的目标是为网络服务提供一致性的行为,确保在整个网络中维持特定的服务质量水平。

不同的PHB对应于不同的服务质量类别,它们通过使用Differentiated Services Codepoint(DSCP)字段来进行标识。DSCP是包含在IP头部的一个字段,它指定了数据包的服务质量要求,并由网络设备用来确定每个数据包在网络中的处理方式。

标准化的PHB

EF(Expedited Forwarding):提供低延迟和低抖动的服务,通常用于实时应用如VoIP(Voice over IP)。DSCP值为 0b101110(DEC:46)。只有一个固定值46

BE PHB(默认PHB)

BE(Best Effort)是一种Per-Hop Behavior(PHB),通常被用于标识网络中对普通数据传输的默认处理方式。BE PHB并不提供特殊的服务质量保

证,而是采取“尽最大努力”的方式传输数据,适用于那些不对延迟、抖动或带宽有特别要求的普通应用。

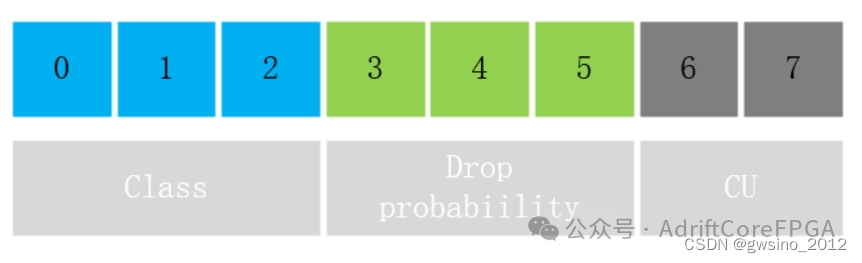

AF(Assured Forwarding):分为四个类别,每个类别都有不同的优先级和容忍丢包的程度,以提供不同的服务等级。AF PHB分为四个类别:AF11、AF12、AF13、AF21、AF22、AF23、AF31、AF32、AF33、AF41、AF42 和 AF43。每个类别都有不同的DSCP编码。例如,AF31的DSCP值为0b011010。(Amn m为DSCP除8的商 n为余数)

排队:

AF PHB引入了排队机制,其中有四个不同的类别(Class),每个类别都会被放置在不同的队列中。

每个类别内部还有一个丢包概率。当队列已满时,具有“高丢包”概率的数据包将在其他数据包之前从队列中删除。

拥塞避免:

AF PHB设计用于帮助避免网络拥塞。通过排队和管理丢包的方式,它能够在网络负载增加时提供更可靠的服务。

如下图所示,AF PHB 共有四个类别,分别是AF1、AF2、AF3、AF4,用于放置到不同的队列中。每个类别内部有三种不同的丢包概率,因此总共有12个AF(AF11、AF12、AF13、AF21、AF22、AF23、AF31、AF32、AF33、AF41、AF42 和 AF43)。

BE(Best Effort):默认的服务类别,提供基本的数据传输服务,不保证特定的服务质量。BE PHB的DSCP值通常为0b000000。

EF(Expedited Forwarding PHB)通常用DSCP值“EF”来标识,在二进制中表示为101110。EF PHB也有两个主要功能:

排队:

EF PHB的目标是将数据包放入一个队列,以便它们经历最小的延迟和数据包丢失。用于实时应用程序的数据包(如实时视频流)所在的位置。

为了实现这一目标,我们使用了一种称为优先级队列的机制。只要优先级队列中有数据包,它们将在所有其他队列之前被发送。然而,

这也带来了一定的风险,即其他队列可能无法发送其数据包,因此我们需要为此队列设置一个“速率限制”。这通过一种称为policing的

机制来实现。

流量监控:

为了防止EF队列过于占用网络资源,需要对其进行速率限制。Policing用于强制执行这种速率限制,确保EF队列不会过分占用带宽,从而保证其

他队列有机会发送其数据包。

CS PHB

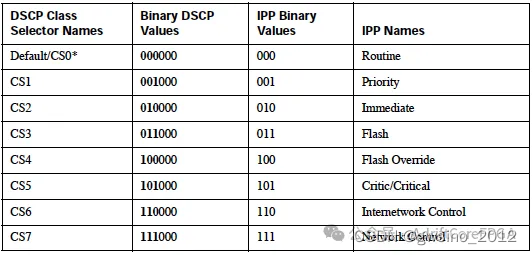

新的DC字段引入了一个问题,因为在旧设备中仍在使用TOS字段的IP优先级。为了向下兼容,因此定义了CS(class selector)PHB。如下图所示,CS字段和IP优先级是一样的。Cm(表示优先级 DSCP值能够被8整除 m=dchp/8的商值)

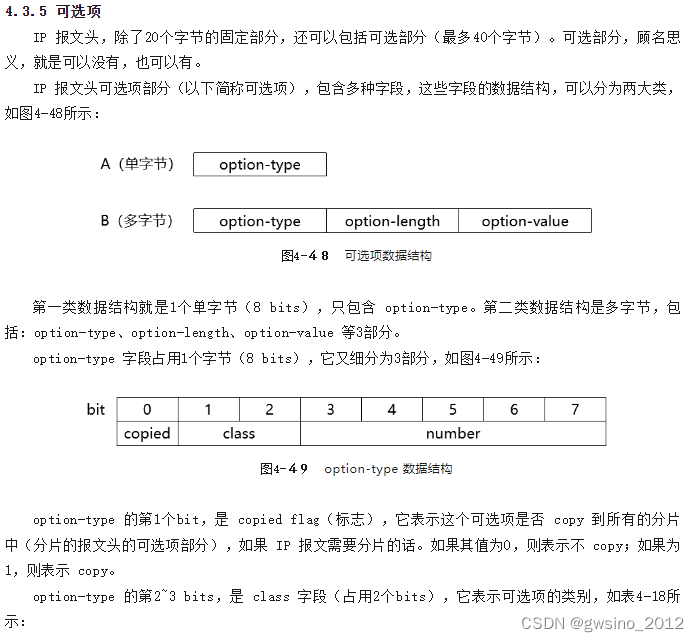

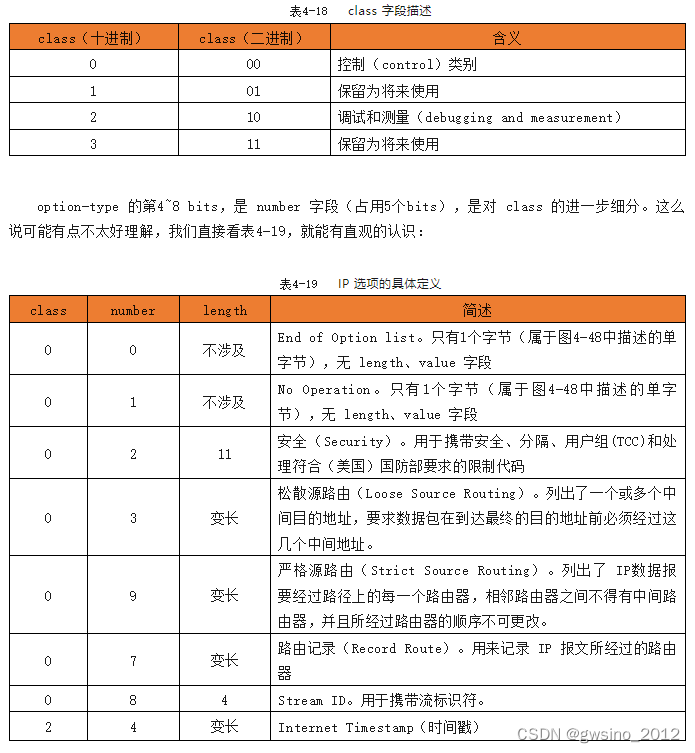

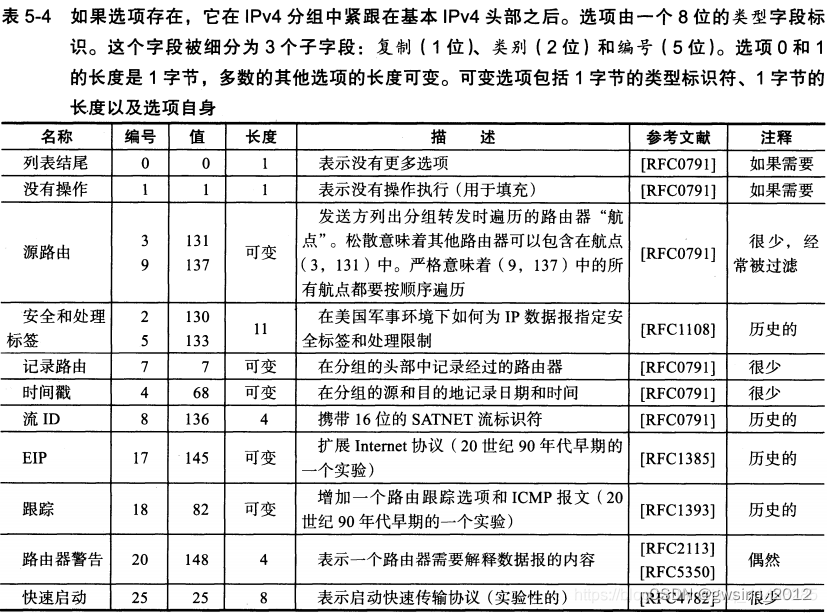

IPV4选项内容

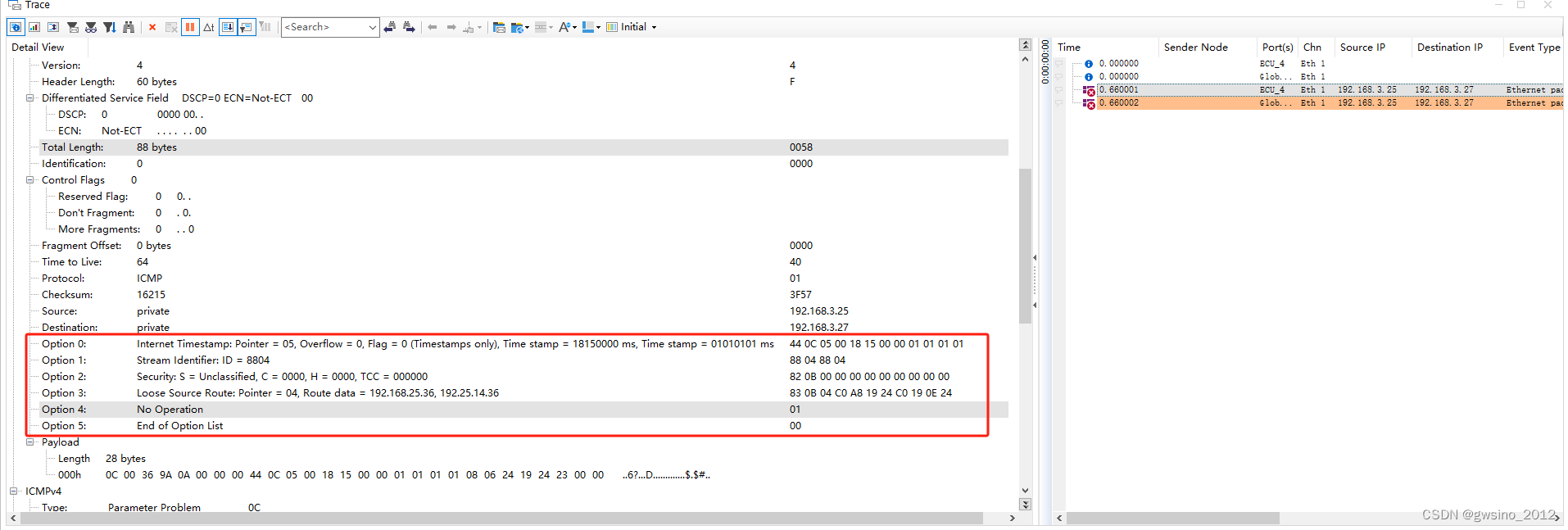

实际报文格式:

参数有Pointer:从索引号1开始计数,时间戳的pointer的参数为5 路由指定的Pointer从4开始 length参数为整个参数的长度(即整个选项的全部字节数量),且整个选项字节数量不能超40个

IPV4的重组与分片

分片偏移数据值

为8字节的倍数,所以每个传送数据的时间应该以8字节对齐因为总长度是16位长度,而偏移补FLAGS占用3位,故偏移8字节对齐才能与总线度大小匹配上,故数据传送的时候,需要保证非最后一帧数据,要8字节对齐

分片重组的依据

- 重建数据报依据:IPV4的identification, source, destination, and protocol.四个域值相同的时候才会重组。有任何一个不同将无法重组数据报

分片原因与依据

因为Ethernet链路对每次传送的包有大小限制即MTU,如果从传输层传递包的UDP包或是TCP包大于MTU的大小,那么将会进行分片传输,并在对端的TP即传输层完成包的重组,重组完成后才会传送传输层使用。

分片的执行方&重组执行方

- IPV4的分片,可以在发送方主机,也可以在数据传输路径上路由器来完成

- 只能在数据到达目标端,由目标端完成重组操作

- 每个分片传输的路径可能不一致

- 减轻中间路由设备的负担

IPV4 头部结构CPAL编程

IP选项部分数据域从Option开头即全为数据域内容,所以要注意偏移;

ethernetPacket msg;

byte time[18]={0x44,12,5,00,24,21,0,0,1,1,1,1,0x08,6,36,25,36,35};

byte streamid[6]={0x88,4,36,25,36,95};

byte eol[1]={0};

byte ip[10]={11,4,192,168,25,36,192,25,14,36};

msg.ipv4.Init();

msg.ipv4.optionTimeStamp.Init();

msg.ipv4.optionTimeStamp.SetData(0,time,12);

msg.ipv4.optionStreamID.Init();

msg.ipv4.optionStreamID.SetData(2,streamid,2);

msg.ipv4.optionSecurity.Init();

// msg.ipv4.optionStrictSourceRoute.Init();

// msg.ipv4.optionStrictSourceRoute.SetData(1,ip,10);

msg.ipv4.optionLooseSourceRoute.Init();

msg.ipv4.optionLooseSourceRoute.SetData(1,ip,10);

//msg.ipv4.optionRecordRoute.Init();

msg.ipv4.optionNOP.Init();

//msg.ipv4.optionEOL.SetData(0,eol,1);

msg.destination=ethGetMacAddressAsNumber("FF:FF:FF:FF:FF:FF");

msg.source=ethGetMacAddressAsNumber("01:05:00:00:00:36");

msg.SetSourceIPAddress(ip_Address(192.168.3.25));

msg.SetDestinationIPAddress(ip_Address(192.168.3.27));

//msg.icmpv4.Init();

//msg.icmpv4.SetData(0x00,time,10);

msg.icmpv4.parameterProblem.Init();

msg.icmpv4.parameterProblem.pointer=10;

msg.icmpv4.parameterProblem.SetData(4,time,20);

**选项默认没有添加到IPV4协议中,所以需要先初始化:

因为Option的数据域为全选项区域,在设置数据域的时候要加入offset

**

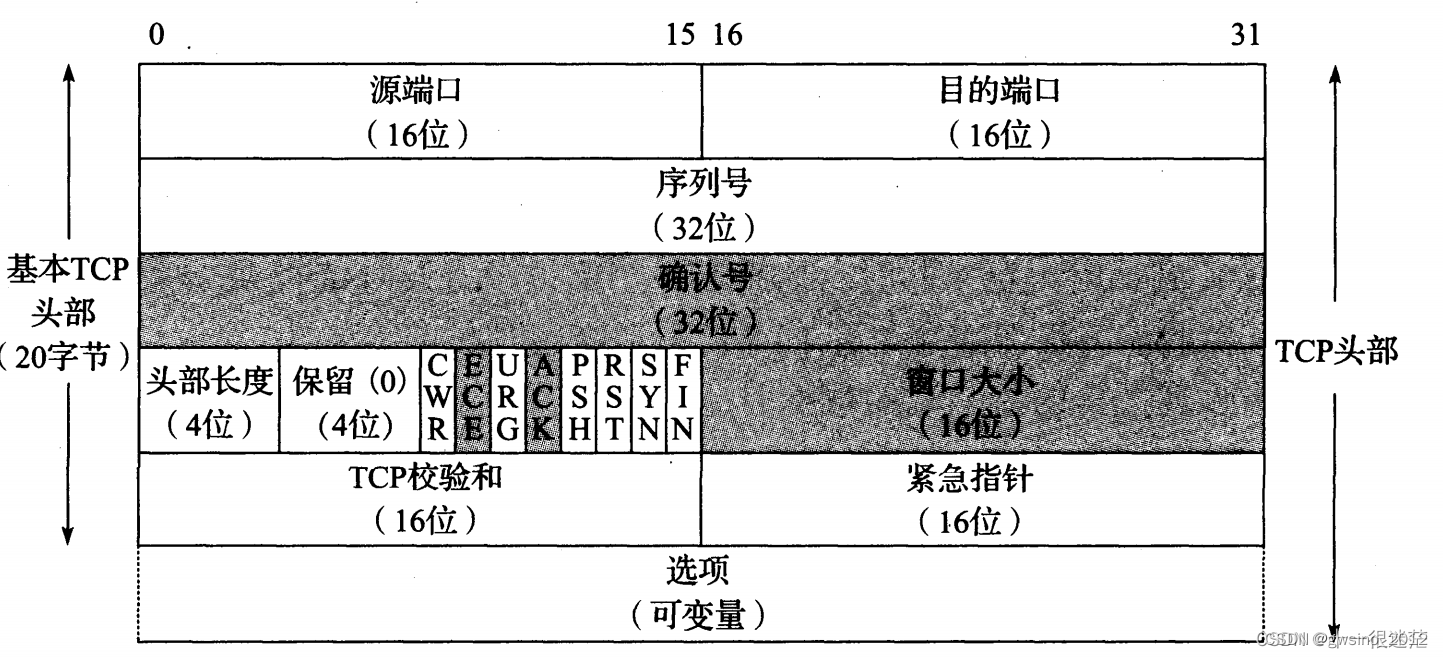

TCP相关知识点

TCP HEADER说解

TCP流量控制原理

TCP流量控制原理

TCP选项

选项最多为 40 字节;

选项总长度包括了种类和 len 个字节,种类主要来确定字节数 len;

(1)MSS,kind=2;只记录 TCP 数据的字节数,不包括头部;默认数值为 536 字节,典型值为 1460;

(2)允许选择确认,kind=4;只有 SYN (SYN + ACK)报文段才能包含;

(3)SACK,kind=5;任何报文段都可以包含,一个 SACK 块由一对 32 位序列号表示

(4)窗口缩放,kind=3;选项中使用一个 16 位数值的比例因子,表示将窗口字段值左移 0 ~ 14 位;只能出现在 SYN 报文段中,且通信双方都需要在 SYN 中包含该选项;

主动连接的一方发送了一个非 0 的比例因子但没有收到对方的窗口缩放选项,会将自己发送与接收的比例因子都设为 0;

根据接收缓存大小自动选取;

(5)时间戳(TSopt),kind=8;要求发送方在每个报文段中添加 2 个 4 字节的时间戳数值;

只能出现的握手过程的选项

- MSS 选项,握手时候就应该确立大小

- SACK 确认功能需握手时候确立

- 窗口缩放 需要在握手时候确认

发送方填写 TSval,接收方填写 TSecr;

**估算 TCP 连接的往返时间,设置重传超时**

这些时间戳也可作为 防回绕序列号(PAWS);提供了避免接收就报文段与判断报文正确性的

方法;

在高速网络中,32 位序列号很容易使用完然后又从 0 开始,假设前面第一个 32 位序列号范围内的某个报文段丢

失重传,但第二个 32 位序列号范围内的已经开始传输,接收方可能就无法区分接收到的报文段是属于重传的还

是第二个范围内的,此时通过发送时间戳可以进行区分,因此接收者可以将时间戳看作一个 32 位的扩展序列

号;

需要保证时间戳数值单调增长,并且每一个窗口的数据都至少增加 1;

16位校验和CheckSum计算原理

16位校验和计算

2.1 基本原理

IP/ICMP/IGMP/TCP/UDP等协议的校验和算法都是相同的,采用的都是将数据流视为16位整数流进行重复叠加计算。为了计算检验和,首先把检验和字段置为0。然后,对有效数据范围内中每个16位进行二进制反码求和,结果存在检验和字段中,如果数据长度为奇数则补一字节0。当收到数据后,同样对有效数据范围中每个16位数进行二进制反码的求和。由于接收方在计算过程中包含了发送方存在首部中的检验和,因此,如果首部在传输过程中没有发生任何差错,那么接收方计算的结果应该为全0或全1(具体看实现了,本质一样) 。如果结果不是全0或全1,那么表示数据错误。

unsigned short csum(unsigned char *addr, int count)

{

/* Compute Internet Checksum for "count" bytes

* beginning at location "addr".

*/

register long sum = 0;

while( count > 1 ) {

/* This is the inner loop */

sum += * (unsigned short) addr++;

count -= 2;

}

/* Add left-over byte, if any */

if( count > 0 )

sum += * (unsigned char *) addr;

/* Fold 32-bit sum to 16 bits */

while (sum>>16)

sum = (sum & 0xffff) + (sum >> 16);

return ~sum;//取反值

}

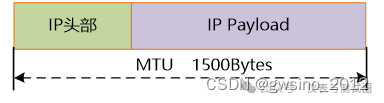

**TCP MSS与Ethernet MTU 定义 **

MTU(Maximum Transmission Unit,MTU)最大传输单元,是指网络能够传输的最大数据包长度,以字节为单位。MTU的大小决定了发送端一次能够发送报文的最大字节数。如果MTU超过了接收端所能够承受的最大值,或者是超过了发送路径上途经的某台设备所能够承受的最大值,就会造成报文分片甚至丢弃,加重网络传输的负担。如果太小,那实际传送的数据量就会过小,影响传输效率。

基于以太网帧一次最大传送的数据报文数据 即以太网负载大小 而非IP的负载

MTU默认最大字节为1500bytes=1518bytes-18bytes

TCP MSS?

TCP MSS(Maximum Segment Size)是指TCP协议所允许的从对方收到的最大报文长度,即TCP数据包每次能够传输的最大数据分段,只包含TCP Payload,不包含TCP Header和TCP Option。MSS是TCP用来限制application层最大的发送字节数。为了达到最佳的传输效能,TCP协议在建立连接的时候通常要协商双方的MSS值,这个值TCP协议在实现的时候往往根据MTU值来计算(需要减去IP包头20字节和TCP包头20字节),所以通常MSS为1460=1500(MTU)- 20(IP Header) -20 (TCP Header)。

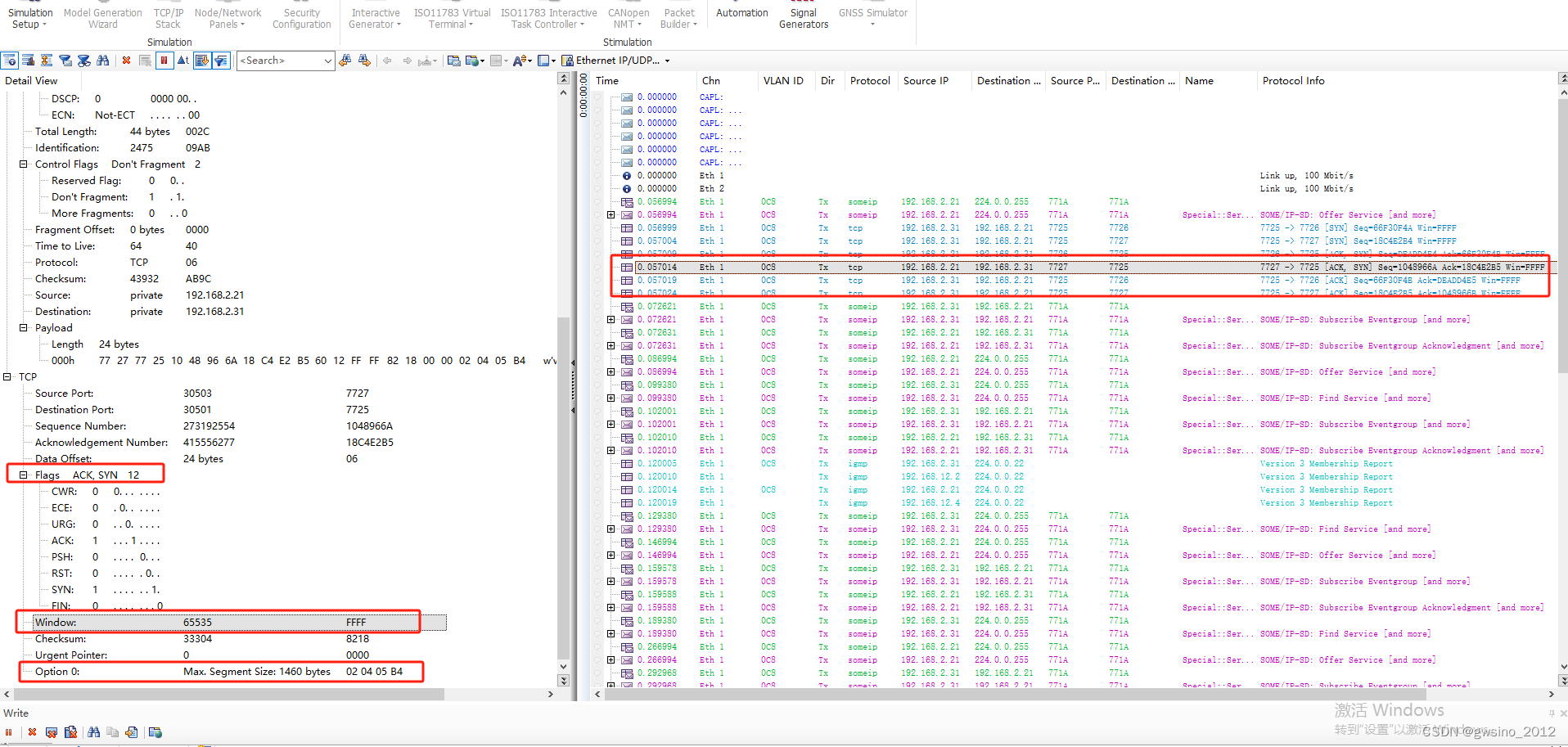

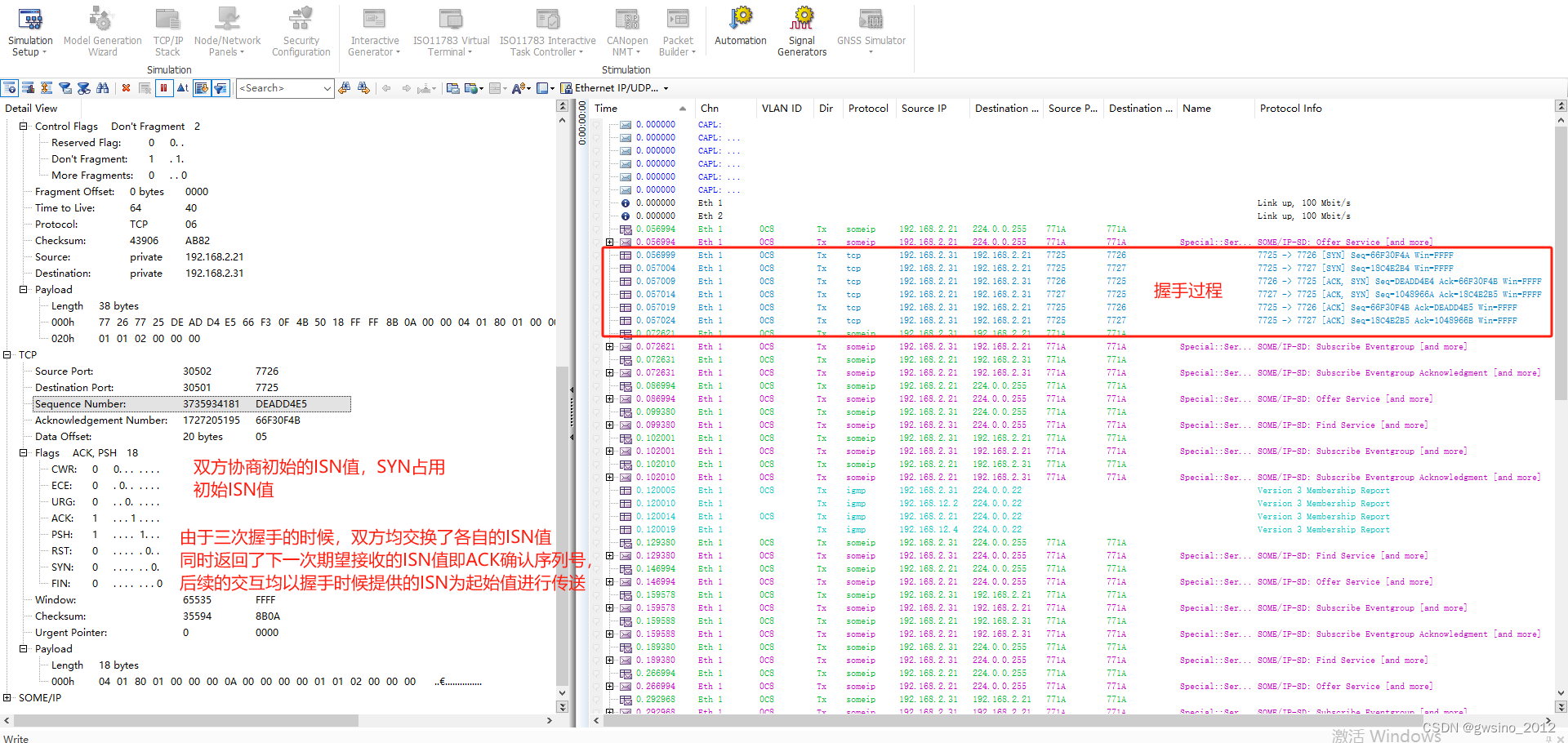

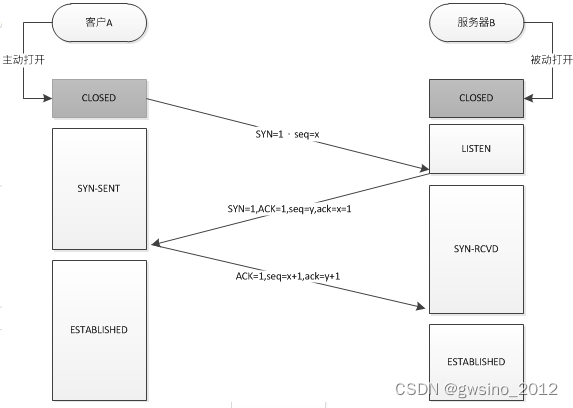

三次握手的过程

前提:A主动打开,B被动打开

-

在建立连接之前,B先创建TCB(传输控制块),准备接受客户进程的连接请求,处于LISTEN(监听)状态

-

A首先创建TCB,然后向B发出连接请求,SYN置1,同时选择初始序号seq=x,进入SYN-SEND(同步已发送)状态

-

B收到连接请求后向A发送确认,SYN置1,ACK置1,同时产生一个确认序号ack=x+1。同时随机选择初始序号seq=y,进入SYN-RCVD(同步收到)状态

-

A收到确认连接请求后,ACK置1,确认号ack=y+1,seq=x+1,进入到ESTABLISHED(已建立连接)状态。向B发出确认连接,最后B也进入到ESTABLISHED(已建立连接)状态。

简单来说,就是:

建立连接时,客户端发送SYN包(SYN=i)到服务器,并进入到SYN-SEND状态,等待服务器确认

服务器收到SYN包,必须确认客户的SYN(ack=i+1),同时自己也发送一个SYN包(SYN=k),即SYN+ACK包,此时服务器进入SYN-RECV状态

客户端收到服务器的SYN+ACK包,向服务器发送确认报ACK(ack=k+1),此包发送完毕,客户端和服务器进入ESTABLISHED状态,完成三次握手

在此穿插一个知识点就是SYN攻击,那么什么是SYN攻击?发生的条件是什么?怎么避免?

在三次握手过程中,Server发送SYN-ACK之后,收到Client的ACK之前的TCP连接称为半连接(half-open connect),此时Server处于SYN_RCVD状态,当收到ACK后,Server转入ESTABLISHED状态。

SYN攻击就是 Client在短时间内伪造大量不存在的IP地址,并向Server不断地发送SYN包,Server回复确认包,并等待Client的确认,由于源地址 是不存在的,因此,Server需要不断重发直至超时,这些伪造的SYN包将产时间占用未连接队列,导致正常的SYN请求因为队列满而被丢弃,从而引起网 络堵塞甚至系统瘫痪。SYN攻击时一种典型的DDOS攻击,检测SYN攻击的方式非常简单,即当Server上有大量半连接状态且源IP地址是随机的,则可以断定遭到SYN攻击了,

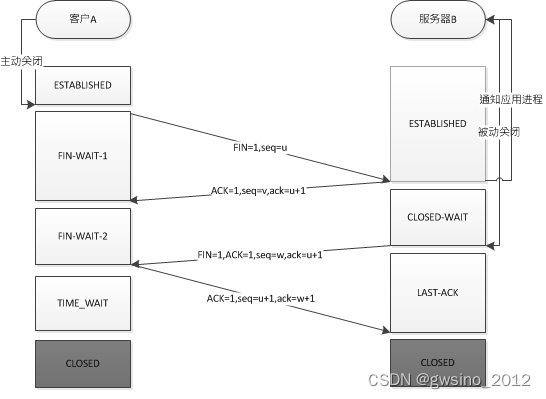

四次分手的过程

由于TCP**连接时是全双工的,因此每个方向都必须单独进行关闭。**这一原则是当一方完成数据发送任务后,发送一个FIN来终止这一方向的链接。收到一个FIN只是意味着这一方向上没有数据流动,既不会在收到数据,但是在这个TCP连接上仍然能够发送数据,知道这一方向也发送了FIN,首先进行关闭的一方将执行主动关闭,而另一方则执行被动关闭。

前提:A主动关闭,B被动关闭

有人可能会问,为什么连接的时候是三次握手,而断开连接的时候需要四次挥手?

这是因为服务端在LISTEN状态下,收到建立连接请求的SYN报文后,把ACK和SYN放在一个报文里发送给客户端。而关闭连接时,当收到对方的FIN 报文时,仅仅表示对方不再发送数据了但是还能接收数据,己方也未必全部数据都发送给对方了,所以己方可以立即close,也可以发送一些数据给对方后,再 发送FIN报文给对方来表示同意现在关闭连接,因此,己方ACK和FIN一般都会分开发送。

A发送一个FIN,用来关闭A到B的数据传送,A进入FIN_WAIT_1状态。

B收到FIN后,发送一个ACK给A,确认序号为收到序号+1(与SYN相同,一个FIN占用一个序号),B进入CLOSE_WAIT状态。

B发送一个FIN,用来关闭B到A的数据传送,B进入LAST_ACK状态。

A收到FIN后,A进入TIME_WAIT状态,接着发送一个ACK给B,确认序号为收到序号+1,B进入CLOSED状态,完成四次挥手。

简单来说就是:

客户端A发送一个FIN,用来关闭客户A到服务器B的数据传送(报文段4)。

服务器B收到这个FIN,它发回一个ACK,确认序号为收到的序号加1(报文段5)。和SYN一样,一个FIN将占用一个序号。

服务器B关闭与客户端A的连接,发送一个FIN给客户端A(报文段6)。

客户端A发回ACK报文确认,并将确认序号设置为收到序号加1(报文段7)。

A在进入到TIME-WAIT状态后,并不会马上释放TCP,必须经过时间等待计时器设置的时间2MSL(最长报文段寿命),A才进入到CLOSED状态。为什么?

为了保证A发送的最后一个ACK报文段能够到达B

防止“已失效的连接请求报文段”出现在本连接中

OK~是不是很难懂的感觉?那我们来说的“人性化点的”吧

握手时默认的SEQ是怎么获取

初始序列号

ISN 会随时间而改变,可被视为一个 32 位计数器,每 4 微妙加 1;

现代系统中对每一个连接设置随机的偏移量;

1.6 TCP状态

(1)TIME_WAIT,也称为 2MSL 等待状态

1.7 RST 报文段

(1)针对不存在端口的连接请求或端口处于 TIME_WAIT 状态时

(2)终止一条连接,如用户按下 crtl-c

(3)半开连接;服务器断电重启,客户端向其发送数据时,服务器回应 RST 报文段;

(4)时间等待错误;客户端在 TIME_WAIT 状态时,收到服务器之前发送的报文段,发送一个 ACK 报文段,然而服务器已经关闭,只能返回一个 RST 报文段,这会导致过早地从 TIME_WAIT 状态转移至 CLOSED 状态;

TCP超时与重传

基于时间

基于确定信息的构成

每个 TCP 连接的 RTT 均独立计算;

TCP流量控制原理

学术名词解释

MSL(Maximum Segment Lifetime)最大报文生存时间

每个TCP实现必须选择一个MSL。它是任何报文段被丢弃前在网络内的最长时间。这个时间是有限的,因为TCP报文段以IP数据报在网络内传输,而IP数据报则有限制其生存时间的TTL时间。RFC 793指出MSL为2分钟,现实中常用30秒或1分钟。

2MSL

当TCP执行主动关闭,并发出最后一个ACK,该链接必须在TIME_WAIT状态下停留的时间为2MSL。这样可以(1)让TCP再次发送最后的ACK以防这个ACK丢失(被动关闭的一方超时并重发最后的FIN);保证TCP的可靠的全双工连接的终止。(2)允许老的重复分节在网络中消失。参考文章《unix网络编程》(3)TCP连接的建立和终止 在TIME_WAIT状态 时两端的端口不能使用,要等到2MSL时间结束才可继续使用。当连接处于2MSL等待阶段时任何迟到的报文段都将被丢弃。不过在实际应用中可以通过设置 SO_REUSEADDR选项达到不必等待2MSL时间结束再使用此端口。

TTL(time-to-live)生存时间字段

在IP首部中的8位字段。该字段不是存的具体时间,而是设置了数据报可以经过的最多路由器数。它制定了数据报的生存时间。TTL的初始值由源主机设置(通常为32或64),一旦经过一个处理它的路由器,它的值就减去1.当该字段值为0时,数据报就被丢弃,并发送ICMP报文通知源主机。

RTT(round-trip-time)往返时间

TCP超时与重传中最重要的部分就是对一个给定连接的往返时间RTT的测量。由于路由器和网络流量均会变化,因此这个时间可能经常会变化,TCP应该跟踪这些变化并相应地改变其超时时间。

MTU(Maximum Transfer Unit)最大传输单元

链路层的帧(frame)中的数据部分的最大字节数

以太网中的一般为1500字节

MSS(Maximum Segment Size) 最大报文段大小

TCP的报文段中的数据部分的最大字节数,MTU减去IPv4的Header和TCP的Header

IPv4的Header和TCP的Header一般都是20字节,则MSS=1500-20-20 = 1460字节

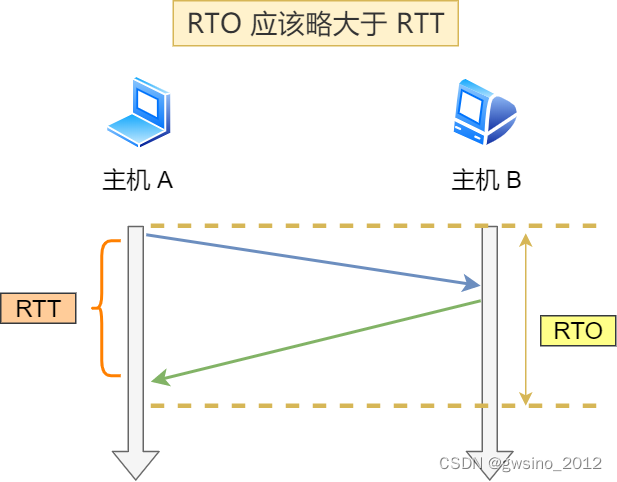

RTO(Retransmission Timeout) 超时重传时间

TCP中触发超时重传机制的时间,应略大于RTT

RFC2988中建议RTO = RTTS + 4 * RTTD

RTTD时RTT的偏差的加权平均值

对于i=1,RTTD[i] = 新RTT样本/2

对于i>1,RTTD[i] = (1 - b) * RTTD[i-1] + b * | 新RTT样本 - RTTD[i] |,建议b=1/4

————————————————

TCP半关闭

shutdown()接口实现单方向关闭,这样关闭Endpoint一侧将只能接收数据,不再向外发送数据!!!

TCP拥塞处理机制

一、摘要

在上一篇TCP 滑动窗口原理解析文章中,我们对 TCP 的滑动窗口原理进行一次总结,也提到了流量控制和拥塞控制。

本文我们重点来说说 TCP 的流量控制和拥塞控制的实现。

话不多说,直接上干货!

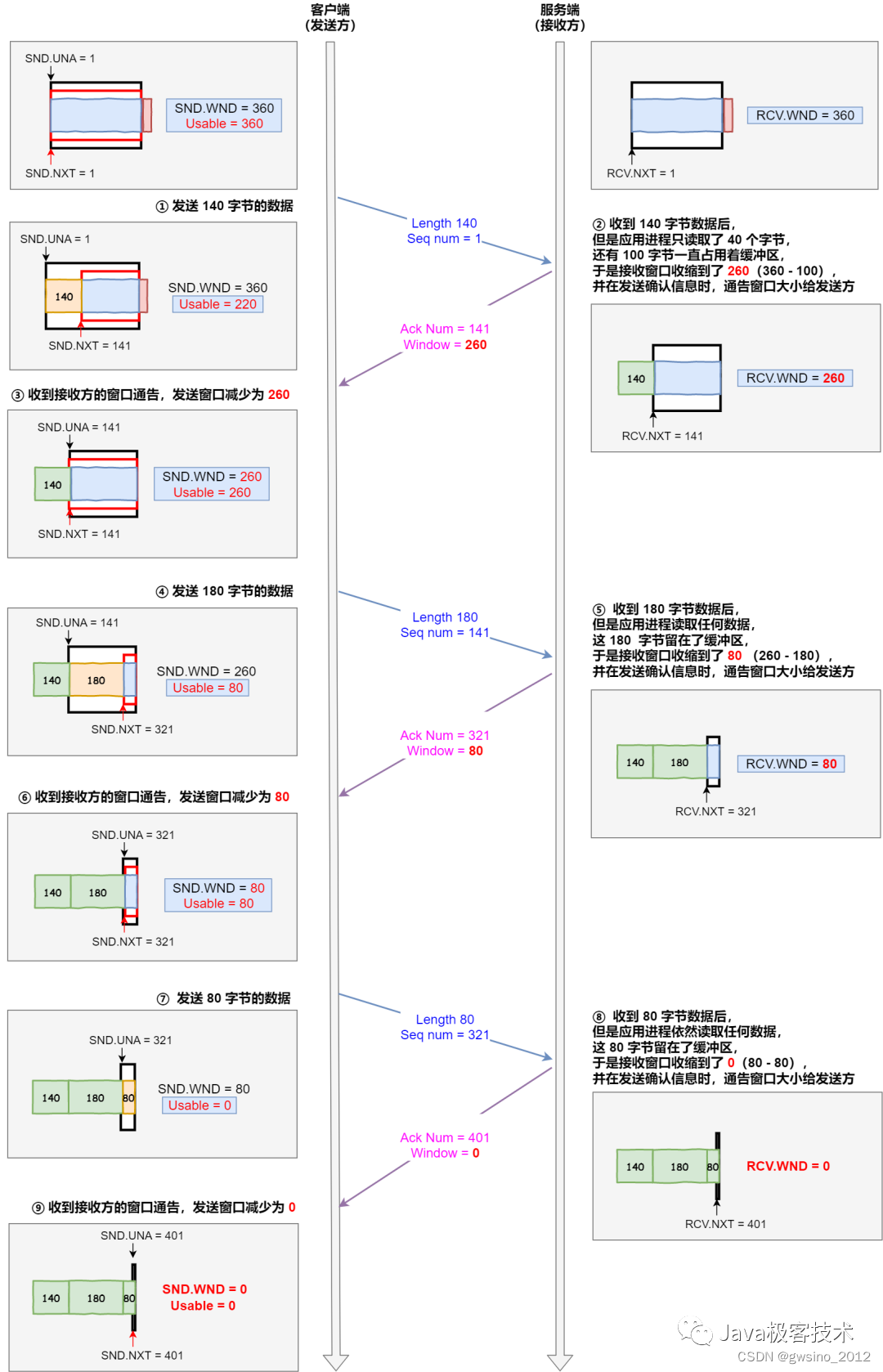

流量控制

在上篇文章中我们提到,TCP 通过接受方实际能接收的数据量来控制发送方的窗口大小,从而实现所谓的流量控制。

理想的情况下,假设不受外界影响,两台计算机在整个传输过程中,可以保持基本相同的窗口大小值。

而实际的情况,很难做到这一点,因为外部环境比较复杂,可能会出现一些意想不到的问题。

下面我们一起来看看有哪些因素可能会影响窗口大小值。

2.1、影响滑动窗口大小的因素介绍

在实际的数据传输过程中,发送方的窗口大小主要依赖于接受方的可用窗口大小来计算。

因此如果接受方的可用窗口发生变化,发送方的窗口大小也必然会发生变化。

比较常见能影响接受方的可用窗口发生变化的因素,有如下几个:

接受方的应用程序没办法及时读取数据,此时会影响滑动窗口大小值

接受方的系统资源非常紧张,操作系统可能直接减少可用窗口大小的缓存空间

我们先看看第一个案例!

图片

根据上图描述,大致的过程说明如下:

1.发送窗口和接收窗口初始大小为 360,客户端发送 140 字节数据后,可用窗口变为 220

2.服务端收到 140 字节数据后,可能因为某种阻塞,应用进程只读取了 40 个字节,还有 100 字节存在缓冲区,于是接收窗口收缩到了 260 (360 - 100),最后发送确认信息时,将窗口大小通过给客户端。

3.客户端收到确认和窗口通告报文后,发送窗口减少为 260

4.客户端再发送 180 字节数据,此时可用窗口减少到 80

5.服务端收到 180 字节数据后,可能又因为某种阻塞,应用程序没有读取任何数据,这 180 字节就直接留在了缓冲区,于是接收窗口收缩到了 80 (260 - 180),并再次发送确认信息时,通过窗口大小给客户端。

6.客户端收到确认和窗口通告报文后,发送窗口减少为 80

7.客户端发送 80 字节数据后,可用窗口变成 0

8.服务端收到 80 字节数据后,应用程序依然没有读取数据,这 80 字节留在了缓冲区,于是接收窗口收缩到了 0,并在发送确认信息时,通过窗口大小给客户端

9.最后发送方和接收方,可用窗口都变成 0

当可用窗口都收缩为 0,会发生了窗口关闭,这个对数据传输会造成非常严重的影响,具体等会在说。

我们继续看看第二个案例!

当服务端系统资源非常紧张的时候,操心系统可能会直接减少了接收方的缓冲区大小,此时应用程序又无法及时读取缓存数据,那么这时候就有严重的事情发生了,会出现数据包丢失的现象。

根据上图描述,大致的过程说明如下:

1.客户端发送 140 字节的数据,于是可用窗口减少到了 220

2.服务端收到 140 字节数据后,因为系统资源紧张,操作系统直接减少接收方的缓存空间,于是可用窗口大小收缩成 100 字节,此时又因为应用程序没有读取数据,收到的 140 字节一直留在了缓冲区中,最后发送确认信息时,通告窗口大小给对方。

3.可能客户端因为还没有收到服务端的通告窗口报文,不知道此时接收方的窗口收缩成了 100,客户端只会看自己的可用窗口还有 220,所以客户端就发送了 180 字节数据,于是可用窗口减少到 40。

4.服务端收到了 180 字节数据时,发现数据大小超过了接收窗口的大小,于是就把数据包丢弃掉。

5.客户端此时收到第 2 步服务端发送的确认报文和通告窗口报文,尝试减少发送窗口到 100,把窗口的右端向左收缩了 80,此时可用窗口的大小就会出现的负值。

因此,从上面的分析中可以发现,如果发生了先减少缓存,再收缩窗口,就会出现数据丢包的现象。

为了防止这种情况发生,TCP 规定是不允许先减少缓存又收缩窗口的,而是采用先收缩窗口,然后告知发送方,过段时间再减少缓存,这样就可以避免了丢包情况。

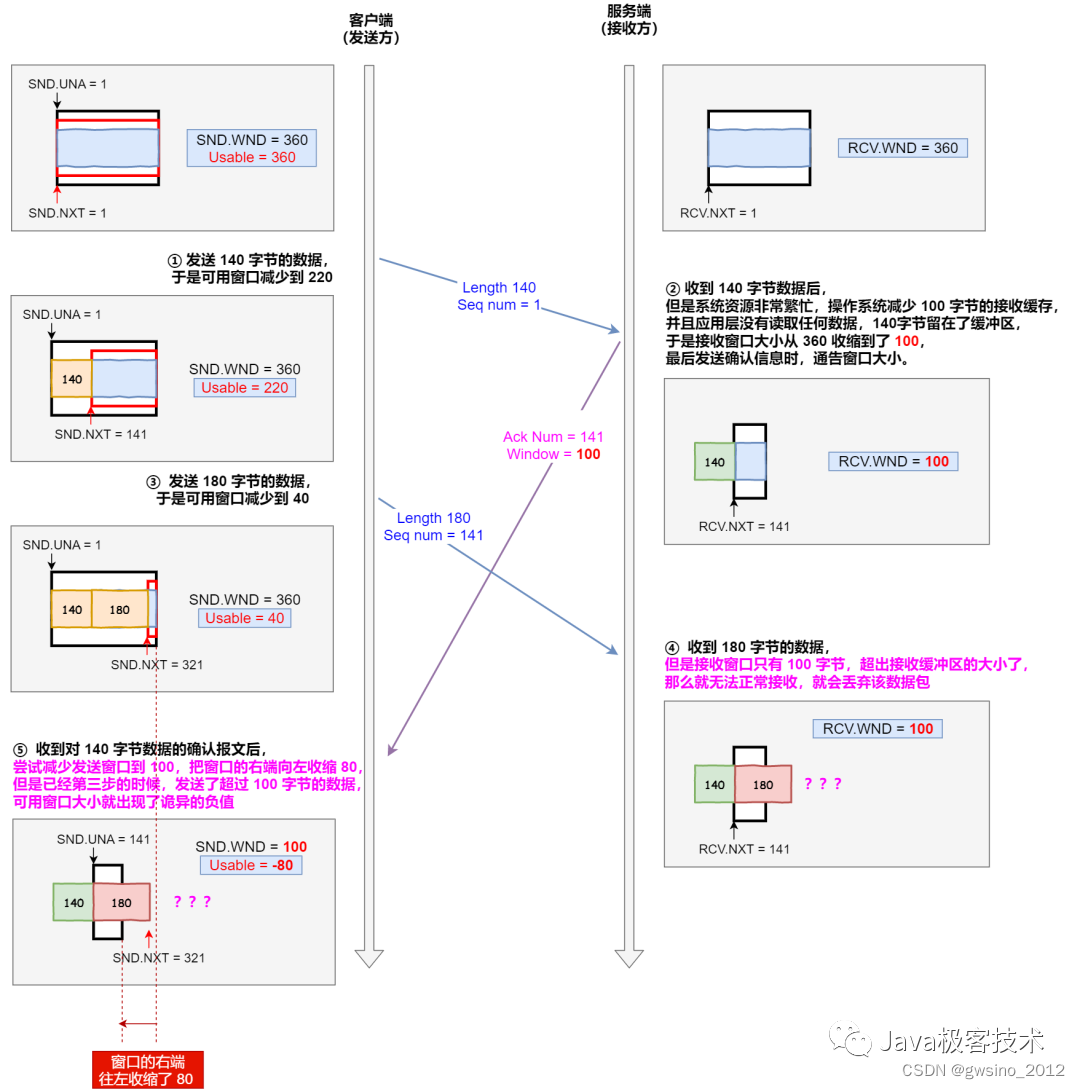

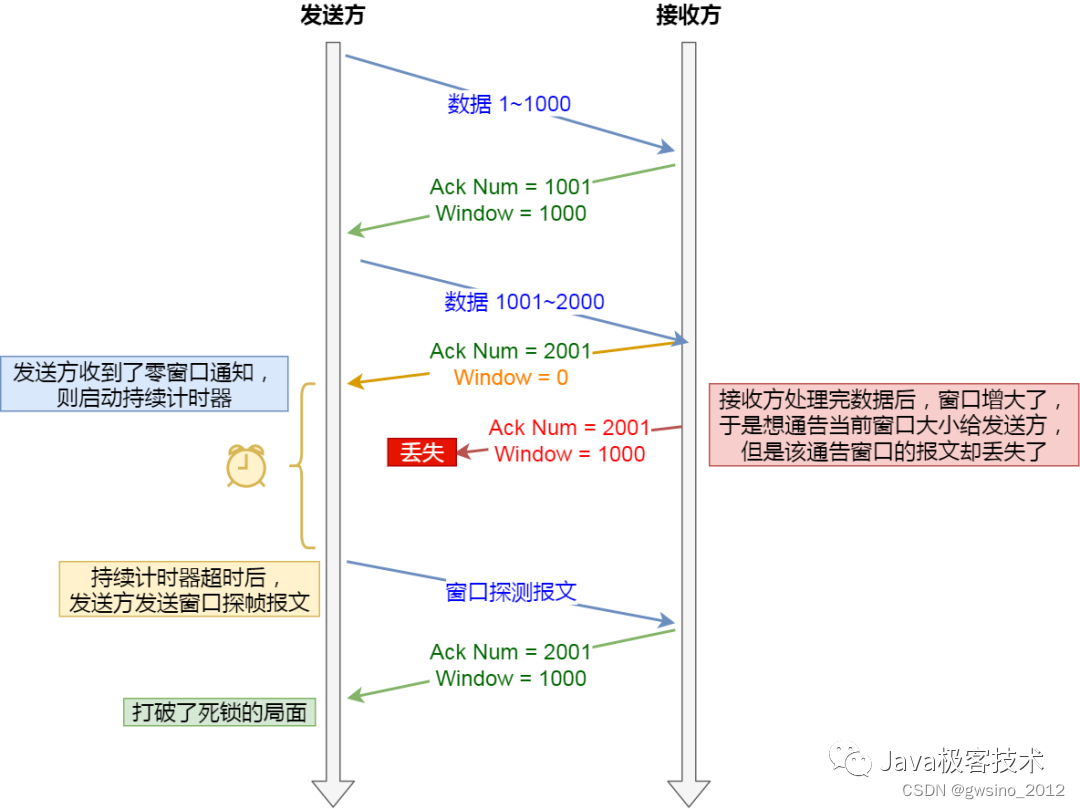

窗口关闭的问题

上文中我们提到当可用窗口都收缩为 0,会发生了窗口关闭,此时发送方会停止向接受方传递数据,直到接受方可用窗口变成非 0,再次向发送方通告可用窗口的大小,最后发送方再次重新发起数据传输。

如果这个接受方向发送方通告窗口的 ACK 报文在网络中丢失了,可能会造成死锁!

根据上图描述,大致的过程说明如下:

1.发送方向接受方发完 1001~2000 的数据,收到接受方的 ack 报文之后,可用窗口为 0

2.发送方不在向接受方传递数据,并且等待接受方的非 0 窗口同志

3.过了一段时间之后,接受方处理完数据,可用窗口增大,向发送方通告可用窗口的报文,很不幸,ack 报文丢失了

4.最后发送方和接受方,等在默默的等待对方的报文数据,造成了死锁的现象

因此,当发送方一直等待接收方的非 0 窗口通知,接收方也一直等待发送方的数据,如果不采取措施,这种相互等待的过程,会造成了死锁的现象。

为了解决这个问题,TCP 为每个连接设有一个持续定时器,只要 TCP 连接一方收到对方的零窗口通知,就启动持续计时器。

如果持续计时器超时,就会发送窗口探测 ( Window probe ) 报文,而对方在确认这个探测报文时,给出自己现在的接收窗口大小。

根据上图描述,大致的过程说明如下:

1.如果接收窗口仍然为 0,那么收到这个报文的一方就会重新启动持续计时器

2.如果接收窗口不是 0,那么死锁的局面就可以被打破了

窗口探查探测的次数一般为 3 次,每次大约 30-60 秒(不同的操作系统实现可能会不一样)。如果 3 次过后接收窗口还是 0 的话,有的 TCP 实现就会发 RST 报文来中断连接。

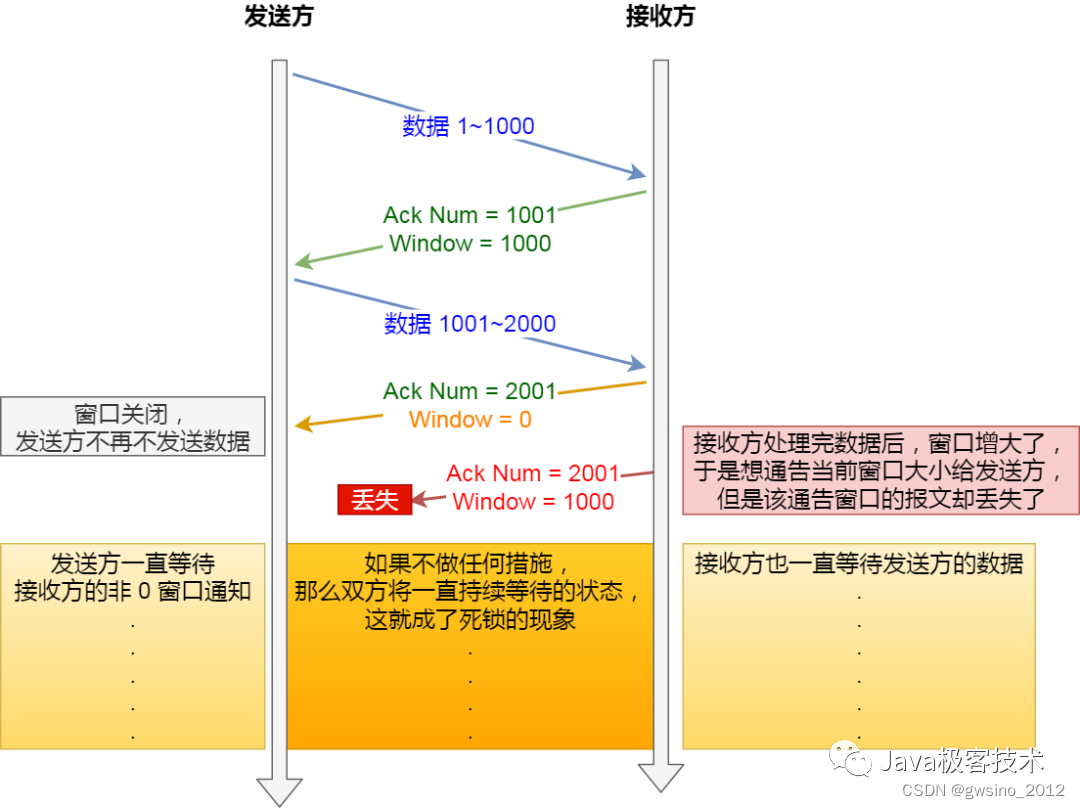

糊涂窗口综合症

在上文中,我们提到可能因为接受方阻塞,来不及取走接收窗口里的数据,导致发送方的窗口越变越小。

到最后,可能接收方腾出几个字节并告诉发送方现在有几个字节的窗口,而发送方会义无反顾地发送这几个字节,这就是糊涂窗口综合症。

就好像一个可以承载 50 人的大巴车,每次来了一两个人,就直接发车,这样玩下去,司机不迟早的破产。

要解决这个问题其实也不难,等乘客数量超过一半,也就是 25 个,就进行发车。

解决糊涂窗口综合症,主要从以下两个方向入手:

让接收方不通告小窗口值给发送方

让发送方避免发送小数据

接收方通常的解决策略如下:

当窗口大小小于 min( MSS,缓存空间/2 ) ,也就是小于 MSS 与 1/2 缓存大小中的最小值时,就会向发送方通告窗口为 0,也就阻止了发送方再发数据过来。等到接收方处理了一些数据后,窗口大小 >= MSS,或者接收方缓存空间有一半可以使用,就可以把窗口打开让发送方发送数据过来。

发送方通常的解决策略如下:

使用 Nagle 算法来处理,该算法的思路是延时处理,它满足以下两个条件中的一条才可以发送数据:

要等到窗口大小 >= MSS 或是 数据大小 >= MSS

收到之前发送数据的 ack 回包

如果没满足上面条件中的一条,发送方就一直在囤积数据,直到满足上面的发送条件。

拥塞控制

在上文中我们也提到,面对复杂的网络环境,TCP 的流量控制能解决的问题比较有限,尤其是当网络出现拥堵的时候,这个时候 TCP 会采用拥塞控制来解决。

拥塞控制,其目的就是避免发送方的数据填满整个网络!

为了在发送方调节所要发送的数据量,我们需要定义了一个叫做拥塞窗口的概念,使用cwnd来表示。

在前面我们有提到过发送窗口swnd大小,取自于接收窗口rwnd的大小,两者基本上是约等于的关系,由于入了拥塞窗口的概念后,此时发送窗口的值是 swnd = min(cwnd, rwnd),也就是拥塞窗口和接收窗口中的最小值。

拥塞窗口cwnd值的变化情况,取自于网络环境

当网络出现拥堵,cwnd就会变小

当网络没有出现拥堵,cwnd就会变大

那 TCP 是如何知道当前网络是否出现拥堵呢?

一般来说,只要发送方没有在规定时间内接收到 ACK 应答报文,也就是发生了超时重传,就会认为网络出现了拥塞。

当网络出现拥塞时,TCP 主要有以下四种主要的算法来控制发送量。

慢启动算法

拥塞避免算法

拥塞发生算法

快速恢复算法

下面我们依次来看看具体的实现逻辑。

重发类型与处理方式

超时重发

如果超时重发的数据,再次超时的时候,又需要重传的时候,TCP 的策略是超时间隔加倍。

也就是每当遇到一次超时重传的时候,都会将下一次超时时间间隔设为先前值的两倍。两次超时,就说明网络环境差,不宜频繁反复发送。

超时触发重传存在的问题是,超时周期可能相对较长。那是不是可以有更快的方式呢?

于是就可以用「快速重传」机制来解决超时重发的时间等待。

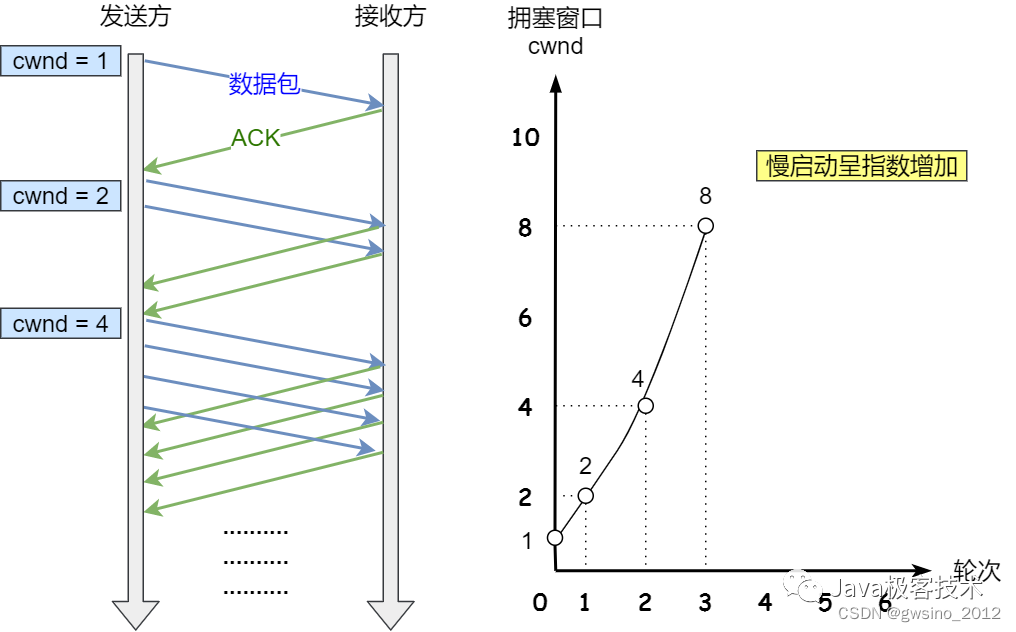

慢启动算法

TCP 在刚建立完连接后,首先是有个慢启动的过程,这个慢启动的意思就是一点一点的提高发送数据包的数量,防止一下子发送大量的数据,填充整个网络。

慢启动的算法,就一个规则:当发送方每收到一个 ACK,拥塞窗口cwnd的大小就会加 1。

整个慢启动的过程,可以用下图来描述。

-

其中cwnd=1表示可以传一个 MSS 大小的数据。

-

可以看出慢启动算法,发包的个数是成指数性的增长。

那是不是可以无限的增长呢?

答案肯定不是,慢启动有个门限ssthresh变量值。

当cwnd < ssthresh时,使用慢启动算法

当cwnd >= ssthresh时,就会使用拥塞避免算法

下面我们再来看看拥塞避免算法!

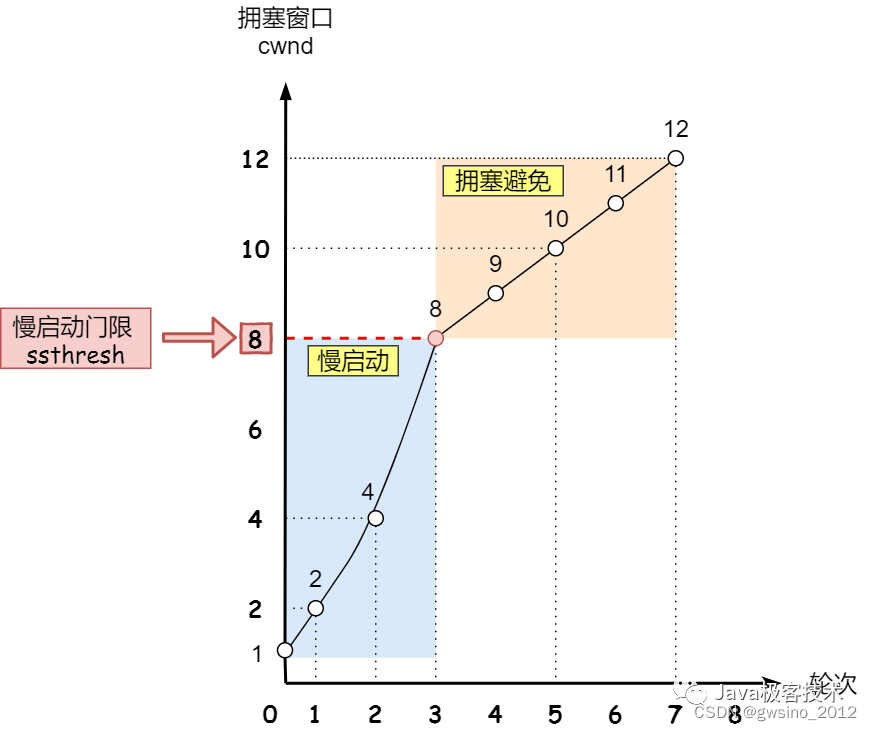

拥塞避免算法

当拥塞窗口cwnd超过慢启动门限ssthresh就会进入拥塞避免算法。

进入拥塞避免算法后,它的规则也比较简单:每当收到一个 ACK 时,cwnd增加1/cwnd。

假定ssthresh为 8,可以用下图来描述增长过程。

当 8 个 ACK 应答确认到来时,每个确认增加1/8,8 个 ACK 确认,cwnd一共增加 1,于是这一次能够发送 9 个 MSS 大小的数据,变成了线性增长。

所以,可以发现,拥塞避免算法就是将原本慢启动算法的指数增长变成了线性增长,还是增长阶段,但是增长速度缓慢了一些。

就这么一直增长着,网络也可能会出现拥塞,一旦出现拥塞,就可能会出现丢包现象,这时就需要对丢失的数据包进行重传。

当触发了重传机制,也就进入了拥塞发生算法阶段。

拥塞发生算法

当网络出现拥塞,也就是会发生数据包重传,此时会使用拥塞发生算法,重传机制主要上文介绍的两种:

超时重传

快速重传

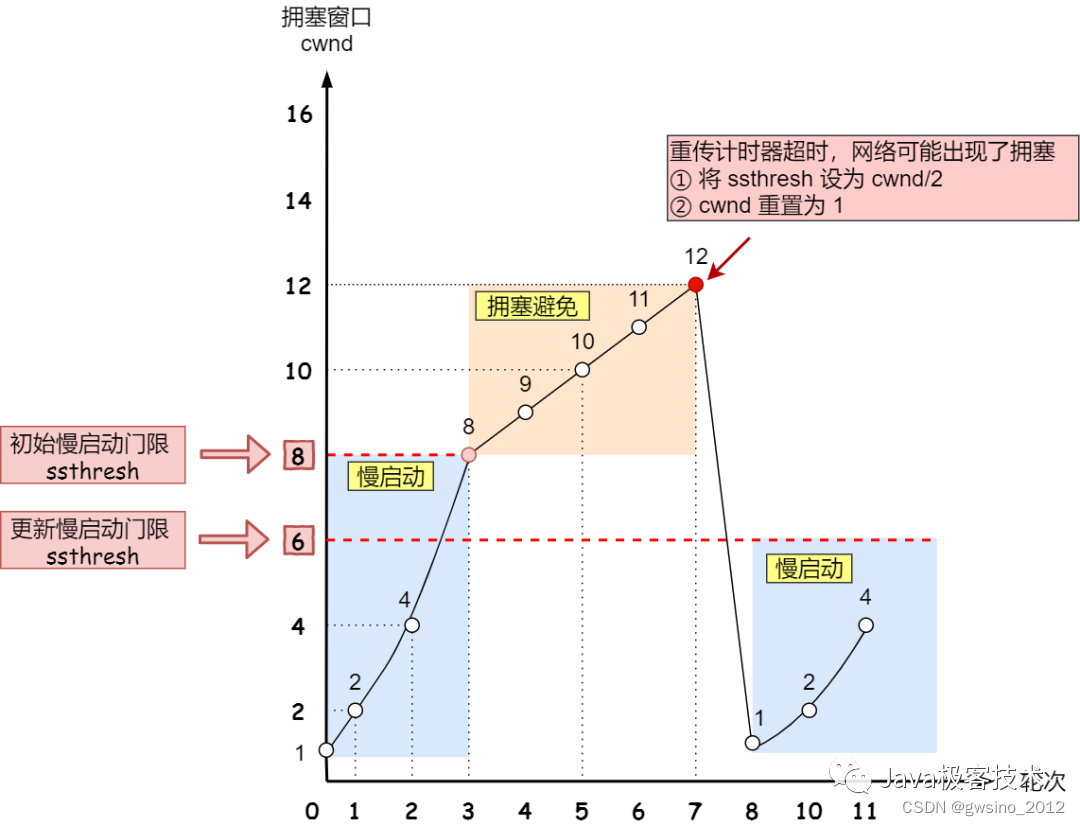

当发生超时重传时,sshresh 和 cwnd 的值会发生如下变化:

- ssthresh设为cwnd/2

- cwnd重置为1

整个过程可以用如下图来描述!

当进入超时重传的时候,基本上就重新进入了慢启动过程,慢启动的过程就是会突然减少数据流的,然后重新开始。

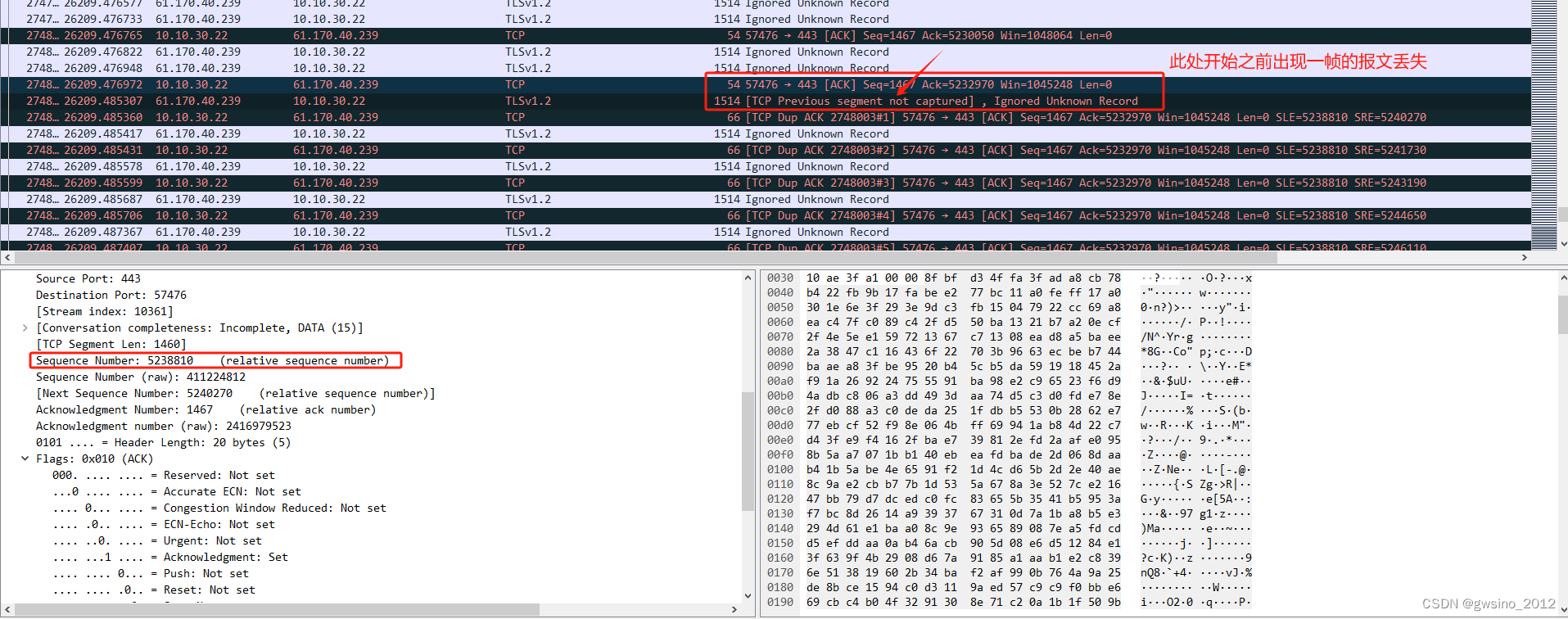

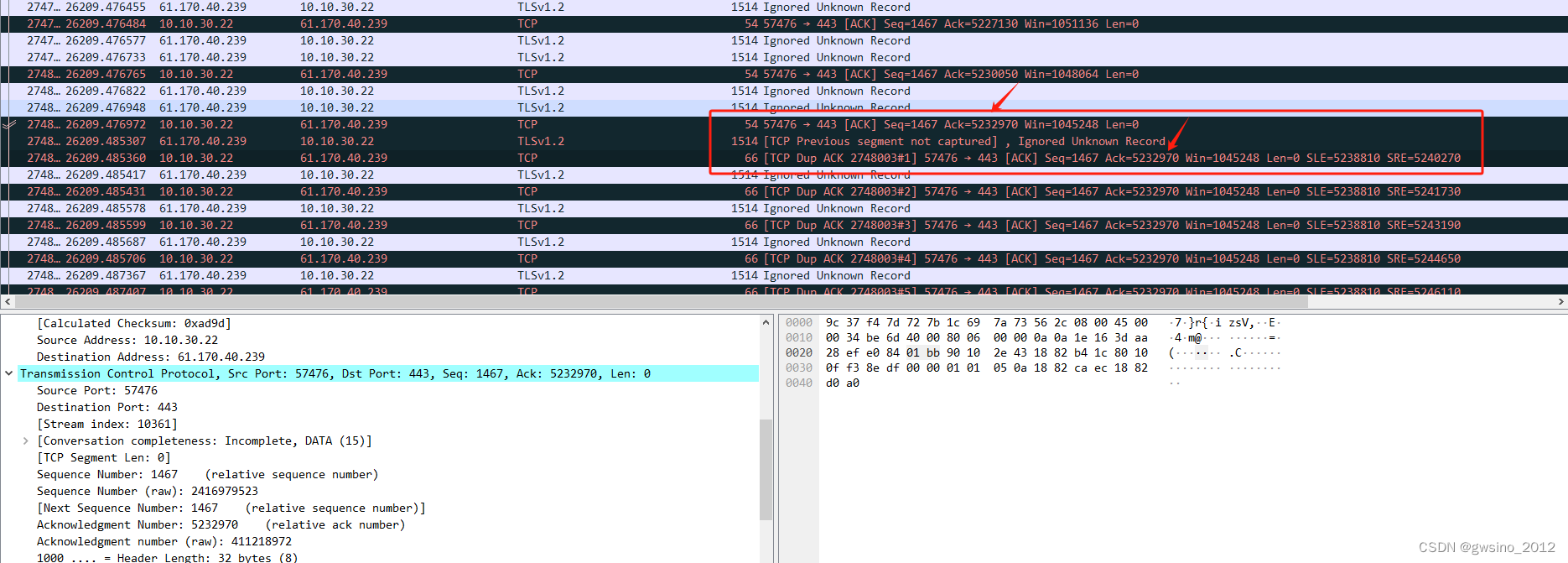

除此之外,还有另一种快速重传的机制,当接收方发现丢了一个中间包的时候,发送方收到 3 次重复的 ACK,会进入快速重传阶段,不必等待超时重传。

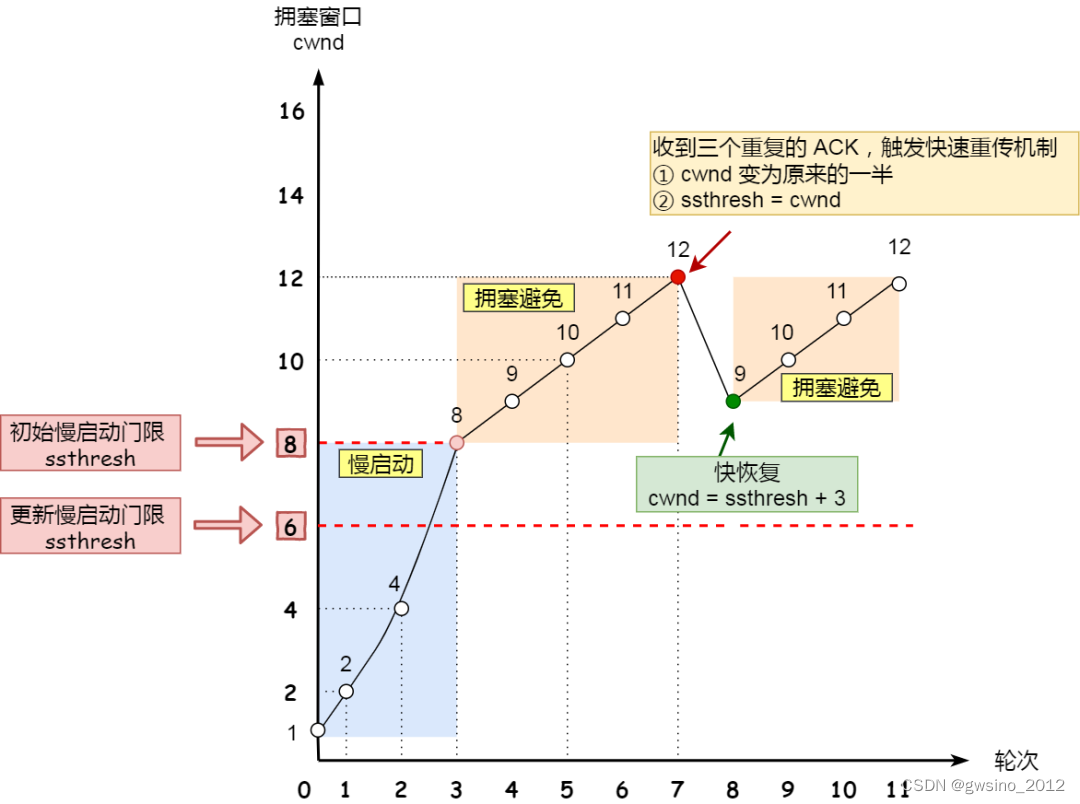

当发生超时重传时,sshresh 和 cwnd 的值会发生如下变化:

cwnd设为cwnd/2

ssthresh设置为cwnd

然后进入快速恢复算法阶段。

快速恢复算法

快速重传和快速恢复算法一般同时使用,快速恢复算法是认为,你还能收到 3 个重复 ACK 说明网络也不那么糟糕,所以没有必要像超时重传那样重新开始。

进入快速恢复算法之后,主要的调整如下:

- cwnd设置为ssthresh + 3( 3 的意思是确认有 3 个数据包被收到了)

- 重传丢失的数据包

- 如果再收到重复的 ACK,那么cwnd增加 1

如果收到新数据的 ACK 后,设置cwnd为ssthresh,接着就进入了拥塞避免算法

整个过程可以用如下图来描述!

采用快速恢复算法,依然可以保持比较高的数据传输,不至于向超时重传那样,重新开始!

1.TCP 在滑动窗口的基础上提供了流量控制,避免客户端发送的数据超过服务端的接受能力,从而导致数据包丢失。

2.针对网络拥堵问题,TCP 提供了拥塞控制,避免发送的数据填满整个网络。

相关问题汇总(问答式)

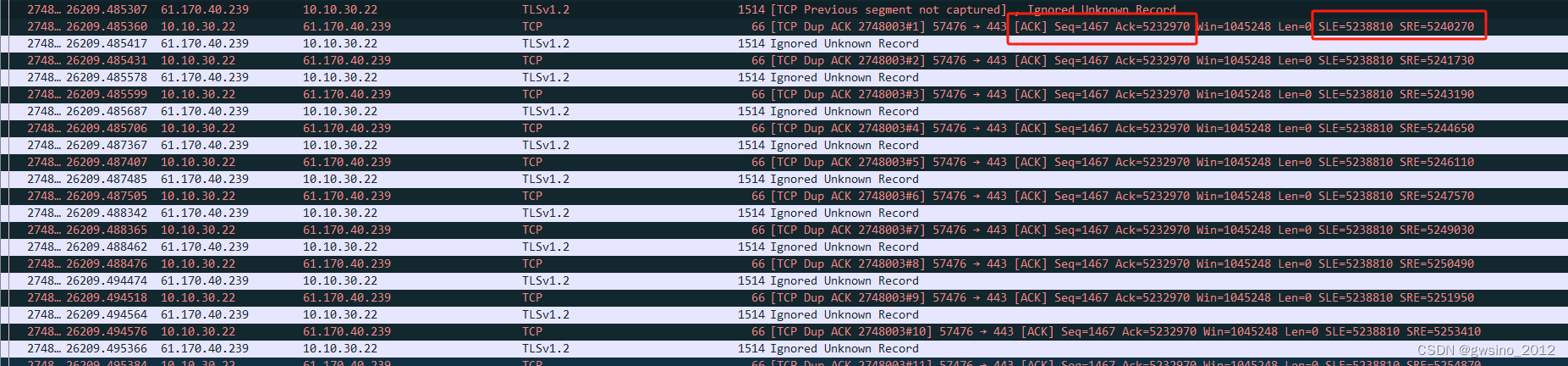

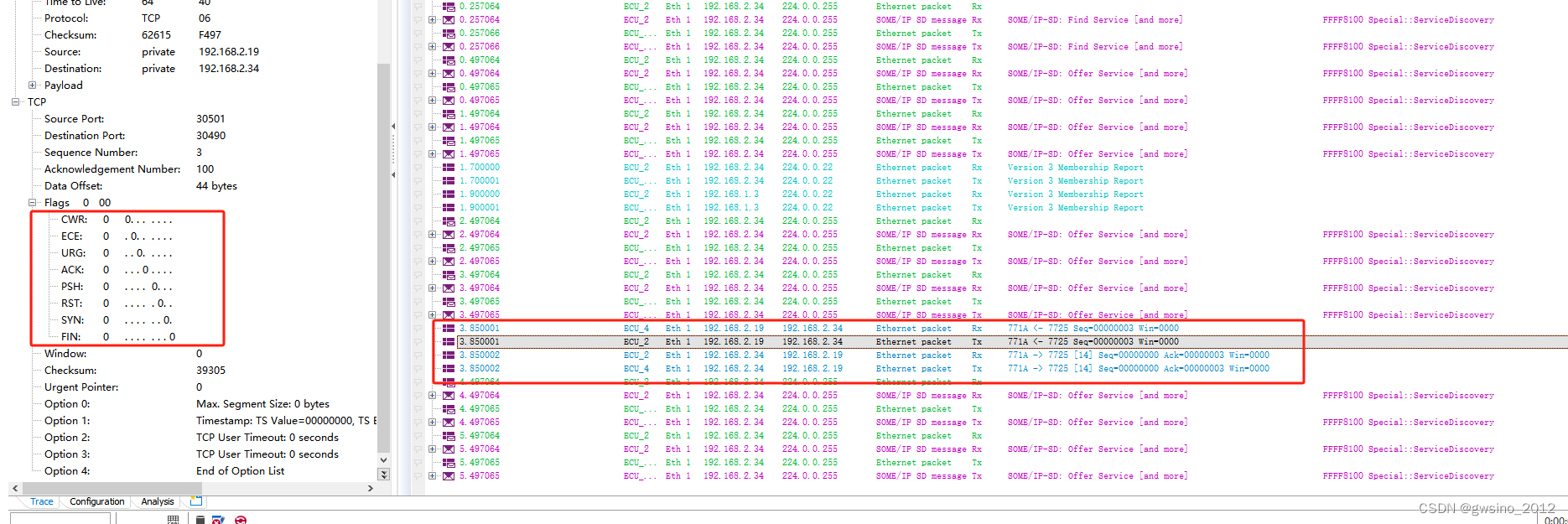

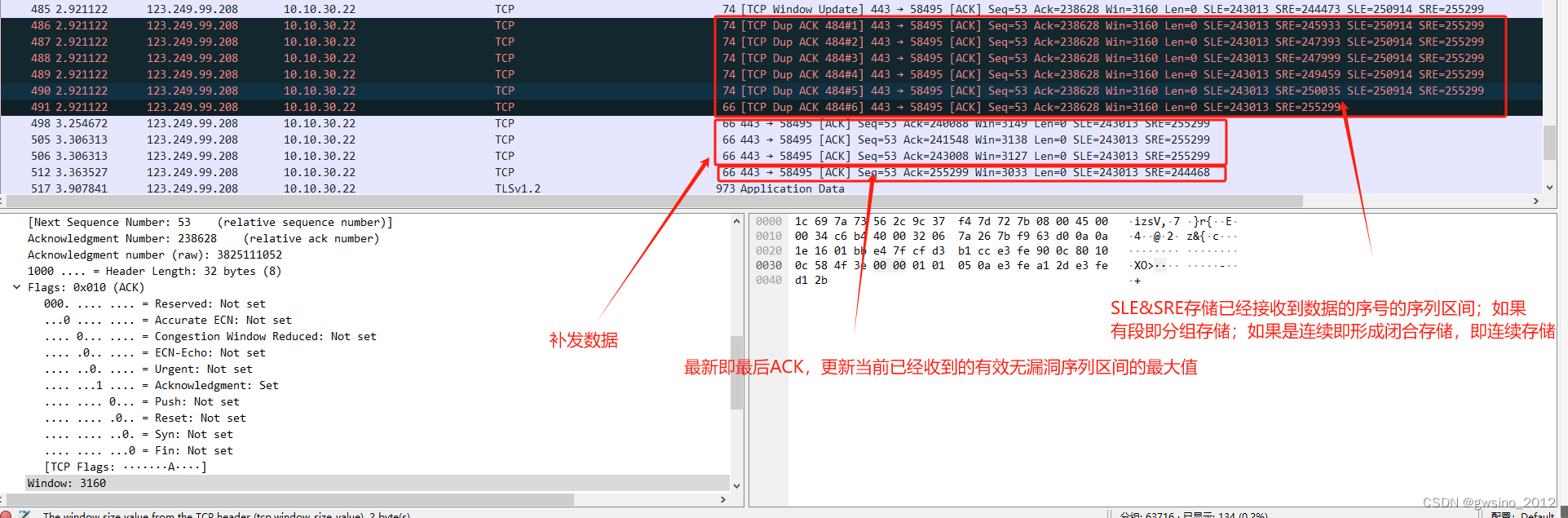

SACK选项怎么解读(怎么表示接收数据漏洞信息)

上图所示:出现一条报文丢失:回复的ACK的ACKNUM 值就显示一直期望接收的分段起始值

同时在TCP的OPTION中添加入SACK信息:如果已经成功接收的数据报文为连续报文,可以记录有效报文的起始SEQ至最后一条报文的ACK_NUM值,如果在SACK有效长度范围内,出现多次丢失报文,可以通过多条SACK项值实现漏洞的记录。

为什么会发RST报文

在网络通信中,TCP(传输控制协议)连接的状态管理至关重要,以确保数据的可靠传输。TCP连接会经历多个状态,包括LISTEN(监听)、SYN-SENT(同步已发送)、SYN-RECEIVED(同步已接收)、ESTABLISHED(已建立)等。当你提到的场景中,如果连接处于非同步状态(如LISTEN、SYN-SENT、SYN-RECEIVED),并且发生了一些特定的情况,系统可能会发送一个RST(重置)包来终止该连接。

非同步状态及异常情况

非同步状态:

LISTEN:服务器等待进入连接的初始状态。

SYN-SENT:客户端发送SYN包后等待服务器响应SYN-ACK的状态。

SYN-RECEIVED:服务器接收到SYN包后发送SYN-ACK包,并等待客户端的ACK包。

异常情况:

-

不可接受的ACK:如果连接处于非同步状态,但收到的数据段(segment)中的ACK确认号(acknowledgment number)指向了一个尚未发送的数据,那么这个ACK是不可接受的。这可能是因为序列号(sequence number)或确认号(acknowledgment number)的混淆或错误。

-

安全级别或分区不匹配:在一些安全敏感的网络环境中,TCP连接可能要求特定的安全级别或分区(compartment)信息。如果收到的数据段的安全级别或分区信息与连接请求时指定的不匹配,这也可能触发RST包的发送。

- 针对SYN-SENT状态的测试

在你提到的“注意:此测试检查SYN-SENT状态”部分,测试的重点是检查当连接处于SYN-SENT状态时,系统如何响应上述异常情况。具体来说,如果客户端在发送SYN包后等待SYN-ACK时,收到了一个包含不可接受ACK的数据段,或者数据段的安全级别/分区与请求的不匹配,那么客户端应当发送一个RST包来终止这个连接。 -

为什么要发送RST包

RST(重置)包是一种TCP控制消息,用于立即终止一个TCP连接。在上述情况下,由于连接尚未达到ESTABLISHED状态,且出现了不可恢复的错误(如不可接受的ACK或安全/分区不匹配),继续尝试建立连接可能是徒劳的,甚至可能导致数据损坏或安全漏洞。因此,发送RST包是一种快速、有效的错误恢复机制。

如何通过SACK标明接收到重复的数据

接收到ACK报文的SACK的区间值小于ACK_NUM值的时候,即表示为数据重复DSACK声明

为关闭连接后要等待2MSL时间&怎么回避此等待时间

此时间内限制有哪些

此等待时间内

- 当前关闭的连接的源Endpoint&目标端的Endpoint对应IP与端口定义为不可重新使用

- 在2MSL期间,所有延迟到达的报文均会被抛弃

为了要等待2MSL时间

在TCP协议中,当连接处于TIME_WAIT状态时,该连接不能用于接收新的数据或建立新的连接。TIME_WAIT状态是TCP连接关闭过程中的一个阶段,用于确保在连接完全关闭之前,所有发送的数据包都已被对方正确接收并确认。这是为了防止由于网络中存在的延迟重复分组(delayed duplicate segments)导致的问题。

具体来说,TIME_WAIT状态的目的包括:

- 确保TCP报文段的最大生存时间(MSL,Maximum Segment Lifetime)已过,这样TCP报文段就不会在网络中滞留,导致新的连接接收到旧的报文段。

- 允许旧的连接重复的TCP报文段在网络中消逝,确保新的连接不会受到这些旧报文段的影响。

在TIME_WAIT状态下,尽管该端口的连接不能被复用,但是服务器上的其他端口或相同端口上的其他连接(如果有的话)仍然可以正常工作,接收和发送数据。TIME_WAIT状态是针对特定的连接(由四元组<源IP地址,源端口,目的IP地址,目的端口>唯一标识)而言的。

如果客户端或服务器希望尽快重用处于TIME_WAIT状态的端口,可以通过

- 调整TCP的TIME_WAIT时长(通常是2MSL,即两倍的报文段最大生存时间,通常为60秒)

- 通过配置SO_REUSEADDR套接字选项(在绑定端口之前设置)来允许重用本地地址和端口但请注意,SO_REUSEADDR选项的使用场景有限,并不能完全替代TIME_WAIT状态的功能,且其行为可能依赖于具体的操作系统实现。

总之,当TCP连接处于TIME_WAIT状态时,该连接不能用于接收新的数据或建立新的连接。

在TIME_WAIT状态下收到数据报文处理方式

- 直接丢弃:

在TIME_WAIT状态下,连接已经被视为“半关闭”或“完全关闭”,因此,理论上不应该再收到任何数据报文。

如果在这个阶段收到了数据报文,由于TCP连接已经不再处于活跃状态,因此这些数据报文通常会被直接丢弃。 - 发送RST重置报文(在某些实现中):

某些TCP/IP协议栈的实现可能会在TIME_WAIT状态下收到非预期的数据报文时,发送一个RST(Reset)重置报文给对方,以告知对方该连接已经不再有效。

RST报文的作用是强制关闭一个连接,告诉对方这个连接上有错误发生,必须立即释放连接。 - 不会进行任何接收操作:

在TIME_WAIT状态下,TCP连接的接收缓冲区已经被清空或不再使用,因此即使收到了数据报文,也不会进行任何接收操作。 - 能够响应接收数据,数据将会丢弃不做任何执行与上传

TIME_WAIT时候,相应的端口还是理解为连接状态,能够响应该端口接收到的任何数据报文段,并做出正确的ACK响应,数据将直接丢弃,不向上传递

零窗口探测报文如何识别

具体的代码如下,总的来说这段代码的作用是检测零窗口探测包,并对其做出适当的标记,以便 Wireshark 进行后续的分析和显示。主要检测以下三个条件,如果都满足,则认为是一个零窗口探测数据包。

TCP Keepalive报文的格式

TCP Keepalive Probe报文:

**TCP保活探测报文是将之前TCP报文的序列号减1,**并设置1个字节,内容为“00”的应用层数据。这样做的目的是触发对端发送ACK响应,从而确认连接是否存活。

**TCP Keepalive ACK报文:**因为SEQ不对,对端会回复正确的ACK挑战报文

TCP保活探测确认报文是对保活探测报文的确认。当对端收到Probe报文后,如果连接存活,会回复ACK报文。

零窗口控制报文ACK响应报文结构&处理机制

检测接收窗口状态:

当TCP连接的接收方缓存区满时,会向发送方发送一个窗口大小为0的ACK报文,告知发送方暂停发送数据。然而,如果接收方在窗口重新打开并发送了非零窗口大小的ACK报文后(可接收时候主动发一条ACK),该ACK报文丢失,发送方将无法得知接收窗口已经重新打开,从而陷入等待状态。TCP零窗口探测机制就是为了解决这一问题而设计的。

防止死循环:

如果没有零窗口探测机制,发送方可能会因为等待一个永远不会到来的ACK而陷入死循环,导致连接无法继续传输数据。通过发送探测报文,发送方可以检测接收方的窗口是否重新打开,从而避免这种情况的发生。

TCP零窗口探测的实现方式

发送探测报文:

当TCP连接的接收方窗口大小为0时,发送方会启动一个定时器(通常称为零窗口探测定时器),每隔一段时间发送一个探测报文。这个探测报文通常是一个携带了序列号但数据长度为0的TCP报文段,其目的是迫使接收方发送一个ACK响应。

接收方响应:

接收方在收到探测报文后,会回复一个ACK报文。如果此时接收方的窗口已经重新打开,那么ACK报文中将包含一个非零的窗口大小。发送方在收到这个ACK后,就可以继续发送数据了。

调整探测间隔:

如果发送方在发送了多个探测报文后仍未收到接收方的非零窗口ACK响应,它会根据一定的算法(如指数退避算法)逐渐增加探测报文的发送间隔。这样做可以减少网络拥塞并避免对接收方造成不必要的压力。

零窗口探测报文格式

这个探测报文通常是一个携带了序列号但数据长度为0的TCP报文段,其目的是迫使接收方发送一个ACK响应。

- TCP 段大小为 0

- 接收窗口大小为 为实际可用窗口大小值

- Seq Num 等于 Next Seq Num

- Ack Num 等于上一个数据包的 Ack Num(即为zeroWindow报文的值)

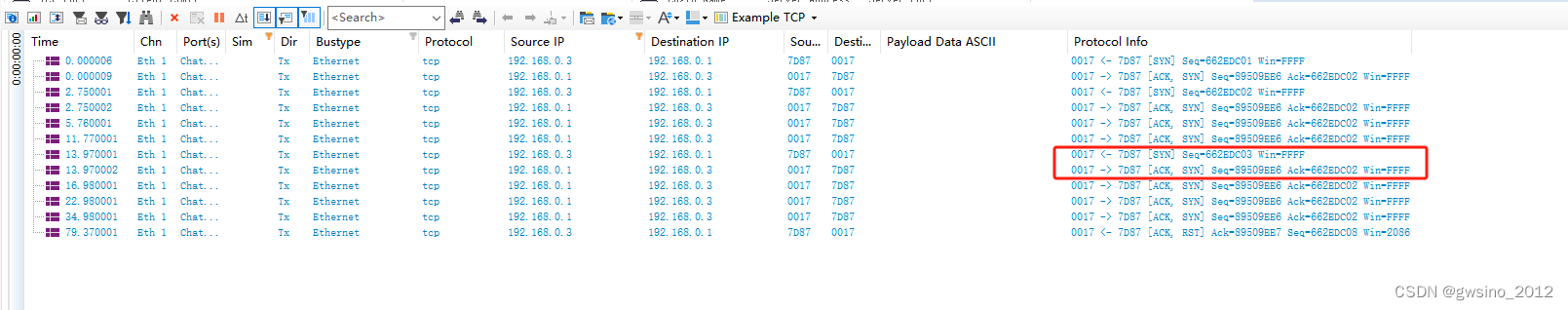

当处于CLOSED状态时候对请求的处理方式

- 如果请不带ACK&RST,此将直接回复RST报文,且SEQ=0 ACK=0

- 如果请求带ACK,此时将回复SEQ=收到的ACK值,ACK=0,回复RST报文

TCP 状态机各种状态如何识别

-

如果确定syn_rcvd状态

当从LISTEN或是SYN_SENT状态转syn_rcvd状态后,此时如果再收到synSegment,将回复最后一次syn+ack;相应的SEQ与ACK并不会有变化

-

LISTEN状态

每次发送SYN,如响应ACK将使用新的ACK值进行回复; -

SYN_SENT状态

-

连接创建

如何检测TCP连接进入CLOSED状态

- 向DUT发送除带RST外报文帧,含其他标志的报文或无FLAGS,此时如果处于CLOSED将回复RST

如果发送的消息报文不带ACK标识

此时回复的RST重置消息报文的SEQ=0

如果发送的消息报文带ACK标识

此时回复RST重置消息报文的SEQ等于收到数据的ACK值,因为此对方期望回复的SEQ是ACK指定的

在TCP(传输控制协议)通信中,Stream of full-sized segments指的是一系列满大小的数据段流。这些满大小的数据段通常指的是达到TCP协议所允许的最大字节大小的数据包。TCP协议通过面向连接、端到端和可靠的数据包发送来确保数据传输的可靠性。

关于Stream of full-sized segments 满大小数据段的ACK响应机制

**数据段大小:**满大小的数据段允许包含TCP协议所规定的最大字节数。这个大小取决于多种因素,包括网络配置、操作系统和应用程序的设置等。

流量控制:

TCP使用滑动窗口机制来实现对发送方的流量控制。发送方可以在不等待每个数据段确认的情况下连续发送多个满大小的数据段。然而,发送窗口的大小会受到接收方给出的窗口值的限制,以确保接收方能够及时处理接收到的数据。

确认机制:

在TCP连接中,发送方发送数据段后,需要接收方的ACK(确认)来确认数据已经成功接收。对于满大小的数据段流,接收方可能会采用延迟ACK的策略,即不是对每个数据段都立即发送ACK,而是在收到一定数量的数据段或经过一段时间后发送ACK,以提高网络效率。

数据传输效率:

通过连续发送满大小的数据段,TCP可以提高数据传输的效率。然而,在网络拥塞或延迟较大的情况下,过多的数据段可能会导致接收方处理不过来,从而影响数据传输的可靠性。

为了验证DUT(被测试设备)在接收到一系列满大小的数据段时是否能够按照预期发送ACK,可以进行专门的测试用例,如TCP_OUT_OF_ORDER_05。在这个测试用例中,测试者会发送一些满尺寸段以填满DUT的接收窗口缓冲区,并验证DUT是否能为所有数据段发送ACK,并且对于每个偶数个数据段发送,接收到的ACK数量至少是该数的一半。

总的来说,Stream of full-sized segments是TCP通信中重要的组成部分,它对于提高数据传输效率和确保数据传输的可靠性具有重要意义。

关于全尽寸的数据流的确认机制:每第二个流需要确认

在TCP(传输控制协议)中,当传输一个由满大小段(full-sized segments)组成的流时,确认机制(ACK)起着至关重要的作用。以下是对“在满大小段的数据流中,至少应该对每个第二个段发送一个ACK”这一说法的详细解释:

TCP的确认机制:

TCP使用确认(ACK)机制来确保数据的可靠传输。发送方发送数据段后,需要接收方的ACK来确认数据已经成功接收。

ACK包含确认号,指示接收方期望接收的下一个字节的序列号,从而告诉发送方哪些数据已经被成功接收。

满大小段的数据流:

在高效的数据传输中,特别是在接收窗口完全打开的情况下,发送方可能会连续发送多个满大小的数据段。

满大小段指的是数据段的大小接近或等于TCP连接的最大段大小(MSS)。

为什么至少对每个第二个段发送ACK:

根据TCP协议的行为,接收方应该至少对每个第二个数据段发送一个ACK。这是为了确保发送方能够及时了解数据传输的状态,并在必要时进行重传。

这种确认策略有助于提高数据传输的效率和可靠性,因为它允许发送方在继续发送更多数据之前,确认先前发送的数据已被成功接收。

优化与延迟ACK:

尽管TCP协议建议至少对每个第二个段发送ACK,但在实际应用中,为了优化性能,接收方可能会采用延迟ACK的策略。

延迟ACK意味着接收方在接收到数据段后不会立即发送ACK,而是会等待一段时间(通常是200毫秒),以便将ACK与需要沿该方向发送的数据一起发送,或者等待接收更多的数据段后再发送一个累积的ACK。

然而,即使采用延迟ACK策略,接收方仍然需要确保及时发送足够的ACK,以满足至少对每个第二个段进行确认的要求。

综上所述,TCP协议中建议至少对每个第二个满大小段发送一个ACK,以确保数据传输的可靠性和效率。这种确认策略是TCP协议中重要的一部分,有助于维护数据传输的稳定性和性能。

如何确认当前状态为【TIME_WAIT】

TCP连接关闭过程:

当TCP连接中的一方(通常是客户端)准备结束连接时,它会发送一个FIN(结束)包给另一方(通常是服务器)。

服务器接收到FIN包后,会发送一个ACK包进行确认,并进入CLOSE_WAIT状态。

随后,当服务器也准备好关闭连接时,它会发送一个FIN包给客户端。

客户端接收到服务器的FIN包后,会发送一个ACK包进行确认,并进入TIME_WAIT状态。

TIME_WAIT状态的特点:

TIME_WAIT状态是TCP连接关闭过程中的一个中间状态,仅出现在主动关闭连接的一方(通常是客户端)。

在TIME_WAIT状态下,客户端会等待一段时间(通常是两个最大报文段生存时间,即2MSL),以确保服务器收到的FIN包被正确确认,并且防止旧的连接数据包干扰新的连接。

TIME_WAIT状态的重要性:

TIME_WAIT状态的存在是为了确保TCP连接的可靠关闭,防止旧的连接数据包干扰新的连接。

如果没有TIME_WAIT状态,可能会出现数据包的混乱和错误的连接建立,导致网络通信的不可靠性。

总结来说,TCP确认当前状态为TIME_WAIT的过程涉及TCP连接的关闭过程、TIME_WAIT状态的特点以及使用网络诊断工具或查看操作系统网络状态信息来确认状态。TIME_WAIT状态的存在对于确保TCP连接的可靠关闭至关重要。

该状态操作表现

当TCP连接处于TIME_WAIT状态时,尝试重新开启该端口进行新的TCP连接可能会遇到以下结果:

连接失败:

如果操作系统遵循标准的TCP行为,并且端口仍然处于TIME_WAIT状态,那么在该端口上尝试建立新的TCP连接将会失败。因为TCP协议规定,一个端口不能被同时用于多个连接,特别是当旧连接还在TIME_WAIT状态时。

等待时间:

TIME_WAIT状态会持续一段时间,通常是两个最大报文段生存时间(2MSL)。MSL的具体值可能因操作系统和配置而异,但在RFC 1122中建议的MSL值是2分钟。这意味着在TIME_WAIT状态期间,你将无法在该端口上建立新的TCP连接。

系统资源占用:

处于TIME_WAIT状态的连接会占用系统资源,包括内存和端口号。如果大量的连接长时间处于TIME_WAIT状态,可能会导致系统资源耗尽,影响新连接的建立。

解决方法:

**设置SO_REUSEADDR选项:**在某些操作系统(如Linux)中,可以通过设置socket的SO_REUSEADDR选项来允许在TIME_WAIT状态下的端口被重新使用。然而,这并不意味着旧的TIME_WAIT连接会被立即终止或删除,但它允许在同一端口上建立新的连接。

**调整TIME_WAIT超时时间:**虽然不推荐这样做,但可以通过修改系统配置来调整TIME_WAIT的超时时间。然而,这可能会增加数据包混淆和连接错误的风险。

使用不同的端口:如果可能的话,可以使用不同的端口来避免TIME_WAIT状态的问题。

总结:

当TCP连接处于TIME_WAIT状态时,尝试重新开启该端口进行新的TCP连接通常会导致连接失败。你需要等待TIME_WAIT状态结束,或者使用其他方法(如设置SO_REUSEADDR选项或使用不同的端口)来避免这个问题。同时,过多的TIME_WAIT连接可能会占用系统资源,因此需要注意管理和优化。

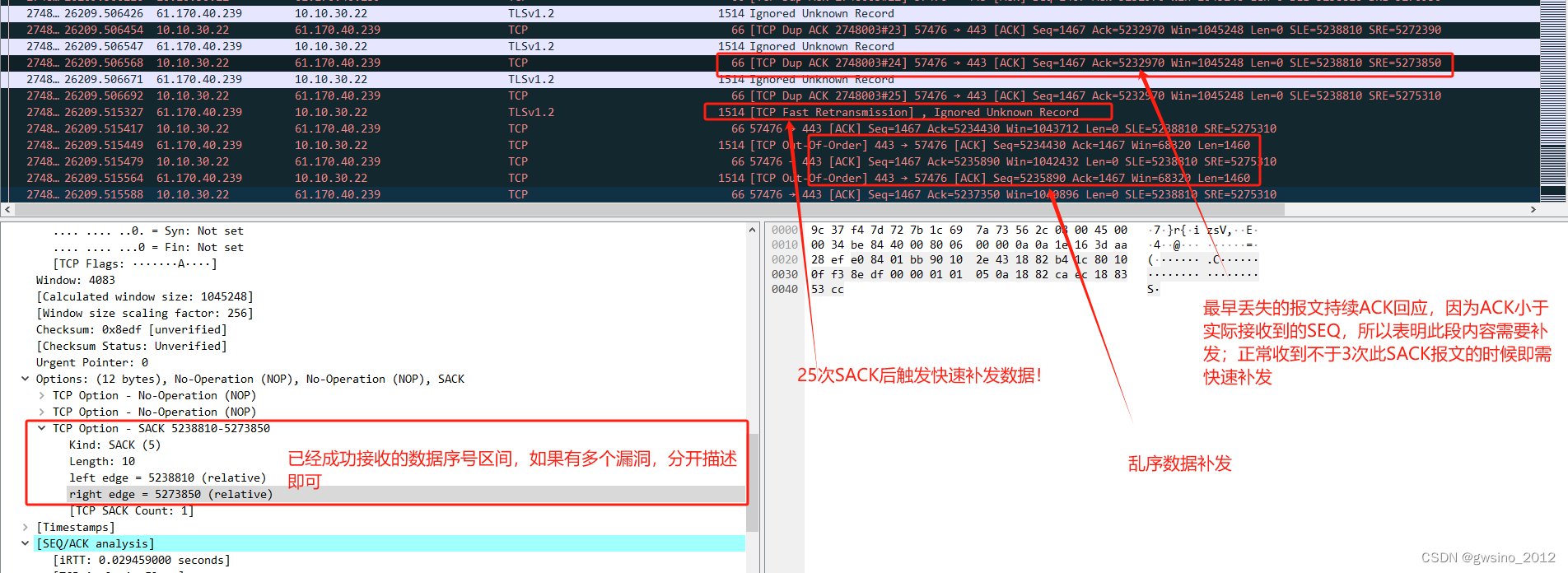

针对已经建立连接,重复发起连接请求情况

当TCP已经建立连接后,如果再次尝试建立相同的连接(即使用相同的源IP、目标IP、源端口和目标端口),服务端会根据接收到的SYN报文中的源端口号来进行处理。以下是两种可能的情况及其处理方式:

SYN报文中的源端口号与历史连接不同:

- 服务端会认为这是新的连接请求,并启动三次握手过程来建立新的连接。

- 如果旧连接(即之前已经建立的连接)中服务端有数据要发送给客户端,但由于客户端的连接已经关闭(或处于不同的状态),客户端的内核会回复RST报文给服务端,服务端收到后会释放旧连接。

- 如果服务端在一段时间内没有发送数据给客户端,并且超过了TCP保活机制的检测周期,服务端也会因为探测不到客户端的存活而释放旧连接。

SYN报文中的源端口号与历史连接相同: - 服务端会识别到这是针对已建立连接的重复SYN报文(尽管SYN报文的序列号可能是随机的)。

- 服务端会回复一个携带了正确序列号和确认号的ACK报文,这个ACK报文被称为Challenge ACK。

- 客户端在接收到Challenge ACK后,会注意到序列号与自己期望的不一致,于是会回复RST报文给服务端。

- 服务端收到RST报文后,会释放原有的连接。

RST重置报文段的SEQ如何设置

- 如果在非CLOSED状态下,且主动发送RST,此时SEQ应该是当前待发送的序号值

- 如果收到发送数据报文段,且当前在非CLOSED状态,且收到报文段有ACK标志时候,此时RST中SEQ=接收到数据的ACK值

- 如果在CLOSED状态的时候,如果收到报文没有ACK,RST重置报文段的SEQ=0 如果收到的报文带ACK,此时RST的SEQ=ACK数值

TIME_WAIT状态特点与识别

此状态时相应的端口连接还是维持,但只能接收数据,但是该接收的数据内容并不会上传给应用层,只是对接收到数据消息段做出相应的回应,比如

- 收到FIN回ACK

- 如果收到SYN将回复RST

维活报文格式&应用

KeepAlive与keepAliveAck报文的格式:

- 报文为ACK报文即ACK置位

- KeepAlive的序列号=收到最大的ACK值-1,同时ACK值=最后一次发送的ACK包的ACK值

- payload可以为空也可以为一个字节值

- KeepAliveAck 返回的依然ACK报文;同时ACK值+1;

回退一字节,用于维活探测

零窗口声明&零窗口通报

TCP 窗口更新声明

当窗口大小符合接收数据要求的时候,将主动发送窗口更新声明报文:

此报文为ACK结构报文,且内容与最后一次ACK内容一致,仅是WIN值为当前可用值

因为此为标准ACK报文,可带SACK选项内容;下图为SACK的使用示例

TCP状态机各状态如果识别与确认

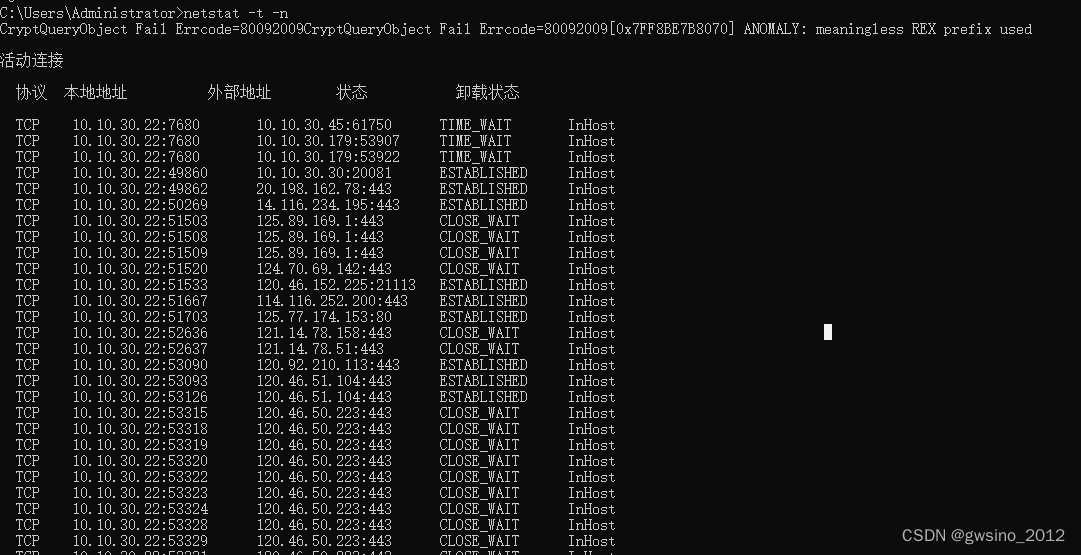

指令方式识别

netstat命令是一个在Unix和类Unix系统(包括Linux)中用于显示网络连接、路由表、接口统计等信息的命令行工具。以下是netstat命令的详细使用说明:

一、命令格式

bash

netstat [options]

二、常用选项

-a 或 --all

显示所有活动的网络连接和监听的端口。

-n 或 --numeric

以数字形式显示地址和端口号,不进行DNS解析。

-t 或 --tcp

仅显示TCP连接。

-u 或 --udp

仅显示UDP连接。

-l 或 --listening

仅显示处于监听状态的套接字。

-p 或 --program

显示与每个套接字关联的进程名和PID。

-r 或 --route

显示路由表信息。

-s 或 --statistics

显示每个协议的统计信息。

-e 或 --extend

显示扩展信息,如用户ID、组ID等。

-c 或 --continuous

每隔一段时间连续显示网络连接状态。

何时以何种格式发送RST重置报文段

针对不存在端口的连接请求即CLOSED状态

当一个连接请求(SYN报文段)到达本地,但是并没有相关进程在目的端口进行侦听时,TCP会发送一个RST报文段来中断这个连接请求。

在这种情况下,RST报文段的序列号字段通常被设置为0,因为到达的SYN报文段并没有打开ACK位字段。

RST报文段的ACK号字段大小等于接收到的初始序列号加上该报文段中数据的字节数(尽管SYN报文段并不包含数据,但SYN位在逻辑上仍会占用一个字节的序列号空间)。因此,ACK号等于初始序列号加上数据长度0,再加上SYN位的1字节。

终止一条连接:

虽然终止一条连接的正常方法是由通信一方发送一个FIN报文段(有序释放),但在任何时刻,我们都可以通过发送一个RST报文段替代FIN来终止一个连接(终止释放)。

在这种情况下,RST报文段的序列号(SEQ)和确认号(ACK)的设置会根据具体的TCP实现和连接状态有所不同。但一般来说,序列号会设置为当前连接的某个有效值,而确认号会设置为期望接收的下一个字节的序列号。

TCP接收到一个根本不存在的连接上的分节:

如果TCP接收到一个与其当前不存在或已关闭的连接相关的数据分节,它可能会发送一个RST报文段来通知对方连接已经不存在或已关闭。

在这种情况下,RST报文段的序列号(SEQ)和确认号(ACK)的设置同样会根据具体的TCP实现和连接状态有所不同。

关于SEQ与ACK的设置:

序列号(SEQ):在RST报文段中,序列号字段通常用于标识TCP连接中的特定位置。在针对不存在端口的连接请求的情况下,序列号通常被设置为0。但在其他情况下,序列号可能会根据TCP实现和连接状态而有所不同。

确认号(ACK):在RST报文段中,确认号字段用于确认已经成功接收到的最后一个字节的序列号。在针对不存在端口的连接请求的情况下,ACK号等于接收到的初始序列号加上数据长度(即使数据长度为0)再加上SYN位的1字节。但在其他情况下,确认号会根据具体的TCP实现和连接状态而有所不同。

在建议连接前的状态收到ACK值不可接受,或是SEQ值超窗口

- LISTEN状态:因为没有外发ISN值,如果收到ACK消息报文或是带ACK消息报文,发送相应的RST,且SEQ=收到的ACK报文的ACK值

- SYN_SENT状态:因为已经外发了ISN,如果ACK值为不可接受值,将发送RST,且SEQ=收到的ACK报文的ACK值

- SYN_RECV状态:因为已经交互了ISN,如果收到ACK值不可接受,或是SEQ超出窗口限制,均会发送RST,并SEQ=收到的ACK报文的ACK值

哪些阶段应用层的读取调用可以返回数据至应用层

- 在FINWAIT_1 时候,通知对方我无数据需要发送了,但是可以接收数据,并上传应用层

- FINWAIT_1时候收到ACK,确认表示对端已经知道你关闭了,此时进入FINWAIT_2状态,此时接收端口依然有效,可以接收数据,并上传应用层

- CLOSE_WAIT层可以接收并上支应用层

ACK挑战报文段格式与发送时机

ACK挑战报文:用于在收到错误的SEQ或是ACK时候,告知对方正确的SEQ与ACK值的报文段

发送时机

- 在已经建立连接状态后,收到所有错误的SEQ或是ACK时候均会以ACK挑战或是纠正报文回应,告知对方发送错了即在CLOSED状态前所有状态

- 但是在建立连接前,即握手过程中的状态【LISTEN】,【SYN_RECV】,【SYN_SENT】收到错误的SEQ或是无效的ACK时候均会发送RST终止当前连接操作

- 【CLOSED】不管收到正确的带是错误的SEQ&ACK 均回复RST,并根据是否带ACK决定RST的SEQ段的数据值,如果收到报文段无ACK标识,SEQ=0,如果有ACK标识,则SEQ=收到报文段中的ACK数据值

如何判断总线出现拥塞

在TCP中丢包是用于判断拥塞发生与否的指标,并决定是否实施相应的响应措施!

ARP基本应用场景

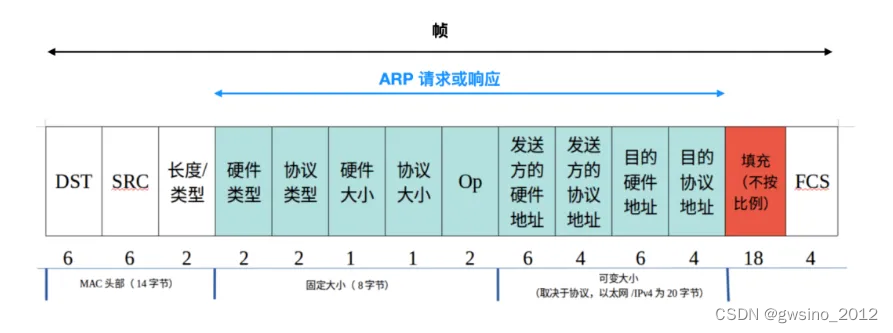

ARP相关定义与结构

前面 14 个字节构成标准以太网的首部,前两个字段 DST 和 SRC 分别表示 以太网的目的地址 和 以太网的源地址,以太网的目的地址如果是 ff:ff:ff:ff:ff:ff 全部为 1 表示广播地址,在同一广播域中的所有以太网接口可以接收这些帧。后面紧跟着的是 ARP 请求的长度/类型,ARP 请求 和 ARP 应答这个值为 0x0806。

硬件类型字段:指明了发送方想知道的硬件地址的类型,以太网的值为1;

协议类型字段:表示要映射的协议地址类型,IP为0X0800;

硬件地址长度和协议地址长度:指明了硬件地址和高层协议地址的长度,这样ARP帧就可以在任意硬件和任意协议的网络中使用。对于以太网上IP地址的ARP请求或应答来说,它们的值分别为6和4;

操作字段:用来表示这个报文的类型,ARP请求为1,ARP响应为2,RARP请求为3,RARP响应为4;

发送端的以太网地址:源主机硬件地址,6个字节;

发送端IP地址:发送端的协议地址(IP地址),4个字节;

目的以太网地址:目的端硬件地址,6个字节;

目的IP地址:目的端的协议地址(IP地址),4个字节。

ARP相关知识点记录

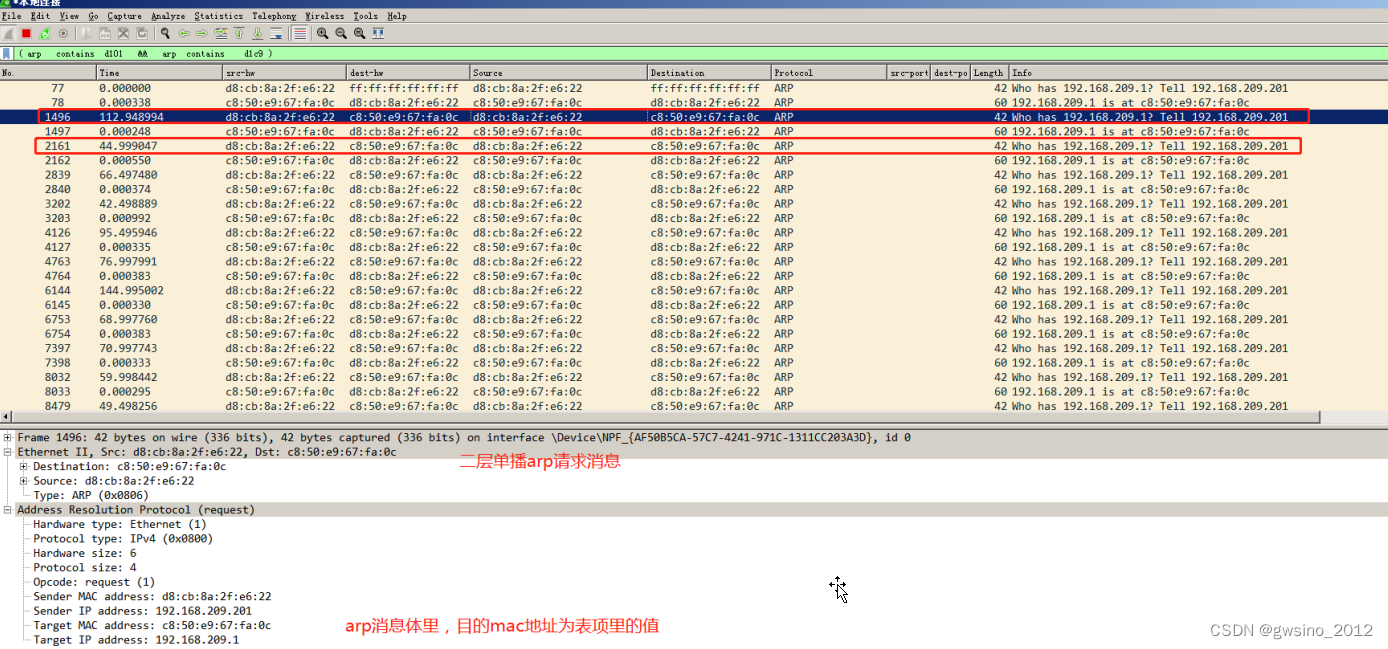

二层广播arp请求

https://blog.csdn.net/wj31932/article/details/132326263

单播arp请求消息

Ip冲突探查arp请求

arp宣告使用此ip地址

协议字段填充

ARP攻击类型与方式

ARP 是一种非常不安全的协议,目前已经有很多涉及 ARP 的攻击,最主要的就是使用代理 ARP 功能假扮主机,对 ARP 请求作出应答,通过伪造 ARP 数据包来窃取合法用户的通信数据,造成影响网络传输速率和盗取用户隐私信息等严重危害。

ARP 主要攻击方式分为下面这几种

-ARP 泛洪攻击:通过向网关发送大量 ARP 报文,导致网关无法正常响应。首先发送大量的 ARP 请求报文,然后又发送大量虚假的 ARP 响应报文,从而造成网关部分的 CPU 利用率上升难以响应正常服务请求,而且网关还会被错误的 ARP 缓存表充满导致无法更新维护正常 ARP 缓存表,消耗网络带宽资源。

-ARP 欺骗主机攻击:ARP 欺骗主机的攻击也是 ARP 众多攻击类型中很常见的一种。攻击者通过 ARP 欺骗使得局域网内被攻击主机发送给网关的流量信息实际上都发送给攻击者。主机刷新自己的 ARP 使得在自己的ARP 缓存表中对应的 MAC 为攻击者的 MAC,这样一来其他用户要通过网关发送出去的数据流就会发往主机这里,这样就会造成用户的数据外泄。

-

欺骗网关的攻击: 欺骗网关就是把别的主机发送给网关的数据通过欺骗网关的形式使得这些数据通过网关发送给攻击者。这种攻击目标选择的不是个人主机而是局域网的网关,这样就会攻击者源源不断的获取局域网内其他用户韵数据.造成数据的泄露,同时用户电脑中病毒的概率也会提升。

中间人攻击: 中间人攻击是同时欺骗局域网内的主机和网关,局域网中用户的数据和网关的数据会发给同一个攻击者,这样,用户与网关的数据就会泄露。 -

IP地址冲突攻击: 通过对局域网中的物理主机进行扫描,扫描出局域网中的物理主机的 MAC 地址,然后根据物理主机的 MAC 进行攻击,导致局域网内的主机产生 IP 地址冲突,影响用户的网络正常使用。

- ARP欺骗

ARP欺骗是指通过一定的手段使自己拥有其它的身份,从而达到欺骗的目的。ARP协议的工作原理决定ARP欺骗只会存在于局域网内。

5.1. 对路由器ARP表的欺骗

原理是截获网关数据。它通知路由器一系列错误的内网MAC地址,并按照一定的频率不断通知路由器,使真实的地址信息无法保存在路由器中,结果路由器的所有数据只能发送给错误的MAC地址,造成正常主机无法收到信息。

5.2. 对内网主机的网关欺骗

原理是冒充网关。它的原理是冒充网关,不停的向网络中发送构造好的广播ARP帧,让其它主机的ARP高速缓存中保存的网关的IP地址对应的MAC地址是本机的MAC地址,让被欺骗的主机向本机发数据,本机就可以截获这些数据,如果本机向外转发这些数据,那些被欺骗的主机感觉一切正常,它们感觉不到数据已经被截获了;本机如果不转发这些数据,那些被欺骗的主机就无法对外进行通信了。

当然,还有其它欺骗方式:如欺骗某一台主机、用ARP进行泛洪攻击等。

- ARP欺骗攻击的防范

建立MAC数据库,把局域网内所有网卡的MAC和对应的IP地址记录下来,以便及时查询备案。

用监控软件可以监控是否受到ARP攻击。例如网关监听:网关上面使用监控程序截取每个ARP帧,用分析软件分析这些ARP帧。ARP欺骗攻击的帧一般有以下两个特点,满足之一可视为攻击帧:(1)以太网数据包头的源地址、目标地址和ARP数据帧的协议地址不匹配;(2)ARP数据包的发送和目标地址不在自己网络网卡MAC数据库内,或者与自己网络MAC数据库 MAC->IP 不匹配。查看这些数据包(以太网数据包)的源地址(也有可能伪造),就大致知道哪台机器在发起攻击了。

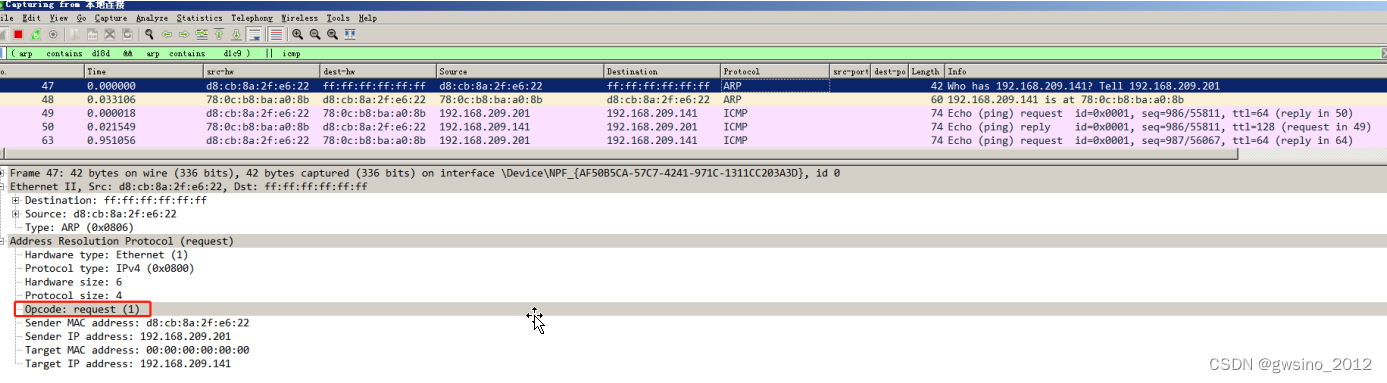

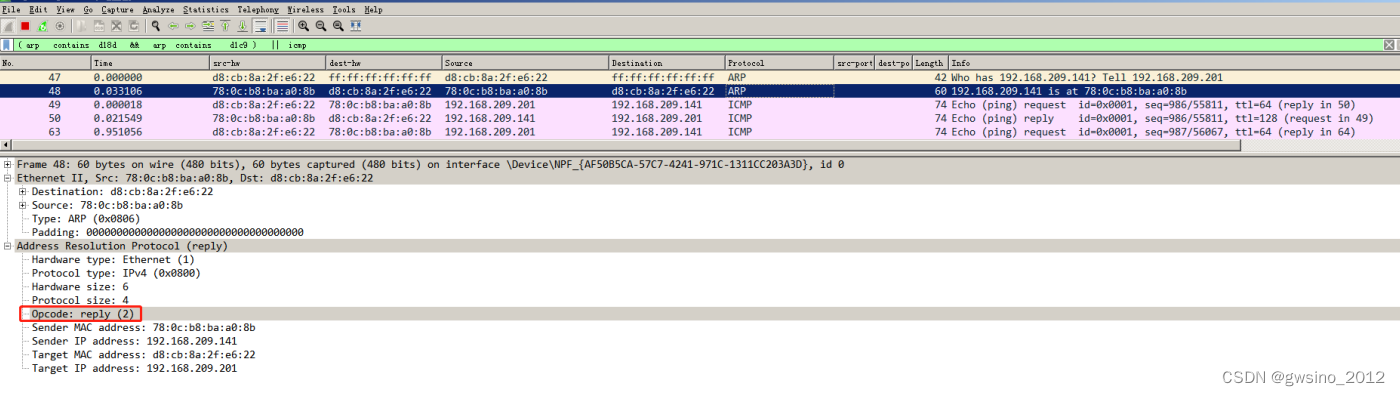

ARP请求操作类型

二层广播ARP请求

应用场景:访问同网段ip,arp缓存里没有对应表项,就会发出二层广播arp消息,如

特点:arp请求消息体里,目的mac地址为空,全00,待目的设备填入自身值。即使此目标MAC值全为FF也不影响,正常的响应,基本可视为全0与全FF的广播地址是同样的效果

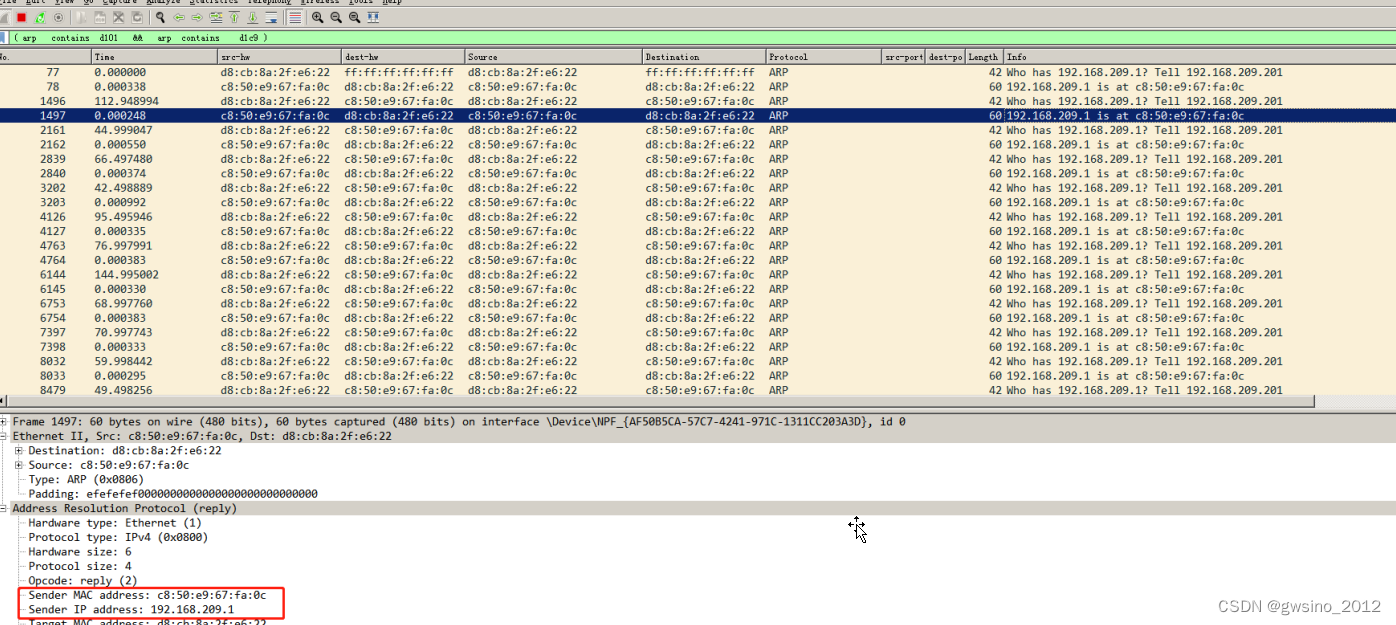

有对应的响应消息。响应消息为单播模式,源MAC填写为自身的MAC值,并在负载中将自身的IP与MAC值写入的发送端的MAC与IP地址区域。特点是广播请求,单播响应

应答消息为单播,源ip和源mac为请求的目的设备。

单播arp请求消息(节点在线检测)

在arp缓存已有的对应表项,为检测对方是否在线,发出的单播arp探查消息

目的:

Unicast Poll – Actively poll the remote host by

periodically sending a point-to-point ARP Request o it, and delete the entry if no ARP Reply is received from N successive polls. Again, the timeout should be on the order of a minute, and typically N is 2。

当arp广播请求过程完成(其实就是主机收到了设备的ARP应答),双方都知道对方的IP–MAC映射,也会在自己的ARP表中生成这个映射;由于ARP老化机制第二种–单播轮询,主机会定期向设备发送点到点的单播ARP请求报文,用来确认对方是否存在,确认这条ARP缓存是该更新(主要是更新老化定时器)还是删除,同时,使用单播还可以减少网络中的ARP报文数量。

1. 如果发送单播ARP无响应,如何处理?

【自述未求证】如果无响应,则表明相应的节点可能不存在,或是相应的IP与MAC的绑定关系已经更新,此时应该删除此ARP记录,重新进行ARP请求进行更新

2. 如果有响应但是ARP回复的IP与MAC绑定关系与ARP表不一致如何处理?

因为ARP是链路层协议,所以无需IP与TCP/UDP进行数据的处理,此时因为MAC值是正确的,只是相应的IP值有变换,才能确保网络中有节点响应,但是因为此时IP已经更新,所以回复的时候将使用最新的IP与MAC绑定关系进行回复,主机接收到回复后,应该确认收到的信息是否与记录一致,如果不一致即要更新当前ARP表

如下图:

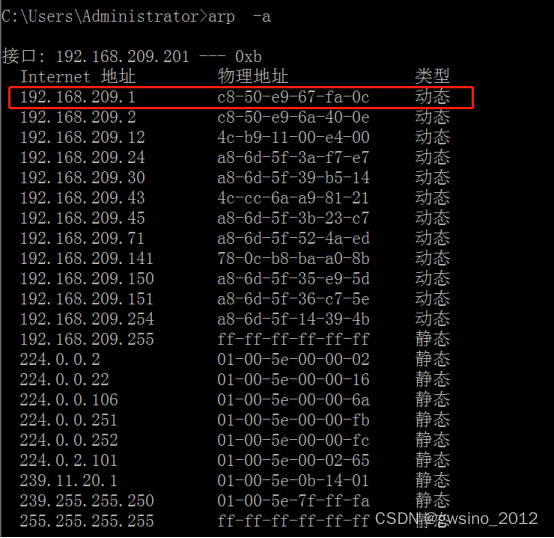

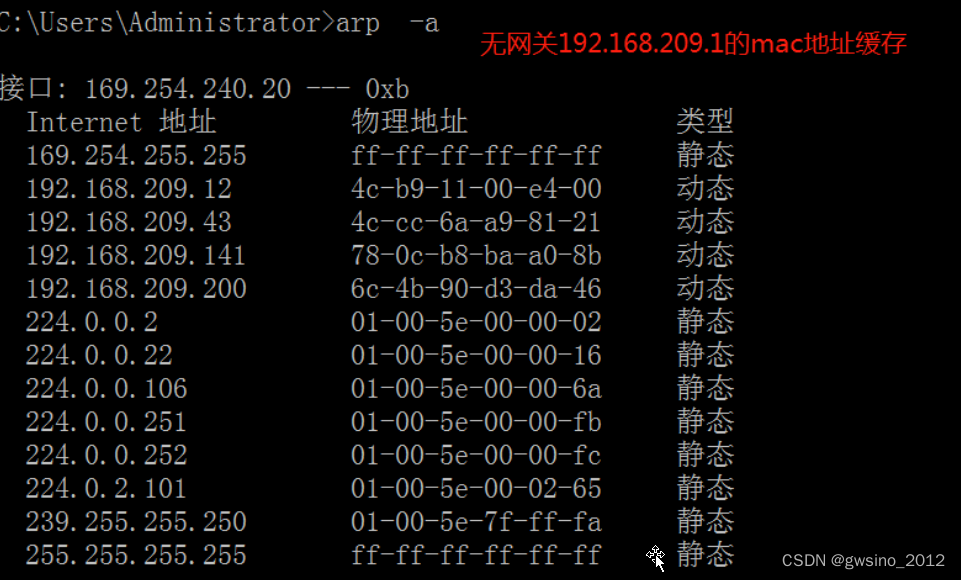

Arp的缓存表现如下:

下图arp单播请求,隔一段时间发出,在广播消息后,不间断发出。

应答消息为单播消息

————————————————

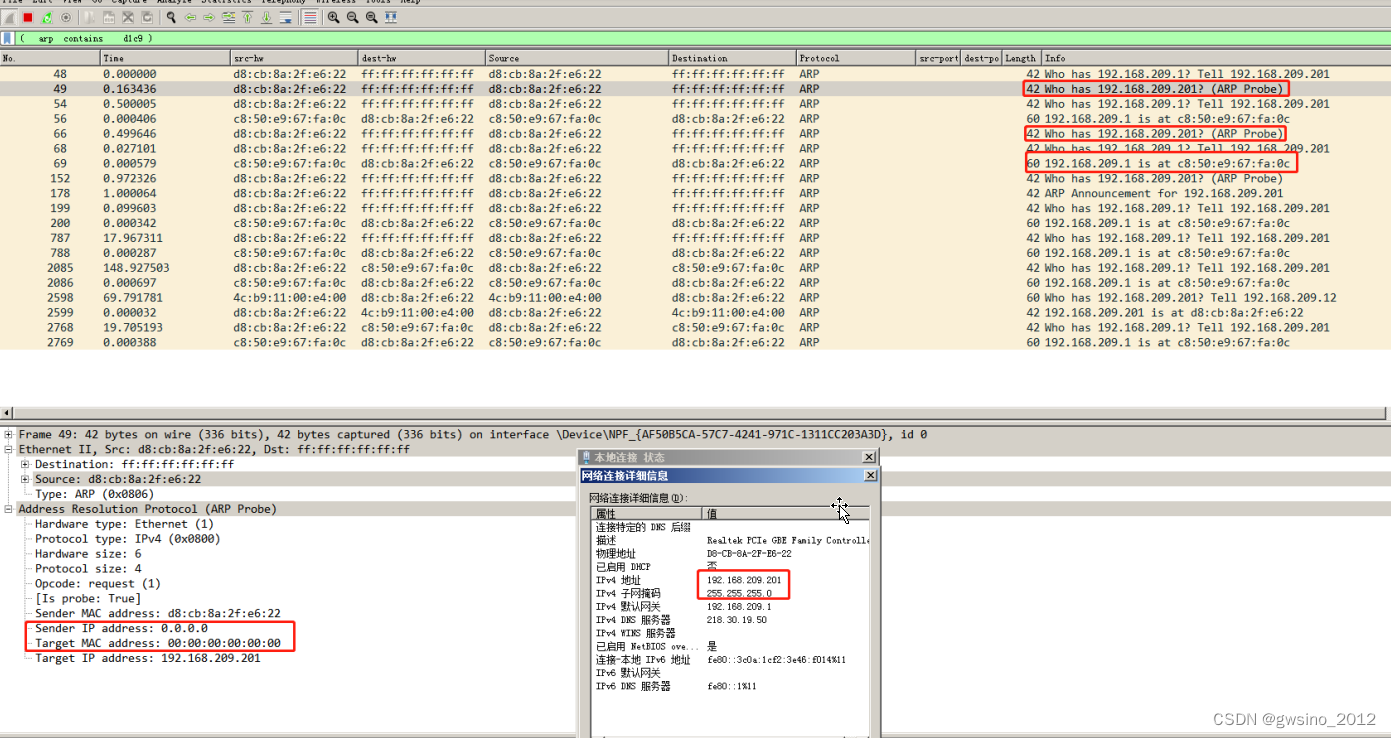

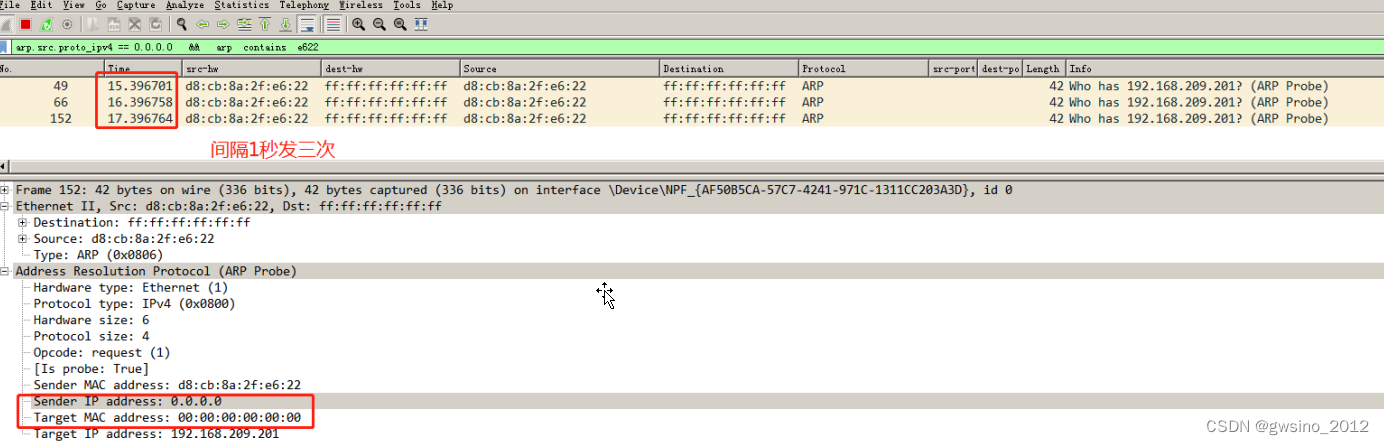

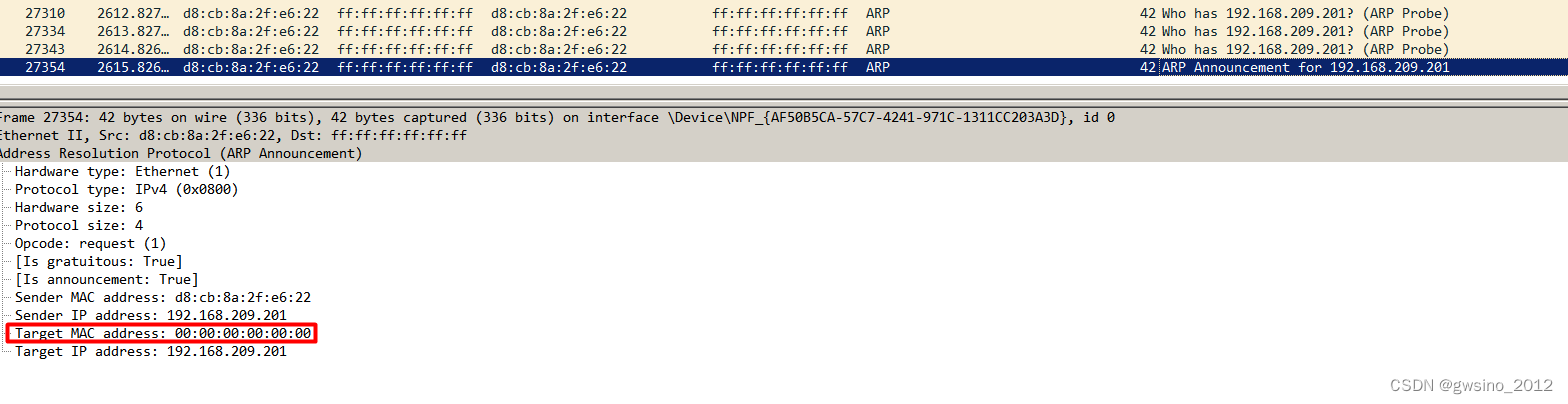

Ip冲突探查arp请求[^1]

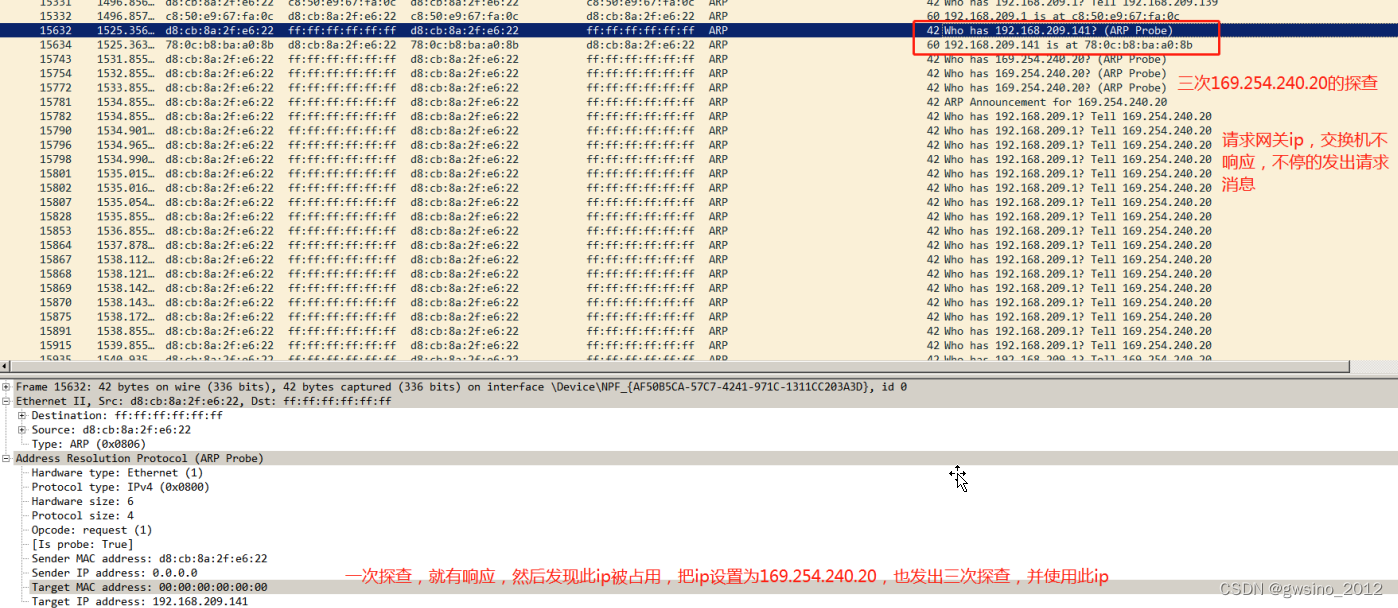

应用场景,插拔网线,网卡激活或者dhcp获取ip后发出,用于探查广播域里是否有ip冲突的现象。一般发出三次(没冲突的情况下)。三次都没有响应,就进入下一个arp宣告,宣告正式使用这个ip地址。两者都是在没有请求的情况下发送的,因此它们是免费的。但从技术上讲,它们与免费ARP并不完全相同。

特征:二层广播消息,arp消息体里,源ip和目的mac为空,全0。间隔1秒发三次。因为是探测相关的IP存在与否,不应该更新IP与MAC的绑定关系,所以源IP与目标MAC都是设置为0,0表示为无效值

注意,包中没有提供完整的映射。**发送方IP被设置为全零,这意味着它不能映射到发送方MAC地址。目标器的MAC地址为全零,即不能映射到目标器的IP地址。这两者都是不确定广播域里是否存在,所以先为00。**这是有意这样做的,因为发送ARP探测的原因是为了防止IP冲突。如果目标IP地址已经在使用中,那么网络上的其他主机会根据ARP探测的内容无意中更新它们的ARP缓存,这是非常不可取的。

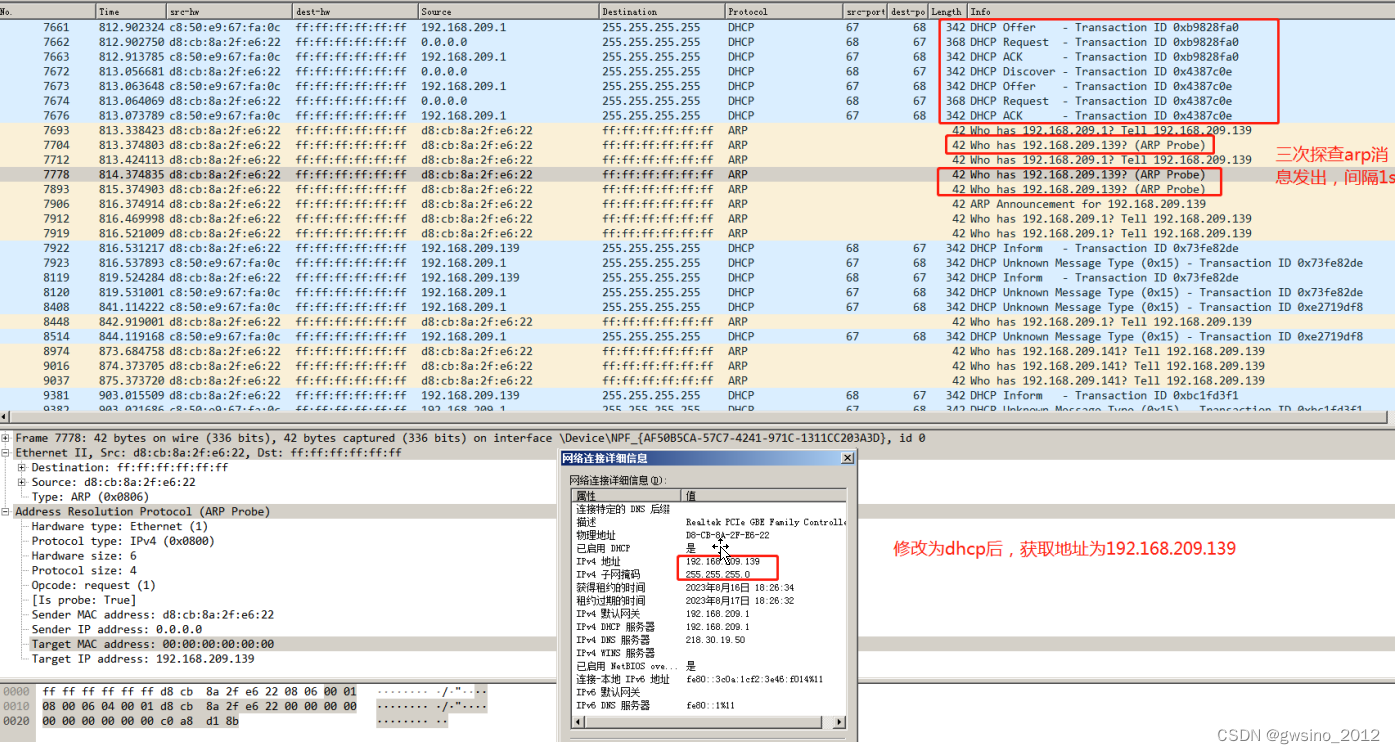

修改ip为dhcp自动获取,发现获取地址后,有arp探查消息发出,获取地址为192.168.209.139

发出三次arp探查消息。

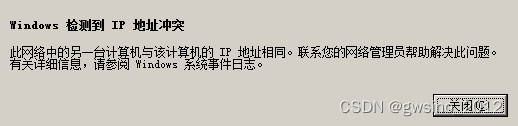

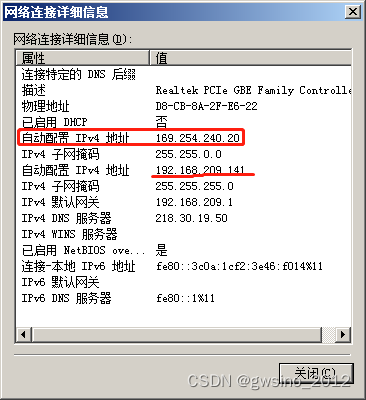

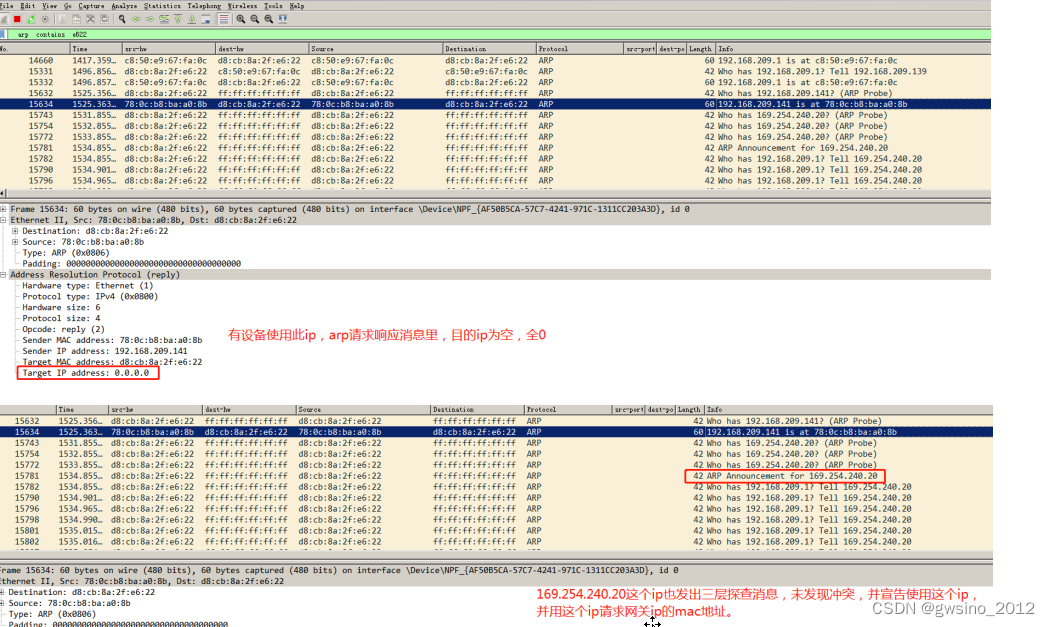

Ip冲突时,arp探查发出一次,有响应,就不用此地址,静态的话,会提示ip冲突,地址变成169.254.xx.xx。

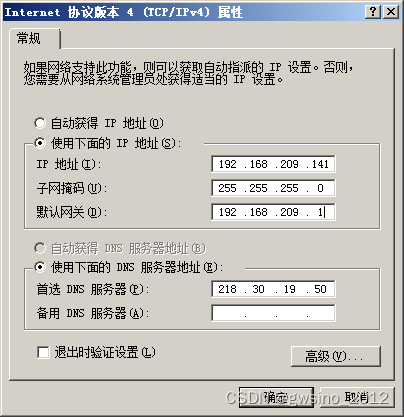

如图:已知环境里存在ip为192.168.209.141,就把pc 的ip修改为209.141,看看抓包结果

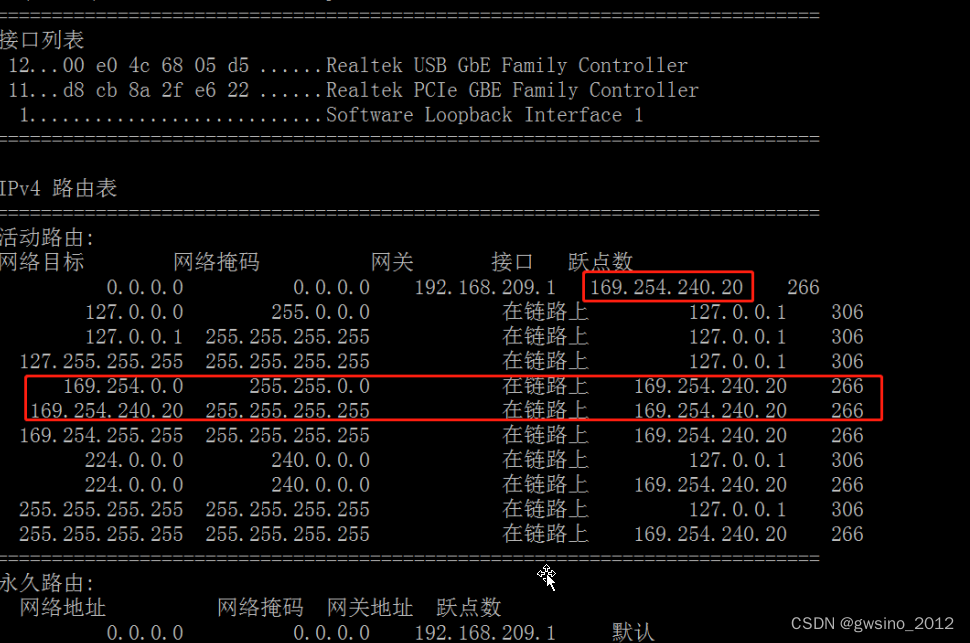

流程:修改ip后,发出arp探查,第一次就有响应,然后报ip冲突,使用本地链路地址169.254.240.20,同样三次探查消息发出,并用此ip请求网关mac地址,网关不处理此类地址的请求,所以不停发出arp消息。

因为无法获得网关mac地址,所以无法上网。

arp宣告使用此ip地址

应用场景:在插拔网线或者dhcp获取地址后,arp探查没有ip冲突,宣告

CAPL网络脚本设计

组播程序设计

发送端要使用IpSetMulticastInterface(Socket,ifindex)将指定的SOCKET关链到指定的Adapter上才能完成正常的收发操作相关操作一旦完成,即发送时候将使用对应的Adapter的MAC与VLAN配置信息,如果不进行SetMultiInterface操作,无法实现组播报文的发送操作

配置

接收端需要使用IpJoinMulticastGroup 将相应的SOCKET加入指定的组播IP信息,添加到组播组内,配置需要注意的几点:

1.UdpOpen(0/IpGetAddressAsNumber(“192.168.23.4”)/, 30602)打开UDP端口操作

1.1 打开的IP地址应该配置为特定的IP地址的时候,将无法接收组播报文,所以如果需要接收组播报文,需将IP设置为0

1.2 作为接收端时候,需指定监测的端口,不能使用0,但是作为发送端可以不指定端口,自动分配端口

因为IP只用于路由报文,PORT才是决定由哪个应用接口进行处理:所以IP=0表示所有IP接口报文只要其PORT为指定的PORT都由当前程序处理;;;PORT=0表示由系统分配,并非全部PORT都引用当前程序

on start

{

Dword port = 12345;

long result; // function result

// calculate the numeric multicast address.

ipv4MulticastAddr = IpGetAddressAsNumber( ipv4MulticastAddrStr );

udpMulticastSocket = UdpOpen(0, 5566); // open an UDP socket...

if (udpMulticastSocket != INVALID_SOCKET)

{

result = IpJoinMulticastGroup( udpMulticastSocket, 2, ipv4MulticastAddr );

result = IpSetMulticastInterface(udpMulticastSocket,2);

if (result == 0)

{

// successfully joined.

udpSendTo(udpMulticastSocket,ipGetAddressAsNumber("224.123.111.222"),30602,"Hello",6);

// result = ipLeaveMulticastGroup(udpMulticastSocket,2,ipGetAddressAsNumber("224.123.111.222"));

udpSendTo(udpMulticastSocket,ipGetAddressAsNumber("192.168.23.4"),30602,"Hello",6);

udpSendTo(udpMulticastSocket,ipGetAddressAsNumber("192.168.23.14"),30602,"Hello",6);

udpSendTo(udpMulticastSocket,ipGetAddressAsNumber("192.168.23.34"),30602,"Hello",6);

udpReceiveFrom(udpMulticastSocket,buf,200);

}

else

{

writeLineEx(1, 3, "IpJoinMulticastGroup: Error %d", result);

}

}

else

{

writeLineEx( 1, 3, "UdpOpen: Failed to open socket.");

}

}

OnUdpReceiveFrom(dword socket, long result, dword address, dword port, char buffer[], dword size)

{

if(result==0x00)

{

writeEx(-3,1,"%s",buffer);

udpReceiveFrom(socket,buf,200);

// IpLeaveMulticastGroup( udpMulticastSocket, ifIdx, ipv4MulticastAddr );

}

else

{

writeEx(-3,1,"Result=%d",result);

}

}

on preStop

{

// leave multicast group.

IpLeaveMulticastGroup( udpMulticastSocket, ifIdx, ipv4MulticastAddr );

// close the socket

UdpClose(udpMulticastSocket);

}

ARP相关问题合集

ARP响应目标地址不为本身IP时候不进行学习与处理

ARP响应的过程

**ARP请求:**主机A会发送一个ARP请求广播报文,这个报文中包含了主机A的IP地址和MAC地址,以及它想要查询的主机B的IP地址。因为此时主机A不知道主机B的MAC地址,所以在ARP请求报文中的目的MAC地址字段会使用广播地址(如FF-FF-FF-FF-FF-FF)。

**ARP响应:当网络中的其他设备(包括主机B和其他主机或网络设备)收到这个ARP请求报文时,它们会检查报文中的目标IP地址是否与自己相匹配。如果匹配(如主机B发现目标IP地址是自己的),则它会将自己的MAC地址封装在ARP响应报文中,并发送一个单播报文给主机A。这个单播报文的目的MAC地址是主机A的MAC地址,而源MAC地址是主机B的MAC地址。

ARP缓存:当主机A收到主机B的ARP响应报文后,它会将主机B的IP地址和MAC地址的映射关系保存在自己的ARP缓存表中,以便后续通信时直接使用,而无需再次发送ARP请求。

响应目标地址不是本身地址的情况

如果ARP响应的目标地址不是本身地址(即不是接收ARP响应报文的设备的IP地址),那么通常情况下,这个设备不会对这个ARP响应报文进行特别的处理或学习。因为ARP响应报文是单播的,其目的MAC地址已经明确指向了某个特定的设备(在这个例子中是主机A),所以如果目标地址不是该设备的IP地址,那么该设备就不会认为这个ARP响应是给自己的,因此也不会去更新自己的ARP缓存表。

然而,有一种特殊情况需要注意,那就是网络中的其他设备(如路由器或交换机)可能会根据ARP报文的内容来更新自己的内部表项(如MAC地址表或ARP表),但这与ARP响应报文的目标地址是否为本身地址无直接关系,而是与这些设备的具体功能和配置有关。

综上所述,ARP响应目标地址不是本身地址时,接收该报文的设备通常不会进行学习或更新自己的ARP缓存表

ARP表项的老化与更新

ARP表项更新

ARP表项的更新通常发生在以下几种情况:

ARP请求与响应:

当一个设备需要与另一个设备通信,但不知道其MAC地址时,会发送一个ARP请求广播到网络上的所有设备。

如果某个设备的IP地址与ARP请求中的目标IP地址匹配,该设备会回复一个ARP响应,包含自己的MAC地址。

请求设备收到ARP响应后,会将目标设备的IP地址和MAC地址添加到自己的ARP表中,以便后续通信。

ARP报文的接收:

如果收到的ARP报文满足特定条件(如源IP地址与入接口IP地址在同一网段,且不是广播地址,目的IP地址是本接口IP地址或VRRP虚拟IP地址),系统也会更新ARP表项。

此外,如果ARP报文的源IP地址在入接口的ARP表中已经存在对应表项,也会对ARP表项进行更新。

免费ARP:

免费ARP是一个特殊类型的ARP请求,其目的IP地址是本机IP地址。发送免费ARP可以用于判断局域网内是否有重复IP地址的主机,或在更新MAC地址(如换网卡)后更新其他主机的ARP缓存表项。

ARP老化处理

ARP老化处理是指ARP缓存表中的条目在一定时间内没有被使用而被删除的过程。其主要目的是保持ARP缓存表的准确性和时效性,减少不必要的网络负担和内存消耗。

生存时间(TTL):

每个ARP缓存条目都有一个生存时间(TTL),即条目的存活时间。在Linux系统中,这个生存时间一般默认为20分钟左右(但具体值可能因系统配置而异)。

老化机制:

Linux内核会定期检查ARP缓存表中的条目,并删除那些生存时间已到的过时条目。

如果在生存时间内继续与该IP地址通信,那么该条目的生存时间会被重置,以保持其有效性。

配置调整:

在某些情况下,可以根据网络环境和需求调整ARP老化参数,如老化超时时间和老化探测次数等。

合理的调整可以提高网络可靠性,但过小的老化时间会增加系统资源消耗,而过大的老化时间则可能导致ARP缓存表项无法及时刷新。

总结

ARP表项的更新和老化处理是网络通信中不可或缺的机制。通过ARP请求与响应、ARP报文的接收以及免费ARP等方式,可以确保ARP表的准确性和完整性。同时,通过ARP老化处理机制,可以定期清理过时或无效的ARP缓存条目,保持ARP缓存表的时效性和高效性。这些机制共同作用,提高了网络通信的效率和安全性。

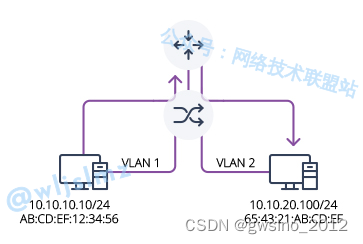

VLAN TC2测试相关内容与知识点

VLAN技术本是二层技术,用来隔绝广播域,限制广播帧对于局域网带宽的影响。因为VLAN在二层,理论上VLAN不可以设置IP,不同VLAN之间不能直接通信,将某些端口加入到VLAN中,那么这些端口所连接的主机也就不能和其他VLAN中的主机进行通信。要想不同VLAN的主机能够通信,则必须借助路由器来进行路由转发。

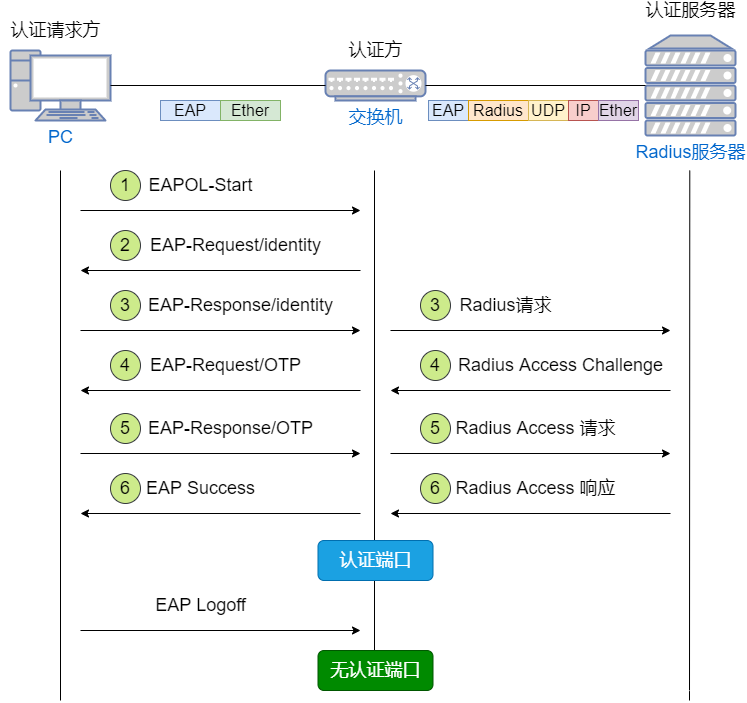

switch的look up table原理解析

交换机的基本原理是实现两层交换数据的转发 。交换机工作于OSI参考模型的第二层,即数据链路层。交换机内部的CPU会在每个端口成功连接时,通过将MAC地址和端口对应,生成一张LUT(look up table)表。在今后的通讯中,发往该MAC地址的数据包将仅送往其对应的端口,而不是所有的端口。

MAC地址学习

交换机拥有一条很高带宽的背部总线和内部交换矩阵。交换机的所有的端口都挂接在这条背部总线上,控制电路收到数据包以后,处理端口会查找内存中的地址对照表以确定目的MAC(网卡的硬件地址)的NIC(网卡)挂接在哪个端口上,通过内部交换矩阵迅速将数据包传送到目的端口,目的MAC若不存在,广播到所有的端口,接收端口回应后交换机会“学习”新的MAC地址,并把它添加入内部MAC地址表中。这就为MAC地址的学习过程。

端口的地址学习:即需要从此端口转发出去的报文,将会与相应的MAC与端口进行绑定存入ARL表中

MAC地址老化算法

轮询方式老化

由于LUT表的资源是有限的。对于交换机使用过程中,MAC地址的数量不能一直的添加。在LUT表中除去交换过程中废弃的MAC地址,就叫做mac地址的老化。在交换机的工作过程中,将表中的MAC地址都存在一个循环链表中。在数据交换过程中轮询链表,对于轮询到的MAC地址counter不变。对于没有轮询到的mac地址counter减1,当counter为0时。从列表中删除MAC地址。

计时方式老化

老化时间(Aging time )默认为300秒。从一个地址记录加入地址表以后开始计时,如果在老化时间内各端口未收到源地址为该MAC地址的帧,那么,这些地址将从动态转发地址表(由源MAC地址、目的MAC地址和它们相对应的交换机的端口号)中被删除。静态MAC地址表不受地址老化时间影响

交换机转发方式

交换机收到数据帧后,会有三种处理方法:直通转发、碎片隔离和存储转发。

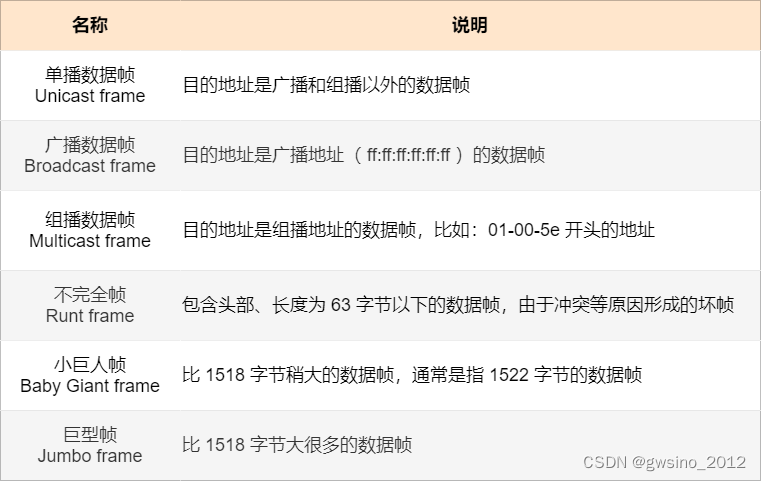

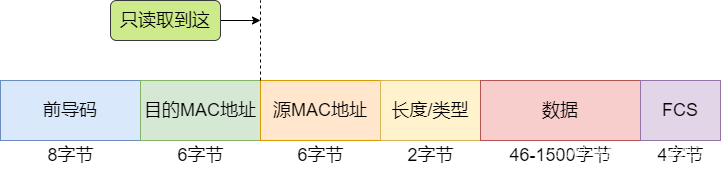

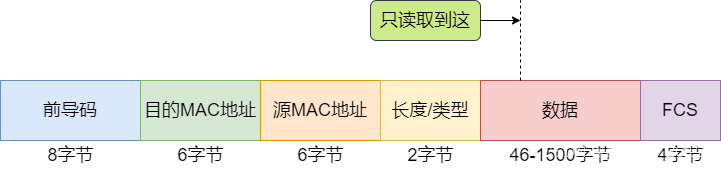

以太网数据帧类型

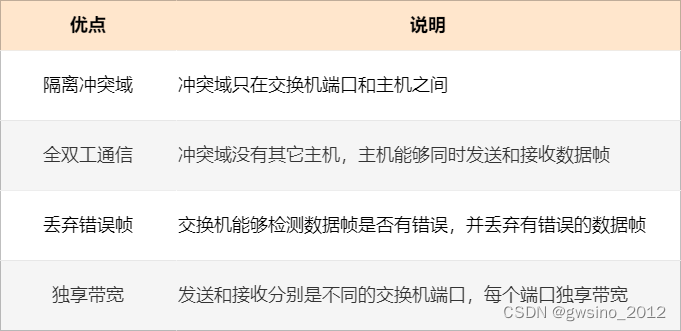

交换机优点

直接转发

直通转发是交换机只读取数据帧的前 14 个字节就进行转发。由于读取的数据量固定,发送方和接收方的速度需要一致,导致无法桥接不同速率的以太网。另外,只读取前 14 个字节,会跳过了 FCS 域,因此无法检测并丢弃 CRC 校验错误的数据帧。

碎片隔离

碎片隔离是读取数据帧的前 64 个字节就进行转发,可以防止转发小于 64 字节的残帧。但是如果出现 CRC 错误,还是会转发数据帧。也无法桥接不同速率的以太网。

存储转发

存在转发会读取数据帧全部内容再进行转发。这样就可以识别残帧和 CRC 校验错误帧,并将它们丢弃。交换机还能对数据帧进行缓存,因此可以桥接不同速率的以太网。

交换机的处理能力指标

交换机的处理能力也叫做背板容量或交换机容量。容量单位是 bit/s(比特每秒),值越大,说明交换机在单位时间内传输的数据越多。

当交换机的所有端口的总带宽小于交换机的容量时,交换结构为非阻塞,即带宽充裕,没有等待处理的情况。反之,当所有端口总带宽超过交换机的容量时,叫做交换机结构过载。

交换机是千兆端口时,处理能力达到端口数 × 2 × 1Gbit/s 的数值,就是非阻塞。其中 × 2 表示上行和下行都是 1Gbit/s 的全双工通信。假如交换机有 24 个端口,背板容量到达 24 × 2 × 1G = 48Gbit/s ,就是非阻塞。这是从背板容量考量

交换机功能

交换机的完整功能说明,可以查看官网的产品文档,里面进行了详细的描述。

MAC 地址数

MAC 地址数是指一台交换机最大可以学习到的 MAC 地址表数量。

生成树功能

为了避免二层环路,我们使用生成树协议( STP ),让交换机知道对方的存在,具体做法是在交换机之间交换 BPDU 数据帧。详情可看《图解 STP 》和《图解 RSTP 和 MSTP 》。

链路聚合

链路聚合是将交换机的多条线路汇聚成一条逻辑线路在网络中使用。有多个称呼:端口聚合、链路捆绑、绑定等。

如果不使用链路聚合功能,直接将交换机的多个物理端口连接起来,可能会导致网络环路。如果使用生成树协议,又会避开某些链路,导致只有一条物理链路可用。如果使用链路聚合,把几条物理链路聚合成一条逻辑链路,即使某一条物理链路断开,由于逻辑线路还有其它物理链路在维持,因此通信也不会中断,到达线路冗余的效果。

VLAN

将广播域分割成一个个逻辑网段的功能叫做 VLAN 。

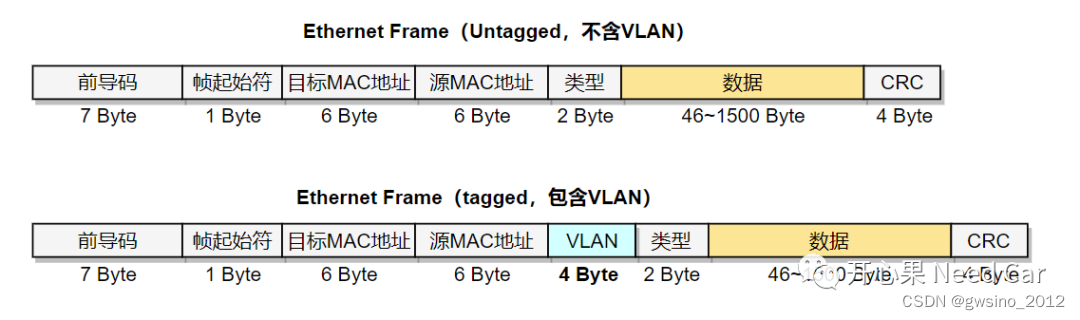

VLAN的报文格式

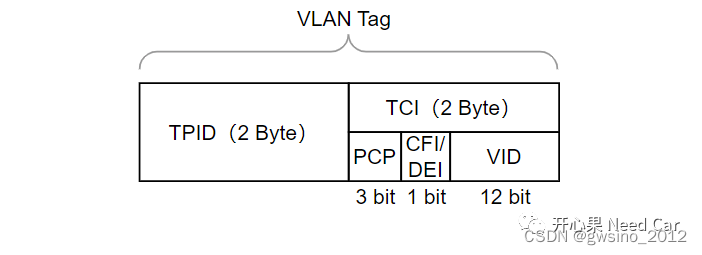

VLAN Tag包含TPID(Tag Protocol Identifier,标签协议标识符)和TCI(Tag Control Information,数据帧控制信息)两个部分,如下所示:

各参数解释如下:

TPID:表示数据帧类型,0x8100 表示 IEEE 802.1Q 帧(C-VLAN),0x88A8表示S-VLAN;

PCP:Priority Code Point(3 bits),表示数据帧优先级,数值越大,优先级越高;

DEI:Drop eligible indicator(1 bit),丢弃资格标识符,表示 MAC 地址封装是否符合规范格式;

CFI:Canonical Format Indicator(1 bit),标准格式标识符;

VID:VLAN identifier(12 bits),表示帧所属的VLAN。取值范围: 0~4095。

**交换机转发队列的级别通常涉及多个层次和配置选项,以确保不同优先级和类型的流量在网络中得到适当的处理。以下是根据参考文章整理的交换机转发队列级别的相关信息:

交换机转发报文等级与队列管理

队列数量与索引:

交换机上每个出接口通常有多个队列,用于缓存和转发报文。例如,一些交换机上每个出接口可能有8个队列,队列索引从0到7。

队列类型:

EF(加速转发)队列:这是一种高优先级的队列,用于满足低时延业务需求。EF队列中的报文在调度时会优先得到处理,以确保其获得低时延。当接口发生拥塞时,EF队列的报文会优先发送,但为了避免低优先级队列得不到调度,EF队列会以设置的带宽限速。

AF(确保转发)队列:满足需要带宽保证的关键数据业务。每个AF队列分别对应一类报文,用户可以设定每类报文占用的带宽。

BE(尽力而为)队列:通常用于低优先级或默认业务。在资源有限的情况下,BE队列的报文可能会被延迟或丢弃。

队列调度算法:

优先队列PQ(Priority Queuing)调度:严格按照队列优先级的高低顺序进行调度。只有高优先级队列中的报文全部调度完毕后,低优先级队列才有调度机会。

加权轮询调度WRR(Weight Round Robin):在队列之间进行轮流调度,根据每个队列的权重来调度各队列中的报文流。这种调度方式可以确保所有队列中的报文都能得到服务,但权重较大的队列会得到更多的服务机会。

队列配置与优先级映射:

交换机通常支持将不同的流量分类映射到不同的队列中。这可以通过设置802.1p优先级、DSCP值或其他流量标记来实现。

配置时,可以创建不同的DiffServ域,将802.1p优先级映射为PHB(每跳行为)行为,并为报文着色。然后,在交换机入接口上绑定这些DiffServ域。

队列的拥塞管理:

当网络发生拥塞时,交换机使用队列技术来管理流量。不同的拥塞管理技术可以根据各自的调度算法,实现对队列流量按照优先级发送。

队列调度策略可以根据业务需求进行配置,以确保关键业务得到足够的带宽和低时延,而低优先级业务在带宽不足时可以得到适当的处理。

综上所述,交换机转发队列的级别涉及多个方面,包括队列数量、类型、调度算法、配置与优先级映射以及拥塞管理等。通过合理配置这些参数,可以确保网络中的流量得到高效、公平和有序的处理。**

交换机地址学习理论与实践

交换机地址学习主要涉及到交换机如何学习并维护一个MAC地址表,以便能够高效地进行数据转发。以下是交换机地址学习的几个关键点:

地址学习过程:

当交换机从某个接口收到一个数据帧时,它会检查该数据帧的源MAC地址。

如果这个源MAC地址已经存在于交换机的MAC地址表中,交换机会更新该记录的时间戳,以表示该设备仍然活跃。

如果源MAC地址不存在于MAC地址表中,交换机会将该MAC地址与接收到该数据帧的端口关联,并将其添加到MAC地址表中。

MAC地址表的作用:

- MAC地址表是交换机用于记录MAC地址和端口映射关系的表

- 当交换机需要转发一个数据帧时,它会根据数据帧的目的MAC地址在MAC地址表中查找对应的出接口。

- 如果找到匹配的MAC地址,交换机会将数据帧从对应的出接口转发出去。

地址学习的方式:

- 动态学习:交换机通过接收数据帧并检查其源MAC地址来学习MAC地址。

- 静态配置:管理员可以手动在交换机上配置静态的MAC地址和端口映射关系。

MAC地址表的管理:

- MAC地址表项有老化时间,如果某个MAC地址在一段时间内没有被使用,其对应的表项会被从MAC地址表中删除,以释放资源。

- 交换机通常支持查看MAC地址表的命令,如华为交换机上的display mac-address命令。

VLAN与MAC地址学习:

- 当交换机端口绑定VLAN时,交换机在MAC地址表中记录的MAC地址会关联到相应的VLAN。

这使得交换机能够在转发数据时区分不同VLAN的数据,从而实现VLAN之间的隔离。

其他考虑因素:

- 交换机还需要防止网络中出现环路现象,通过STP(生成树协议)等机制构建无环路的网络拓扑结构。

- 交换机的工作过程还包括数据包的接收、转发、防止环路以及MAC地址表的维护等多个方面。

交换机ARL配置表格式与内容

交换机地址表,通常也被称为MAC地址表或CAM(Content-Addressable Memory)表,其格式和内容通常包括以下几个关键要素:

目的MAC地址:

这是MAC地址表中最主要的条目,表示了交换机想要转发数据包的目标设备的MAC地址。

MAC地址是一个48位的标识符,由6个字节(12个十六进制字符)组成。例如:00-0A-95-9D-68-16。

设备所属的VLAN:

VLAN(Virtual Local Area Network,虚拟局域网)是用于在交换机上创建逻辑隔离的广播域的技术。

MAC地址表项会记录该MAC地址所属的VLAN编号,以便交换机能够正确地将数据包转发到相应的VLAN。

出接口:

出接口表示交换机将从哪个物理或逻辑端口(如GE0/0/1、TenGigabitEthernet 1/0/1等)转发数据包。

这个信息告诉交换机数据包应该被发送到哪里。

MAC表项类型:

MAC表项类型表示该MAC地址表项是如何生成的,包括静态、动态、安全、Sticky等。

这些类型描述了MAC地址的来源和特性,例如是否可以被老化(即随时间删除)、是否由用户手动配置等。

老化时间:

- 老化时间是指动态MAC地址表项在交换机中保持活跃的最长时间。

- 如果在这段时间内没有再次从该MAC地址接收到数据包,该表项将被自动删除,以释放资源。

- 老化时间的设置有助于交换机应对设备移动或离开网络的情况。

其他信息(视交换机型号和功能而定):

某些交换机可能还包括其他信息,如MAC地址的学习时间戳、MAC地址的优先级、与MAC地址关联的安全设置等。

归纳起来,交换机地址表的基本格式可以表示为:

目的MAC地址:00-0A-95-9D-68-16

VLAN:10

出接口:GE0/0/2

MAC表项类型:dynamic

老化时间:300秒(或5分钟)

802.1P优先级策略

802.1p优先级是一种流量优先级控制标准,它工作在媒体访问控制(MAC)子层,使得二层交换机能够提供流量优先级和动态组播过滤服务。以下是关于802.1p优先级的详细解释:

定义与位置:

802.1p优先级定义在二层802.1Q标签头中的TCI字段中,和VLAN ID一起使用。具体来说,它位于TCI字段的高位起16-18bit字段,长度为3bit。

取值范围:

802.1p优先级的取值范围是0-7,其中0代表最低优先级,7代表最高优先级。

优先级分类与应用:

**最高优先级(7):**通常应用于关键性网络流量,如路由选择信息协议(RIP)和开放最短路径优先(OSPF)协议的路由表更新。

**优先级6和5:**主要用于延迟敏感的应用程序,如交互式视频和语音。

**优先级4到1:**主要用于受控负载的应用程序,如流式多媒体和关键性业务流量。

**优先级0:**是默认值,在没有设置其他优先级值的情况下自动启用。

配置与实现:

在交换机上,管理员可以根据需要配置802.1p优先级,将不同的流量分类映射到不同的优先级队列中。这可以通过设置802.1p优先级、DSCP值或其他流量标记来实现。

配置时,可以创建不同的DiffServ域,将802.1p优先级映射为PHB(每跳行为)行为,并为报文着色。然后,在交换机入接口上绑定这些DiffServ域。

作用与意义:

802.1p优先级的主要作用是为不同的网络流量提供不同的处理优先级,以确保关键业务得到足够的带宽和低时延,而低优先级业务在带宽不足时可以得到适当的处理。

通过合理配置802.1p优先级,管理员可以优化网络性能,提高网络资源的利用率,并满足各种业务的需求。

为什么要划分VLAN

减少广播风暴

VLAN最大的好处是可以隔离冲突域和广播域,试想,如果一个局域网内有上百台主机,如果一旦产生广播风暴,那么,这个网络就会被彻底的瘫痪。

可以通过vlan还划分广播与,这样使得广播被限制在每一个vlan里面,而不会跨VLAN传播。

不同vlan之间的成员在没有三层路由的前提下是不能互访的,这也是一种安全的考虑。

网络管理方便

另外一个好处就是管理灵活,当一个用户需要切换到另外一个网络时,只需要更改交换机的vlan划分即可,而不用换端口和连线。

VLAN的益处

限制广播域:广播域被限制在一个VLAN内,节省了带宽,提高了网络处理能力。

增强局域网的安全性:不同VLAN内的报文在传输时是相互隔离的,即一个VLAN内的用户不能和其它VLAN内的用户直接通信。

提高了网络的健壮性:故障被限制在一个VLAN内,本VLAN内的故障不会影响其他VLAN的正常工作。

灵活构建虚拟工作组:用VLAN可以划分不同的用户到不同的工作组,同一工作组的用户也不必局限于某一固定的物理范围,网络构建和维护更方便灵活。

端口镜像

将某个端口接收和发送的数据帧复制到镜像端口的功能叫做端口镜像,被复制的源端口叫做监控端口。

为了分析网络故障或检测网络中的流量,交换机会将收到的数据帧复制一份并转发到网络分析设备或流量监控设备中。

交换机每秒传送报文量计算

要计算以太网100M(兆位/秒)每秒能传输多少报文,我们首先需要明确几个关键参数:

**以太网帧的大小:**以太网帧的大小是可变的,但有一个最小和最大限制。最小帧大小(不包括前导码和帧开始定界符)通常是64字节,而最大帧大小(标准以太网)是1518字节(包括14字节的以太网头部和4字节的FCS/CRC)。但在实际中,由于MTU(最大传输单元)的限制,常见的最大帧大小是1500字节(不包括以太网头部和FCS/CRC)。

带宽:100M(兆位/秒)或100 Mbps(兆比特每秒)。注意,这里的单位是“位”而不是“字节”。1字节 = 8位。

效率:实际的网络传输可能由于各种原因(如帧间隔、错误重传等)而不是100%的效率。但在这里,为了简化计算,我们假设效率为100%。

基于上述参数,我们可以计算每秒能传输的最大和最小报文数:

最小报文数:假设每个报文都是最小帧大小(64字节),则每秒能传输的报文数为:

每秒报文数(最小)=

64 字节×8 位/字节

100 Mbps

512 位/报文

100×10

6

位/秒

≈1,953,125 报文/秒

最大报文数:假设每个报文都是最大帧大小(1500字节),则每秒能传输的报文数为:

每秒报文数(最大)=

1500 字节×8 位/字节

100 Mbps

12000 位/报文

100×10

6

位/秒

≈8333 报文/秒

注意:这些计算是基于理论值和假设的,实际网络中的性能可能会受到多种因素的影响。

QoS 优先级队列

QoS 是 Quality of Service 的缩写,也叫做服务质量。当数据通过网络设备时,根据通信种类控制通信优先级和带宽的功能。通常是将声音、视频等数据定义为高优先级,高优先数据优先处理,保障这类数据的稳定和低延迟。

除了交换机在二层进行的 QoS 控制外,还有路由器和三层交换机的三层( IP )的 QoS 控制,以及 TCP 进行的四层的 QoS 控制。

IEEE 802.1p 标准完成了对二层的 QoS 优先级控制的标准化工作。通过 3bit 长度的优先级控制信息,定义了从 0 到 7 的 8 个优先级,即 CoS 值(服务等级值),交换机会优先转发值大的数据帧。

MAC 地址过滤

为了网络安全,只让指定的设备接入网络。二层交换机提供了以数据帧的头部信息进行过滤的功能。具体过程是,先设置一个过滤条件,比如目的 MAC 地址、源 MAC 地址等,满足条件的数据帧通过,阻断不满足条件的数据帧。

考虑到伪造 MAC 地址的情况发生,还可以跟 802.1X 一起使用。三层交换机或路由器可以根据 IP 头部信息完成 IP 通信过滤的功能。

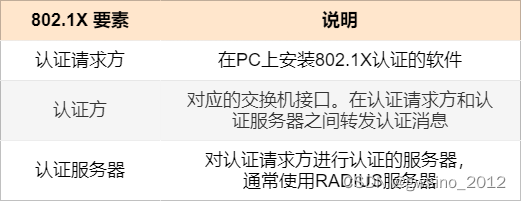

基于端口的认证

在交换机中,只有通过认证的客户端才能使用有线端口。这个功能由 IEEE 802.1X 完成标准化,对接入 LAN 的客户端进行认证的机制。

当 PC 连接交换机时,认证过程启动。根据发送方的 MAC 地址信息进行客户端识别,通过用户名、口令或证书等认证信息进行用户认证。对于没有认证的客户端发来的数据帧,交换机只接收包含认证信息的数据帧,其余的全部丢弃。对于认证失败的客户端发来的数据帧,交换机就直接丢弃不会进行转发。

要使用基于端口的认证功能,客户端的电脑和交换机都要支持 802.1X 认证功能,缺一不可。

802.1X 认证中使用 PPP 的扩展协议 EAP ,通过 EAPOL 协议封装 EAP 认证消息,然后在 LAN 中进行传输。认证结束之前,客户端电脑只能进行 EAPOL 通信。

网络管理

远程管理、监控和配置网络设备可以使用 SNMP 协议。SNMP 协议可以对整个网络结构内的交换机和其它网络设备进行集中统一的管理。

被 SNMP 管理的网络设备叫做 Agent ,管理网络的设备叫做 Manager 。

交换机组成

交换机的基本架构是由 RJ-45 接口、PHY 、MAC 等模块的 NIC 和管理由 NIC 收发帧缓存、转发表的软件组成,通过查看转发表信息,在 NIC 之间进行数据帧交互。

二层机交换机的ARL表每个项也是有老化时间的!两种方式实现老化处理

1.每次扫描ARL表时候,未扫描到的项计数器counter减1,减到0时丢弃

2.每个表项的计时器到0的时候,老化结束,丢弃

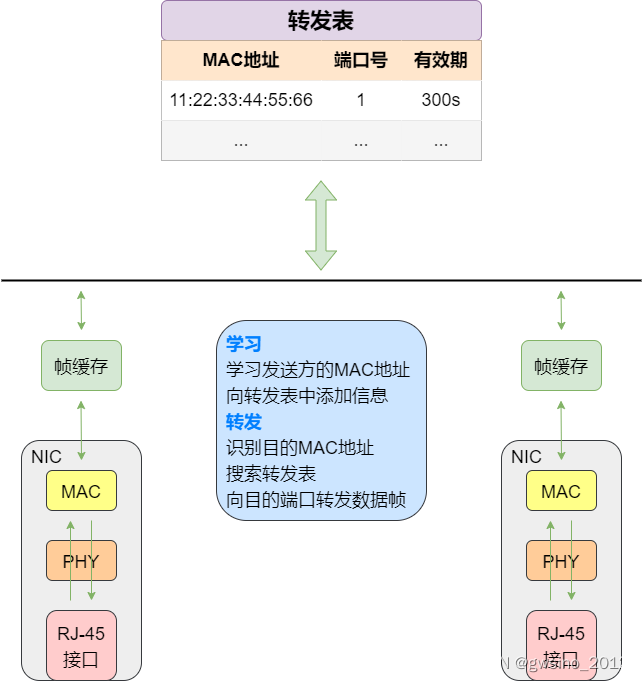

ICMP相关知识点

ICMP 的全称是 Internet Control Message Protocol(互联网控制协议),它是一种互联网套件,它用于IP 协议中发送控制消息。也就是说,ICMP 是依靠 IP 协议来完成信息发送的,它是 IP 的主要部分,但是从体系结构上来讲,它位于 IP 之上,因为 ICMP 报文是承载在 IP 分组中的,就和 TCP 与 UDP 报文段作为 IP 有效载荷被承载那样。这也就是说,当主机收到一个指明上层协议为 ICMP 的 IP 数据报时,它会分解出该数据报的内容给 ICMP,就像分解数据报的内容给 TCP 和 UDP 一样。

ICMP 协议和 TCP、UDP 等协议不同,它不用于传输数据,只是用来发送消息。由于 IP 协议现在有两类版本:IPv4 和 IPv6 ,所以 ICMP 也有两个版本:ICMPv4 和 ICMPv6。

ICMP报文分类:差错控制报文&查询报文

ICMP(Internet Control Message Protocol,互联网控制消息协议)报文主要用于在IP网络中传输控制和错误信息。ICMP报文根据其功能和用途可以分为两大类:差错报告报文和查询报文。

差错报告报文

差错报告报文用于报告IP数据报在传输过程中遇到的问题,并通知发送方进行相应的处理。这类报文主要包括以下几种:

终点不可达(Destination Unreachable)

类型值:3

代码标号:0-15,表示引发终点不可达错误类型的具体错误原因有16种可能。例如,网络不可达(代码0)、主机不可达(代码1)、协议不可达(代码2)、端口不可达(代码3)等。

当路由器或主机无法将IP数据报发送到指定目的地时,会丢弃该数据报,并向源主机发送终点不可达报文。

源点抑制(Source Quench)

类型值:4

代码标号:0

当网络拥塞时,路由器会向源主机发送源点抑制报文,告知源主机应该降低发送数据包的速率,以缓解网络拥塞。

时间超时(Time Exceeded)

类型值:11

代码标号:0或1,其中0表示TTL(Time-To-Live)超时,1表示分片重组超时。

当路由器接收到的数据报的TTL字段值为0时,或目的主机在规定时间内没有收到所有的数据分片时,会丢弃数据报并向源主机发送时间超时报文。

参数问题(Parameter Problem)

类型值:12

代码标号:0或1,其中0表示数据报文的首部字段值被修改,1表示该数据报文在网络中传输要求加上可选字段但实际上没有加上。

当路由器或目的主机发现IP数据报的首部字段值有问题时,会丢弃数据报并向源主机发送参数问题报文。

改变路由(Redirect)

类型值:5

代码标号:0、1、2、3,分别代表不同的路由改变情况。

当路由器发现存在更优的路由路径时,会向源主机发送改变路由报文,告知源主机使用更优的路由路径。

查询报文

查询报文主要用于网络故障诊断和网络信息探测。这类报文主要包括以下几种:

回送请求(Echo Request)和回送应答(Echo Reply)

类型值:8(请求)、0(应答)

代码标号:0

回送请求和回送应答报文是ICMP中最常用的报文类型之一,它们通过发送和接收特定的ICMP报文来检测目的节点是否可达。这也是ping命令实现的基础。

时间戳请求(Timestamp Request)和时间戳应答(Timestamp Reply)

类型值:13(请求)、14(应答)

代码标号:0

时间戳请求和应答报文用于测量数据报文在两个主机之间往返所需的时间,提供了一种基本的时钟同步机制。

地址掩码请求(Address Mask Request)和地址掩码应答(Address Mask Reply)

类型值:17(请求)、18(应答)

代码标号:0

地址掩码请求和应答报文用于请求和获取子网掩码信息,但在现代网络中,这一功能通常被DHCP等协议所取代。

路由器询问(Router Solicitation)和路由器通告(Router Advertisement)

类型值:10(询问)、9(通告)

代码标号:0

路由器询问和通告报文主要用于无盘工作站等无法保存网关信息的设备,通过发送路由器询问报文来询问网关信息,并接收路由器通告报文以获取网关信息。

总结来说,ICMP报文通过差错报告报文和查询报文两大类,为IP网络提供了重要的控制和错误信息传输机制,有助于网络的故障诊断和信息探测。

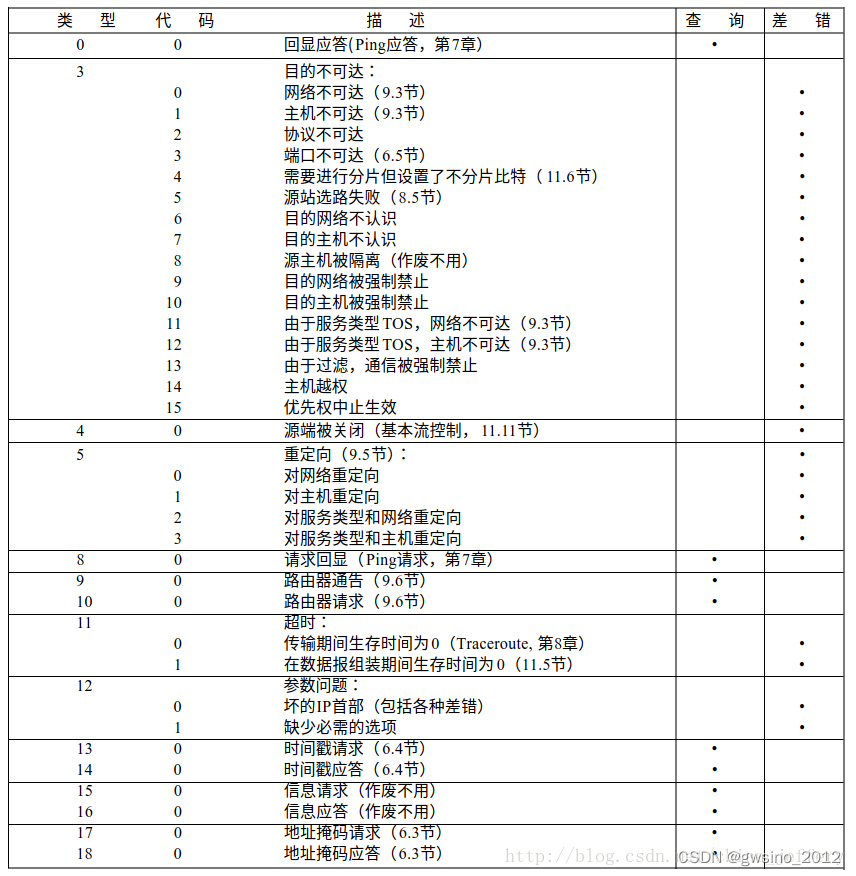

ICMP协议

协议报文结构与说明

- ICMP经常被认为是IP的附属协议。它传递差错报文以及其他需要注意的信息。ICMP报文通常被IP层或者更高层协议(TCP/UDP)使用。一些ICMP报文把差错报文返回给用户进程

- ICMP报文是在IP数据吧内部被传输的。ICMP本身是网络层协议。但是,它的报文不是如设想的那样直接传送给数据链路层,实际上,ICMP报文首先封装成IP数据报,然后再传送给下一层

- 在IP数据报中的协议字段值是1就表示其IP数据是ICMP报文

完整的ICMP报文类型如下:

差错报告报文:ICMP总是把差错报文报告给原始的数据源

类型3:终点不可达

类型4:源点抑制

类型11:超时

类型12:参数问题

类型5:改变路由(路由重定向)

查询报文

类型8或0:回送请求或回答

类型13或14:时间戳请求或回答

类型17或18:地址码请求或回答

类型10或9:路由器查询通告

ICMP 的主要功能

对于 ICMP 的功能,主要分为两个:查询与网络诊断

ICMP 的第一个功能是确认 IP 包是否能够成功到达目标地址,当两个设备进行互联时,其中一个设备发送给另一个设备的 IP 包如果没有到达,就会生成 ICMP 数据包发送给设备共享。

ICMP 的第二个功能是进行网络诊断,经常使用 ICMP 数据包的两个终端程序是 ping 和 traceroute,traceroute 程序用于显示两台互联网设备之间可能的路径并测量数据包在 IP 网络上的时延。ping 程序是 traceroute 的简化版本,我们经常使用 ping 命令来测试两台设备之间网络是否正常,ping 还可以显示两台设备之间的延迟情况,并准确报告数据包到达目的地并返回后所花费的时间。

上表显示的 ICMP 通知类型主要分为两类:有关 IP 数据报传递的 ICMP 报文,这类报文也叫做差错报文(error message),以及有关信息采集和配置的 ICMP 报文,这类报文也被称为查询报文、信息类报文。

信息类报文包括回送请求和回送应答(类型 8 和 类型 0 ),路由器公告和路由器请求(类型 9 和 类型10 )。最常见的差错报文类型包括目标不可达(类型 3 )、重定向(类型 5)、超时(类型 11)。

ICMP 目标不可达(类型 3)

我们知道,路由器无法将 IP 数据报发送给目标地址时,会给发送端主机返回一个目标不可达(Destination Unreachable Message) 的 ICMP 消息,并且会在消息中显示不可达的具体原因。

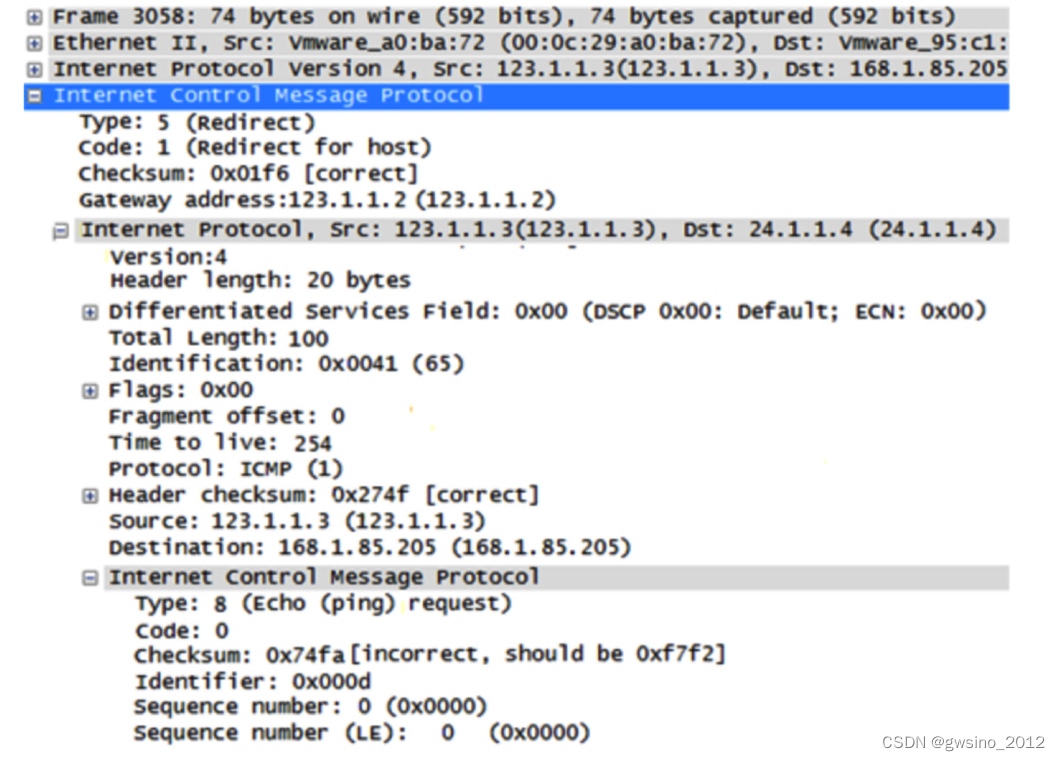

ICMP 重定向消息(类型 5)

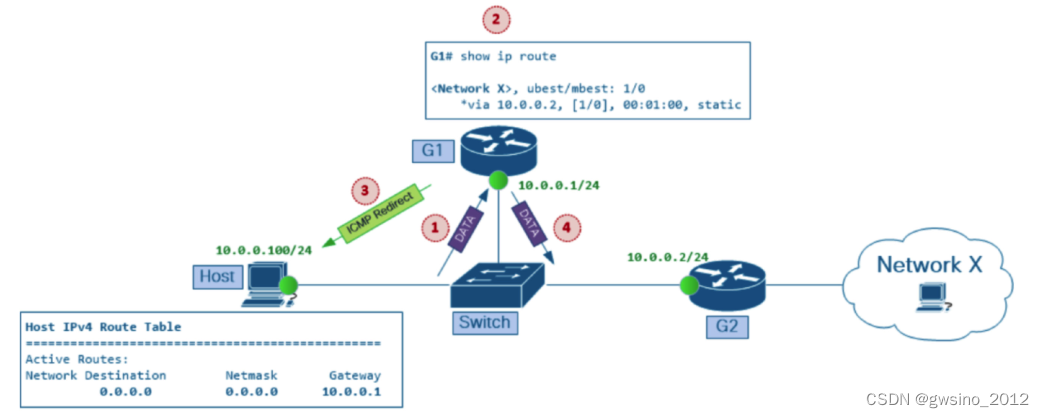

如果路由器发现发送端主机使用了次优的路径发送数据,那么它会返回一个 ICMP 重定向(ICMP Redirect Message) 的消息给这个主机。这个 ICMP 重定向消息包含了最合适的路由信息和源数据。这种情况会发生在路由器持有更好的路由信息的情况下。路由器会通过这样的 ICMP 消息给发送端主机一个更合适的发送路由。

主机 Host 的 IP 地址为 10.0.0.100。主机的路由表中有一个默认路由条目,指向路由器 G1 的 IP 地址 10.0.0.1 作为默认网关。路由器 G1 在将数据包转发到目的网络 X 时,会使用路由器 G2 的 IP 地址 10.0.0.2 作为下一跳。

当主机向目的网络 X 发送数据包时,会发生以下情况:

IP 地址为 10.0.0.1 的网关 G1 在其所连接的网络上接收来自 10.0.0.100 的数据包。

网关 G1 检查其路由表,并在通往数据包目的网络 X 的路由中获取下一个网关 G2 的 IP 地址 10.0.0.2。

如果 G2 和 IP 数据包的源地址标识的主机位于同一网络中(也就是 Host 主机),那么 G1 会向主机发送 ICMP 重定向消息。ICMP 重定向消息建议主机直接将发送到网络 X 的数据包发送至 G2,因为 Host - G2 这是通往目的地的较短路径。

网关 G1 将原始数据包转发到其目的地。

当然,根据主机的配置,Host 主机也可以选择忽略 G1 给它发送的 ICMP 重定向消息。但是,这样就享受不到 ICMP 重定向带来的两大好处,即

优化数据在网络中的转发路径;流量更快到达目的地

降低网络资源利用率,例如带宽和路由器 CPU 负载

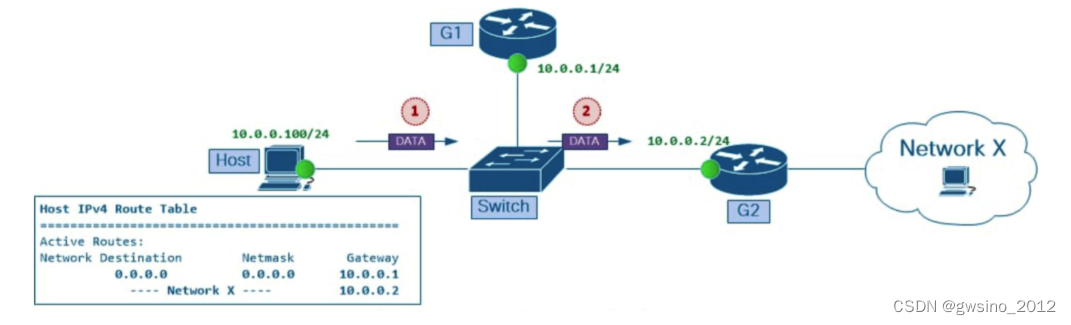

如果 Host 主机采用了 ICMP 提供的重定向路径的话,那么 Host 就会直接把数据包发送至网络 X,如下图所示

在主机为 G2 作为下一跳的网络 X 创建路由缓存条目后,这些优势在网络中可见:

交换机和路由器 G1 之间链路的带宽利用率在两个方向上都会降低。

由于从主机到网络 X 的流量不再流经此节点,因此路由器 G1 的 CPU 使用率降低。

主机和网络 X 之间的端到端网络延迟得到改善。

ICMP 重定向示例如下:

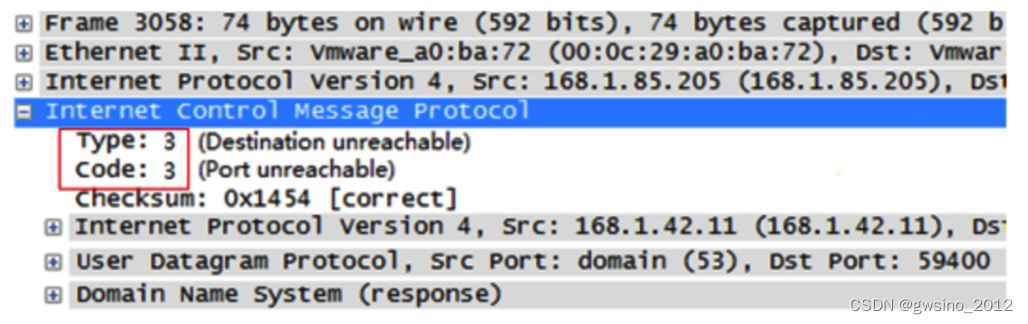

ICMP端口不可达(Kind=3 Code=3)

一般与UDP共同使用,如果一个UDP数据被目标机接收到,IP层往上送的时候,UDP检测发现无相应的接口对应的服务程序来处理这组数据,此时就会生成一个端口不可达错误消息报文。

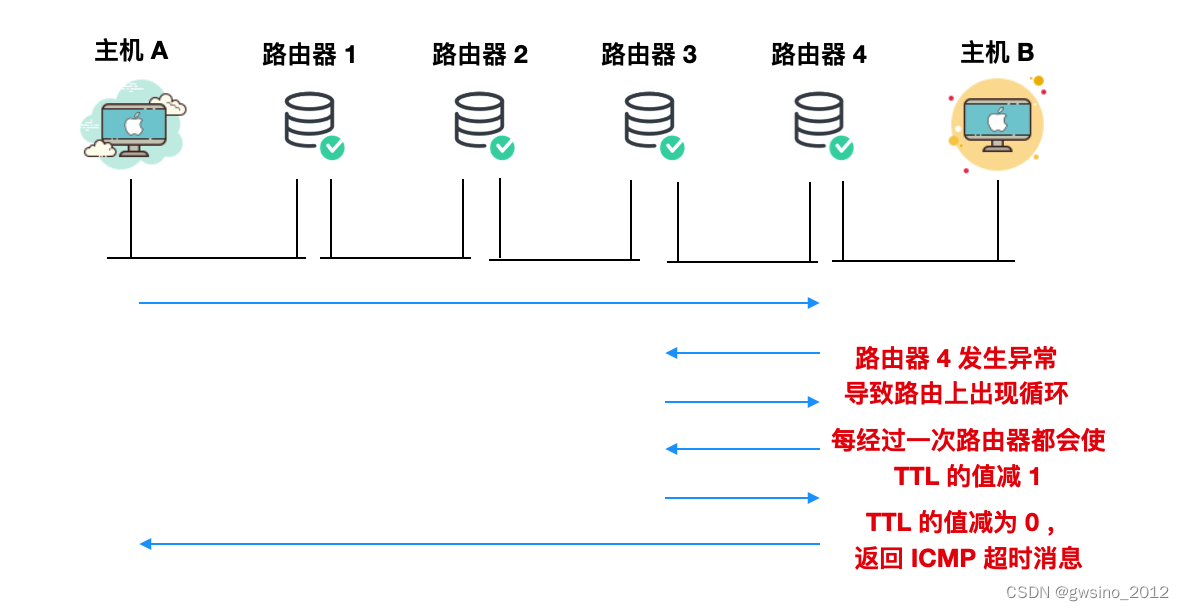

ICMP 超时消息(类型 11)

在 IP 数据包中有一个叫做 TTL(Time To Live, 生存周期) ,它的值在每经过路由器一跳之后都会减 1,IP 数据包减为 0 时会被丢弃。此时,IP 路由器会发送一个 ICMP 超时消息(ICMP TIme Exceeded Message, 错误号 0)发送给主机,通知该包已经被丢弃。

设置生存周期的主要目的就是为了防止路由器控制遇到问题发生循环状况时,避免 IP 包无休止的在网络上转发,如下图所示:

这里给大家推荐一款比较好用的追踪超时消息的工具 traceroute,它可以显示出由执行程序的主机到达特定主机之前需要经过多少路由器。 traceroute 的官网如下 http://www.traceroute.org

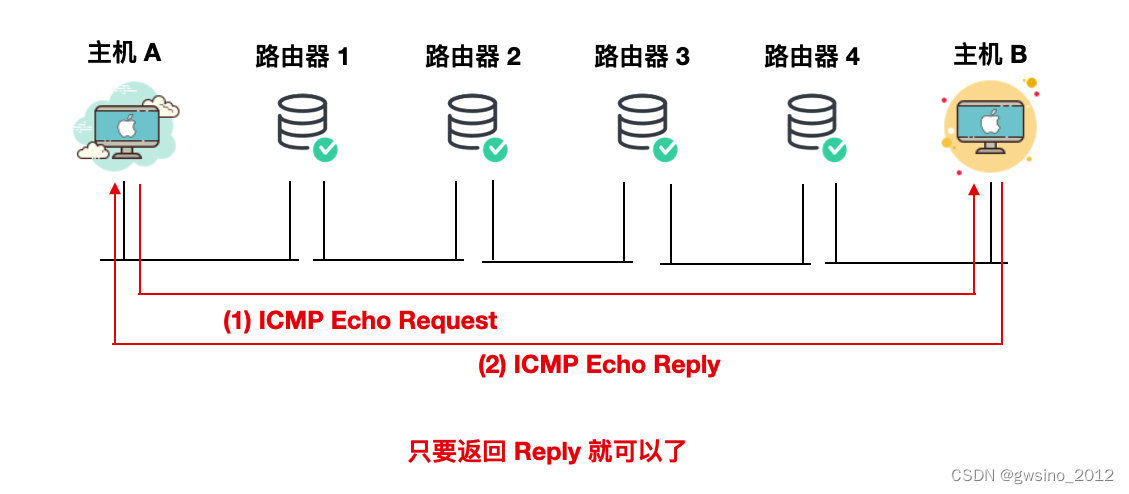

ICMP 回送消息(类型 0 和 类型 8)

ICMP 回送消息用于判断相互通信的主机之间是否连通,也就是判断所发送的数据包是否能够到达目标主机。可以向对端主机发送回送请求的消息(ICMP Echo Request Message,类型 8),也可以接收对端主机发送来的回送消息(ICMP Echo Reply Message, 类型 0 )。网络上最常用的 ping 命令就是利用这个实现的。

其他 ICMP 消息

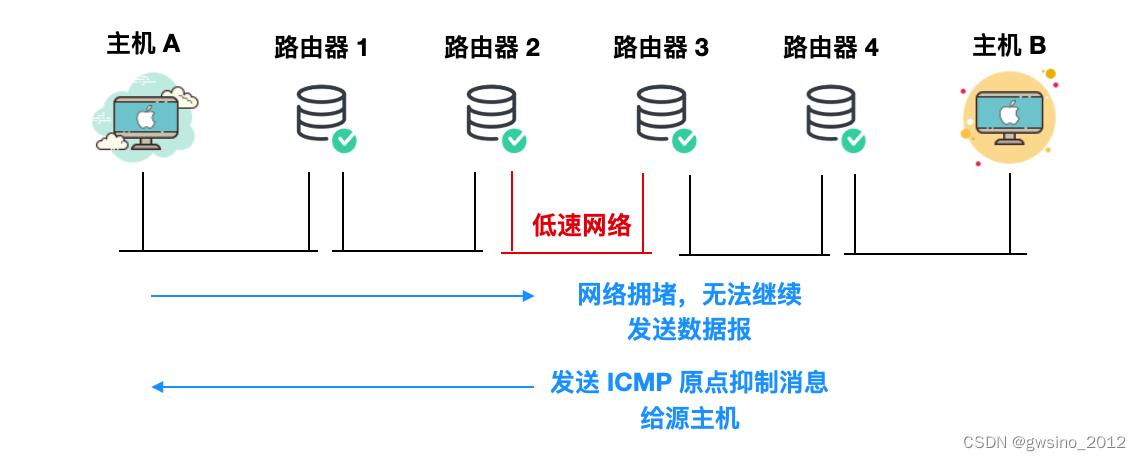

ICMP 源点抑制消息(类型 4)

在使用低速率网络的情况下,网络通信可能会遇到网络拥堵的情况下,ICMP 的源点抑制就是为了应对这种情况的。当路由器向低速线路发送数据时,其发送队列的残存数据报变为 0 从而无法发送时,可以向 IP 数据报的源地址发送一个 ICMP 源点抑制(ICMP Source Quench Message) 消息,收到这个消息的主机了解到线路某处发生了拥堵,从而抑制 IP 数据报的发送。

不过这个 ICMP 消息可能会引起不公平的网络通信,一般不被使用。

ICMP 路由器探索消息(类型 9、10)

ICMP 路由器探索消息主要用于路由器发现(Router Discovery, RD),它主要分为两种,路由器请求(Router Solicitation, 类型 10)和路由器响应(Router Advertisement, 类型 9)。主机会在任意路由连接组播的网络上发送一个 RS 消息,想要选择一个路由器进行学习,以此来作为默认路由,而相对应的该路由会发送一个 RA 消息来作为默认路由的响应。

数据包错误消息(KIND=12 CODE=0,1,2)

前提此IP数据包数据是完整的,即校验是通过,否则将丢弃;

- Code=0 通过结构体中的POINTER指针可以指出IP数据包中错误的内容(IP表头+8字节IP数据前8字节)

- Code=1表示参数异常,缺少了必要的参数内容

- Code=2长度错误,长度涉及总长度,IHL长度

ICMP 地址掩码消息(类型 17、18)

主要用于主机或者路由器想要了解子网掩码的情况。可以向那些目标主机或路由器发送 *ICMP 地址掩码请求消息(ICMP Address Mask Request, 类型 17)*和 *ICMP 地址掩码应答消息(ICMP Address Mask Reply, 类型 18)*获取子网掩码信息。

随着 ICMP 的不断更新,很多 ICMP 报文已经不在使用了,这些不再使用的报文类型包括:

信息请求报文和回答报文。

地址掩码请求报文和回答报文。

路由器请求和通告报文。

源点抑制报文。

所以大家只要了解下面这几个 ICMP 报文类型就可以了。

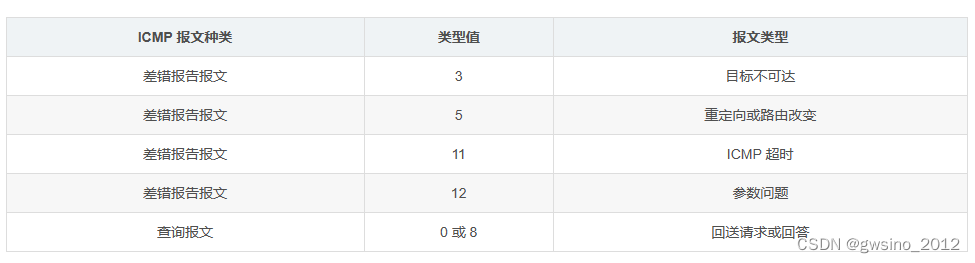

ICMP 报文种类 类型值 报文类型

差错报告报文 3 目标不可达

差错报告报文 5 重定向或路由改变

差错报告报文 11 ICMP 超时

差错报告报文 12 参数问题

查询报文 0 或 8 回送请求或回答

表 9-3

这里需要解释一下这个参数问题,当路由器或者目标主机收到的数据包中的首部字段的值存在问题,就会丢弃数据报,同时发送 ICMP 响应消息。

这里需要注意下,遇到下面这些情况,是不会发送 ICMP 差错报文的。

对具有特殊地址的 IP 比如 127.0.0.1 ,0.0.0.0 是不发送 ICMP 差错报文的。

对具有多播地址的数据报,都不发送 ICMP 报文。

对 ICMP 差错报文,不再发送 ICMP 差错报文。

对第一个分片数据报的后续所有数据报,都不发送 ICMP 差错报文。

ICMPv4 InternetControl Message Protocol Version 4

ICMP不会响应的场景

- 另一个ICMP差错报文(ICMPv4响应报文除外)

- 头部损坏的数据报(例如,校验和错误);所以ICMP处理前提是数据包是完整且正确的。即数据内容可以是错,但是包必需是完整的无错误 对于这类报文将直接丢弃

- IP层目标地址不能为广播/组播数据报

- 链路层广播或是组播的数据报

- 无效或是网络为0的源地址数据报(源地址需为单个主机地址的数据报,源地址不能为0地址,不能为环回地址,不能为广播或是组播地址)

- 除第一个分片外的其他分片数据报

ICMP报文包括以下类型

目标不可到达(类型3):如果路由器判断出不能把P数据报送达目标主机,则向源主机返回这种报文。另一种情况是目标主机找不到有关的用户协议或上层服务访问点,也会返回这种报文。出现这种情况的原因可能是IP头中的字段不正确;或者是数据报中说明的源路由无效;也可能是路由器必须把数据报分段,但IP头中的D标志已置位。

超时(类型11):路由器发现IP数据报的生存期已超时,或者目标主机在一定时间内无法完成重装配,则向源端返回这种报文。

源抑制(类型4):这种报文提供了一种流量控制的初等方式。如果路由器或目标主机缓冲资源耗尽而必须丢弃数据报,则每丢弃一个数据报就向源主机发回一个源抑制报文,这时源主机必须减小发送速度。另外一种情况是系统的缓冲区已用完,并预感到行将发生拥塞,则发出源抑制报文。但是与前一种情况不同,涉及的数据报尚能提交给目标主机。

参数问题(类型12):如果路由器或主机判断出IP头中的字段或语义出错,则返回这种报文,报文头中包含一个指向出错字段的指针。

路由重定向(类型5):路由器向直接相连的主机发出这种报文,告诉主机一个更短的路径。例如路由器R1收到本地网络上主机发来的数据报,R1检查它的路由表,发现要把数据报发往网络X,必须先转发给路由器R2,而R2又与源主机在同一网络中,于是R1向源主机发出路由重定向报文,把R2的地址告诉它。

回声(请求/响应,类型8/0):用于测试两个节点之间的通信线路是否畅通。收到回声请求的节点必须发出回声响应报文。该报文中的标识符和序列号用于匹配请求和响应报文。当连续发出回声请求时,序列号连续递增。常用的PING工具就是这样工作的。

时间戳(请求/响应,类型13/14):用于测试两个节点之间的通信延迟时间。请求方发出本地的发送时间,响应方返回自己的接收时间和发送时间。这种应答过程如果结合强制路由的数据报实现,则可以测量出指定线路上的通信延迟。

地址掩码(请求/响应,类型17/18):主机可以利用这种报文获得它所在的LAN的子网掩码。首先主机广播地址掩码请求报文,同一LAN上的路由器以地址掩码响应报文回答,告诉请求方需要的子网掩码。了解子网掩码可以判断出数据报的目标节点与源节点是否在同一LAN中。

每种差错报文&查询报文类型报文结构

查询报文:

Echo Request

Echo response

ICMP地址掩码请求与应答

ICMP地址掩码请求用于无盘系统在引导过程中获取自己的子网掩码。系统广播ICMP请求报文,类似与RARP获取IP地址;然后无盘系统利用BOOTP协议获取子网掩码。

ICMP地址掩码请求和应答报文的格式如下图:

图片

查询类均有ID&Sequence用来标识,用来标识请求与响应的对应关系

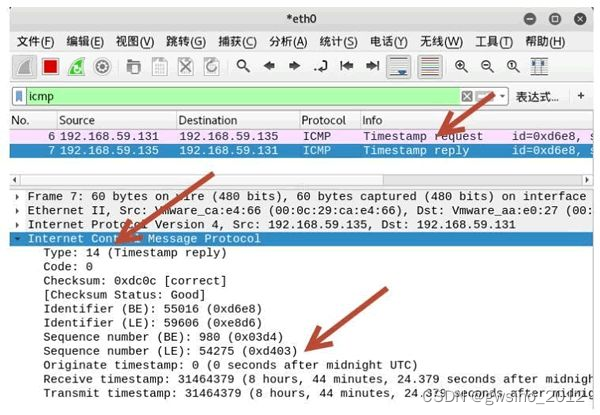

ICMP时间戳请求与应答

ICMP时间戳请求允许系统向另一个系统查询当前的时间。返回的建议值是自午夜开始计算的毫秒数,协调的统一时间(Coordinated Universal Time,UTC)。

ICMP时间戳请求和应答报文格式见下图:

图片

时间戳请求:

在 Internet Control Message Protocol 部分中,Type 值为 13,Code 值为 0,表示该数据包为 ICMP 时间戳请求。

Originate timestamp 的值表示数据包发起的起始时间,这里为 0 秒(午夜 0 点 0 秒);Receive timestamp 的值表示接收数据包的时间,这里为 0 秒;Transmit timestamp 的值表示数据包的发送时间,这里为 0 秒。时间为 0 秒,是因为从午夜零点开始计算。

时间戳响应:

其中,第 7 个数据包为 ICMP 时间戳应答。

在 Internet Control Message Protocol 部分中,Type 值为 14,Code 值为 0,表示该数据包为 ICMP 时间戳应答。

Originate timestamp 的值表示数据包发起的起始时间,这里为 0 秒(午夜零点后开始计算);Receive timestamp 的值表示接收数据包的时间,这里为午夜零点后 8 小时 44 分 24.379 秒;Transmit timestamp 的值表示数据包的发送时间,这里为 31464379 秒,时间为午夜零点后 8 小时 44 分 24.379 秒。

**Originate timestamp:表示请求的时间戳,在请求的时候填入

Receive timestamp:目标主机接收到该Request的时间戳

Transmit timestamp:目标主机回复Reply的发送时间戳

请求主机收到Reply后,记录收到Reply的时间戳,这样可以计算出往返的时长

Receive timestamp-Originate timestamp=Request过程时长

请求主机收到Reply时间戳-Transmit timestamp 响应返回的时长差

**

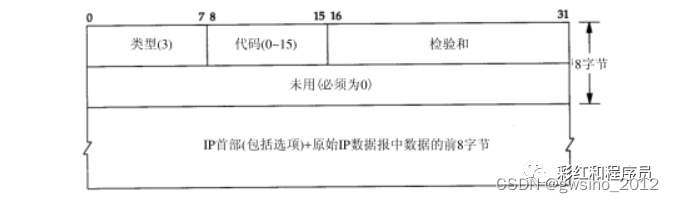

ICMP端口不可达差错

ICMP端口不可达差错报文包含IP的首部和产生ICMP差错报文的IP数据报的前8字节。主要是因为IP首部包含协议字段,使得ICMP知道如何解释后面8个字节。

ICMP不可达报文的一般格式见下图:

图片

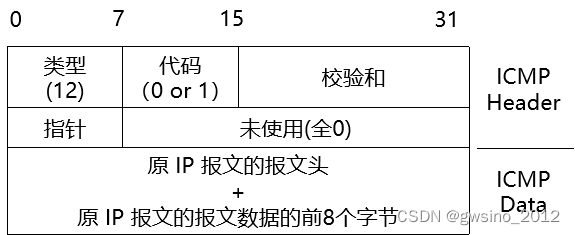

ICMP 参数错误报告的报文格式

报告“参数问题”的 ICMP 报文,Type = 12,有两个 Code(0和1),其报文格式,与图4-105有所不同,如图4-106所示:

与 ICMP 错误报告的基本格式相比,参数错误报告,多了1个“指针”字段(占用8个 bits,1个字节)。指针(Pointer)字段与报文的中代码(Code)字段相关。

当 Code = 0 时,其意味着原报文的 IP Header 里面某个参数出现了错误(包括固定IP Header 和 IP Header Option),此时 Pointer 字段就代表是第几个字节出现了错误(序号从0开始)。比如原报文中的 ToS 字段出现了错误,那么 Pointer 就等于 1。

当 Code = 1 时,其意味着原报文的 IP Header 里面缺少某个参数(当然,也只能是 IP Header Option 里缺少某个参数,而接收端又恰好需要)。此时,Pointer 字段没有意义,全设置为0。这也就意味着,到底缺少哪个参数——对不起,不告诉你,你去猜吧,_。

需要强调的是,无论是 Code 等于0还是1,作为接收端,路由器和主机都可能会发送该 ICMP 报文,而且对于原 IP 报文,它们也都会将其丢弃。

CAPL脚本测试实现

除了ICMP标准头部(类型+Code+CheckSum)后续的所有内容均为ICMP的数据,SetData时候设置ICMP标准头后面的所有数据内容,故要注意Offset偏移

echoRequest&EchoReply

msg.icmpv4.echoReply.Init();

msg.icmpv4.echoReply.identifier=1;

msg.icmpv4.echoReply.sequence=0x1223;

msg.icmpv4.echoReply.SetData(4,time,20);

Timestamp请求与回复

单位为ms;请求的时候只需设置timestampOriginate,回复的时候由目标主机设置接收与发送的时间戳。通过timestampReceive-timestampOriginate可以计算出发送的路径传输时长,Request主机收到TimestampReply时间戳-timestampTransmit可以计算出返回传输路径的时长

msg.icmpv4.timestamp.Init();

msg.icmpv4.timestamp.timestampOriginate=1*60*60*1000+5*60*1000+58*1000;

msg.icmpv4.timestamp.timestampReceive=0x0000;

msg.icmpv4.timestamp.timestampTransmit=0x0000;

参数错误报文合成

- 参数错误返回时含相应的IP数据报内容=IP包全部数据+数据报前8字节数据

- 脚本设置数据域内容时候;如果要跳过Pointer参数的设置,需偏移4字节

msg.icmpv4.parameterProblem.Init();

msg.icmpv4.parameterProblem.pointer=0x05;

msg.icmpv4.parameterProblem.SetData(4,time,20);

路由重定向错误报文

只有包含一组IP地址

msg.icmpv4.redirect.Init();

msg.icmpv4.redirect.gatewayAddress.SetData(0,time,4);

网络MASK请求

MASK请求的时候,MASK值设置为0 回复的时候由目标主机填入

msg.icmpv4.addrMaskRequest.Init();

msg.icmpv4.addrMaskRequest.identifier=1;

msg.icmpv4.addrMaskRequest.sequence=1234;

msg.icmpv4.addrMaskRequest.addressMask.SetData(0,time,4);

ICMP各错误场景如何处理

网络不可达

触发方式:当一个IP数据包无法到达目的地时,路由器会向源地址发送一个ICMP“目标不可达”消息。这通常发生在目标网络不存在或无法访问的情况下。

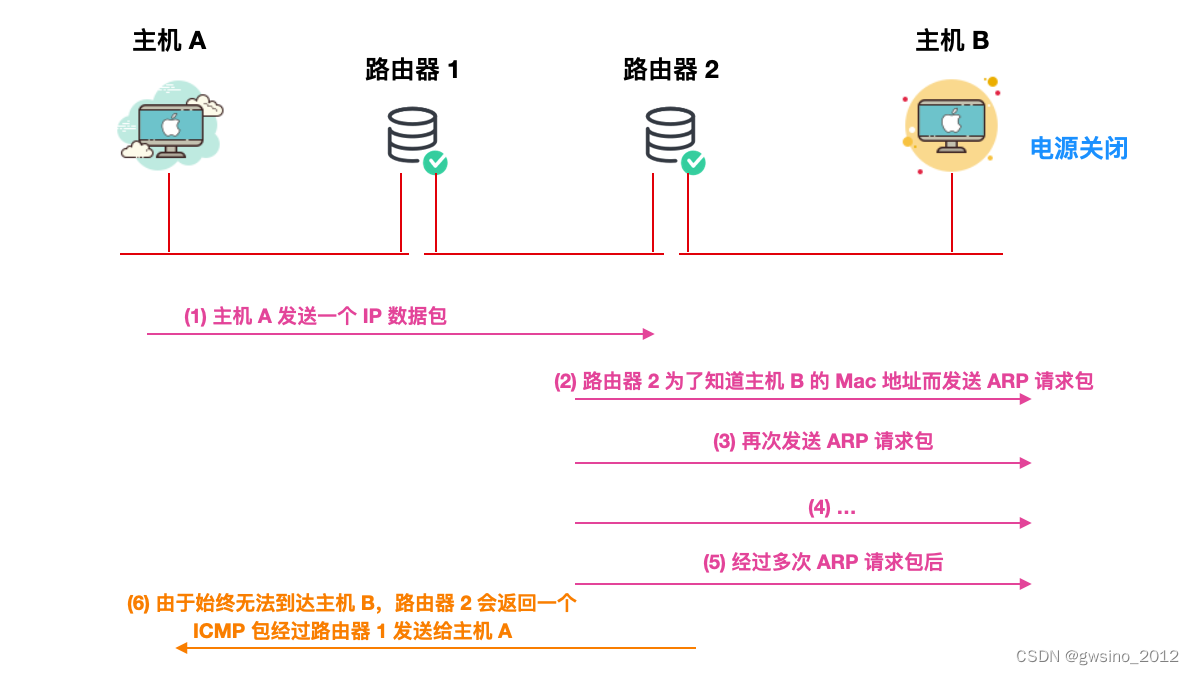

主机不可达

触发方式:当数据包到达目标网络后,发现目标主机无法访问(如主机关机、网络故障等),会生成主机不可达的ICMP错误消息。

协议不可达

触发方式:当数据包到达目标主机后,发现无法处理该数据包所使用的协议(如目标主机未运行相应的服务或协议栈不支持该协议),将发送协议不可达的ICMP错误消息。

端口不可达

触发方式:当数据包到达目标主机后,发现无法到达目标端口(如端口未开放、被防火墙拦截等),会产生端口不可达的ICMP错误消息。

需要分片但设置不允许分片

触发方式:当数据包太大而需要在传输过程中进行分片,但发现目标主机或路由器不允许分片(如MTU限制),将发送相应的ICMP错误消息。

传输期间生存时间为零

触发方式:数据包在传输过程中经过多个路由器,并且生存时间(TTL,Time to Live)逐渐减少。如果数据包因为生存时间为零而被丢弃,会生成传输期间生存时间为零的ICMP错误消息。

ICMP 超时报错

触发方式:

数据包在传输过程中丢失:数据包可能因为路由器故障、链路故障或其他原因导致丢失。

目的地不可达:数据包尝试到达一个不存在的IP地址或网络设备。

路由器超时:数据包经过一个或多个路由器时,如果在规定的时间内未能到达下一个路由器。

ICMP 报文类型:对于超时报错,ICMP 报文的类型字段值为11,代码字段值为0。

IP 头部包含错误选项

触发方式:当IP数据包头部包含了选项字段,但选项字段的格式不正确时,会产生参数问题的ICMP错误消息。

网络重定向和主机重定向

触发方式:

网络重定向:路由器可以发送网络重定向的ICMP错误消息,告诉主机将数据包发送到更佳的网络路径。

主机重定向:类似于网络重定向,但是告知主机发送到更佳的主机路径。

总结

ICMP错误场景的触发通常与数据包在网络中的传输问题相关,包括目标不可达、协议不匹配、端口未开放、数据包过大需要分片但不允许、生存时间耗尽、数据包丢失或超时等。这些错误消息为网络管理和故障排除提供了重要信息。在实际应用中,网络管理员可以根据ICMP错误消息快速定位问题并采取相应的解决措施。

TCP包传输过程会触发哪些ICMP错误

TCP包在传输过程中可能会触发多种ICMP(Internet Control Message Protocol,互联网控制消息协议)错误。这些错误通常与TCP包的传输问题相关,包括目标不可达、路由问题、数据包大小问题以及网络拥塞等。以下是一些TCP包可能触发的##### ICMP错误:

- 目标不可达(Destination Unreachable):

- 主机不可达(Host Unreachable):当TCP包无法到达指定的目标主机时,会触发此错误。这可能是因为目标主机已关闭、网络故障或路由问题。

- 网络不可达(Network Unreachable):当TCP包无法到达目标网络时,会触发此错误。这通常意味着目标网络不存在或无法访问。

- 协议不可达(Protocol Unreachable):如果目标主机不支持TCP包所使用的协议,则会触发此错误。然而,由于TCP是互联网的核心协议之一,这种情况较为罕见。

- 端口不可达(Port Unreachable):当TCP包到达目标主机但目标端口未开放或无法访问时,会触发此错误。这通常是因为没有服务在监听该端口。

- 源站抑制(Source Quench):

这是一个较老的ICMP消息类型,用于通知发送方降低发送速率,以防止网络拥塞。然而,在现代网络中,源站抑制消息的使用已经很少,因为许多现代路由器和交换机使用更复杂的拥塞控制机制。 - 超时/超期(Time Exceeded):

如果TCP包在传输过程中由于生存时间(TTL)耗尽而被丢弃,则可能会触发超时/超期的ICMP错误。这通常意味着数据包在网络中经过了过多的跳数(hop),或者路由路径存在问题。 - 参数问题(Parameter Problem):

如果TCP包的IP头部包含错误的选项或参数,则可能会触发参数问题的ICMP错误。这通常是由于数据包格式错误或配置问题导致的。 - 重定向(Redirect):

重定向消息虽然不直接指示错误,但它是ICMP消息的一种,用于指示发送方使用更好的路由路径。在TCP包传输过程中,如果路由器发现更优的路由路径,可能会向发送方发送重定向消息。

需要注意的是,并不是所有TCP包传输过程中的问题都会触发ICMP错误。有些问题可能只是导致TCP连接超时、重传或断开连接,而不会生成ICMP错误消息。此外,由于网络环境和配置的不同,某些ICMP错误可能不会在所有情况下都触发。

在实际应用中,网络管理员和开发人员可以通过分析ICMP错误消息来诊断和解决TCP包传输过程中出现的问题。然而,也需要注意ICMP消息的局限性和可能的安全风险(如ICMP洪水攻击),并采取相应的安全措施来保护网络免受攻击。

DHCP动态主机配置协议

DHCP地址分配类型

- 动态分配:即DHCP服务器动态分布IP地址,且该地址超时将撤消

- 自动分配:即DHCP服务器为每个客户端分配一随机地址,但是该地址将无限期使用

- 手动分配:为特定的客户端配置特定的IP地址,不会随机选址,且不能撤消

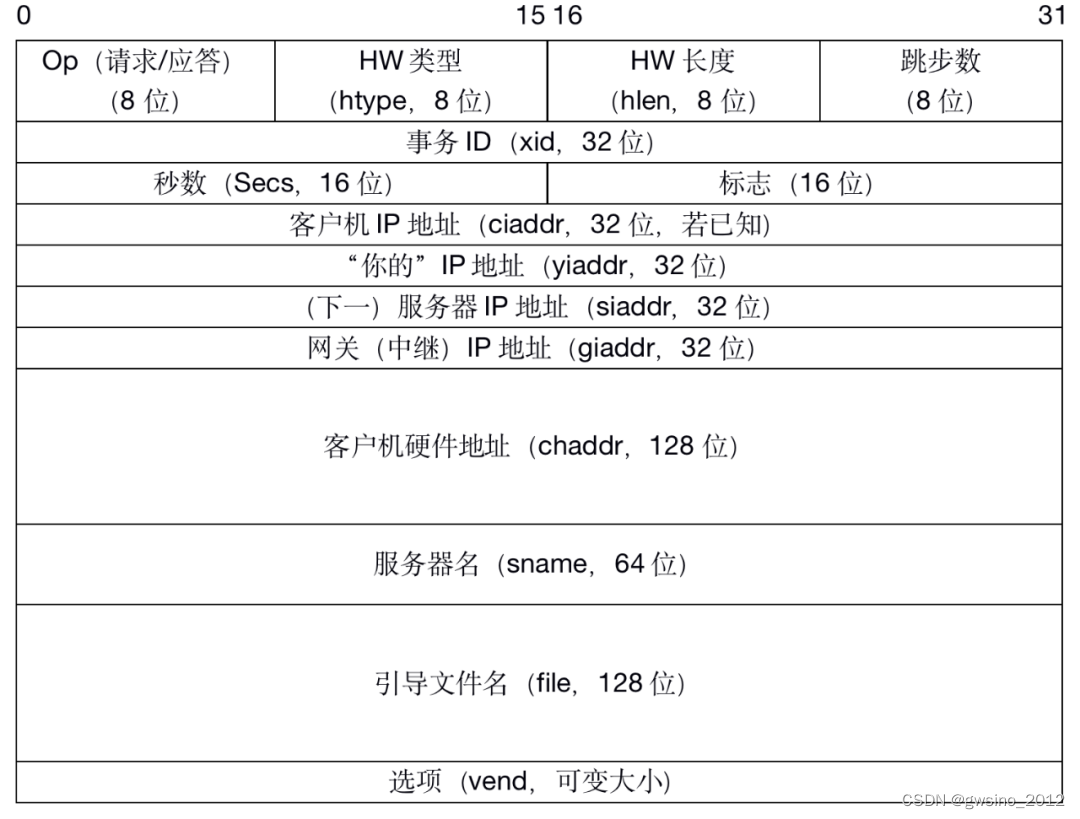

DHCP消息格式

各字段的长度固定,

- Op:标识消息是请求消息(1)还是应答消息(2)&仅能选择此两个值 从CLIENT发出的均是请求,从SERVER发送均为应答;

- HW类型:硬件类型,基于ARP使用的值,对于以太网,该值为1;

- HW长度:存放硬件(MAC)地址的长度,对于以太网MAC地址,该值为6;

- 跳步数:保存消息传输过程中的中继次数。消息发送方将该值设置为0,并在每次中继时递增;所以该值是由响应服务器填充并返回给客户端

- 事务ID:由客户机选择的随机数,服务器将它复制到响应中,用于将请求和应答匹配起来;RR请求用来表示请求与响应的对应关系

- 秒数:由客户机设置,它是第一次尝试申请或重新申请地址经过的秒数;首次申请该值为0,重新申请的时候,该值是相对于

- 标志:该字段16位中,目前只用了最高1位,称为广播标志。客户机可以在请求中设置该位,表示它们不能或不愿处理单播IP数据报,但可处理广播数据报(例如,客户机还没有IP地址的情况)。通过设置该位通知服务器和中继代理,广播地址可用于响应中。

- ciaddr:如果客户机已有IP地址的话,客户机在发送请求时将自己的IP地址放在此处;**存放客户端当前使用过或是正在使用的IP值,如果无IP值,用0填充 **

- yiaddr:由服务器填写,服务器把想要分配给客户机的IP地址放在此处;

- siaddr:一般是DHCP服务器的IP地址;

- giaddr/agentAddr:如果需要跨子网进行DHCP地址分配(DHCP服务器与客户机不在同一子网),则在此处填写经过的路由器的IP地址;

- chaddr:客户机的硬件地址,即MAC地址;用来标识客户端,MAC是唯一,即让服务器知道该IP分配给谁,同时也可用于指导服务分配给客户端何地址,比如在手动分配或是自动化配支起的情况一种对应关系的KEY值

- sname:并非每次都要填写,表示服务器名;

- file:并非每次都要填写,表示启动文件路径;通过DHCP的选项值,可以决定此两个字段用于存储选项数据值

- 选项:常见选项见下。

各字段填充要求

ciaddr作用与填充规则

- 在没有获取有效IP前,该值将一直保持为0.0.0.0

- 在已经获取有效IP,并能够正常使用时候,DHCPREQUEST时候,ciaddr填充为当前使用的IP值

siaddr作用与填充规则

- 在回复OFFER与ACK过程填充服务器自身的IP地址

- 在未获取IP前,请求需填充此字段表明请求的服务器标识,同时选项中也需包含51选项,指明选择的服务器

- 在获取IPe且启用该IP后的请求,将填充有效的服务地址,但是选项中不包含相应的服务器选项

magic Cookie字段意义

如果该字段值为OK即(0x63825363)即表示该报文为DHCP报文,而非BOOTP报文,将启用后续的选项内容!选项内容在CAPL脚本无相应的直接添加接口,需使用如下方式进行添加:

即通过上层协议UDP的数据域内容添加方式进行添加,也可以使用DHCP头部数据内容方式进行添加操作

DHCP服务器配置界面

向客户端提供IP地址,网关地址,DNS服务器地址,及租期等基础信息

IP地址获取失败处理方式

获取 IP 失败,则给自己配置一个临时 IP:169.254.0.0/16 全球统一的无效 IP ,用于内网临时通信使用。

DHCP 如何分配地址(消息交互流程)

如下图,是客户端接入网络时发生的消息交互流程:

on key 'p'

{

byte mac[6]={15,25,36,35,39,25};

byte opt1[200]={0x35,0x01,0x01,0x36,4,192,168,25,66,0xFF};

syn_packet.Clear();

syn_packet.Clear();

syn_packet.dhcpv4.Init();

syn_packet.dhcpv4.magicCookie.Init();

//syn_packet.dhcpv4.magicCookie.Init();

syn_packet.CompletePacket();

syn_packet.dhcpv4.clientHwAddr.SetData(0,mac,6);

syn_packet.dhcpv4.xid=random(0xFFFFFFFF);

syn_packet.dhcpv4.time=0x100;

syn_packet.dhcpv4.flags|=0x8000;

//要先调整大小才能往里面加数据

//syn_packet.udp.ResizeData(syn_packet.dhcpv4.header.byteLength+6);

syn_packet.dhcpv4.header.SetData(syn_packet.dhcpv4.header.byteLength,opt1,10);

syn_packet.CompletePacket();

//this.msgChannel=1;

output(syn_packet);

}

DHCP状态机

DHCP&BOOTP区别

DHCP(Dynamic Host Configuration Protocol),动态主机配置协议,是一个应用层协议。当我们将客户主机ip地址设置为动态获取方式时,DHCP服务器就会根据DHCP协议给客户端分配IP,使得客户机能够利用这个IP上网。

DHCP前身是BOOTP,在Linux的网卡配置中也能看到显示的是BOOTP,DHCP引进一个bootp没有的概念:租约。bootp分配的地址是永久的,而dhcp分配的地址是可以有期限的。

DHCP作用及特点

DHCP可以自动分配IP、子网掩码、网关、DNS。

DHCP客户端使用的端口68,服务端使用端口67,使用的UDP应用层的协议。

DHCP一般不为服务器分配IP,因为他们要使用固定IP,所以DHCP一般只为办公环境的主机分配IP。

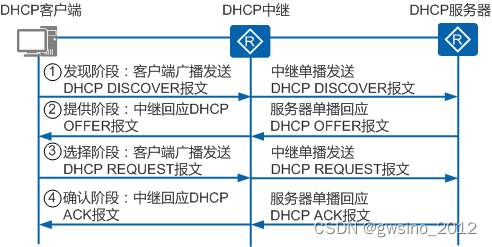

DHCP服务器和客户端需要在一个局域网内,在为客户端分配IP的时候需要进行多次广播。**但DHCP也可以为其他网段内主机分配IP,只要连接两个网段中间的路由器能转发DHCP配置请求即可,但这要求路由器配置中继功能。**路由是通过IP来识别转发的,所以此时要结合协议与IP来组合判断转发!

DHCP服务器IP分配三种方式

1)自动分配(Automatic Allocation)(MAC地址与IP绑定)

自动分配是当DHCP客户端第一次成功地从DHCP服务器端分配到一个IP地址之后,就永远使用这个地址。

2)动态分配(Dynamic Allocation)常用方式

动态分配是当DHCP客户端第一次从DHCP服务器分配到IP地址后,并非永久地使用该地址,每次使用完后,DHCP客户端就得释放这个IP地址,以给其他客户端使用。

3)手动分配

手动分配是由DHCP服务器管理员专门为客户端指定IP地址。

区别:

1、自动分配和手动分配都是分配静态ip

2、自动分配需要在配置文件中配置IP与MAC对应关系,在在静态表中,获取IP必须通过DHCP服务器

3、手动分配需要人工操作,不需要通过DHCP服务器

4、动态分配有时效性

DHCP协议报文类型

(1)Discover:DHCP客户端首次登录网络时进行DHCP交互过程发送的第一个数据包, 用来寻找DHCP服务器;RequestID=1 DHCPDISCOVER

(2)Offer:DHCP服务器用来响应DHCP Discover报文,此报文携带了各种配置信息;RequestID=2 DHCPOFFER

(3)Request:

-客户端初始化后,发送广播的DHCP Request报文来回应服务器的DHCP Offer报文;RequestID=3 DHCPREQUEST

-客户端重启初始化后,发送广播的DHCP Request报文来确认先前被分配的IP地址等信息;RequestID=3 DHCPREQUEST

-当客户端已经和某个IP地址绑定后,发送DHCP Request单播或者广播报文来更新IP 地址租约;

(4)ACK:服务器对客户端的DHCP Request报文的确认响应报文,客户端收到此报文后,才真正获得了IP地址和相关的信息;RequestID=5 DHCPACK

(5)NAK:服务器对客户端的DHCP Request报文的拒绝响应报文,告知无法分配合适的IP地址;RequestID=6 DHCPNACK

(6)Decline【拒绝,谢绝】:当客户端发现服务器分配给他的IP地址发生冲突时会通过发送此报文来通知服务器,并且会重新申请地址;RequestID=4 DHCDECLINE

(7)Release:客户端可以通过此报文主动释放服务器分配的IP地址;RequestID=7 DHCPRelease

Release 报文的作用:是释放使用的地址,让 DHCP 服务器收回该地址,可以分配给其它设备使用。该报文使用已获取的地址作为源地址,以 255.255.255.255 为广播地址 进行发送。

(8)Inform:DHCP客户端获取IP地址后,如果需要向服务器获取更详细的配置信息(网关信息、DNS地址),发送此报文;RequestID=8 DHCPINFORM

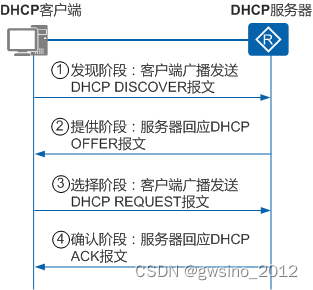

无中继场景时DHCP客户端首次接入网络的工作原理

如下图所示,在没有部署DHCP中继的场景下,首次接入网络DHCP客户端与DHCP服务器的报文交互过程,该过程称为DHCP报文四步交互。

第一步:发现阶段

首次接入网络的DHCP客户端不知道DHCP服务器的IP地址,为了学习到DHCP服务器的IP地址,DHCP客户端以广播方式发送DHCP DISCOVER报文(目的IP地址为255.255.255.255)给同一网段内的所有设备(包括DHCP服务器或中继)。DHCP DISCOVER报文中携带了客户端的MAC地址等信息。

- 当DHCP客户机第一次登录网络的时候(也就是客户机上没有任何IP地址数据时),它会通过UDP 67端口向网络上发出一个DHCPDISCOVER数据包(包中包含客户机的MAC地址和计算机名等信息)。因为客户机还不知道自己属于哪一个网络,所以封包的源地址为0.0.0.0,目标地址为255.255.255.255,然后再附上DHCP discover的信息,向网络进行广播。

- DHCP discover的等待时间预设为1秒,也就是当客户机将第一个DHCP discover封包送出去之后,在1秒之内没有得到回应的话,就会进行第二次DHCP discover广播。若一直没有得到回应,客户机会将这一广播包重新发送四次(以2,4,8,16秒为间隔,加上1-1000毫秒之间随机长度的时间)。如果都没有得到DHCP Server的回应,客户机会从169.254.0.0/16这个自动保留的私有IP地址中选用一个IP地址。并且每隔5分钟重新广播一次,如果收到某个服务器的响应,则继续IP租用过程。

第二步:提供阶段

与DHCP客户端位于同一网段的DHCP服务器都会接收到DHCP DISCOVER报文,DHCP服务器选择跟接收DHCP DISCOVER报文接口的IP地址处于同一网段的地址池,并且从中选择一个可用的IP地址,然后通过DHCP OFFER报文发送给DHCP客户端。

通常,DHCP服务器的地址池中会指定IP地址的租期,如果DHCP客户端发送的DHCP DISCOVER报文中携带了期望租期,服务器会将客户端请求的期望租期与其指定的租期进行比较,选择其中时间较短的租期分配给客户端。

DHCP服务器在地址池中为客户端分配IP地址的顺序如下:

(1)DHCP服务器上已配置的与客户端MAC地址静态绑定的IP地址。

(2)客户端发送的DHCP DISCOVER报文中Option50(请求IP地址选项)指定的地址。

(3)地址池内查找“Expired”状态的IP地址,即曾经分配给客户端的超过租期的IP地址。

(4)在地址池内随机查找一个“Idle”状态的IP地址。

(5)如果未找到可供分配的IP地址,则地址池依次自动回收超过租期的(“Expired”状态)和处于冲突状态(“Conflict”状态)的IP地址。回收后如果找到可用的IP地址,则进行分配;否则,DHCP客户端等待应答超时后,重新发送DHCP DISCOVER报文来申请IP地址。

设备支持在地址池中排除某些不能通过DHCP机制进行分配的IP地址。例如,客户端所在网段已经手工配置了地址为192.168.1.100/24的DNS服务器,DHCP服务器上配置的网段为192.168.1.0/24的地址池中需要将192.168.1.100的IP地址排除,不能通过DHCP分配此地址,否则,会造成地址冲突。

为了防止分配出去的IP地址跟网络中其他客户端的IP地址冲突,DHCP服务器在发送DHCP OFFER报文前通过发送源地址为DHCP服务器IP地址、目的地址为预分配出去IP地址的ICMP ECHO REQUEST报文对分配的IP地址进行地址冲突探测。如果在指定的时间内没有收到应答报文,表示网络中没有客户端使用这个IP地址,可以分配给客户端;如果指定时间内收到应答报文,表示网络中已经存在使用此IP地址的客户端,则把此地址列为冲突地址,然后等待重新接收到DHCP DISCOVER报文后按照前面介绍的选择IP地址的优先顺序重新选择可用的IP地址。

此阶段DHCP服务器分配给客户端的IP地址不一定是最终确定使用的IP地址,因为DHCP OFFER报文发送给客户端等待16秒后如果没有收到客户端的响应,此地址就可以继续分配给其他客户端。通过下面的选择阶段和确认阶段后才能最终确定客户端可以使用的IP地址。

第三步:选择阶段

如果有多个DHCP服务器向DHCP客户端回应DHCP OFFER报文,则DHCP客户端一般只接收第一个收到的DHCP OFFER报文,然后以广播方式发送DHCP REQUEST报文,该报文中包含客户端想选择的DHCP服务器标识符(即Option50,填充了接收的DHCP OFFER报文中yiaddr字段的IP地址)。

DHCP客户端广播发送DHCP REQUEST报文通知所有的DHCP服务器,它将选择某个DHCP服务器提供的IP地址,其他DHCP服务器可以重新将曾经分配给客户端的IP地址分配给其他客户端。

此时,由于还没有得到DHCP Server的最后确认,客户端仍然使用0.0.0.0为源IP地址,255.255.255.255为目标地址进行广播。

第四步:确认阶段

当DHCP服务器收到DHCP客户端发送的DHCP REQUEST报文后,DHCP服务器以广播形式回应DHCP ACK报文,表示DHCP REQUEST报文中请求的IP地址(Option50填充的)分配给客户端使用。

DHCP客户端收到DHCP ACK报文,会广播发送免费ARP报文,探测本网段是否有其他终端使用服务器分配的IP地址,如果在指定时间内没有收到回应,表示客户端可以使用此地址。如果收到了回应,说明有其他终端使用了此地址,客户端会向服务器发送DHCP DECLINE报文,并重新向服务器请求IP地址,同时,服务器会将此地址列为冲突地址。当服务器没有空闲地址可分配时,再选择冲突地址进行分配,尽量减少分配出去的地址冲突。

当DHCP服务器收到DHCP客户端发送的DHCP REQUEST报文后,如果DHCP服务器由于某些原因(例如协商出错或者由于发送REQUEST过慢导致服务器已经把此地址分配给其他客户端)无法分配DHCP REQUEST报文中Option50填充的IP地址,则发送DHCP NAK报文作为应答,通知DHCP客户端无法分配此IP地址。DHCP客户端需要重新发送DHCP DISCOVER报文来申请新的IP地址。

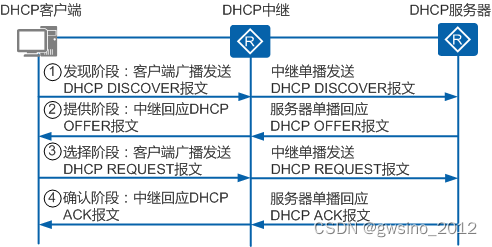

有中继场景时DHCP客户端首次接入网络的工作原理