2025年,钓鱼攻击仍是企业面临的主要安全威胁。随着攻击者更多采用基于身份认证的技术而非软件漏洞利用,钓鱼攻击的危害性甚至超过以往。

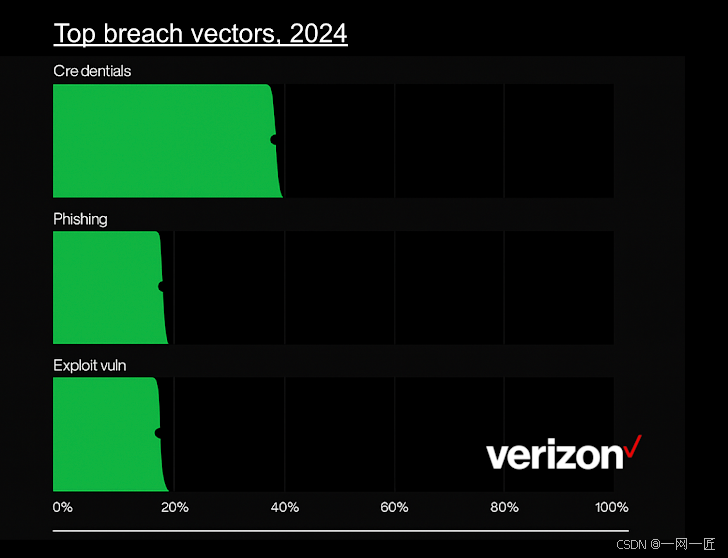

攻击者正转向基于身份的攻击手段,钓鱼与凭证窃取(钓鱼的副产品)已成为数据泄露的主因。数据来源:Verizon DBIR

通过登录受害者账户,钓鱼攻击能实现与传统终端或网络攻击相同的目标。随着企业使用数百款互联网应用,可被钓鱼或凭证窃取攻击的账户范围呈指数级增长。

如今,绕过多因素认证(MFA)的钓鱼工具包已成常态,能够攻破SMS、OTP和推送验证保护的账户。当预防措施失效时,检测系统正承受持续压力。

一、攻击者如何绕过检测机制

现有钓鱼检测主要集中于电子邮件和网络层,通常部署在安全邮件网关(SEG)或安全Web网关(SWG)/代理设备。但攻击者通过以下方式规避检测:

- 动态更换基础设施:定期轮换IP、域名和URL等可被特征识别的元素

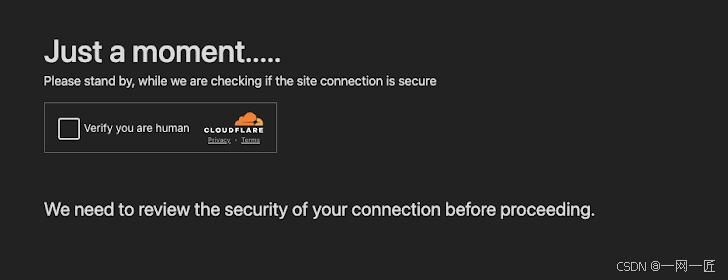

- 反分析设计:在钓鱼页面部署验证码(CAPTCHA)或Cloudflare Turnstile等机器人检测机制

- 页面元素混淆:修改视觉与DOM元素使检测签名失效

Cloudflare Turnstile等机器人验证可有效规避沙箱分析工具

攻击者还通过跨渠道攻击完全避开邮件检测。例如近期案例显示,冒充Onfido的攻击者通过恶意谷歌广告(恶意广告)实施钓鱼,全程未使用电子邮件。

攻击者通过即时通讯、社交媒体、恶意广告及可信应用消息绕过邮件检测

需指出邮件方案的局限性:虽然能检测发件人信誉和DMARC/DKIM等,但无法识别恶意页面内容。现代邮件方案虽能深度分析邮件正文,却难以识别钓鱼网站本身,更无法防御跨媒介攻击。

二、浏览器端检测如何扭转战局

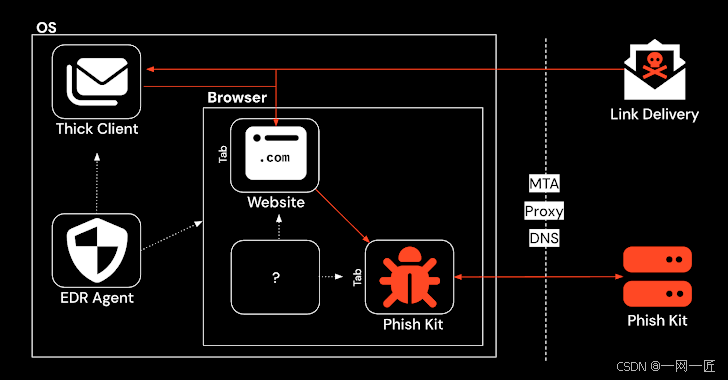

绝大多数钓鱼攻击通过恶意链接诱导用户访问伪造登录页面。这些攻击完全发生在浏览器环境中,因此相较于外部的邮件或网络检测,在浏览器内部构建检测响应能力具有显著优势。

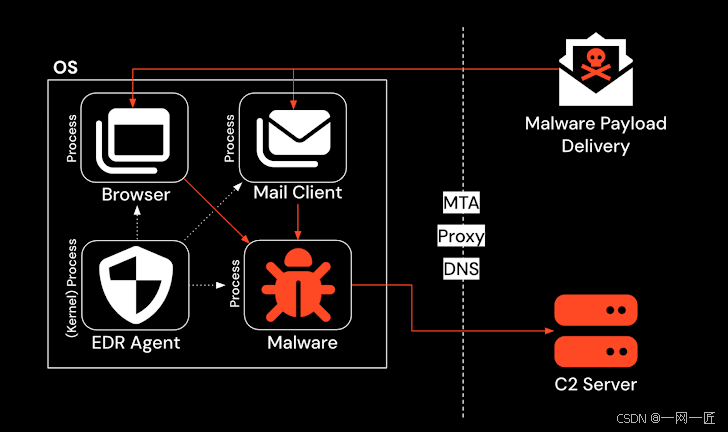

这类似于终端安全的发展历程:当2000年代末期终端攻击激增时,基于网络的检测、文件特征分析和沙箱运行等传统手段逐渐被终端检测与响应(EDR)取代,后者实现了对恶意软件的实时观测与拦截。

EDR通过在操作系统层实现实时检测,摆脱了对终端流量的依赖

当前我们面临相似局面:现代钓鱼攻击发生在浏览器访问的网页上,而依赖邮件、网络甚至终端的安全工具缺乏必要可见性——它们始终在从外向内观察。

现有钓鱼检测无法实时观测和阻止恶意活动

三、浏览器防御的三大核心优势

1. 分析页面而非链接

传统检测依赖链接或静态HTML分析,而现代钓鱼页面是动态Web应用,通过JavaScript实时渲染恶意内容。攻击者还采用以下手段:

- 批量购买域名并动态轮换链接

- 使用一次性魔法链接(Magic Link)

- 劫持合法域名

基于浏览器可完整观测渲染后的页面,实现对恶意元素的深度识别。

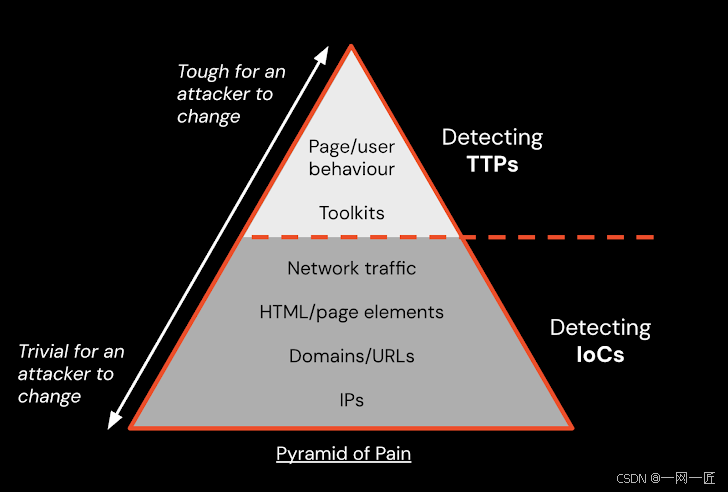

2. 检测TTP而非IoC

即便采用战术、技术与程序(TTP)检测,传统方案也依赖网络请求拼凑或沙箱加载。但攻击者通过以下方式规避:

- 要求用户交互(如验证码)

- 混淆视觉与DOM元素

- 设置特定URL参数和头部

浏览器方案提供更全面的可见性:

- 完整解密的HTTP流量

- 全链路用户交互追踪

- 执行各层的深度检查

- 浏览器API数据关联

浏览器环境支持构建基于TTP的高效控制措施

3. 实时拦截而非事后追溯

非浏览器方案基本无法实现实时检测。代理方案虽能通过网络流量分析发现恶意行为,但因TLS加密后的流量重构困难,通常存在延迟且不可靠。

而浏览器内检测能:

- 实时观测用户所见页面

- 在危害发生前拦截攻击

- 将防御重心转向事前阻断

浏览器:钓鱼防御的未来方向

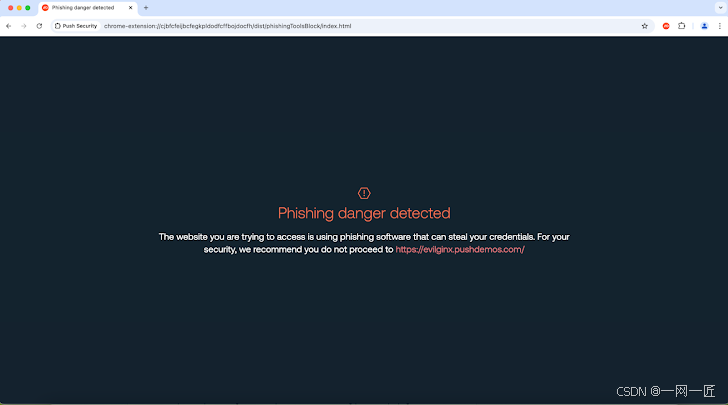

Push Security的浏览器身份安全方案能在攻击发生时实时拦截,其优势包括:

- 密码复用检测:识别用户向钓鱼网站输入曾用于其他站点的密码

- 页面克隆识别:比对已指纹化的合法登录页面

- 钓鱼工具包探测:检测页面运行的恶意代码

Push在浏览器内检测到钓鱼页面时立即阻止用户访问

该方案还能防御凭证填充、密码喷洒和会话劫持等攻击,并帮助企业发现以下身份安全漏洞:幽灵账户、SSO覆盖缺口、MFA配置缺失、弱密码/泄露密码/密码复用、高风险OAuth集成等。

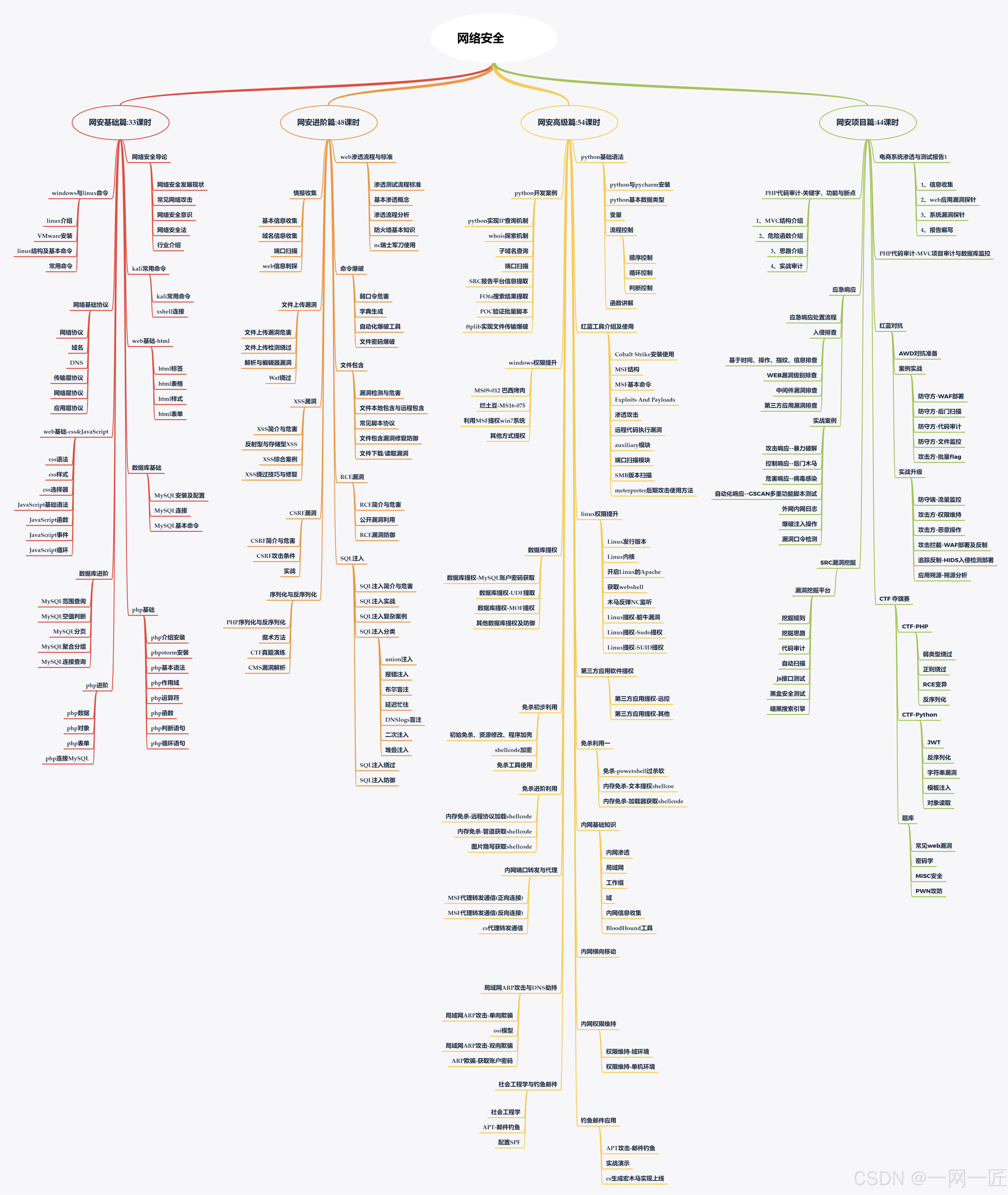

零基础入门网络安全

【----帮助网安学习,以下所有学习资料文末免费领取!----】

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

大纲

首先要找一份详细的大纲。

学习教程

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?