更多黑客技能 公众号:小道黑客

0x01 漏洞描述:

wls9-async等组件为WebLogic Server提供异步通讯服务,默认应用于WebLogic部分版本。由于该WAR包在反序列化处理输入信息时存在缺陷,攻击者通过发送精心构造的恶意 HTTP 请求,即可获得目标服务器的权限,在未授权的情况下远程执行命令。

0x02 影响版本:

Oracle WebLogic Server10.x

Oracle WebLogic Server12.1.3.0.0

0x03 影响组件:

wls9_async_response.war

wls-wsat.war

0x04 复现环境:

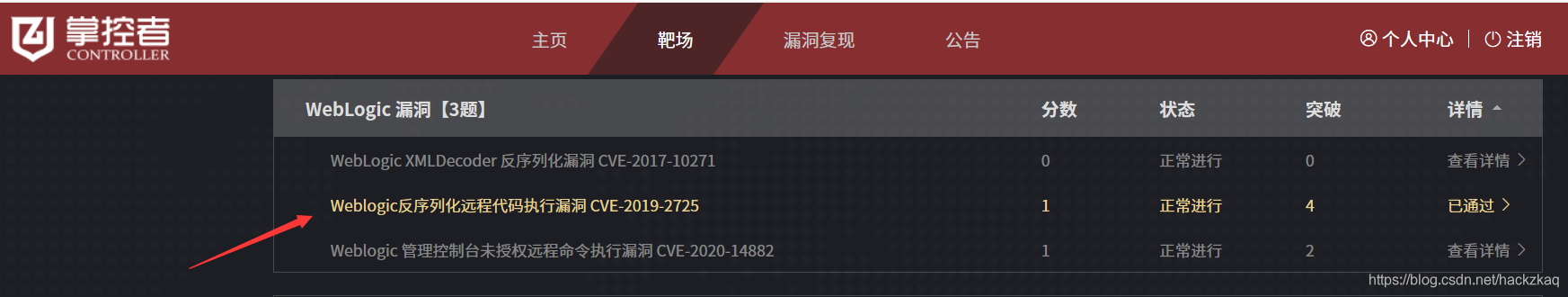

学院Weblogic反序列化远程代码执行漏洞 CVE-2019-2725漏洞复现靶场

0x05 复现过程:

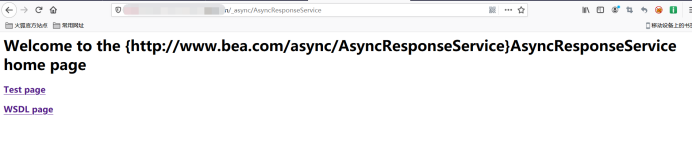

通过访问路径/_async/AsyncResponseService判断wls9_async_response组件是否存在,如果出现下图所示,则可能存在漏洞;

本文详细介绍了Oracle WebLogic Server的wls9-async组件存在的远程代码执行漏洞(CVE-2019-2725)的复现过程,包括影响版本、影响组件和复现环境。通过构造恶意HTTP请求,攻击者可能未经授权执行服务器命令。修复建议包括更新补丁、删除相关WAR包及禁用组件。

本文详细介绍了Oracle WebLogic Server的wls9-async组件存在的远程代码执行漏洞(CVE-2019-2725)的复现过程,包括影响版本、影响组件和复现环境。通过构造恶意HTTP请求,攻击者可能未经授权执行服务器命令。修复建议包括更新补丁、删除相关WAR包及禁用组件。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5208

5208

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?