- 发现目标 (netdiscover),找到WebDeveloper的IP地址。截图。

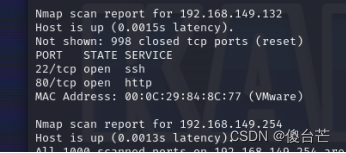

找到ip 192.168.149.132

:利用NMAP扫描目标主机,发现目标主机端口开放、服务情况,截图并说明目标提供的服务有哪些?(利用第一次实验知识点)

提供 ssh服务和http服务

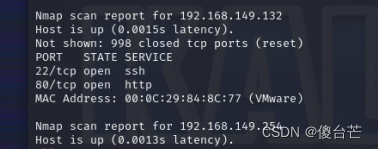

- 若目标主机提供了HTTP服务,尝试利用浏览器访问目标网站。截图。是否有可用信息?

-

好像没什么可用信息

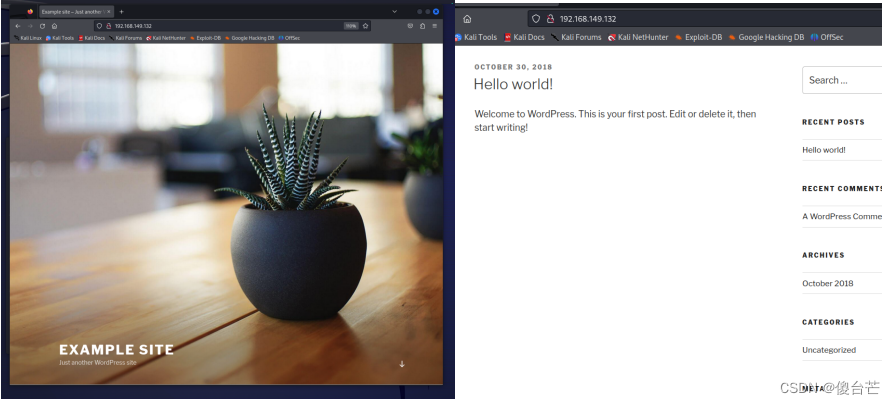

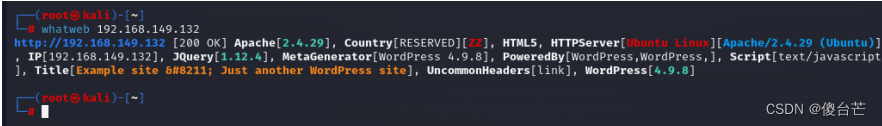

- 利用whatweb探测目标网站使用的CMS模板。截图。分析使用的CMS是什么?

使用的CMS模板是World Press[4.9.8]

- 网络搜索wpscan,简要说明其功能。

wpscan是一款专门针对wordpress的扫描工具,采用ruby语言编写,能够扫描worpress网站中包括主题漏洞、插件漏洞以及wordpress网站本身存在的漏洞。wpscan还可以扫描wordpress网站启用的插件和其他功能。

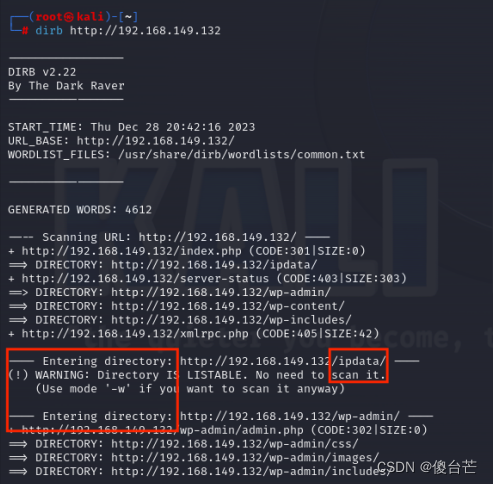

- 使用 Dirb 爆破网站目录。(Dirb 是一个专门用于爆破目录的工具,在 Kali 中默认已经安装,类似工具还有国外的patator,dirsearch,DirBuster, 国内的御剑)截图。找到一个似乎和网络流量有关的目录(路径)。

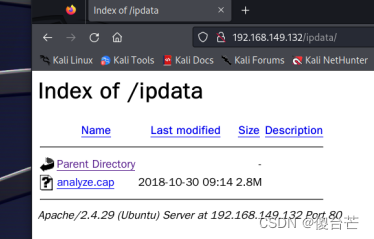

- 浏览器访问该目录(路径),发现一个cap文件。截图。、

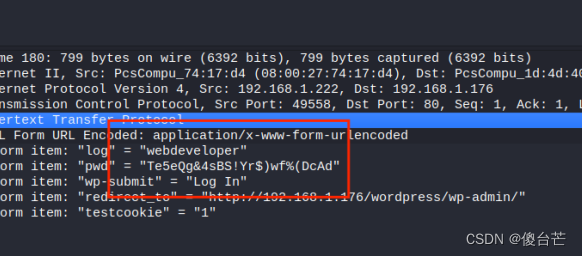

- 利用Wireshark分析该数据包,分析TCP数据流。找到什么有用的信息?截图。

HTTP模式过滤,请求方法为POST,因为登录会有一个POST请求,抓到类似于有账号密码的http数据包

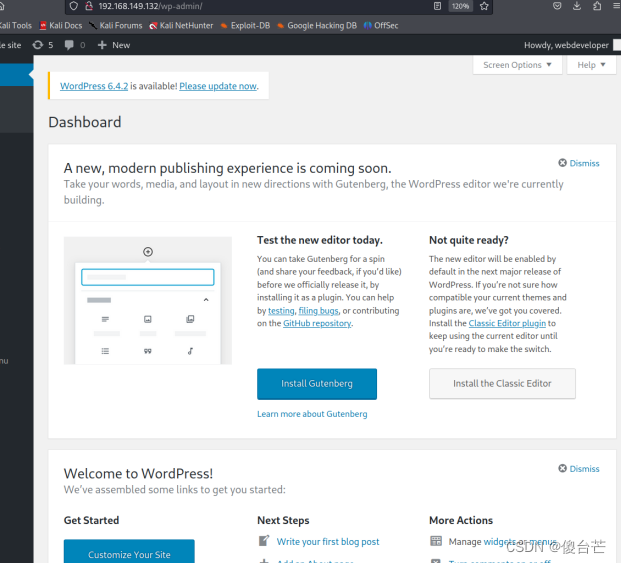

- 利用上一步得到的信息进入网站后台。截图。

Te5eQg&4sBS! Yr$)wf%(DcAd

(网站管理员账号与操作系统账号是不同概念)

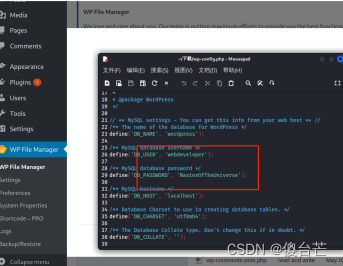

- 利用该CMS存在的(插件Plugin)漏洞。

- 利用该插件漏洞提权。

可以看到账号密码

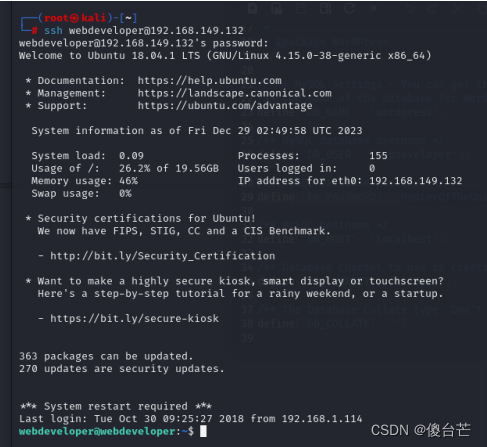

10、SSH登录服务器

尝试利用上一步获得的访问数据库的用户名和密码连接远程服务器。截图。

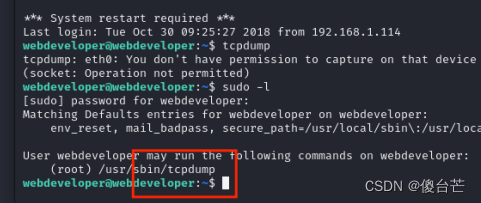

10、使用tcpdump执行任意命令(当tcpdump捕获到数据包后会执行指定的命令。)

查看当前身份可执行的命令。

然后得到flag

cba045a5a4f26f1cd8d7be9a5c2b1b34f6c5d290

5658

5658

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?