VNC (Virtual Network Computer)是

虚拟网络

计算机的缩写。VNC 是一款优秀的

远程控制

工具软件,由著名的

AT&T

的欧洲研究实验室开发的。VNC 是在基于

UNIX

和

Linux

操作系统的免费的

开源软件

,远程控制能力强大,高效实用,其性能可以和

Windows

和

MAC

中的任何远程控制软件媲美。 在 Linux 中,VNC 包括以下四个命令:vncserver,vncviewer,vncpasswd,和 vncconnect。大多数情况下用户只需要其中的两个命令:vncserver 和 vncviewer。

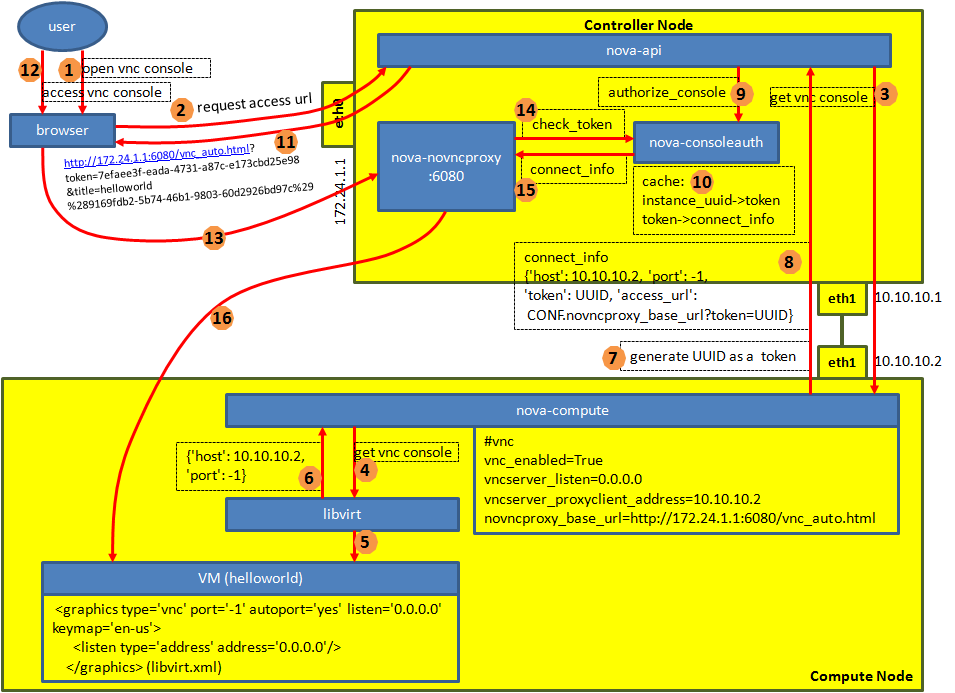

Openstack在Nova组件中集成了VNC功能, VNC工作原理如下

VNC Proxy的功能:

- 将公网(public network)和私网(private network)隔离

- VNC client运行在公网上,VNCServer运行在私网上,VNC Proxy作为中间的桥梁将二者连接起来

- VNC Proxy通过token对VNC Client进行验证

- VNC Proxy不仅仅使得私网的访问更加安全,而且将具体的VNC Server的实现分离,可以支持不同Hypervisor的VNC Server但不影响用户体验

VNC Proxy的部署

- 在Controller节点上部署nova-consoleauth 进程,用于Token验证

- 在Controller节点上部署nova-novncproxy 服务,用户的VNC Client会直接连接这个服务

- Controller节点一般有两张网卡,连接到两个网络,一张用于外部访问,我们称为public network,或者API network,这张网卡的IP地址是外网IP,如图中172.24.1.1,另外一张网卡用于openstack各个模块之间的通信,称为management network,一般是内网IP,如图中10.10.10.2

- 在Compute节点上部署nova-compute,在nova.conf文件中有下面的配置

- vnc_enabled=True

- vncserver_listen=0.0.0.0 //VNC Server的监听地址

- vncserver_proxyclient_address=10.10.10.2 //nova vnc proxy是通过内网IP来访问vnc server的,所以nova-compute会告知vnc proxy用这个IP来连接我。

- novncproxy_base_url=http://172.24.1.1:6080/vnc_auto.html //这个url是返回给客户的url,因而里面的IP是外网IP

- 注:

也可以将控制节点放在内网,专门设置一个api节点,这时,nova-consoleauth就需要安装在控制节点上,novnc

python-novnc包安装在api节点上。

VNC Proxy的运行过程:

- 一个用户试图从浏览器里面打开连接到虚拟机的VNC Client

- 浏览器向nova-api发送请求,要求返回访问vnc的url

- nova-api调用nova-compute的get vnc console方法,要求返回连接VNC的信息

- nova-compute调用libvirt的get vnc console函数

- libvirt会通过解析虚拟机

本文详细介绍了OpenStack中VNC Proxy的工作原理,包括其如何通过noVNC实现HTML5 VNC客户端,确保公网与私网的安全隔离,并提供VNC服务器的验证。VNC Proxy部署在Controller节点,连接 nova-consoleauth 和 nova-novncproxy,确保用户通过内网IP安全访问VNC Server。同时,文章提到了VNC Proxy的运行流程,从用户请求到连接建立的全过程。

本文详细介绍了OpenStack中VNC Proxy的工作原理,包括其如何通过noVNC实现HTML5 VNC客户端,确保公网与私网的安全隔离,并提供VNC服务器的验证。VNC Proxy部署在Controller节点,连接 nova-consoleauth 和 nova-novncproxy,确保用户通过内网IP安全访问VNC Server。同时,文章提到了VNC Proxy的运行流程,从用户请求到连接建立的全过程。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4280

4280

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?