前言

#知识点:

1、白盒审计三要素

2、黑盒审计四要素

3、白黑测试流程思路

#详细点:

1、检测层面:前端,后端等

2、检测内容:文件头,完整性,二次渲染等

3、检测后缀:黑名单,白名单,MIME检测等

4、绕过技巧:多后缀解析,截断,中间件特性,条件竞争等

#本章课程内容:

1、文件上传-CTF赛题知识点

2、文件上传-中间件解析&编辑器安全

3、文件上传-实例CMS文件上传安全分析

实战案例:

前置:

后门代码需要用特定格式后缀解析,不能以图片后缀解析脚本后门代码(解析漏洞除外)

如:jpg图片里面有php后门代码,不能被触发,所以连接不上后门

如果要图片后缀解析脚本代码,一般会利用包含漏洞或解析漏洞,还有.user.ini&.htaccess

#白盒审计-Finecms-代码常规-处理逻辑

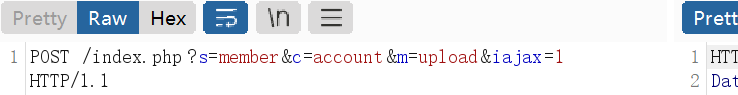

黑盒思路:寻找上传点抓包修改突破获取状态码及地址

进入用户页面发现上传点

尝试上传图片

这里没有filename 或者是type等,可以看出只有tx一个变量。并且可以看到有base64加密

修改png为php后,可以通过访问文件,看到php是正常被上传上去的,但是路径还有文件名被修改了,导致黑盒测试的话,无法获取具体路径。

审计流程:功能点-代码文件-代码块-抓包调试-验证测试

可以看出是mvc架构。

#白盒审计-CuppaCms-中间件-.htaccess

黑盒思路:存在文件管理上传改名突破,访问后在突破

在上传文件进行反复测试(发现绕不过,白名单)然后在修改文件名那里发现问题,通过bp抓包,将文件修改成PHP文件,发现没办法直接执行(怀疑是有限制导致的,然后通过修改包,移动到上一级目录,执行成功)

2.发现.htaccess文件,直接覆盖或者删除即可。

审计流程:功能点-代码文件-代码块-抓包调试-验证测试

#白盒审计-Metinfo-编辑器引用-第三方安全

黑盒思路:探针目录利用编辑器漏洞验证测试

扫描常见编辑器的默认目录,从而找到。直接百度,解决

审计流程:目录结构-引用编辑器-编辑器安全查询-EXP利用验证

#文件上传:

黑盒:寻找一切存在文件上传的功能应用

1、个人用户中心是否存在文件上传功能

2、后台管理系统是佛存在文件上传功能

3、字典目录扫描探针文件上传构造地址

4、字典目录扫描探针编辑器目录构造地址

白盒:看三点,中间件,编辑器,功能代码

1、中间件直接看语言环境常见搭配

2、编辑器直接看目录机构或搜索关键字

3、功能代码直接看源码应用或搜索关键字

759

759

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?