蓝帽杯部分write up

萌新の个人主页

计算机取证1:

题目描述:

现对一个windows计算机进行取证,请您对以下问题进行分析解答。从内存镜像中获得taqi7的开机密码是多少?(答案参考格式:abcABC123)

做题流程:

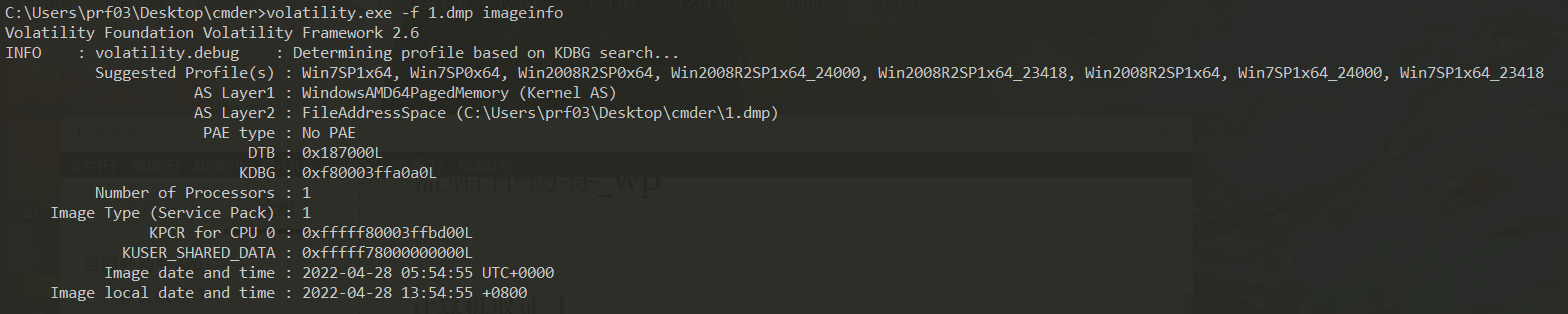

使用volatility的imageinfo命令查看系统版本信息

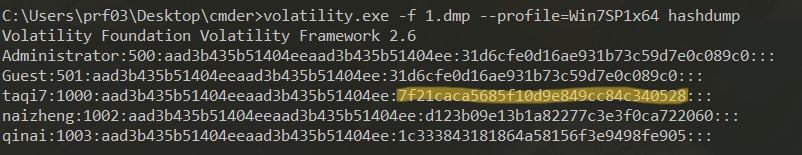

然后使用hashdump命令查看加密后的密码

使用在线网站进行解密,得到密码

计算机取证2:

题目描述:

制作该内存镜像的进程Pid号是多少?(答案参考格式:1024)

做题流程:

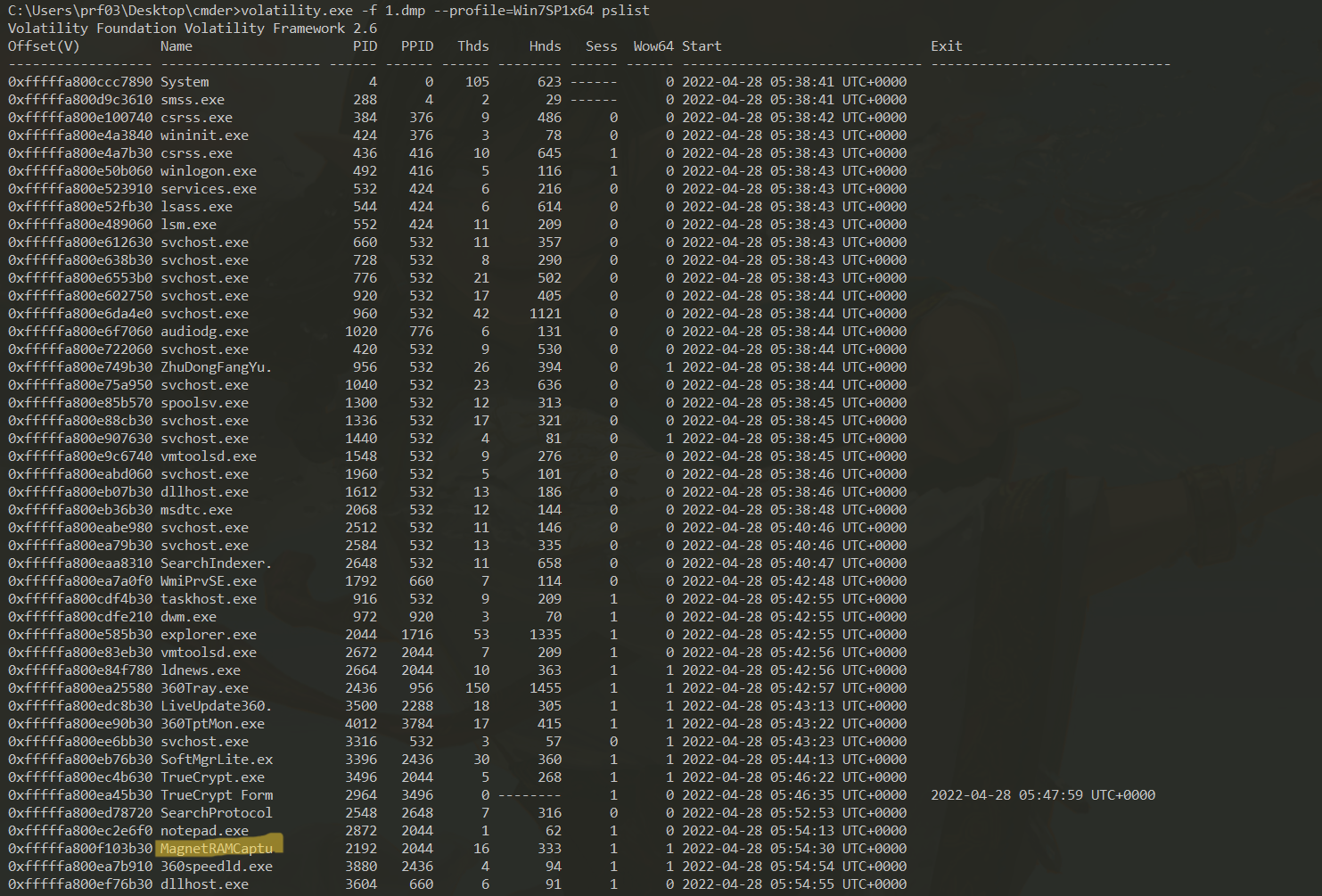

使用pslist指令查看系统运行的进程

可看到内存镜像制作软件的PID为2192

计算机取证3:

题目描述:

bitlokcer分区某office文件中存在的flag值为?(答案参考格式:flag{abcABC123})

做题流程:

题目给了1.dmp文件和G.E01文件。

首先用AccessData FTK Imager挂载磁盘文件,打不开有加密。利用EFDD去恢复密钥,得是破解版才行。恢368346-029557-428142-651420-492261-552431-515438-338239复出来是:368346-029557-428142-651420-492261-552431-515438-338239,直接用diskGenius打开输入加密分区的key,看到有四个文件。

题目说在某个office文件中,那么还给了字典,想到爆破。利用kali下的hashcat进行爆破。先用python office2john.py 我天.docx>hash得到docx的hash值,比对发现是2007版的,那么参数部分要填9400。后面就是直接用hashcat爆破了,不在docx里面。在pptx中,密码是287fuweiuhfiute,以只读模式打开pptx,看到flag,文字识别:

计算机取证4:

题目描述:

TrueCrypt加密中存在的flag值为?(答案参考格式:flag{abcABC123})

做题流程:

用vol去搜索文件,filescan | grep ".zip"发现可疑文件:哈哈哈.zip文件。dump出来发现有密码,直接爆破991314得到flag

程序分析1:

题目描述:

现已获取某个APP程序,请您对以下问题进行分析解答。

本程序包名是?(答案参考格式:abc.xx.de)

做题流程:

利用aapt 工具,aapt dump badging 加apk的路径 加竖线 | findstr package,得到exec.azj.kny.d.c

程序分析2:

题目描述:

本程序的入口是?(答案参考格式:abc.xx.de)

做题流程:

同样利用aapt来做,aapt dump badging 加apk的路径 加竖线 | findstr launchable-activit,得到minmtta.hemjcbm.ahibyws.MainActivity

程序分析3:

题目描述:

本程序的服务器地址的密文是?(答案参考格式:abcABC123)

做题流程:

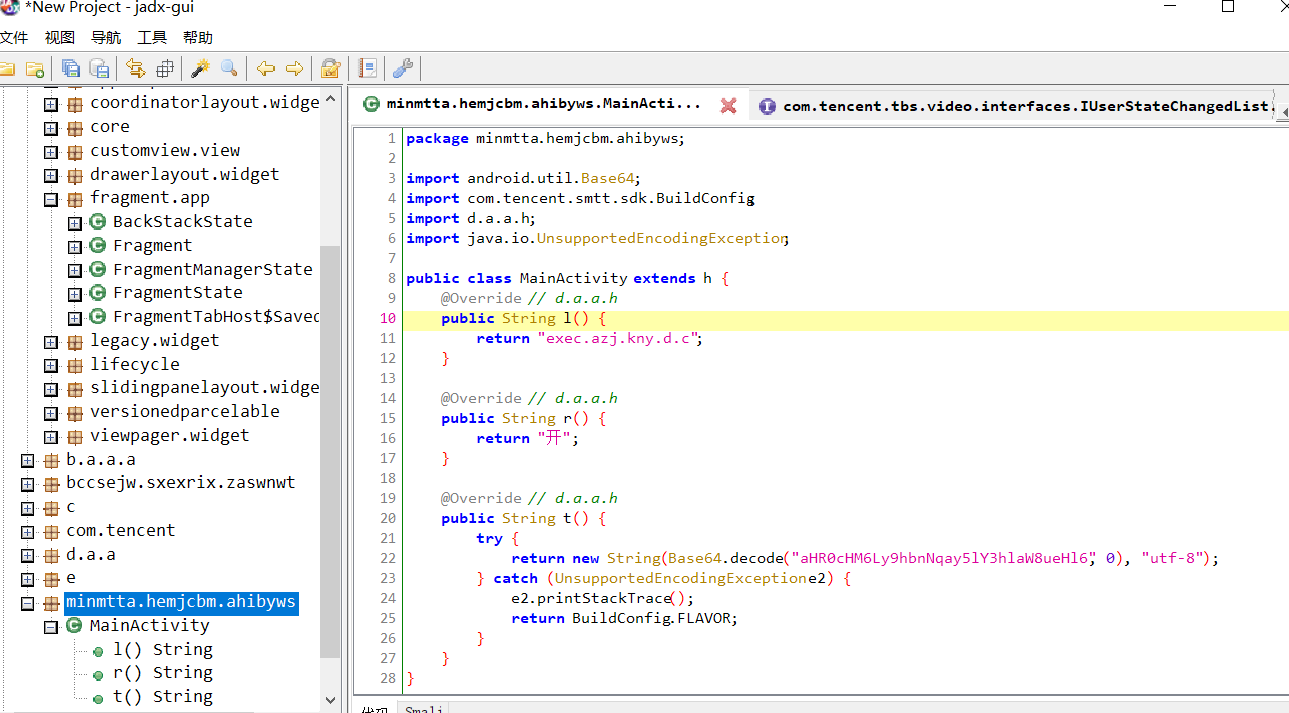

利用反编译软件打开,随便翻翻可以直接看到:

服务器地址就是base64的那段。

973

973

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?