实验目的

1、熟悉网络监听的原理与技术,实现捕捉HTTP等协议的数据包,以理解TCP/IP协议中协议的数据结构,通过实验了解HTTP等协议明文传输的特性。

2、熟悉Wireshark软件的使用,加深对TCP/IP协议的理解;

3、了解网络安全的重要性,加强自己的网络安全意识。

实验工具

Wireshark:网络抓包工具,Winhex:十六进制编辑器。

实验原理

运用Wireshark软件,设置过滤器,以捕获本台主机与服务器之间通信的数据包。分析Wireshark捕获的数据包。由于一些服务没有对用户名、口令和图片内容加密,故可以从数据包中得到这些信息。运用Winhex软件可以将获取到的十六进制数据进行编辑。

实验步骤

(1)网站登录

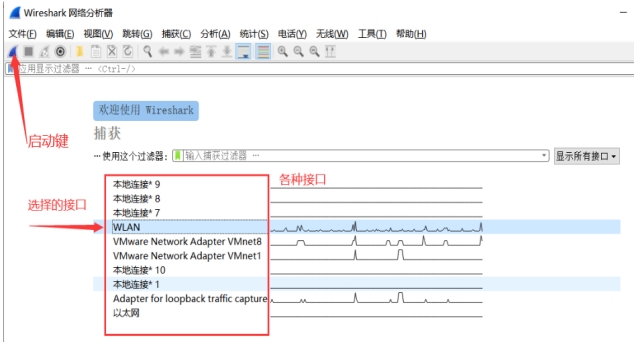

1、打开Wireshark网络分析器,选择要使用的接口,并开始捕获

我使用的是wifi网络所以选择WLAN。

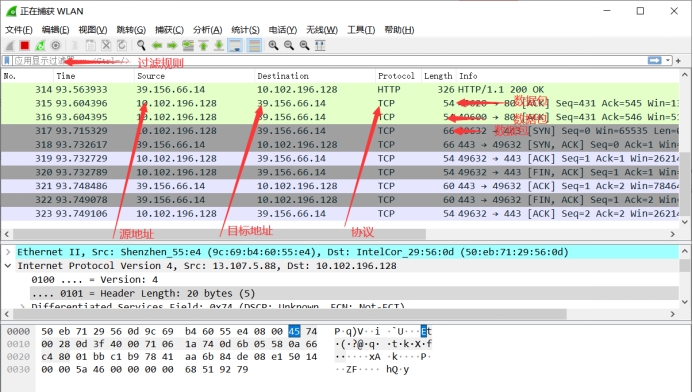

这里可以看到捕获了许多的数据包,我们可以运用过滤规则进行过滤,来获得自己想要的数据包。

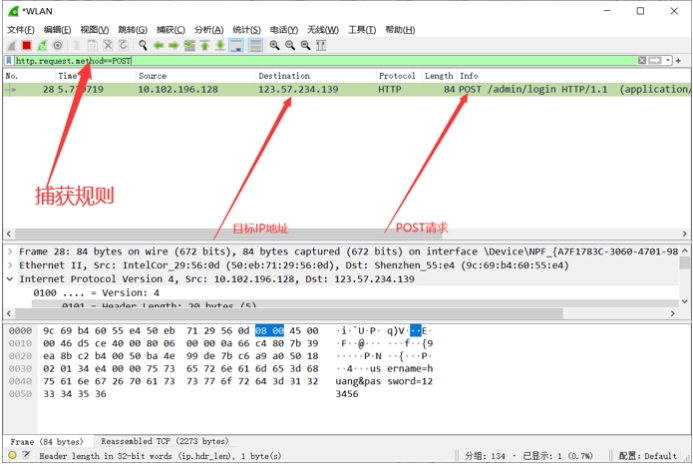

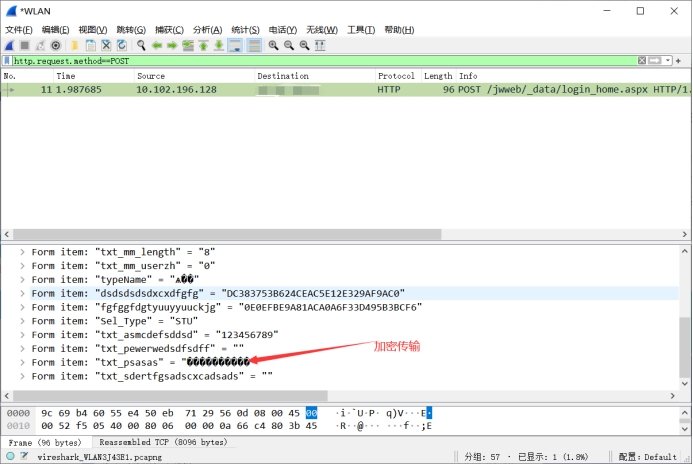

2、选择一个可以登录的网站进行登录,并设置过滤规则为http.request.method==post,这样可以过滤到post请求,因为一般登录的请求都是post。

这里用网站进行测试,点击登录键,无论密码是否正确都会发起post请求,进入Wireshark应用过滤规则查看刚才发出的请求。

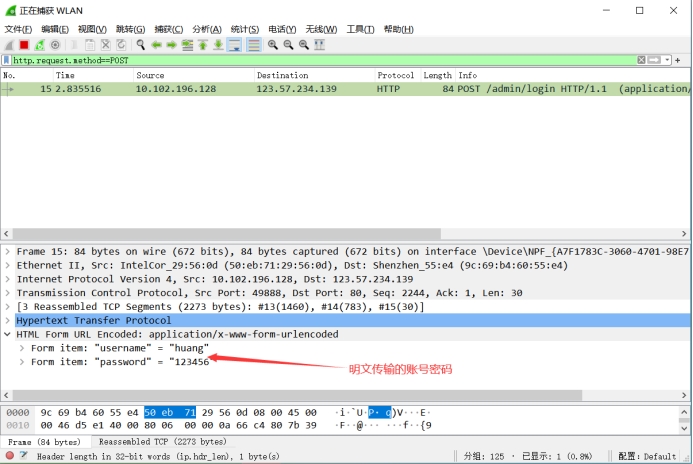

3、根据得到的数据包中,找出刚才登陆时发送的账号密码

点击数据包,查看中间栏目的HTML Form URL Encoded: application/x-www-form-urlencoded就可以看到明文传输的账号密码。

点击数据包,查看中间栏目的HTML Form URL Encoded: application/x-www-form-urlencoded就可以看到明文传输的账号密码。

在教务系统上尝试

教务系统并不会显示密码,明文传输非常的不安全。

(2)QQ图片发送

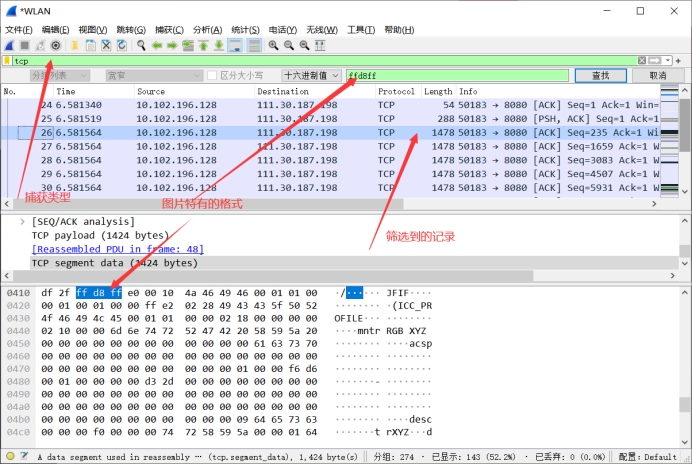

1、在电脑QQ上向好友发送图片并通过Wireshark进行捕获,设置捕获格式查询

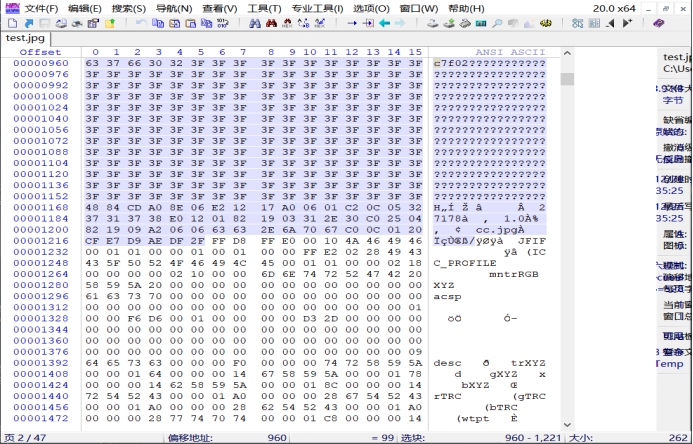

我们发送的图片是jpg格式,所以图片的16进制编码头几位为ffd8ff

我们发送的图片是jpg格式,所以图片的16进制编码头几位为ffd8ff

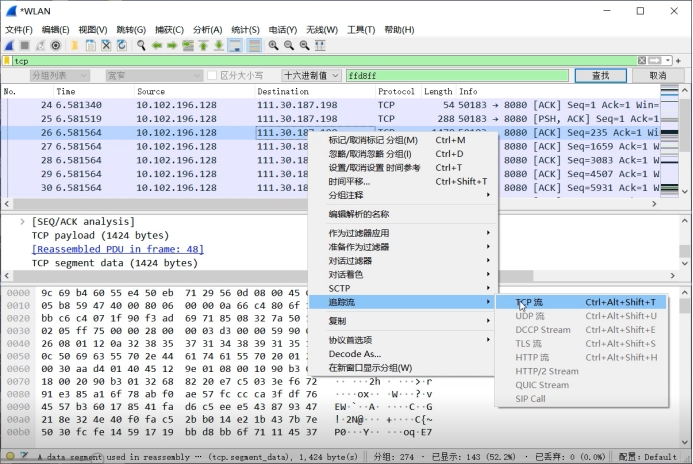

2、导出捕获到的数据

右键数据包选择追踪流为TCP流。

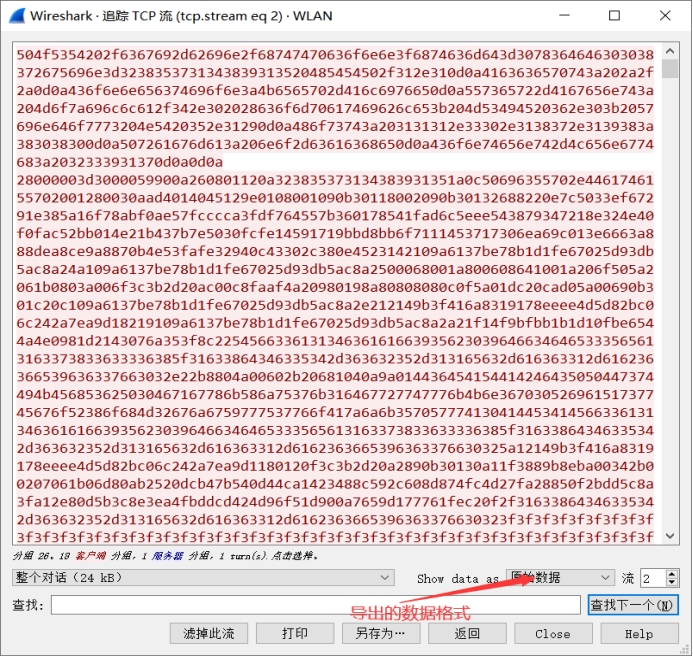

导出为原始数据,名字为test.jpg,并不能直接打开。

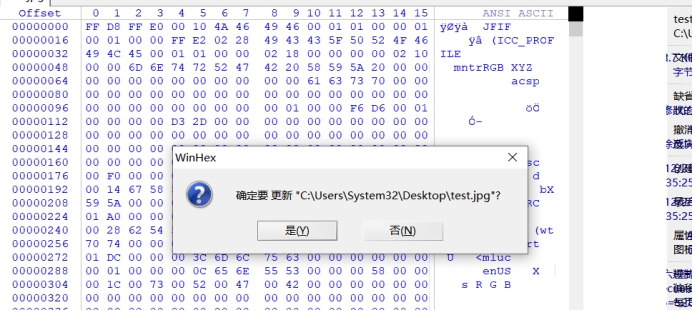

3、使用Winhex打开图片,并修改图片数据。

由于FFD8FF才是jpg文件的头编码,所以我们将前面的这些编码删去,保存,然后图片就可以正常打开了。

3839

3839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?