风炫安全之CobaltStrike系列视频教程

风炫安全之CobaltStrike系列视频教程

个人介绍

主攻方向:Web安全、网络安全、安全开发。

ID:风炫

Github地址: https://github.com/fengxuangit

教程只是为了提供学习和研究,所有技术切勿用于非法用途!

Cobalt Strike 介绍

Cobalt Strike是一款渗透测试神器,常被业界人称为CS神器。Cobalt Strike已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,可被团队进行分布式协团操作。 Cobalt Strike集成了端口转发、扫描多模式端口Listener、Windows exe程序生成、Windows dll动态链接库生成、java程序生成、office宏代码生成,包括站点克隆获取浏览器的相关信息等。 早期版本Cobalt Srtike依赖Metasploit框架,而现在Cobalt Strike已经不再使用MSF而是作为单独的平台使用1。 这个工具的社区版是大家熟知的Armitage(一个MSF的图形化界面工具),而Cobalt Strike大家可以理解其为Armitage的商业版。

本文讲解4.0版本

官方网站: https://www.cobaltstrike.com/

CS的发展

Armitage [2010-2012]

Armitage是一个红队协作攻击管理工具,它以图形化方式实现了Metasploit框架的自动化攻击。Armitage采用Java构建,拥有跨平台特性。

Cobalt Strike 1.x [2012-2014]

Cobalt Strike 增强了Metasploit Framework在执行目标攻击和渗透攻击的能力。

Cobalt Strike 2.x [2014-?]

Cobalt Strike 2是应模拟黑客攻击的市场需求而出现的,Cobalt Strike 2是以malleable C2技术的需求为定位的,这个技术使Cobalt Strike的能力更强了一些。

Cobalt Strike 3.x [2015-?]

Cobalt Strike 3的攻击和防御都不用在Metasploit Framework平台(界面)下进行

Cobalt Strike 4.x [2019-?]

这个版本改进了Cobalt Strike的分布式操作模型,修改了开发后的工作流程以减少一些历史包袱,并为特权升级和横向移动添加了“自带武器”工作流。

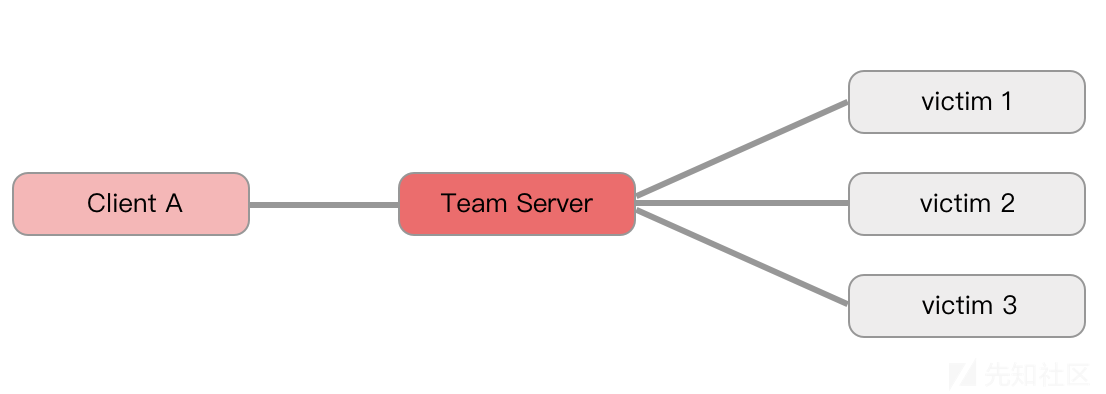

Cobalt Strike的C/S架构

- 客户端(Client GUI) Swing

- 团队成员使用的图形化界面

- 服务器(Team Server)

- 控制 - Team Server是Cobalt Strike中所有payload的主控制器,与victim的所有连接

bind/reverse都由Team Server管理。 - 日志记录 - Cobalt Strike中发生的所有事件 保存在

logs文件夹 - 信息搜集 - 收集在后渗透阶段发现的、或攻击者在目标系统上用于登录的所有凭据

credentials - 自定义脚本 -

cat teamserver可看到该文件是一个简单的bash脚本(可根据自己要求修改) 调用Metasploit RPC服务msfrpcd并启动服务器cobaltstrike.jar

- 控制 - Team Server是Cobalt Strike中所有payload的主控制器,与victim的所有连接

运行环境

-

Team Server 推荐运行环境

- Kali Linux 1.0, 2.0 – i386 and AMD64

- Ubuntu Linux 12.04, 14.04 – x86, and x86_64

-

Client GUI 运行环境

- Windows 7 and above

- macOS X 10.10 and above

- Kali Linux 1.0, 2.0 – i386 and AMD64

- Ubuntu Linux 12.04, 14.04 – x86, and x86_64

9235

9235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?