提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

BurpSuite

BurpSuite是用于攻击Web应用程序的集合平台,包含了许多工具。

BurpSuite主要模块

Dashboard(仪表盘):用于显示Burp Suite工作信息

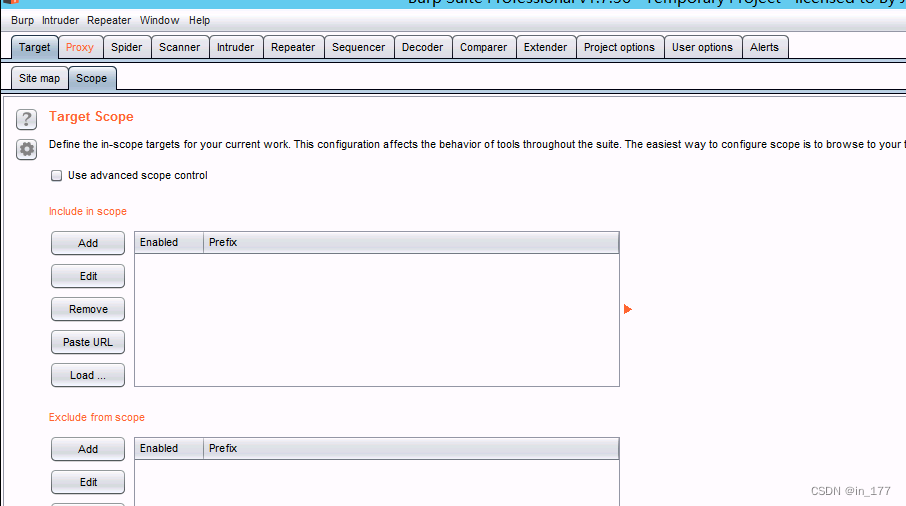

Target(目标):显示目标目录结构的的一个功能

Proxy(代理):拦截HTTP/S的代理服务器,进行拦截,查看,修改原始数据流

Intruder(入侵):对web应用程序进行自动化攻击,如: 枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞

Repeater(重放):一个靠手动操作来触发单独的HTTP 请求,并分析应用程序响应的工具

Sequencer(会话):用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具

Decoder(解码):进行手动执行或对应用程序数据者智能解码编码的

使用Burp进行抓包

代理模块Proxy

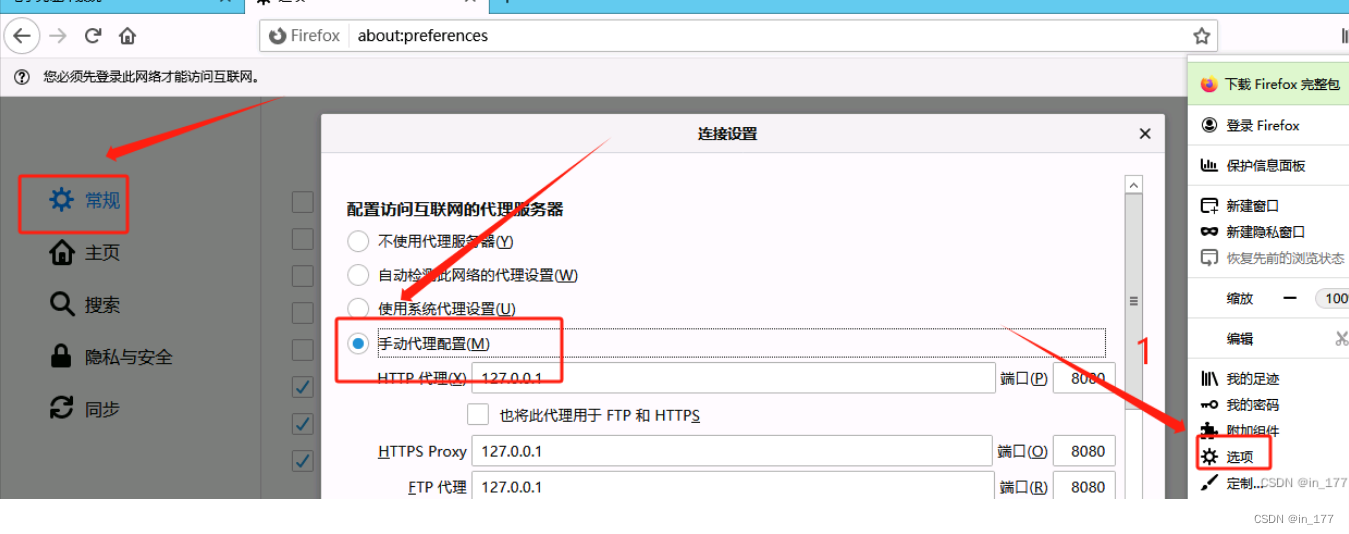

在浏览器设置HTTP代理服务器

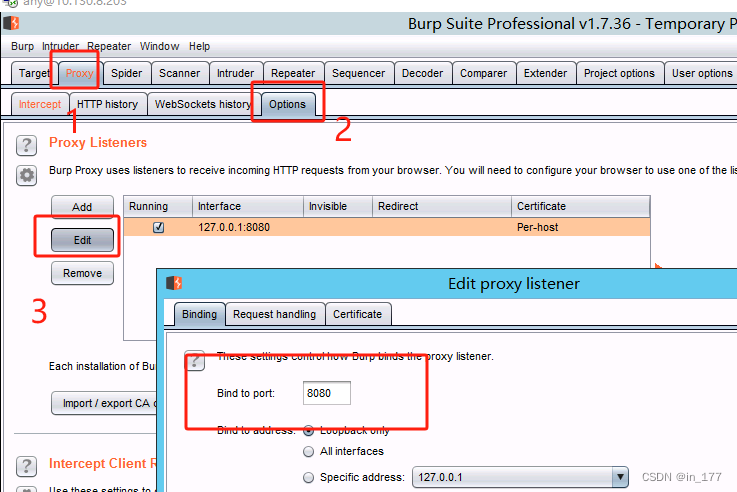

在BurpSuite配置代理端口

与浏览器配置一致

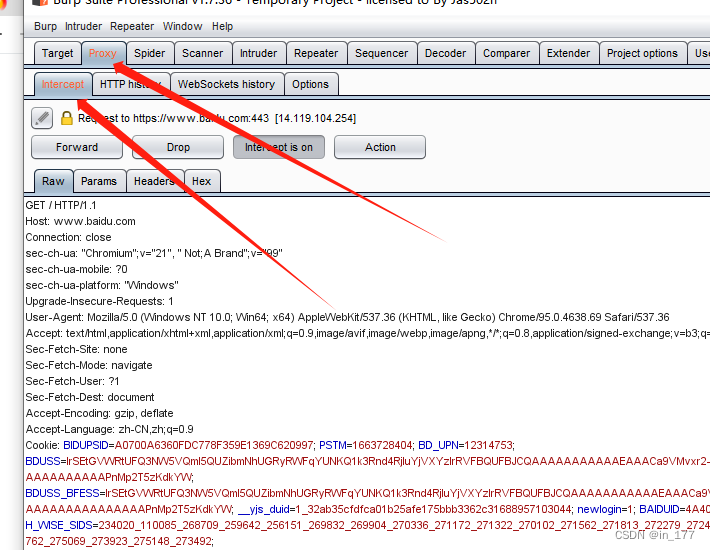

进行抓包

intercept:

1.Forward: 用于发送数据。当把所需要的HTTP请求编辑完成后,手动发送数据。

2.Drop: 将该请求包丢弃

3.Intercept is off/on:拦截开关。当处于off状态下时,会自动转发所拦截的所有请求;当处于on状态下时,会将所有拦截所有符合规则的请求并将它显示出来等待编辑或其他操作。4.Action:将请求发送到其它模块进行交互

当我们拦截数据包后,如图,这里有4个选项

Raw:抓取的请求数据包

Params:请求数据包的参数信息,包括GET/POST请求的参数,cookies参数

Headers:请求数据包的头部信息

Hex:Raw中信息的二进制内容

996

996

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?