对PTA测试网站高危漏洞可以导致任意用户代码曝光的测试报告,

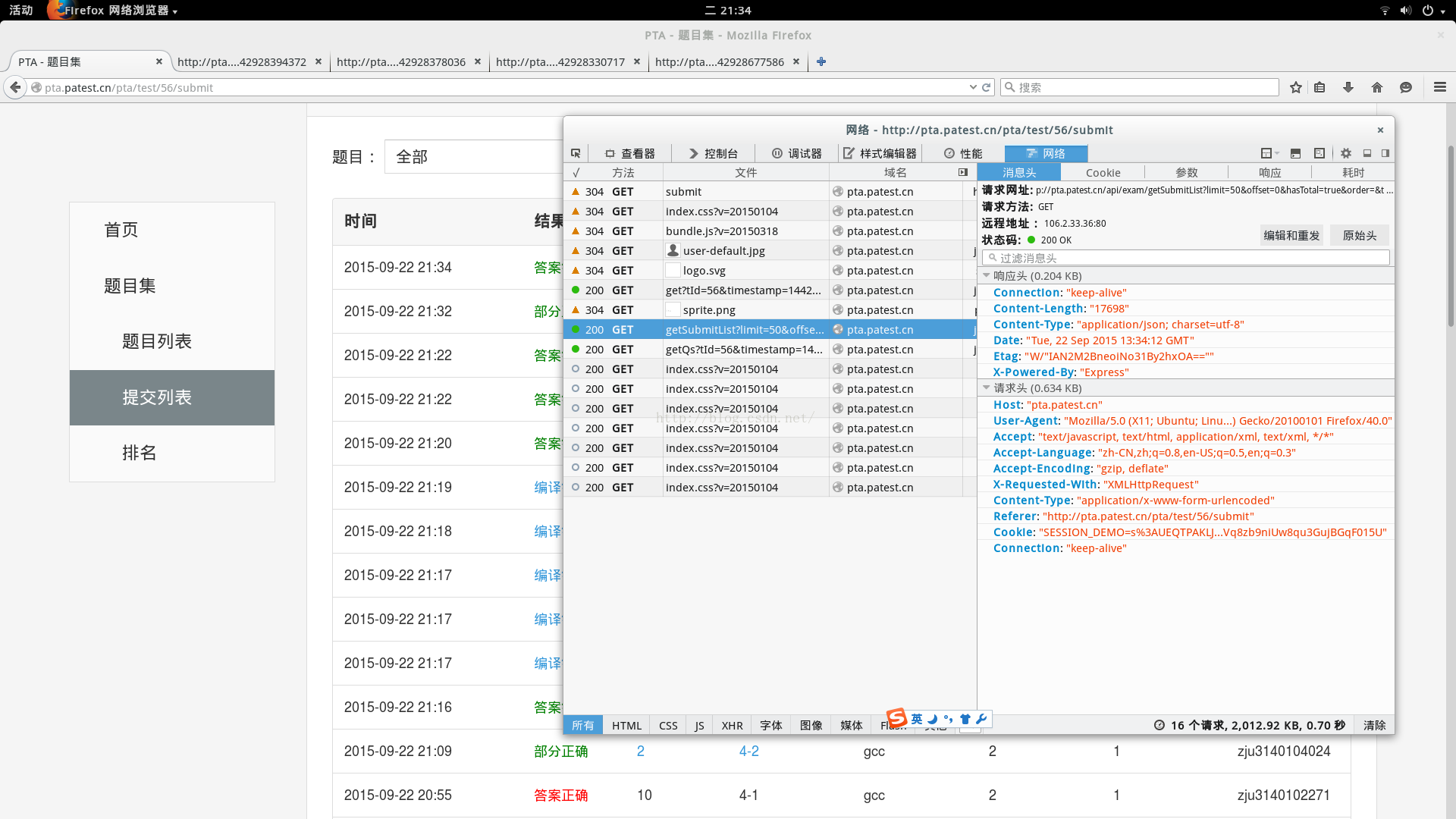

1.打开PTA提交列表,进行抓包:

1.打开PTA提交列表,进行抓包:

发现使用Ajax获取了提交列表,查看有getSubmitList项:

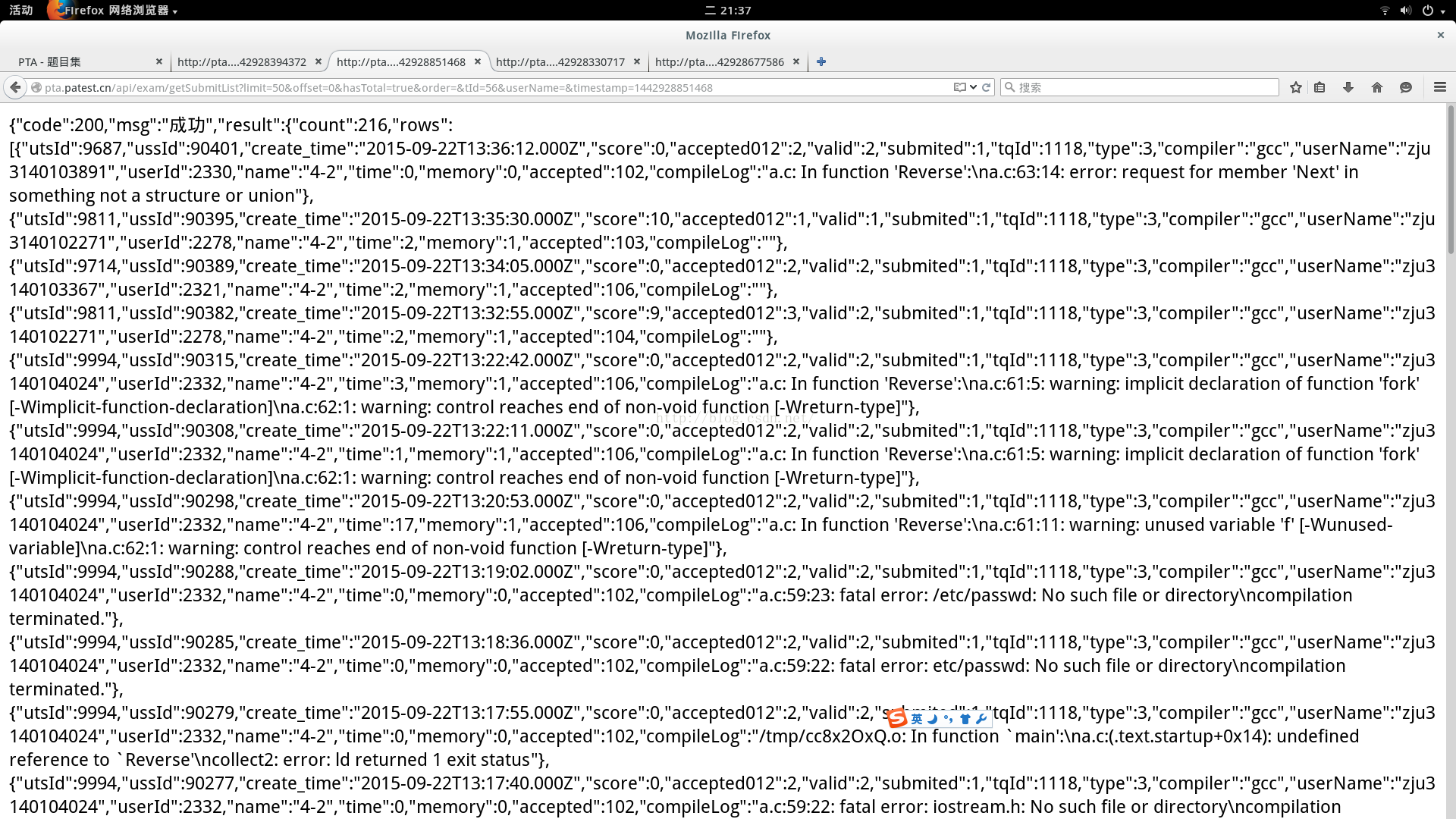

参数的意义很明显,那么我们打开这个:

果然是JSON,那么我们,找到得到10分的同学的数据:

本文揭示了浙大PTA在线评测系统中存在一个Ajax获取提交列表的漏洞,通过getSubmitList接口可以获取到学生的提交记录。进一步研究发现,能够获取到特定学生获得10分的代码详情,例如通过ussId和timestamp参数调用getSubmitResult和getCode接口,这可能暴露学生的代码和成绩信息,存在安全隐患。

本文揭示了浙大PTA在线评测系统中存在一个Ajax获取提交列表的漏洞,通过getSubmitList接口可以获取到学生的提交记录。进一步研究发现,能够获取到特定学生获得10分的代码详情,例如通过ussId和timestamp参数调用getSubmitResult和getCode接口,这可能暴露学生的代码和成绩信息,存在安全隐患。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

810

810

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?