HTTP 响应头 Strict-Transport-Security 缺失漏洞

这个漏洞就是说明网站的HTTP响应头中没有设置Strict-Transport-Security,没有设置则可以通过将https自己手动改成htttp的方式进行访问。不安全

解决方法

1.nginx配置

nginx中增加如下配置:

location / {

…

add_header Strict-Transport-Security “max-age=63072000;

includeSubdomains; preload”;

2.手动在代码中设置

@Log4j2

@Component

public class TestInterceptor implements HandlerInterceptor {

@Override

public boolean preHandle(HttpServletRequest request,

HttpServletResponse response, Object handler) {

response.addHeader("Strict-Transport-Security", "max-age=31536000; includeSubDomains; preload");

}

}

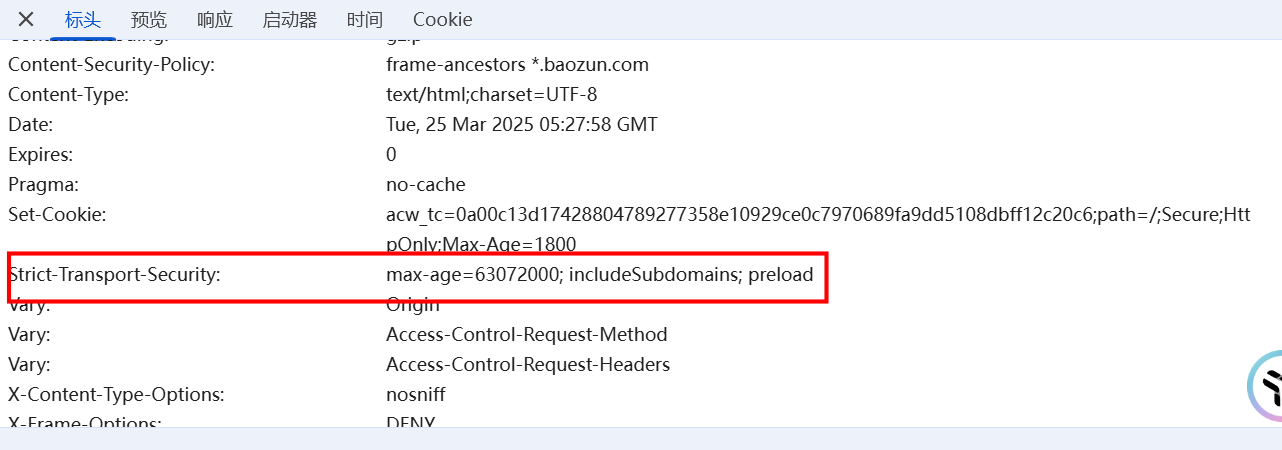

添加了这个之后请求的响应头就会有这一段

如果此时你用http去访问的话则会报403 forbidden错误

http去访问的话则会报403 forbidden错误

3255

3255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?