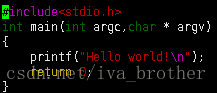

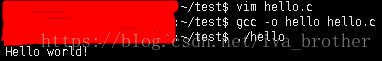

我们由刚开始接触编程的一个程序说起。

上述一段代码,通过gcc编译,生成一个.o文件,运行,就能输出printf函数要输出的文字。那么,对于printf()函数这个调用,操作系统到底发生了什么?

内核态与用户态

为了方便管理,我们将计算机系统资源分为用户态和内核态,对于内核部分,一般是对进程资源进行管理,而这些东西是不允许直接操作的,所有对这些资源的访问都必须有操作系统控制。在Linux中,系统调用(System call)是用户空间访问内核的唯一手段,除了异常和陷入外,它是内核唯一的合法入口。

那么怎么样才能引起系统调用呢?即怎么从用户态来到内核态?一般来说,系统调用都是通过软件中断实现的,在X86系统上的软件中断是由int 0x80指令引起的,而128号异常处理程序就是系统调用处理程序system_call()。

有了以上知识,我们再做以下几点说明。

1、将内核程序和用户程序隔离,即用户态和内核态,这是由硬件来实现的,这个我们在讲内存的时候经常会提到,比如某段内存不能随便访问,某段内存仅仅只让操作系统访问。

实例解析系统调用过程

实例解析系统调用过程

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

16万+

16万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?