web1

f12看控制台

ctfshow{8254545a-ad74-479e-a25c-c6eede7bd208}

web2

ctrl+u可以直接查看源代码

或者ctrl+s保存网页

然后用文本编辑打开

也可以在url前面加上view-source:

和crtl+u的效果是一样的

ctfshow{b717b8b0-d6e1-40af-a7ad-128541c140b8}

web3

用burp扫描一下

ctfshow{d1d29186-d02b-4288-b6e7-c55dc895b

web4

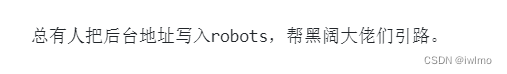

题目提示把后台地址写进robots

于是在url后头加上/robots.txt

根据提示把末尾改成/flagishere.txt

ctfshow{45785ae4-d756-4367-968e-884fe686e7e8}

web5

该题为php泄露

加index.phps下载php文件

ctfshow{4ec9839b-05fe-4744-affb-26025d339e54}

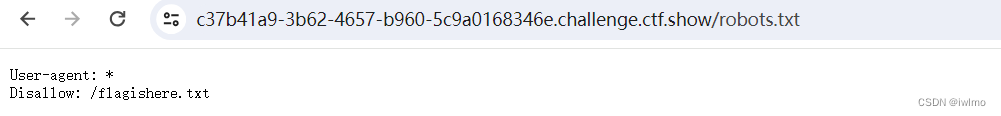

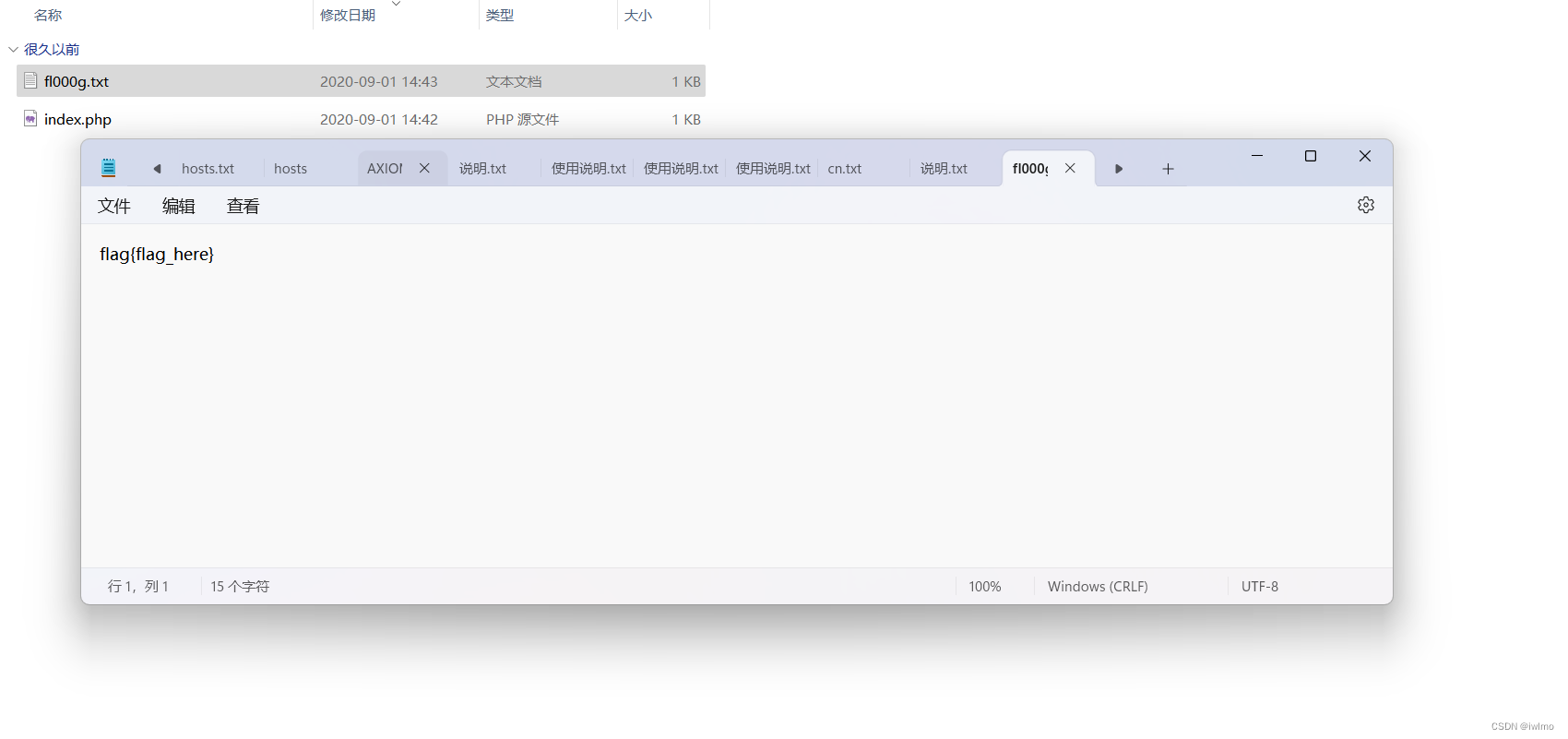

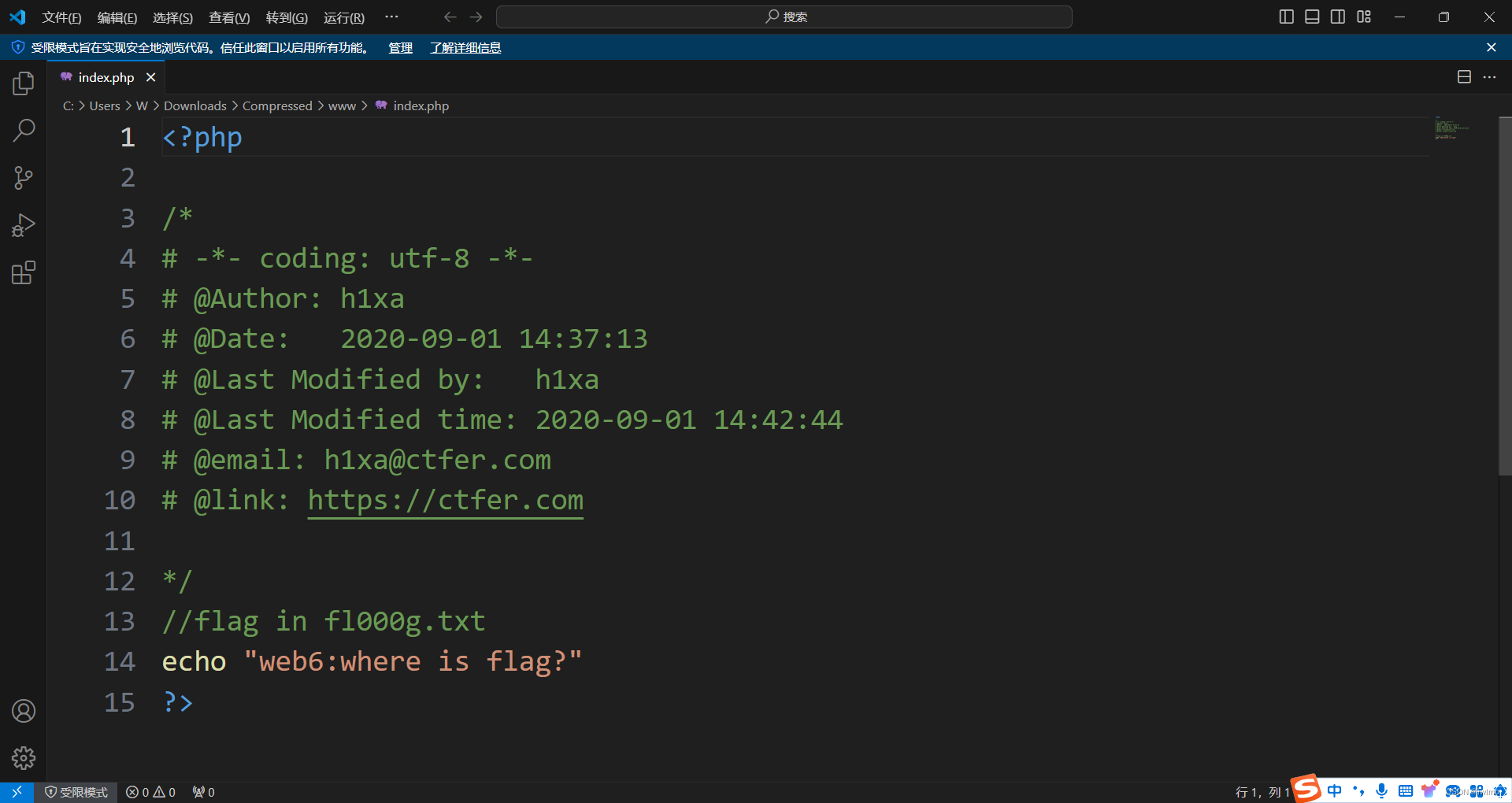

web6

www源码泄露

在网页url用www.zip下载网页源码

能够解压出来两个文件

第一个f1000g.txt是个假flag

打开第二个文件可以看到flag in fl000g.txt

![]()

ctfshow{547cd140-7baf-4de2-8141-c9da34f12c43}

web7

该题为git源码泄露

.git源码泄露:采用git管理项目时,上传项目忘记删除.git文件,攻击者可通过该文件恢复源码历史版本,从而造成源码泄露

在url后面加/.git

ctfshow{4efb9b74-792d-4b94-9611-b84983c22671}

web8

svn泄露

SVN信息泄露 /.svn/ 路径拼接 .svn SVN(subversion)源代码版本管理软件,造成SVN源代码漏洞的主要原因是管理员操作不规范。在使用SVN管理本地代码过程中,会自动生成一个名为.svn的隐藏文件夹,包含重要的源代码信息,开发管理员在发布代码时,不愿意使用‘导出’功能,而是直接复制代码文件夹到WEB服务器上,导致.svn隐藏文件夹被暴露于外网环境

url+.svn

ctfshow{125049f1-31e1-4ac7-84ee-a98c6c584ff4}

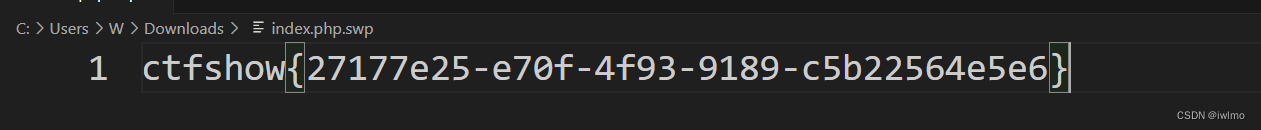

web9

url+/index.php.swp

ctfshow{27177e25-e70f-4f93-9189-c5b22564e5e6}

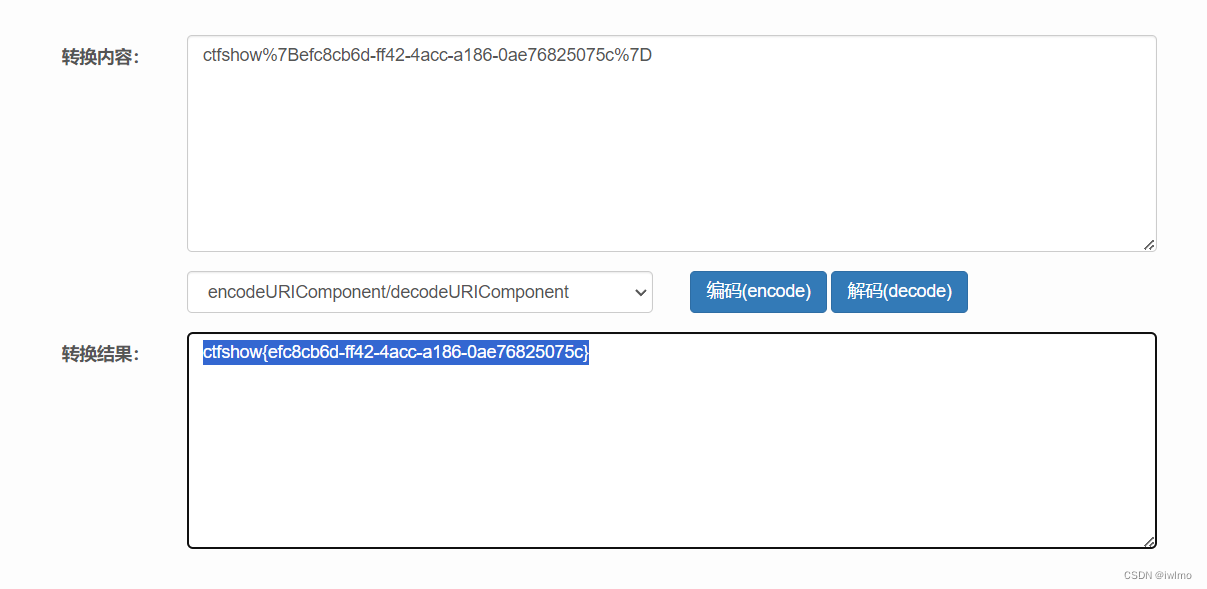

web10

f12在网络控制台,能看到cookie

![]()

url解码

web11

(这题靶场已经没了,答案直接在题目中)

可以在域名解析中搜目标域名

或者利用nslookup

nslookup -qt=txt flag.ctfshow.com

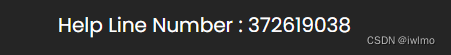

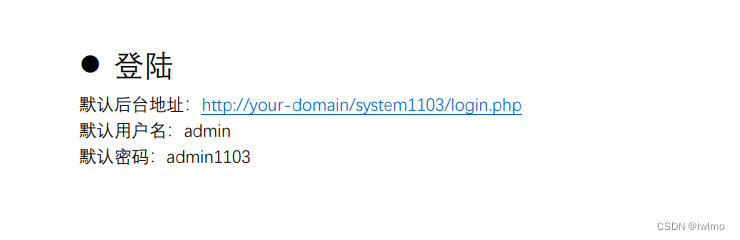

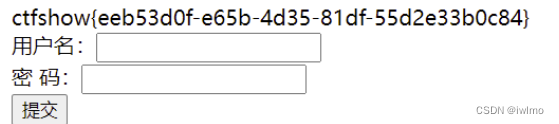

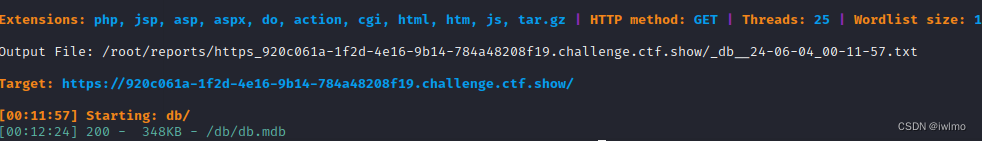

web12

用dirsearch扫描,发现有admin和robots.txt

访问靶场,url+robots.txt

看到有个admin文件夹

![]()

在网页下面能够看到有一串数字

结合题目,猜测应该为密码

ctfshow{936599a0-f43b-43e6-bf64-2ed8b2dda351}

web13

在低端只有document一个可以点击

打开以后是一个pdf

打开以后

在原地址后加system1103/lofin.php

登录后台

ctfshow{f92c697a-521d-4676-a94a-ecd163d47139}

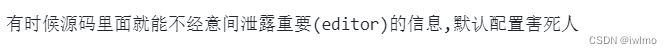

web14

题目提示editor

在里面有一个插入文件

在里头查看默认配置/var/www/html/nothinghere/fl000g.txt

靶场文件本身就是html,所以在后头直接加后缀

ctfshow{29a92071-3074-4034-b82e-d06630a059aa}

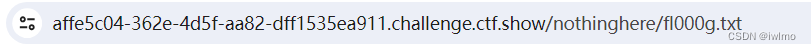

web15

在网页底下能够看到邮箱号

扫描一下网页发现有admin目录

进入目录

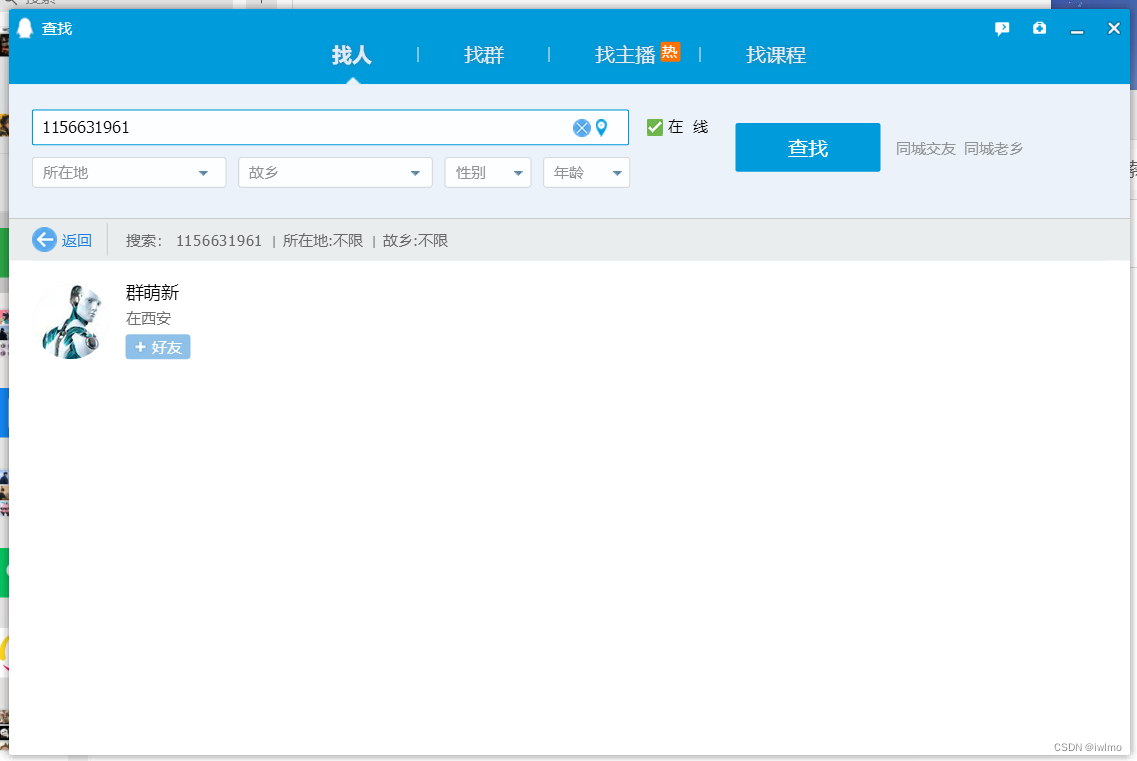

搜一下刚才的qq号发现在西安

那应该就是西安

![]()

登录后台

ctfshow{26f97c7a-13e9-41e2-9c6a-1cf20fff2aa3}

web16

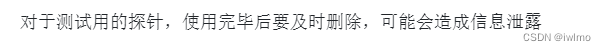

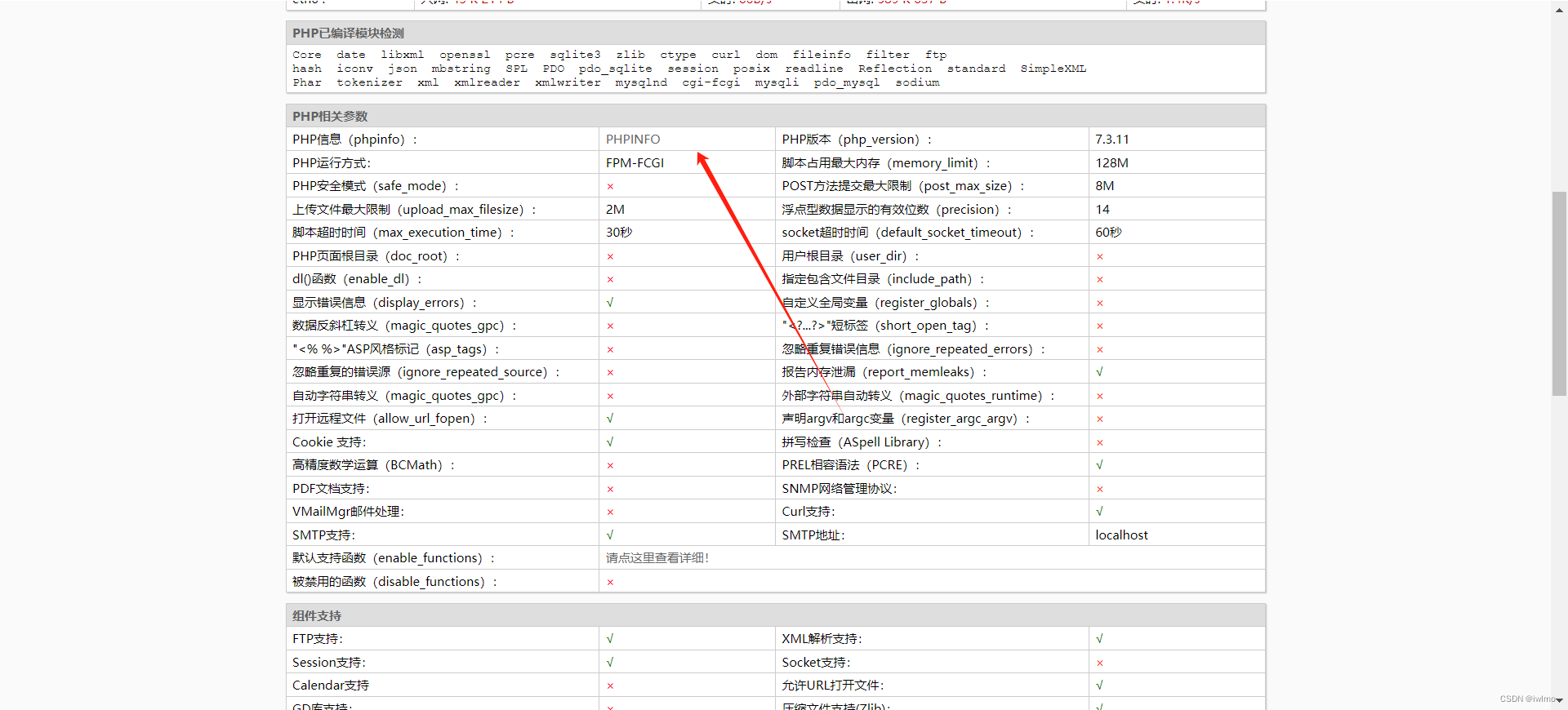

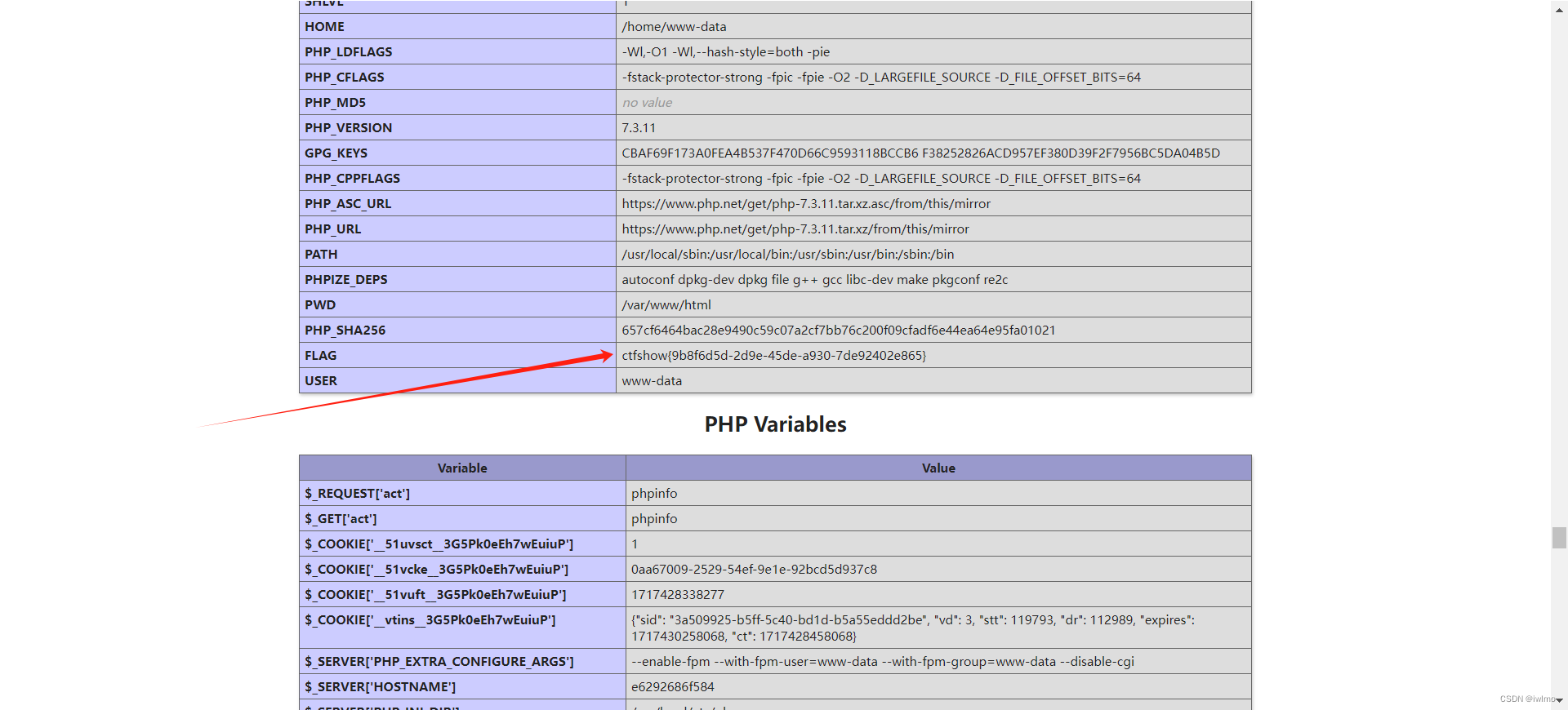

题目提示

php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡流量、系统负载、服务器时间等信息,默认为tz.php

挨个点点,发现phpinfo可以点

ctfshow{9b8f6d5d-2d9e-45de-a930-7de92402e865}

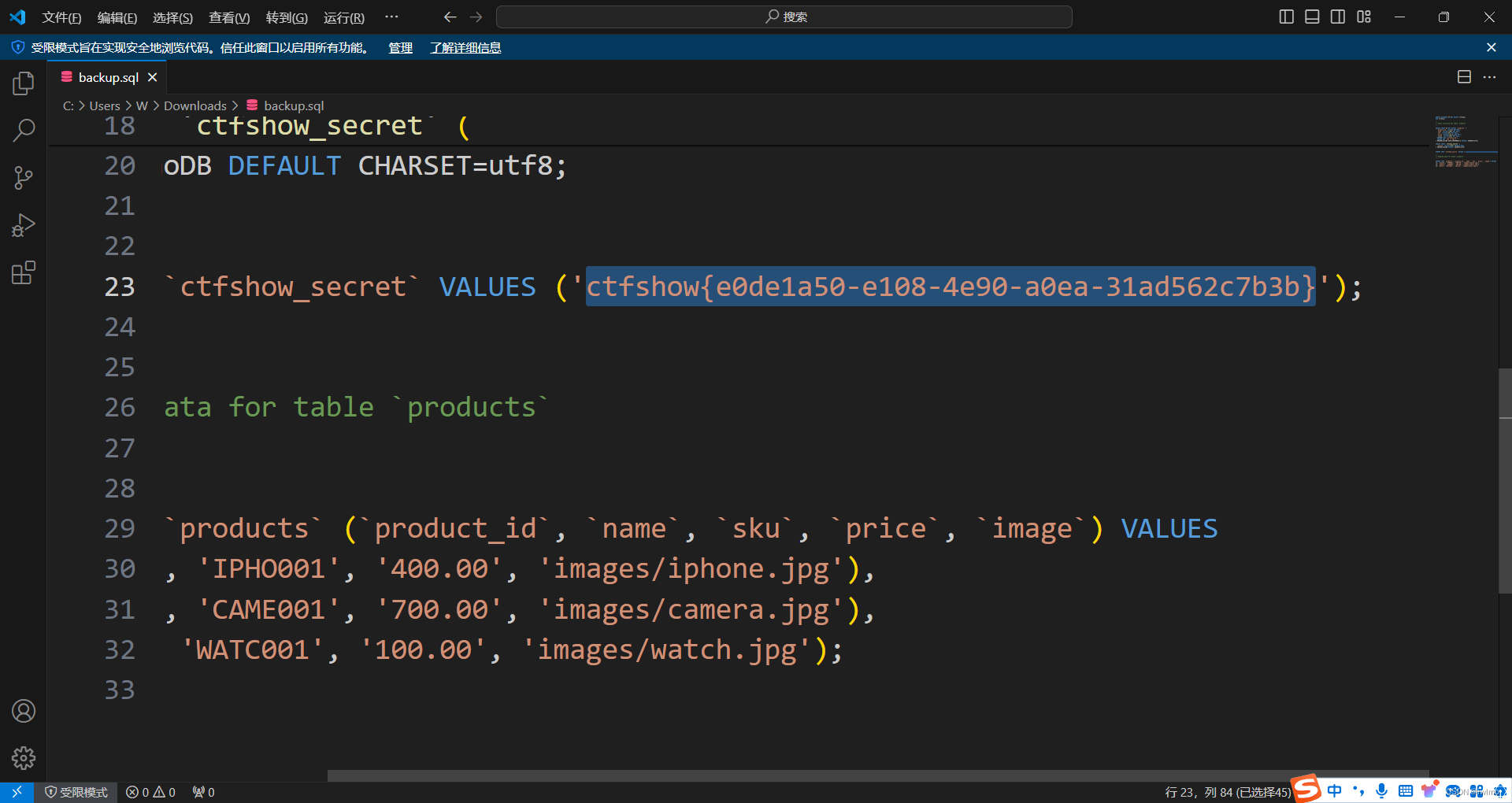

web17

扫描网页出来一个backup.sql

加url后,可以直接下载

ctfshow{e0de1a50-e108-4e90-a0ea-31ad562c7b3b}

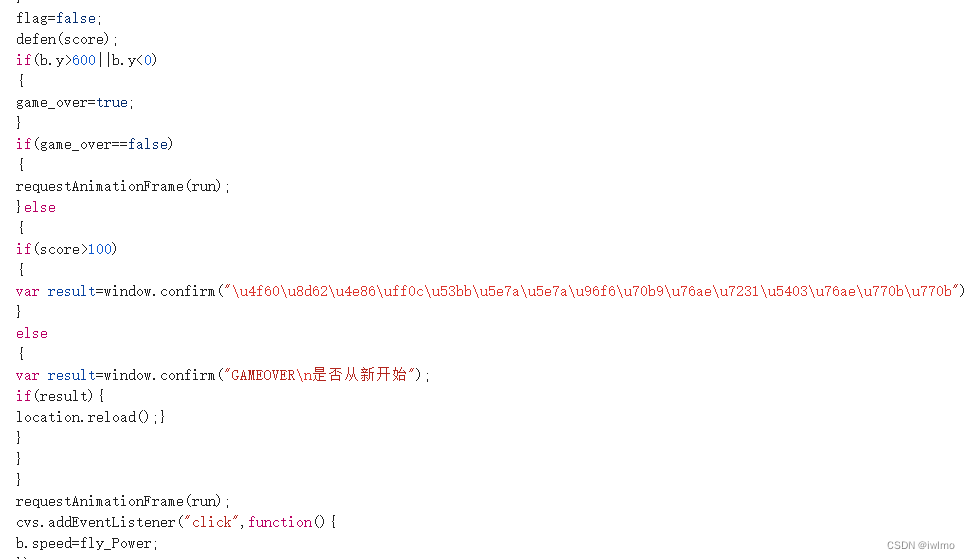

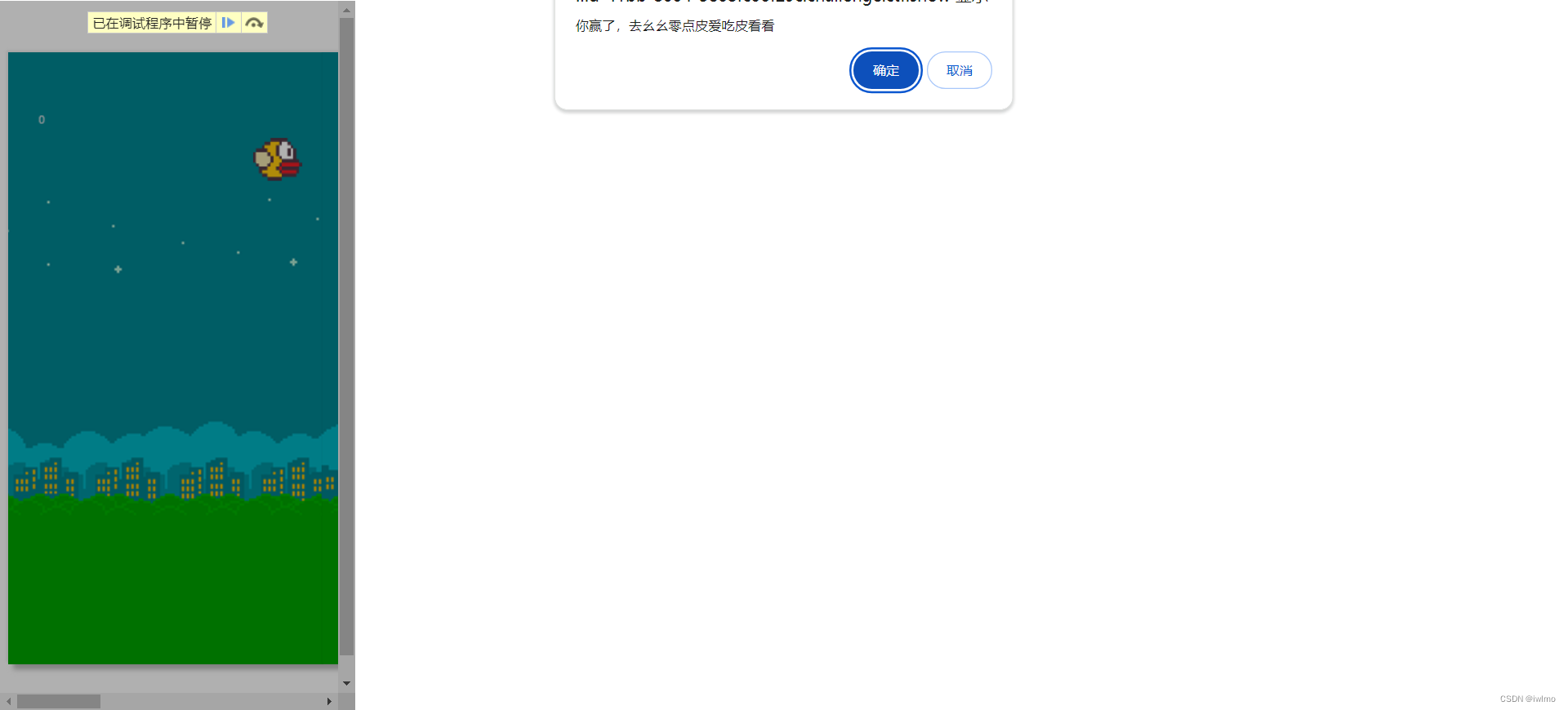

web18

这游戏我第三个柱子都过不去,所以101分是不可能的

看js代码

里头说如果score>100就给一个东西

看着应该是Unicode编码

或者在控制台把score的值设为100以上

![]()

ctfshow{a602cab1-4e01-4516-ac30-2515987447f0}

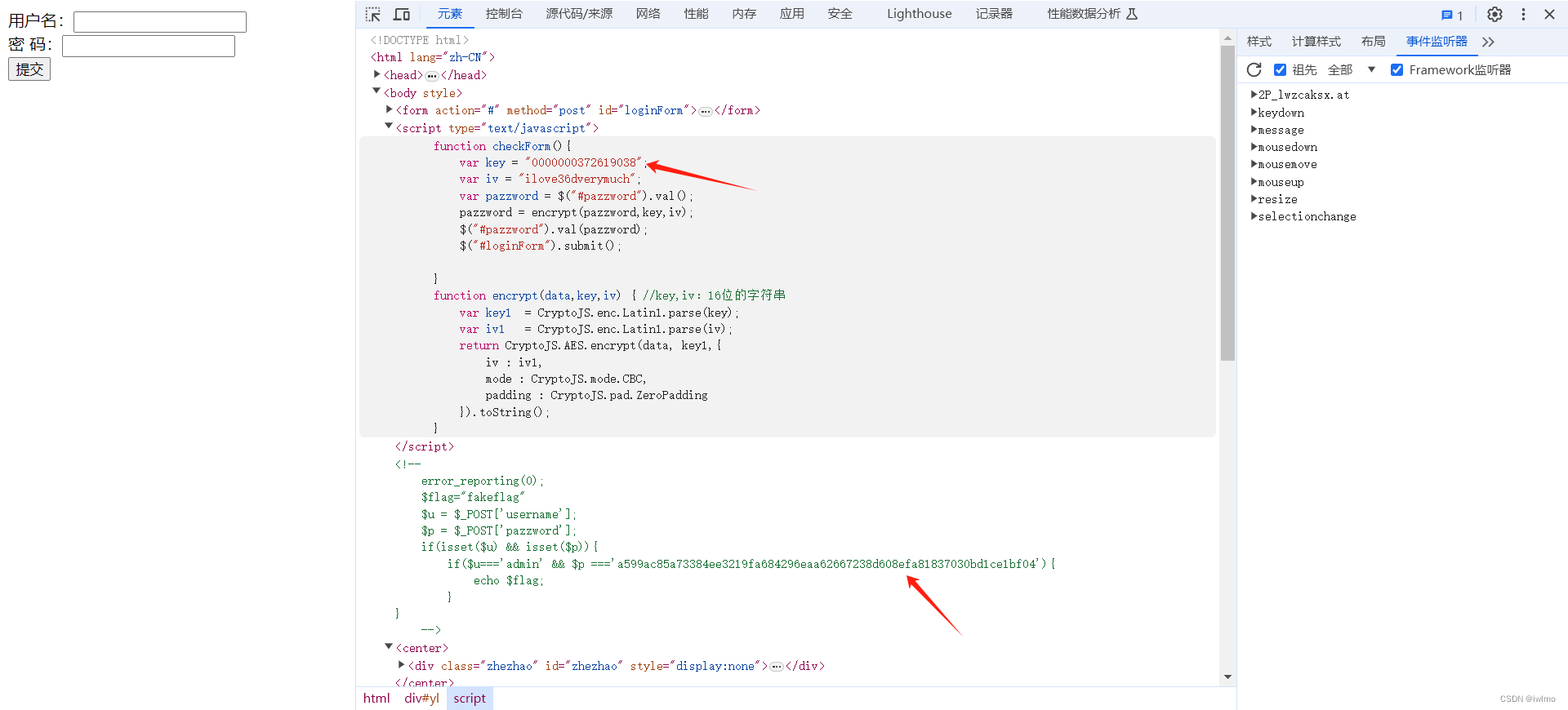

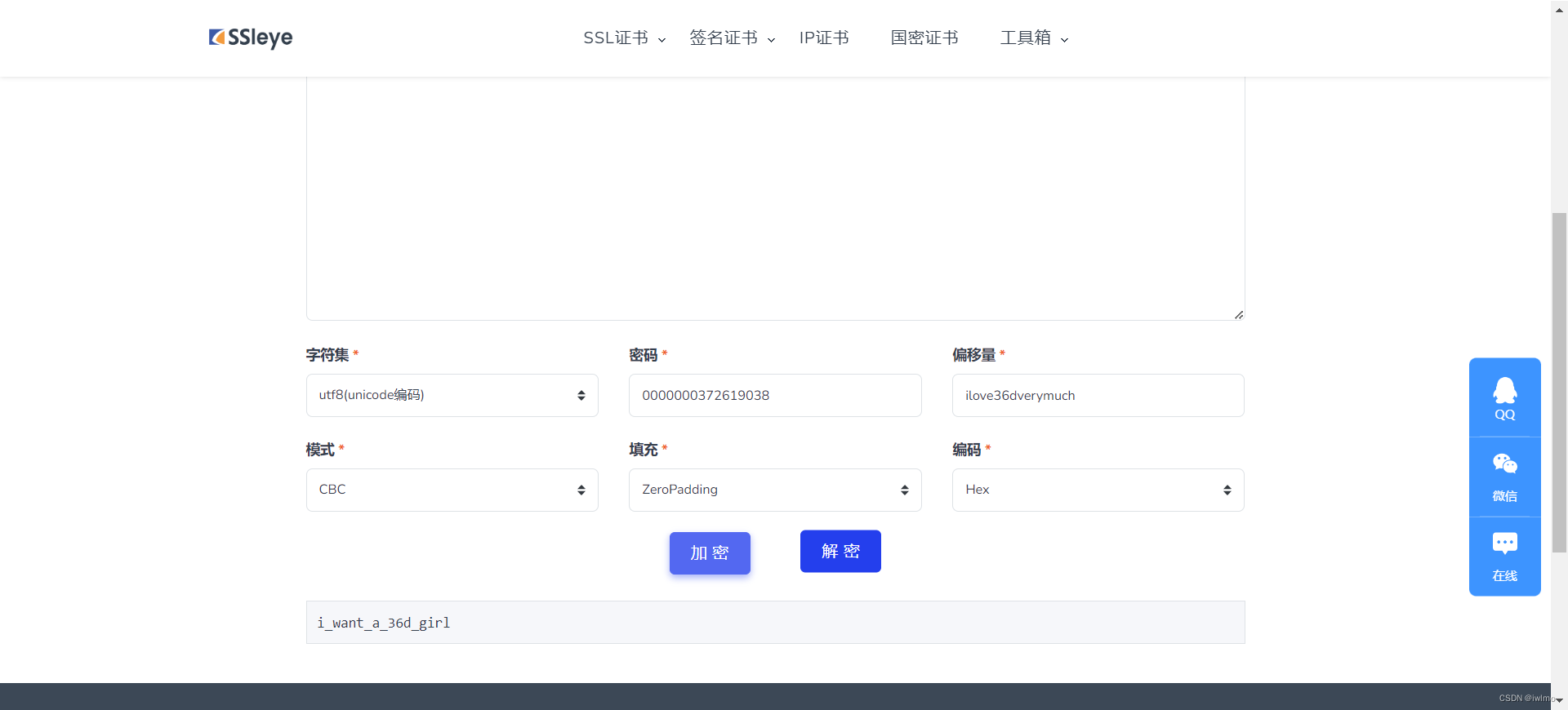

web19

key是密钥

iv是偏移量

底下是密文

中间有告诉是aes加密

然后登录拿flag

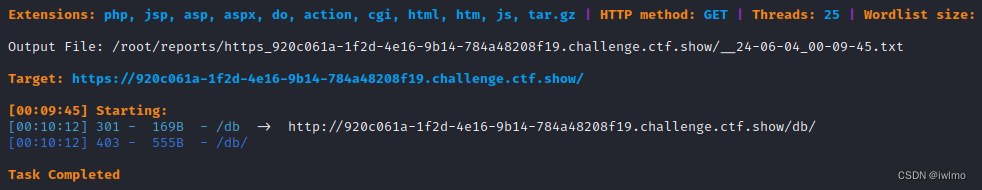

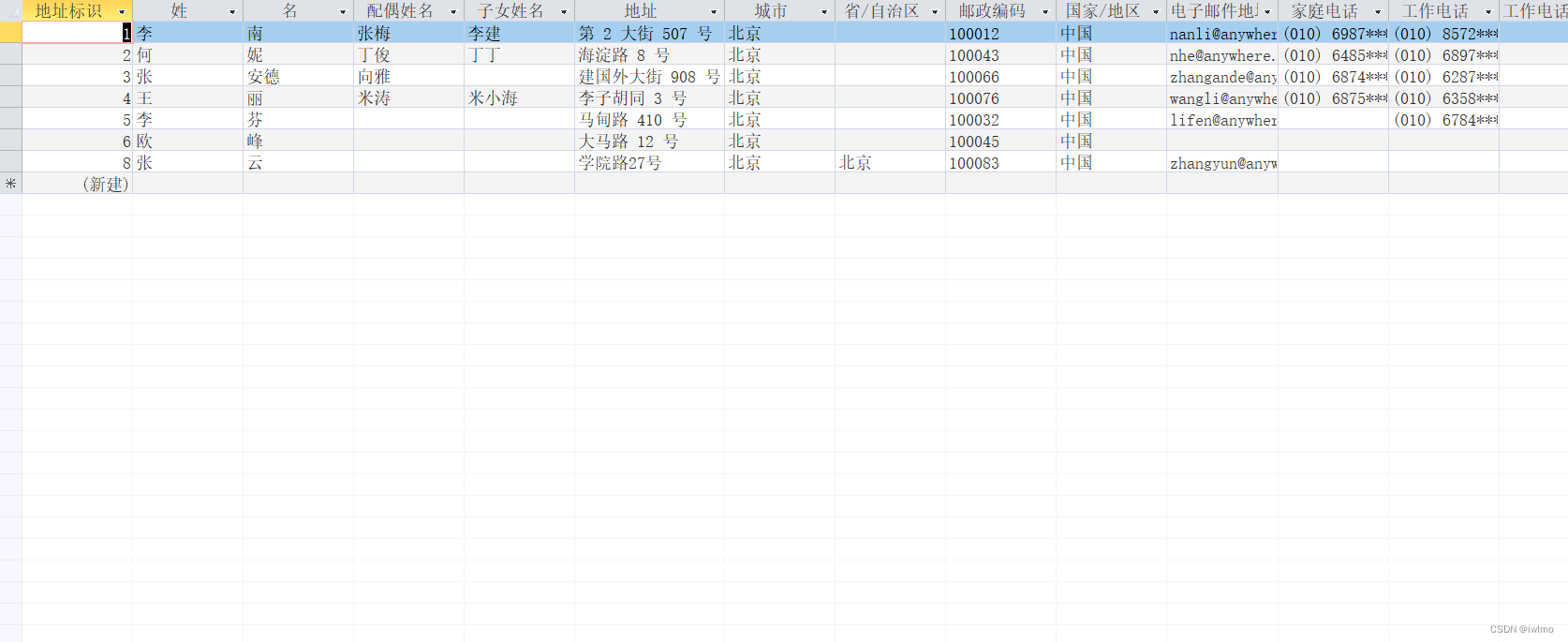

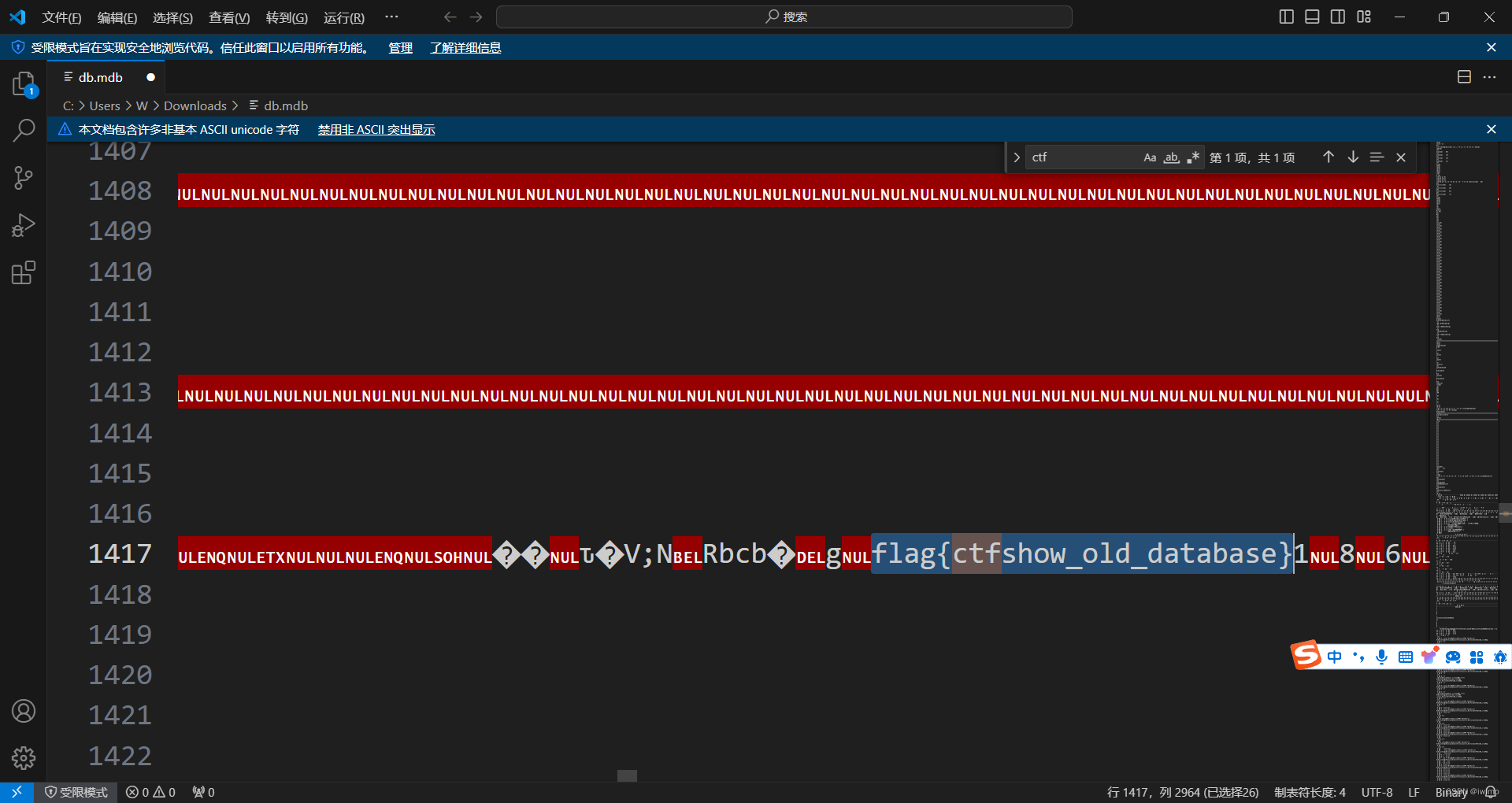

web20

扫描路径

只有db

没东西

加上新路径重新扫描

发现底下还有新东西

下载下来师哥access文件,里头太乱

想着用文本打开

底下有flag

flag{ctfshow_old_database}

309

309

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?