一、综合知识真题

1、希望用最快的速度从1000个无序数中挑选10个最大的数,哪个算法最快( )

A.冒泡排序 B.快速排序 C.堆排序 D.基数排序

参考答案:C

2、函数依赖集F和G依赖等价的是( )

A.F+=G+ B.F=G C.F—>G D.G—>F

参考答案:A

3、数据库中分组查询使用的关键字是( )

A.WHERE B.GROUP BY C.HAVING D.ORDER BY

参考答案:B

4、数据库授权使用的关键字是( )

A.GRANT B.REVOKE C.DROP D.DELETE

参考答案:A

5、访问Web服务器的默认端口号是( )

A.20 B.80 C.21 D.23

参考答案:B

6、设码长为8,补码为11111111,其真值是多少( )

A.1 B.-1 C.127 D.128

参考答案:B

7、以下属于被动攻击的是( )

A.截获 B.中断 C.篡改 D.伪造

参考答案:A

8、以下属于TCP/IP应用层协议的是( )

A.DNS B.IP C.ICMP D.HDLC

参考答案:A

9、为实现海明码纠错,对于16位信息位,至少需要附加多少个校验位( )

A.4 B.5 C.6 D.7

参考答案:B

10、C/C++形参传入一个数组,实际传入的是什么( )

A.数组的第一个元素的值 B.数组的第一个元素的地址 C.数组的所有元素的地址拷贝 D.数组的所有元素的值拷贝

参考答案:B

11、构造一个5层的二叉平衡树,至少需要多少个结点( )

A.11 B.12 C.15 D.16

参考答案:B

12、在数据流图中,( )不属于待开发系统的内容。

A.数据流 B.外部实体 C.加工 D.数据存储

参考答案:B

13、数据库的恢复操作,主要依靠什么特性( )

A.约束 B.存储 C. 存取控制 D.冗余

参考答案:D

14、在TCP/IP协议体系结构中,根据IP地址得到MAC地址使用的协议是( )

A.DNS B.ARP C. RARP D.TCP

参考答案:B

15、软件著作权保护不包括( )

A.编程思想 B.算法 C. 文档 D.程序代码

参考答案:A

16、有向图的邻接矩阵具有的特点( )

A.稀疏矩阵 B.对称矩阵 C. 三角矩阵 D.一般矩阵

参考答案:C

17、详细设计结束后,重点审查的内容不包括( )

A.数据流图 B.算法 C. 数据结构 D.设计界面

参考答案:A

18、排序时间复杂度O(nlogn),且稳定的算法是( )

A.快速排序 B.冒泡排序 C. 堆排序 D.归并排序

参考答案:D

19、开闭原则指的是( )

A.对扩展开放,对修改开放 B.对扩展开放,对修改关闭 C. 对扩展关闭,对修改开放 D.对扩展关闭,对修改关闭

参考答案:B

20、参照完整性约束依据( )

A.外键 B.主键 C. 候选键 D.超键

参考答案:A

21、对象的属性和属性值表示的是对象的( )

A.标识 B.语义 C. 状态 D.行为

参考答案:C

22、中缀(1+(2-3*4))/5转后缀,存储运算符的栈最多有几个元素?

A.3 B.4 C. 5 D.6

参考答案:B

23、与RICS相比,不属于CISC的特点的是( )

A.执行单条指令时钟周期多 B.指令长度固定 C. 寻址方式多 D.指令类型多

参考答案:B

24、UML中最适合描述业务流程的图是什么图( )

A.用例图 B.时序图 C. 活动图 D.交互图

参考答案:C

25、信息安全的基本要素不包括( )

A.机密性 B.可重用性 C. 可靠性 D.可控制性

参考答案:B

26、以下不能提高软件可维护性的是( )

A.尽可能的利用硬件的特点 B.加强模块之间的联系 C. 尽可能保证各阶段文档的正确性 D.使程序具有较好的层次结构

参考答案:B

27、开发没有人真正需要的系统属于什么风险( )

A.商业 B.项目 C. 技术 D.人员

参考答案:A

28、在操作系统中,进程调度的主要目的是( )

A.减少进程等待时间 B.提高系统的吞吐量 C. 合理分配cpu时间,提高CPU利用率 D.提高计算机运行速度

参考答案:C

29、python中的列表推导式(a*a for a in range(5) if a % 2),输出的内容是( )

A.[0,2,4] B.[2,4] C. [1,9,25] D.[1,9]

参考答案:D

30、下列python语句错误的是( )

A.def fun (x, y) B.print(“x+y”,x+y) C. return x,y,x+y D.a,b,c=fun(x,y)

参考答案:A

31、python字典dict1相关语句错误的是( )

A.del dict1 B.del dict1[‘name’] C. del dict1[1] D.dict1[‘age’] =15

参考答案:C

32、C/C++中定义一个无返回值无参数的函数语法正确的是( )

A.void fun(void) B.void fun(...) C. fun(void, ...) D.fun(...)

参考答案:A

33、既能表示用例之间也能表示参与者之间的关系是( )

A.关联 B.泛化 C. 包含 D.扩展

参考答案:B

34、非连通无向图共有28个条边,最多几个节点( )

A.6 B.7 C. 8 D.9

参考答案:D

35、用于测试网络连通性的命令( )

A.netstate B.ping C. ipconfig D.telnet

参考答案:B

36、某个病毒表现为通过电子邮件向通讯录的联系人发送邮件,并通过邮件自带的word文件附件感染主机,该病毒属于( )

A.宏病毒 B.蠕虫病毒 C. 木马病毒 D.CIH病毒

参考答案:A

37、IDS抵御攻击不包括下列那个( )

A.蠕虫病毒 B.端口扫描 C.广播风暴 D.系统漏洞攻击

参考答案:C(存疑)

38、关于以下单链表存储结构特征的叙述者,不正确的的是( )

A.可随机访问链表中的任意一个元素结点 B.可以自由增加和删除而不需移动元素位置 C.表中结点所占用存储空间的地址不必是连续的 D.所需的空间与结点的个数成正比

参考答案:A

39、关于序列图的描述正确的是( )

A.描述一个活动到另一个活动 B.描述某一时刻一组对象和他们之间的关系 C.以时间顺序组织对象活动 D.选项缺失

参考答案:C

40、指令周期是指( )

A.一个时钟周期 B.一条指令的访问存取时间 C.执行一条指令的时间 D.取指令加执行指令的时间

参考答案:D

41、以用户需求为动力,对象驱动的面向对象开发模型是什么( )

A.瀑布 B.喷泉 C.统一过程 D.螺旋模型

参考答案:B

42、liunx目录文件列表没有以下那一个数据项( )

A.名称 B.大小 C.inode节点 D.类型

参考答案:D(存疑)

43、测试一组协同工作的类之间的相互作用,属于( )测试

A.算法 B.类 C.模板 D.系统

参考答案:C

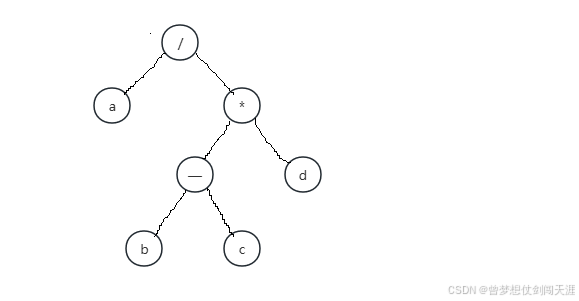

44、以下一棵二叉树,转化为的算术形式?

A.a*((a-b)) B.a/((b-c)*d) C.a/b-c*d D.a/(b-c)*d

参考答案:B

45、一组无序数[1...20],二分查找13的过程是( )

A.A[10],A [15],A [12],A [13] B.A[10],A [15],A [13] C.A[11],A [13] D.A[11],A [15],A [12],A [13]

参考答案:A

46、使用一组[0.08,0.12,0.25,0.25,0.4]数构造哈夫曼树,以下说法正确的是( )

A.0.4到根节点的路径最长 B.两个0.25到根节点长度一样 C.跟到叶子节点全部相同 D.0.08与0.12在同一层

参考答案:D

47、以下传递依赖错误的是( )

A.A->B,A->C,得出A->AB,A->AC B.因为A->BC,所以B->C C.缺失 D.缺失

参考答案:B

48、关于中断的描述,错误的是( )

A.cpu和设备并行 B.cpu主动查询外设 C.及时处理异常情况 D.保护现场返回继续执行

参考答案:B

49、访问控制的策略主要分为三类,正确的是( )

A.强制访问控制,基于角色的访问控制,基于时间的访问控制 B.基于角色的访问控制,基于时间的访问控制,用户自定义控制 C.强制访问控制,用户自定义控制,基于时间的访问控制 D.强制访问控制,基于角色的访问控制,用户自定义控制

参考答案:D(存疑)

50、财务系统把每天的流水、每周的流水月的流水、每个月的流水抽出,放到一个模块,生成报表、报告,属于什么内聚( )

A.通信 B.功能 C.数据 D.偶然

参考答案:A(存疑)

51、甲先发布了一款名为“智慧助手”的智能手机应用,其竞争对手乙公司紧跟其后开发并发布一款为“智能帮手”的应用。其界面设计和功能与“智慧助手”基本一致,以下描述正确的是( )

A.乙侵犯商标权 B.乙侵犯专利权 C.乙侵犯著作权 D.不侵权

参考答案:C

52、![]() 表示的是什么( )

表示的是什么( )

A.活动 B.操作 C.泳道 D.分支

参考答案:C

由于后续的题目描述较为复杂或涉及图片,无法一一还原真题,下面仅列出后续题目涉及的知识点,可自行学习。

1、项目管理中的PERT图,求最早开始时间和最晚开始时间、以及松弛时间。(2分)

参考答案:13,22 松弛7天

2、设计模式,一个类图,有关键字accept()方法,属于哪种模式、什么类型、适合场景(4分)

参考答案:访问者模式 对象行为型

3、页式存储,一个图给出物理地址,求逻辑地址(1分)

参考答案:14036

4、流程图,路径测试所需的测试用例个数,以及环路复杂度(2分)

参考答案:4,4

5、文件路径图,选择绝对路径和相对路径(1分)

参考答案:flash\和、\Swtools\flash\

6、下三角矩阵,按行存储,求存储符合公式,代入特殊值(1分)

参考答案:i*(1+i)/2+j

7、磁盘调度,给出一组磁道号,最短移臂算法,求移动顺序,同时算移动时间(2分)

参考答案:20 22 10 6 4 38 40 平均耗费时间360ms

8、给出一段描述,哪个不属于加工,哪个不属于数据流(2分)

参考答案:存档病情报告,存日志(答案存疑)

9、n个顶点m条弧的有向图的特点,错误的是选择m≥n(1分)

参考答案:m≥n

10、有限自动机的图,问谁会陷入死循环(都会)(1分)

参考答案:其他选项都会

11、英语题(5分)

参考答案:behavior、interconnected、failure、improve、mishap(非标准答案)

二、案例分析真题知识点

1、数据流图

(1)找出10个实体E1~E10

(2)找出两个存储D1、D2

(3)描述3个数据流的组成

(4)问答:结构化设计的步骤

2、数据库设计

(1)补充实体联系图

(2)补充缺失字段及完整性约束

(3)要新加业务增加一个实体,补充新的联系图及完整性约束

3、面向对象

(1)完善用例图,补充参与者及用例

(2)完善类图

(3)结合题意适合采用什么设计模式,给出理由

职责链模式

4、C语言算法

考察的二叉排序树的构建及查找

比根节点小的放到左边,比根节点大的放到右边

(1)填写代码5个空

(2)问了n个结点构造二叉排序树的最大高度是多少 n

(3)给了一组数,问构造的二叉排序树是什么样的

(4)本次没考时间复杂度

参考答案:

*q=(*q)->lchild

return flag

p=s

p->rchild=s

insertBST(BST,keys[i])

5、JAVA代码

考点

(1)抽象类的抽象方法abstract关键字不能丢

(2)new一个对象构造方法有参数不能漏

参考答案:

(1)String name

(2)abstract void draw()

(3)abstract void move(int dx,int dy)

(4)List<GraphicElement> elements

(5)XXXGraphicElement element = new XXXGraphicElement("xxx")

1070

1070

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?