CVE-2023-33246 Apache RocketMQ 命令注入漏洞复现及分析

0x0.威胁情报:

| 漏洞编号 | CVE编号 | CVE-2023-33246 |

|---|---|---|

| 漏洞评估 | 危害评级 | 高危 |

| 漏洞类型 | RCE | |

| 公开程度 | PoC已公开 | |

| 利用条件 | 1.在受影响版本内 | |

| 威胁类型 | 远程 | |

| 利用情报 | 在野利用 | 无 |

| 漏洞活跃度 | 中 | |

| 影响产品 | 产品名称 | Apache RocketMQ |

| 受影响版本 | 5.x <= 5.1.0 及 4.x<=4.9.6 | |

| 影响范围 | 中 | |

| 有无修复补丁 | 有 |

参考

https://lists.apache.org/thread/s78r8lw08xtvh1ojvo65p0f4jyo9lt7v

0x1.复现环境搭建:

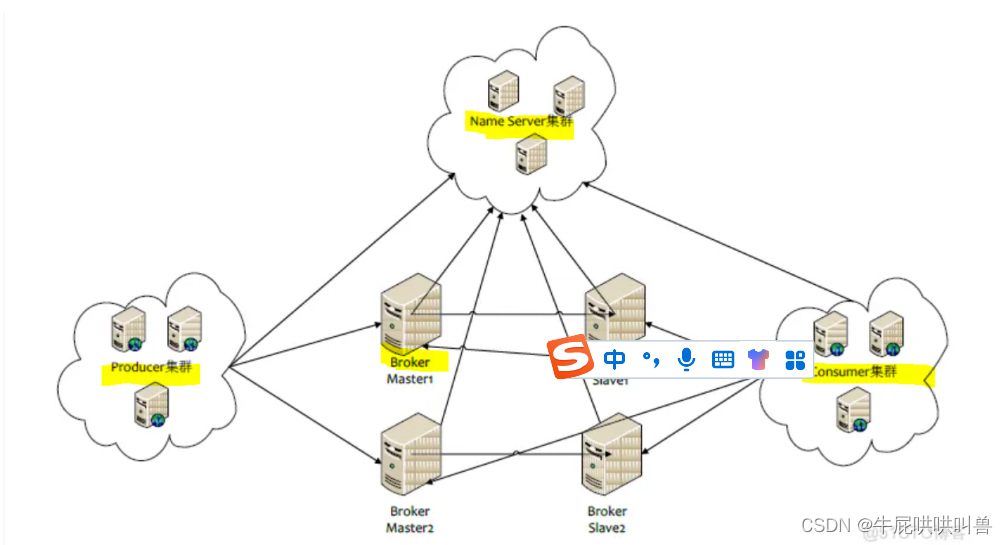

0x10 Apache RocketMQ的应用组网

如上图所示Apache RocketMQ 应用组网中 核心部分包括 NameServer 节点/集群,用于运维管理。B

文章详细介绍了ApacheRocketMQ中的CVE-2023-33246高危命令注入漏洞,包括漏洞的情报、复现环境的搭建、漏洞利用步骤以及成因分析。作者通过Docker环境演示了如何复现该漏洞,利用EXP在受影响的RocketMQ版本中执行命令,并探讨了漏洞的两个主要成因:无鉴权服务和输入验证不足。

文章详细介绍了ApacheRocketMQ中的CVE-2023-33246高危命令注入漏洞,包括漏洞的情报、复现环境的搭建、漏洞利用步骤以及成因分析。作者通过Docker环境演示了如何复现该漏洞,利用EXP在受影响的RocketMQ版本中执行命令,并探讨了漏洞的两个主要成因:无鉴权服务和输入验证不足。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5394

5394

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?