1、php爆绝对路径方法?

单引号引起数据库报错

访问错误参数或错误路径

探针类文件如phpinfo

扫描开发未删除的测试文件

google hacking

phpmyadmin报路径:

/phpmyadmin/libraries/lect_lang.lib.php

利用漏洞读取配置文件找路径

恶意使用网站功能,如本地图片读取功能读取不存在图片,上传点上传不能正常导入的文件

2、你常用的渗透工具有哪些,最常用的是哪个?

burp、nmap、sqlmap、awvs、蚁剑、冰蝎、dirsearch、御剑等等

3、xss盲打到内网服务器的利用

钓鱼管理员

信息收集

4、鱼叉式攻击和水坑攻击?

鱼叉攻击:指利用木马程序作为电子邮件的附件,发送到目标电脑上,诱导受害者去打开附件来感染木马

水坑攻击:分析攻击目标的上网活动规律,寻找攻击目标经常访问的网站的弱点,将网站攻破并植入恶意程序,等待目标访问

5、什么是虚拟机逃逸?

利用虚拟机软件或者虚拟机中运行的软件的漏洞进行攻击,以达到攻击或控制虚拟机宿主操作系统的目的

6、中间人攻击?

原理:

在同一个局域网中,通过拦截正常的网络通信数据,并进行数据篡改和嗅探

防御:

在主机绑定网关MAC与IP地址为静态

在网关绑定主机MAC与IP地址

使用ARP防火墙

7、TCP三次握手过程?

第一次握手:建立连接时,客户端发送syn包(syn=j)到服务器,并进入SYN_SEND状态,等待服务器确认

第二次握手:服务器收到syn包,必须确认客户的SYN(ack=j+1),同时自己也发送一个SYN包(syn=k),即SYN+ACK包,此时服务器进入SYN_RECV状态

第三次握手:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ack=k+1),此包发送完毕,客户端和服务器进入ESTABLISHED状态,完成三次握手

8、七层模型?

应用层、表示层、会话层、传输层、网络层、数据链路层、物理层

9、对于云安全的理解

融合了并行处理、网格计算、未知病毒行为判断等新兴技术和概念,通过网状的大量客户端对网络中软件行为的异常监测,获取互联网中木马、恶意程序的最新信息,传送到Server端进行自动分析和处理,再把病毒和木马的解决方案分发到每一个客户端

10、了解过websocket吗?

WebSocket是一种在单个TCP连接上进行全双工通信的协议,最大特点是服务器可以主动向客户端推送信息,客户端也可以主动向服务器发送信息,是真正的双向平等对话。

11、DDOS是什么?有哪些?CC攻击是什么?区别是什么?

DDOS:

分布式拒绝服务攻击,利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务

的响应

主要方式:

SYN Flood

UDP Flood

ICMP Flood

Connection Flood

HTTP Get

UDP DNS Query Flood

CC攻击:

模拟多个正常用户不停地访问如论坛这些需要大量数据操作的页面,造成服务器资源的浪费,CPU长时间处于100%,网络拥塞

两者区别:

CC攻击网页,DDOS攻击服务器,更难防御

CC门槛较低,DDOS需要大量服务器

CC持续时间长,DDOS产生的影响大

12、land攻击是什么

局域网拒绝服务攻击,DDOS攻击的一种,通过发送精心构造的、具有相同源地址和目标地址的欺骗数据包,致使缺乏相应防护机制的目标设备瘫痪

13、你会如何进行信息收集?

服务器信息:ip、中间件、操作系统

域名whois、ipwhois、网段归属

子域名探测

网站目录扫描、接口信息扫描

端口扫描

各大引擎搜索相关信息

14、什么是CRLF注入攻击?

通过“回车”和“换行”字符注入HTTP流,实现网站篡改、跨站脚本、劫持等。

15、防止XSS,前端后端两个角度?

前端:

用户输入特殊字符过滤转义为html实体

用户输出编码

后端:

实体化编码

函数过滤

限制字符长度

16、如何防护一个端口的安全?

利用WAF、IDS、IPS等设备

危险服务端口禁止对外访问或限制IP访问

服务定期更新版本

17、webshell检测思路?

静态检测:匹配特征码,特征值,危险函数

动态检测:WAF、IDS等设备

日志检测:通过IP访问规律,页面访问规律筛选

文件完整性监控

18、发现IIS的网站,怎样试它的漏洞?(根据版本)

https://mp.weixin.qq.com/s/5XV984kErF2Zhh-P5aoUwQ

19、GPC是什么?开启了怎么绕过

GPC:

php.ini配置文件中的magic_quotes_gpc,实现为get、post、cookie传入的单引号、双引号、反斜线、NULL字符添加反斜线 \

绕过:

PHP5的GPC对$_SERVER的忽略,可在http请求头注入

二次注入

宽字节注入

20、web常用的加密算法有什么

单向散列加密 MD5、SHA、MAC

对称加密 AES、DES

非对称加密 RSA、RSA2

21、XSS除了获取cookies还能做什么?

获取管理员ip

xss蠕虫

钓鱼攻击

前端JS挖矿

键盘记录

屏幕截图

22、运营商(或其他)网络劫持

运营商劫持:广告投放

DNS劫持:通过各种手段篡改DNS,劫持网络

23、DNS欺骗是什么

攻击者冒充域名服务器的一种欺骗行为

24、缓冲区溢出原理和防御

原理:

当写入缓冲区的数据量超过该缓冲区所能承受的最大限度时,发生缓冲区溢出,溢出的数据被黑客加以利用,形成远程代码执行漏洞。

防御:

基于操作系统防御

缓冲区边界检查

安全编程

25、网络安全事件应急响应

断网:条件允许时优先断网,防止黑客进一步操作或删除痕迹

取证:通过分析登录日志、网站日志、服务日志寻找黑客ip,查看黑客进行的操作

备份:备份服务器文件,对比入侵前后产生变化的文件

查漏:通过上述步骤寻找业务薄弱点,修补漏洞

杀毒:清除黑客留下的后门、webshell、管理账号

溯源:通过黑客ip地址,入侵手段等

记录:归档、预防

26、企业内部安全

实名制联网 重要网段隔离 禁止接入任何USB设备

禁用WIFI网络 IP与MAC地址绑定

部署网络监控、IDS、IPS设备

定期培训,提高员工安全意识

27、业务上线前,怎么测试,从哪些角度测试

安全测试:寻找产品漏洞,页面漏洞,服务漏洞,敏感信息泄露,逻辑漏洞,弱口令

性能测试:压力测试

功能完整性测试

28、应用有漏洞,但是无法修复和停用,你怎么办

限制IP白名单访问

使用WAF、IDS、防火墙设备

29、CSRF怎么防护?

验证HTTP Referer字段

添加Token字段并验证

添加自定义字段并验证

30、文件上传绕过方法?

WAF绕过:

修改上传表单字段

表单字段大小写替换

表单字段增加或减少空格

表单字段字符串拼接

构造双文件上传表单,同时上传双文件

编码绕过

垃圾数据填充绕过

文件名大小写绕过

服务器检测绕过:

MIME类型绕过

前端JS检测抓包改包绕过

黑名单绕过:php3、asa、ashx、windows特性(test.asp_、流特性)、apache解析漏洞

图片内容检测使用图片马绕过 .htassess绕过

白名单检测绕过:

截断上传绕过

IIS6/7/7.5解析漏洞,nginx低版本解析漏洞

文件包含绕过

网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

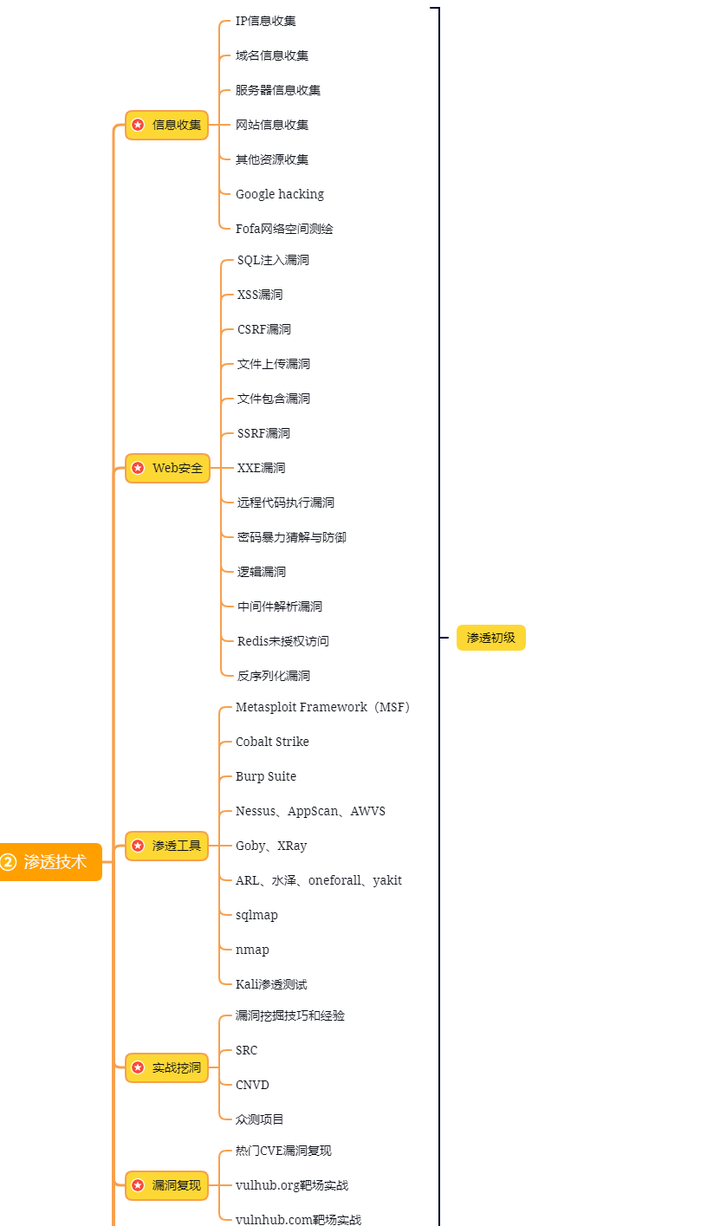

第二阶段:Web渗透(初级网安工程师)

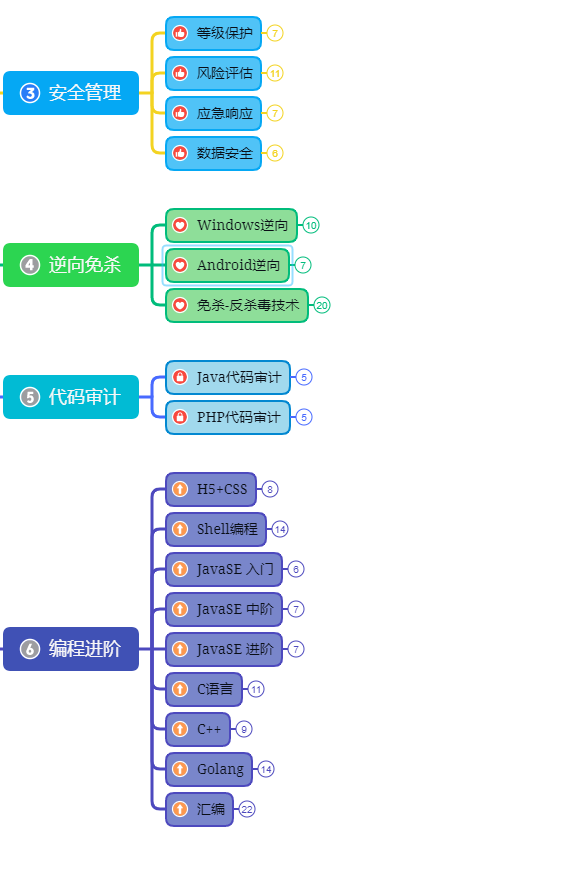

第三阶段:进阶部分(中级网络安全工程师)

学习资源分享,微信扫码免费领取~

843

843

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?