背景

PLAY勒索软件(又名PlayCrypt)。至少从2022年7月中旬以来 一直处于活动状态。 到目前为止,最多有五个PLAY勒索软件的赎金交易记录。 2022 年8月中旬,一名记者发现阿根廷科尔多瓦司法机构也成为受害者时,宣布了对PLAY勒索软件的第一起公开起诉。

众所周知,黑客使用常见的big game huntin (BGH)战术,例如 SystemBC RAT用于持久性,CS用于后渗透。它们还使用自定义 PowerShell 脚本和 AdFind 进行枚举,使用 WinPEAS 进行提权,使用 RDP 或 SMB 在目标网络内部进行横向移动。

该组织将“.play”附加到加密文件中,其记录赎金,包含单词“PLAY”和与C2的电子邮件地址。已知黑客使用WinSCP泄露文件,但不知道是否像许多其他 BGH勒索软件活动一样具有Tor数据泄漏站点。

概述

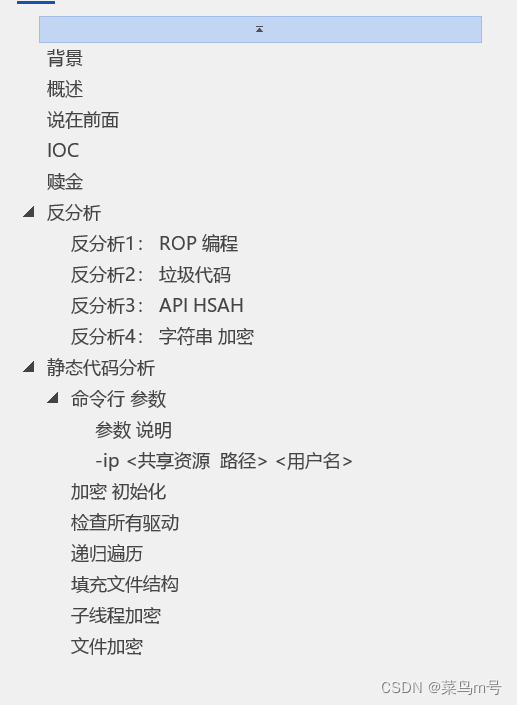

本文是我对PLAY勒索软件的分析。 因为PLAY试用了高强度混淆和独特的anti,这些技巧以前从未被任何勒索软件使用过。,我将只关注其反分析和加密功能。 还有一些其他功能 (如 DLL 注入和网络)将不在此分析中介绍。该恶意软件使用通用RSA-AES混合密码系统来加密文件。 PLAY的执行速度非常一般, 因为它使用深度优先遍历算法来迭代文件系统。 虽然启动了一个单独的线程来加密每个文件,但这种递归遍历会严重阻碍其性能。

说在前面

由于篇幅原因,后续的一点分析截断了,可以通过公众号回复 “PLAY勒索” 得到完整分析报告和样本。如果链接挂了或者图片失效可从获取全部内容。万字太多了累了累了

IOC

分析的示例是一个 32 位pe:

MD5: 223eff1610b432a1f1aa06c60bd7b9a6

SHA256: 006ae41910887f0811a3ba2868ef9576bbd265216554850112319af878f06e55

图 1: 病毒汇总 结果。

赎金

默认赎金记录的内容作为编码字符串存储在 PLAY的可执行文件中,其中包含字符串“PLAY”以及 受害者的电子邮件地址联系黑客。

等大小的文件。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?