防火墙的主要职责在于:控制和防护---安全策略---防火墙可以根据安全策略来抓取流量之后做出对应的动作。

防火墙分类:

按物理特性划分:软件防火墙,硬件防火墙

按性能划分:百兆级防火墙,干兆级防火墙

按防火墙结构划分:单一主机防火墙,路由集成防火墙,分布式防火墙

按防火墙技术划分:包过滤防火墙,应用代理防火墙,状态监测防火墙

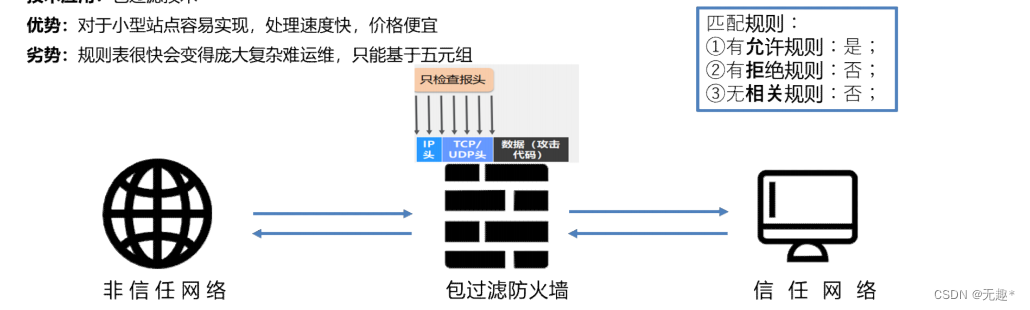

传统防火墙(包过滤防火墙)一一个严格的规则表

判断信息:数据包的源P地址、目的P地址、协议类型、源端口、目的端口(五元组)

工作范围:网络层、传输层(3-4层)

和路由器的区别:

普通的路由器只检查数据包的目标地址,并选择一个达到目的地址的最佳路径

防火墙除了要决定目的路径以外还需要根据已经设定的规则进行判断“是与否”。

技术应用:包过滤技术

优势:对于小型站点容易实现,处理速度快,价格便宜

劣势:规则表很快会变得庞大复杂难运维,只能基于五元组

1,,很多安全风险集中在应用层的,所以,仅关注三四层的数据无法做到完全隔离安全风险

2,逐包进行包过滤检测,将导致防火墙的转发效率过低,成为网络中的瓶颈。

在ACL列表中,华为体系下,末尾是没有隐含规则的,即如果匹配不到ACL列表,则认为ACL列

表不存在,之前可以通过,则还可以通过;但是,在防火墙的安全策略中,为了保证安全,末

尾会隐含一条拒绝所有的规侧,即只要没有放通的流量,都是不能通过的。

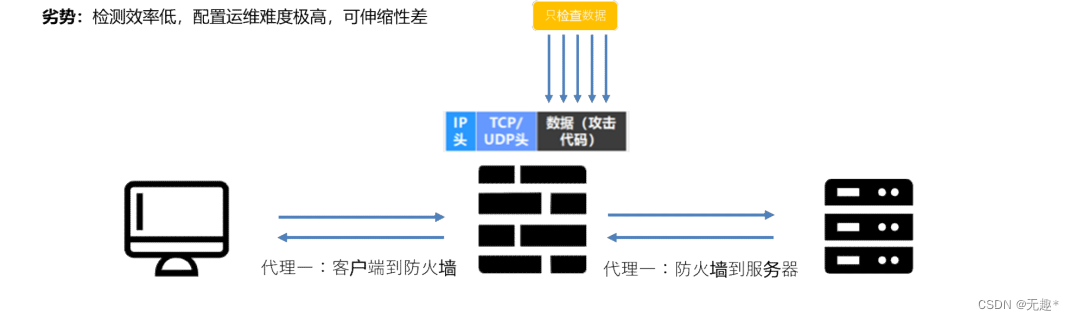

传统防火墙(应用代理防火墙)一每个应用添加代理

判断信息:所有应用层的信息包

工作范围:应用层(7层)

和包过滤防火墙的区别:

包过滤防火墙工作基于3-4层,通过检验报头进行规则表匹配。

应用代理防火墙工作7层,检查所有的应用层信息包,每个应用需要添加对应的代理服务。

技术应用:应用代理技术

优势:检查了应用层的数据

劣势:检测效率低,配置运维难度极高,可伸缩性差

1,因为需要防火墙进行先一步安全识别,所以,转发效率会降低(原来的三层握手就会变成

6次握手)

2,可伸缩性差:每一种应用程序需要代理的话,都需要开发对应对应的代理功能,如果没有

开发,则无法进行代理。

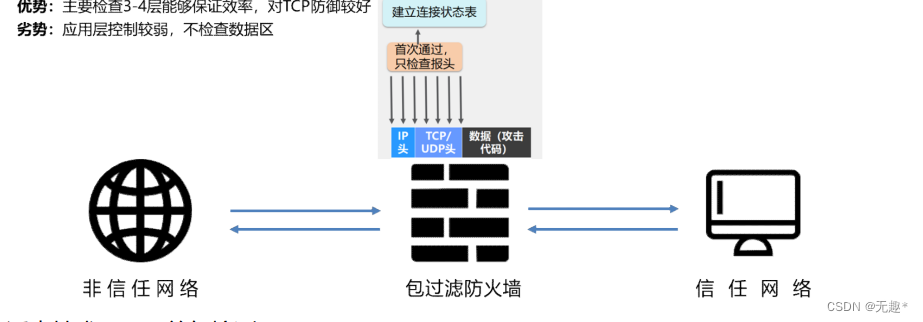

传统防火墙(状态检测防火墙)一首次检查建立会话表

判断信息:P地址、端口号、TCP标记

工作范围:数据链路层、网络层、传输层(24层)

和包过滤防火墙的区别:

包过滤防火墙工作基于3-4层,通过检验报头进行规则表匹配。

是包过滤防火墙的升级版,一次检查建立会话表,后期直接按会话表放行。

技术应用:状态检测技术

优势:主要检查3-4层能够保证效率,对TCP防御较好

劣势:应用层控制较弱,不检查数据区

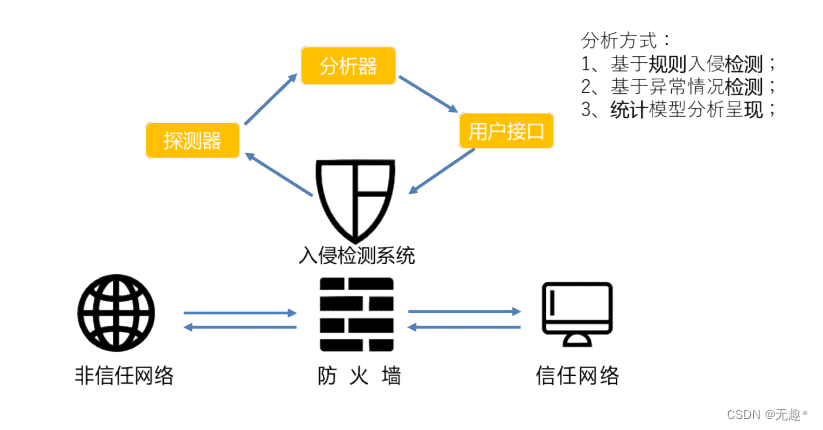

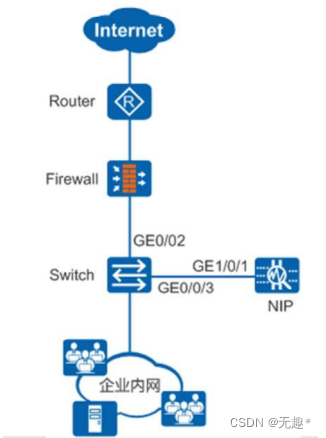

入侵检测系统(IDS)—网络摄像头

部署方式:旁路部署,可多点部署

工作范围:2-7层

工作特点:根据部署位置监控到的流量进行攻击事件监控,属于一个事后呈现的系统,相当于网络上的监控摄像头

目的:传统防火墙只能基于规则执行“是”或“否”的策略,DS主要是为了帮助管理员清晰的了解到网络环境中发生了什么事情。

IDS ---一种侧重于风险管理的安全机制---滞后性

IDS ---一种侧重于风险管理的安全机制---滞后性

入侵防御系统(IPS)—抵御2-7层已知威胁

部署方式:串联部署

工作范围:2-7层

工作特点:根据已知的安全威胁生成对应的过滤器(规则),对于识别为流量的阻断,对于未识别的放通

目的:DS只能对网络环境进行检测,但却无法进行防御,PS主要是针对已知威胁进行防御

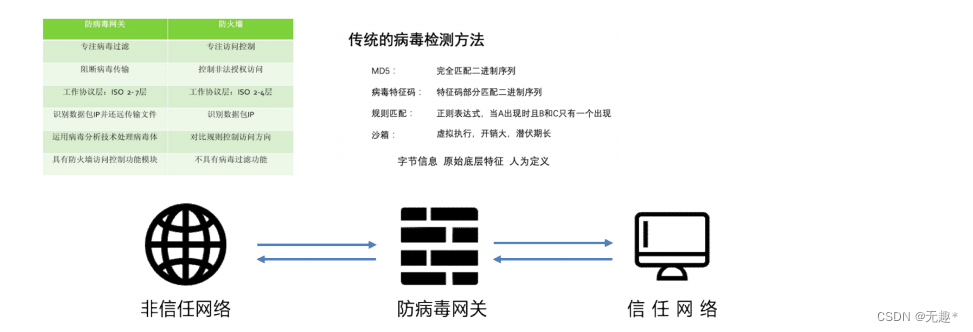

防病毒网关(AV)一基于网络侧识别病毒文件

判断信息:数据包

工作范围:2-7层

目的:防止病毒文件通过外网络进入到内网环境

Web应用防火墙(WAF)一专门用来保护web应用

判断信息:http协议数据的request和response

工作范围&

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?