Shiro反序列化漏洞在目前攻防打点中仍然可以使用,如一些废弃的忘记关掉的旁站之类的。。。

「手工如何判断是否存在shiro」

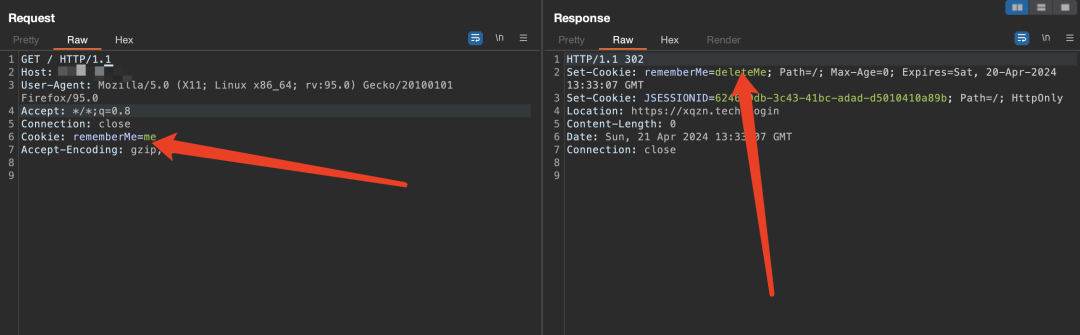

特征码为响应包存在rememberMe=deleteMe 打开burp进行抓包,在请求包中添加Cookie: rememberMe=me,查看返回包中是否存在rememberMe=deleteMe。

「工具探测」在打点中有一大堆的目标,使用手工一个一个判断是不现实的,所以我们需要借助工具进行探测,如一些web指纹识别工具。

这类技术均可在吉吉安全团队圈子获取(文末有介绍)

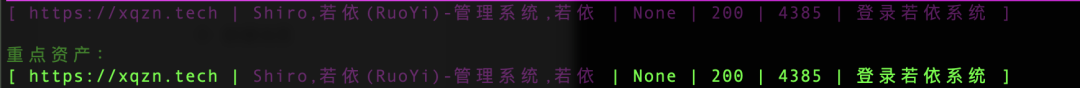

ehole指纹工具识别 https://github.com/EdgeSecurityTeam/EHole

ehole魔改版

https://github.com/lemonlove7/EHole_magic

TscanPlus

https://github.com/TideSec/TscanPlus/

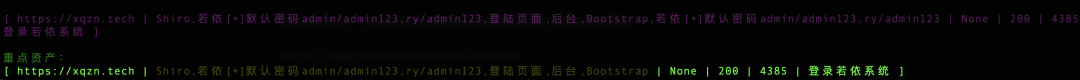

当我们探测到目标存在shiro后,在攻防战中为了节省时间,一般都会采用工具进行漏洞检测以及利用

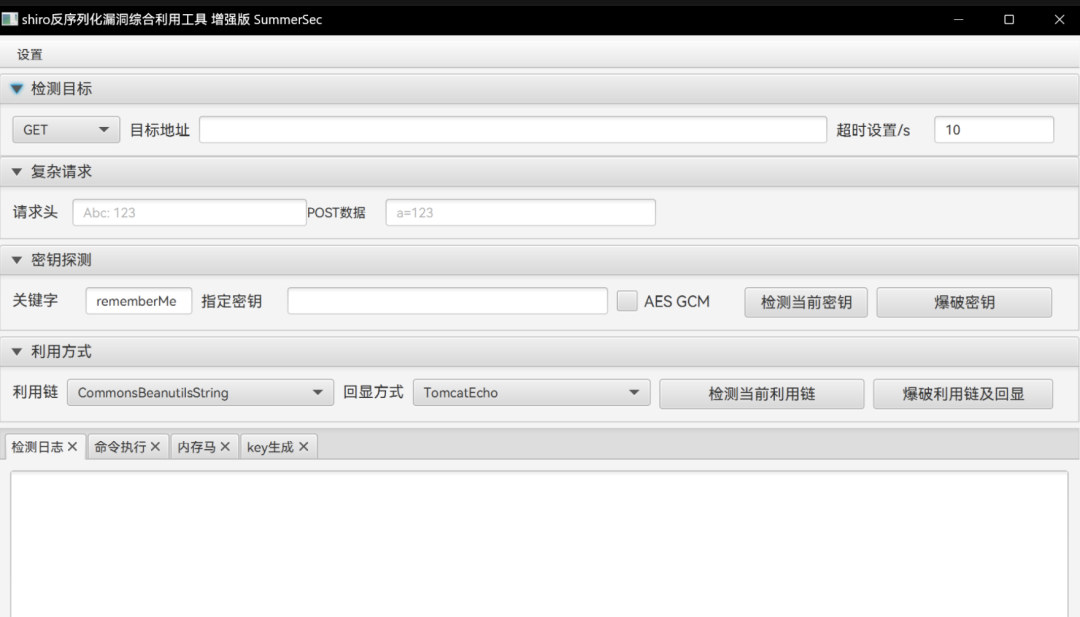

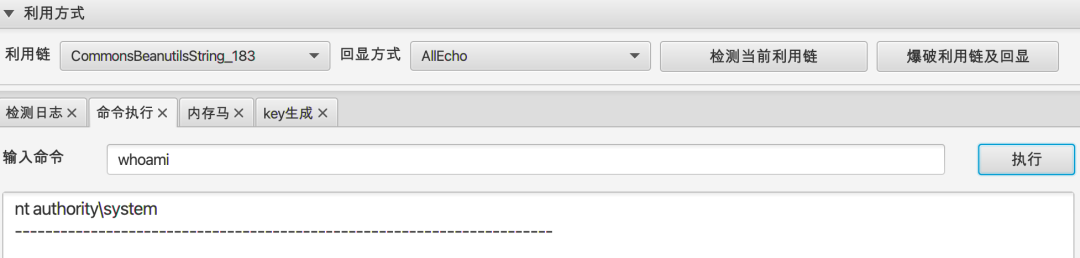

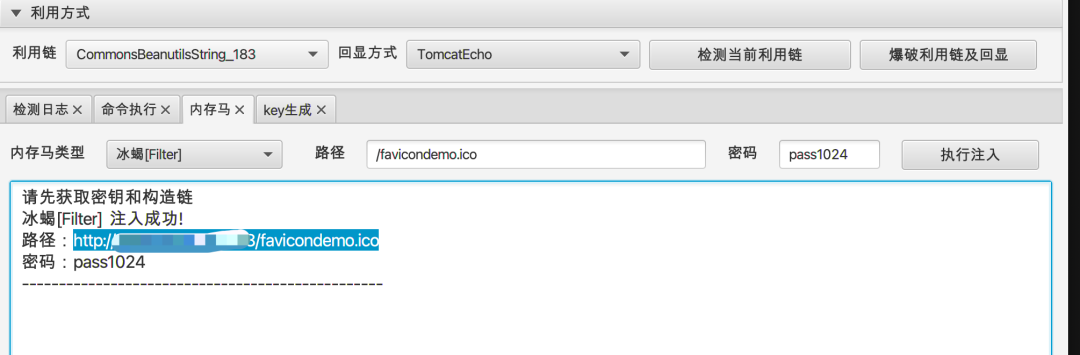

ShiroAttack2

shiro_attack

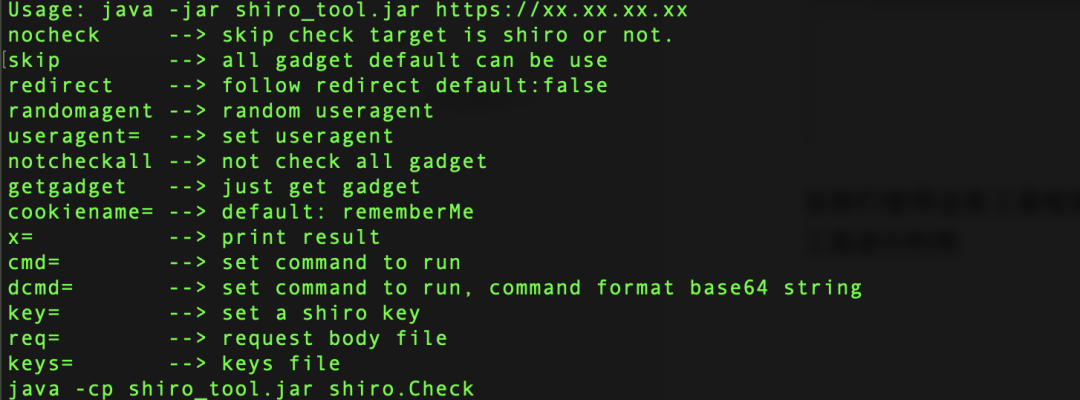

这两款工具的使用方法,输入存在的shiro的url,点击爆破密钥,找到密钥后点击爆破利用链及回显即可。如果想要命令执行,点击命令执行,输入命令点击执行即可 有key无链的情况下可以尝试使用shiro_tool工具进行利用 使用方法:java -jar shiro_tool.jar https://xx.xx.xx.xx

拿到目标后应该修改默认的key防止其他攻击队的攻击。

公众号:【吉吉说安全】,对我发消息【20240422】免费获取工具」

「你即将失去如下所有学习变强机会」

学习效率低,学不到实战内容,花几千、上万报机构没有性价比

一顿自助钱,我承诺一定让用户满意,也希望用户能给予我一份信任

【详情下方图片了解】,【扫下方二维码加入】:只做高质量优质精品内容」

免费红队知识库:

免责声明

由于传播、利用本公众号所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本公众号及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

1403

1403

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?