安全组规则与iptables规则的关系

环境

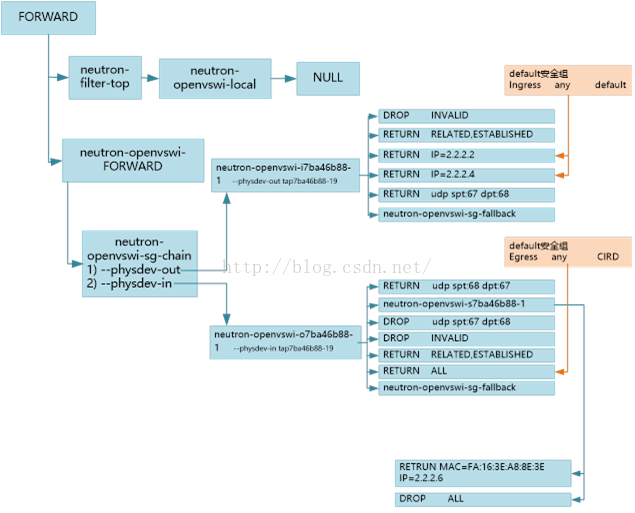

我们以创建一个VM后,iptables中增加的chain和rule来说明安全组与iptables 的关系。下图中,VM1 VM2都加入到了default安全组,处于net1中。新创建的VM3也在net1中,并且加入到default安全组。实验环境为icehouse devstack。

default安全组中的规则为:

允许属于default安全组的VM所有出流量都可以离开,但只有同属于default安全组的VM的流量才可以进入。

安全组规则与iptables规则

创建虚拟机VM3后,会新增一个port(虚拟机在主机上显示的tap设备),其ID为7ba46b88-19ea-4f8a-86e0-9069357d822f,同时指定所属安全组(加入默认default安全组)。此时因为安全组有成员变化,所有计算节点对应的安全组会更新iptables规则。

查看devstack上的filter表中发生的变化如下:

Chainneutron-openvswi-FORWARD (1 references) ---1

neutron-openvswi-sg-chain all -- 0.0.0.0/0 0.0.0.0/0 PHYSDEV match --physdev-out tap7ba46b88-19--physdev-is-bridged

neutron-openvswi-sg-chain all -- 0.0.0.0/0 0.0.0.0/0 PHYSDEV match --physdev-intap7ba46b88-19 --physdev-is-bridged

Chainneutron-openvswi-INPUT (1 references) ---2

neutron-openvswi-o7ba46b88-1 all -- 0.0.0.0/0 0.0.0.0/0 PHYSDEV match --physdev-intap7ba46b88-19 --physdev-is-bridged

Chainneutron-openvswi-i369ad50d-e (1 references) ---3

RETURN all -- 2.2.2.6 0.0.0.0/0

Chainneutron-openvswi-i7ba46b88-1 (1 references) ---4

target prot opt source destination

DROP all -- 0.0.0.0/0 0.0.0.0/0 state INVALID

RETURN all -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

RETURN all -- 2.2.2.2 0.0.0.0/0

RETURN all -- 2.2.2.4 0.0.0.0/0

RETURN udp -- 2.2.2.3 0.0.0.0/0 udp spt:67 dpt:68

neutron-openvswi-sg-fallback all -- 0.0.0.0/0 0.0.0.0/0

Chainneutron-openvswi-i7e8fb44f-e (1 references) ---5

RETURN all -- 2.2.2.6 0.0.0.0/0

Chainneutron-openvswi-o7ba46b88-1 (2 references) ---6

target prot opt source destination

RETURN udp -- 0.0.0.0/0 0.0.0.0/0 udp spt:68 dpt:67

neutron-openvswi-s7ba46b88-1 all -- 0.0.0.0/0 0.0.0.0/0

DROP udp -- 0.0.0.0/0 0.0.0.0/0 udp spt:67 dpt:68

DROP all -- 0.0.0.0/0 0.0.0.0/0 state INVALID

RETURN all -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

RETURN all -- 0.0.0.0/0 0.0.0.0/0

neutron-openvswi-sg-fallback all -- 0.0.0.0/0 0.0.0.0/0

Chainneutron-openvswi-s7ba46b88-1 (1 references) ---7

target prot opt source destination

RETURN all -- 2.2.2.6 0.0.0.0/0 MAC FA:16:3E:A8:8E:3E

DROP all -- 0.0.0.0/0 0.0.0.0/0

Chainneutron-openvswi-sg-chain (6 references) ---8

neutron-openvswi-i7ba46b88-1 all -- 0.0.0.0/0 0.0.0.0/0 PHYSDEV match --physdev-outtap7ba46b88-19 --physdev-is-bridged

neutron-openvswi-o7ba46b88-1 all -- 0.0.0.0/0 0.0.0.0/0 PHYSDEV match --physdev-intap7ba46b88-19 --physdev-is-bridged

添加新规则的链有1 2 3 5 8,新增加的链有4 6 7,下面分别对其作用进行说明。

1. neutron-openvswi-FORWARD链其实是对filter表的内置链FORWARD进行包装,将原来由FORWARD链处理的数据包转发到包装链。这里新增的两条规则,是指进出桥接端口tap7ba46b88-19的数据包都转至neutron-openvswi-sg-chain。

2. neutron-openvswi-sg-chain链处理安全组策略,进出port的流量都会转到该链上。新增加的规则指1)从tap7ba46b88-19发出到VM3的流量,则由neutron-openvswi-i7ba46b88-1链处理;2)从tap7ba46b88-19发出到网桥的流量(离开VM3),则由neutron-openvswi-o7ba46b88-1链处理。

3. neutron-openvswi-i7ba46b88-1链是新增加的,对于其中的规则说明如下:

1)状态为INVALID欲进入VM3的流量被DROP;

2)状态为RELATED,ESTABLISHED的欲进入VM3的流量由上级链处理,上级链的处理为ACCEPT;

3)源IP为2.2.2.2的流量可以进入VM3(由default安全组中允许同组流量可入的规则决定);

4)源IP为2.2.2.4的流量可以进入VM3,同上;

5)VM3作为DHCP client时,DHCP Server发出的流量都可以通过;

6)与上述不批配的流量由neutron-openvswi-sg-fallback链处理,此链会丢弃所有的流量。

4. neutron-openvswi-o7ba46b88-1链是新增的链,规则说明如下:

1) VM3作为DHCP client时,发送给DHCPServer的流量都可以通过;

2)离开VM3的所有流量先由 neutron-openvswi-s7ba46b88-1链(下面介绍)进行处理;

3) VM3作为DHCP Server发出的消息都会被DROP;

4)从VM3离开的所有状态为INVALID的流量被DROP;

5)从VM3离开的所有状态为RELATED,ESTABLISHED的流量由上一级处理,最终为ACCEPT;

6)其余流量由上一级处理,最终为ACCEPT(由default安全组中的出规则全通决定);

7)此条规则其实没有任何意义。

5. neutron-openvswi-s7ba46b88-1链是新增的链,规则说明如下:

1)源IP为2.2.2.6且MAC为FA:16:3E:A8:8E:3E的流量由上一级处理,主要检查从vm 发出来的网包是否是openstack 所分配的IP 和MAC,如果不匹配,则禁止通过;

2)其余流量被丢弃。

6.链neutron-openvswi-i369ad50d-e和neutron-openvswi-i7e8fb44f-e中新增的规则是由default安全组中允许组内互访决定的。

下图为上述描述的新添加的规则或链的展示。

补充说明状态的含义

状态检测是对IPTABLES的一种扩展,用于检测会话之间的连接关系的,有了检测可以实现会话间功能的扩展。状态一共有四种:NEW ESTABLISHED RELATED INVALID

对于整个TCP协议来讲,它是一个有连接的协议,三次握手中,第一次握手,我们就叫NEW连接。

而从第二次握手以后的ack都为1,这是正常的数据传输,包括tcp的第二次第三次握手等叫做已建立的连接ESTABLISHED。

还有一种状态,比较诡异的,比如:SYN=1 ACK=1 RST=1,对于这种我们无法识别的,我们都称之为INVALID无法识别的。

还有第四种,FTP这种古老的拥有的特征,每个端口都是独立的,21号和20号端口都是一去一回、是有关系的,这种关系称之为RELATED。

K版的差异

对K版而言,分析结果与I版类似,需要注意的是,安全组的ID号直接体现在链neutron-openvswi-ixxxxxxxx-x中,当安全组的成员发生变化时,现有成员的neutron-openvswi-ixxxxxxxx-x链的规则不会发生变化。

Chain neutron-openvswi-i1f71d96e-8 (1references)

target prot opt source destination

DROP all -- 0.0.0.0/0 0.0.0.0/0 state INVALID

RETURN all -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

RETURN udp -- 2.2.2.2 0.0.0.0/0 udp spt:67 dpt:68

RETURN all -- 0.0.0.0/0 0.0.0.0/0 match-set NETIPv465912bff-aa25-4847-9src

neutron-openvswi-sg-fallback all -- 0.0.0.0/0 0.0.0.0/0

注意,由于切换到K版进行试验,因此端口ID号、DHCP服务器的IP地址都发生变化。下图为了简便,直接在I版的图上进行的修改,不要混淆。

疑问

链neutron-openvswi-INPUT的作用是什么?

Chainneutron-openvswi-INPUT (1 references)

neutron-openvswi-o7ba46b88-1 all -- 0.0.0.0/0 0.0.0.0/0 PHYSDEV match --physdev-intap7ba46b88-19 --physdev-is-bridged

1.此链是从INPUT链重定向来的,应该是物理机外的设备发送流量到物理机上,然后目的是此物理机上的VM,但这时应该由链neutron-openvswi-ixxxxxxxx-x处理,但为什么要到neutron-openvswi-oxxxxxxxx-x链处理? 使用场景不明白。

2.尝试当两个VM分别位于不同的物理机上时,分别删除所在物理机上的此链的VM的规则,发现二者仍然能够通信。

3880

3880

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?